U kunt er niet zeker van zijn dat een bestand daadwerkelijk een afbeeldings-, video-, PDF- of tekstbestand is door alleen naar de bestandsextensie te kijken. In Windows kan een aanvaller een PDF-bestand uitvoeren alsof het een EXE-bestand is .

Dit is behoorlijk gevaarlijk, omdat een bestand dat u van internet downloadt en denkt dat het een PDF-bestand is, in werkelijkheid een uiterst gevaarlijk virus kan bevatten. Heb je je ooit afgevraagd hoe aanvallers dit kunnen doen?

Wat is de RLO-methode?

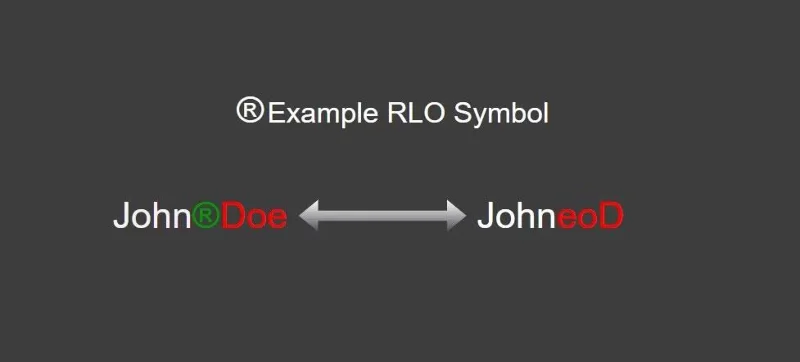

Veel talen kunnen van rechts naar links worden geschreven, zoals Arabisch, Urdu en Perzisch. Veel aanvallers gebruiken dit soort taal om verschillende aanvallen uit te voeren. Een document dat betekenisvol en veilig is wanneer het van links wordt gelezen, kan in werkelijkheid een andere inhoud hebben als het van rechts wordt gelezen en naar een heel ander bestand verwijzen. U kunt de RLO-methode gebruiken die in het Windows-besturingssysteem bestaat om talen te verwerken die van rechts naar links zijn geschreven.

Er is hiervoor een RLO-notatie in Windows. Zodra je dit teken gebruikt, begint de computer de tekst van rechts naar links te lezen. Aanvallers profiteren hiervan om de naam en extensie van het uitvoerbare bestand te verbergen.

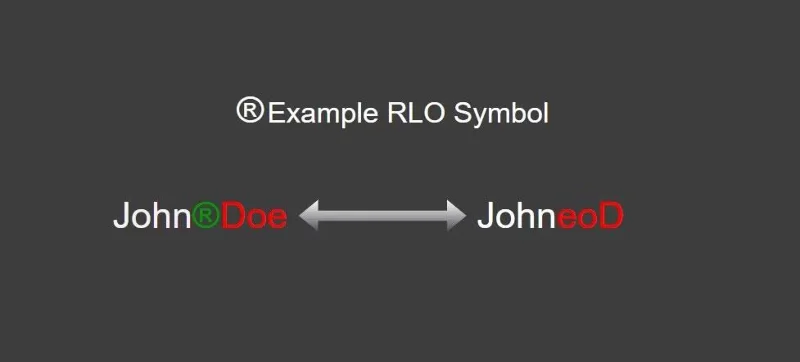

U typt bijvoorbeeld een Engels woord van links naar rechts en dat woord is Software. Als u het Windows RLO-symbool na de letter T toevoegt, wordt alles wat u daarna typt van rechts naar links gelezen. Als gevolg hiervan zal uw nieuwe woord Softeraw zijn.

Om het beter te begrijpen, zie het onderstaande diagram.

Het RLO-element draait woorden om

Kunnen Trojaanse paarden in PDF-bestanden worden geplaatst?

Bij sommige aanvallen kunnen hackers exploits of kwaadaardige scripts in PDF-bestanden invoegen. Veel verschillende tools en programma's kunnen dit doen. Dit kan zelfs worden gedaan door de bestaande code van de PDF te wijzigen zonder een ander programma te gebruiken.

De RLO-methode is echter anders. Met de RLO-methode presenteren aanvallers een bestaand EXE-bestand alsof het een PDF-bestand is om het beoogde slachtoffer te misleiden. Alleen het uiterlijk van de EXE verandert, dus de doelgebruiker opent het bestand in de veronderstelling dat het een onschadelijk PDF-bestand is.

Hoe de RLO-methode te gebruiken

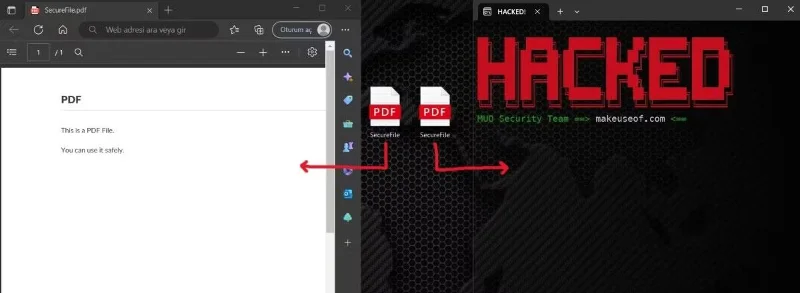

Voordat we uitleggen hoe u een EXE als PDF kunt weergeven met behulp van de RLO-methode, bekijken we eerst de afbeelding hieronder. Welke van deze bestanden is een PDF?

![Hoe Trojaanse paarden zich voordoen als PDF-bestanden met behulp van de RLO-methode Hoe Trojaanse paarden zich voordoen als PDF-bestanden met behulp van de RLO-methode]()

Maak een onderscheid tussen de twee bestanden

Dit kun je niet in één oogopslag vaststellen. In plaats daarvan moet u de inhoud van het bestand bekijken. (Voor het geval je nieuwsgierig bent: het bestand aan de linkerkant is het daadwerkelijke PDF-bestand).

Deze truc is vrij eenvoudig uit te voeren. Ten eerste schrijven aanvallers kwaadaardige code en compileren deze. Code wordt gecompileerd voor uitvoer in exe-formaat. De aanvallers veranderen de naam en het pictogram van dit EXE-bestand, waardoor het uiterlijk ervan in een PDF verandert. Hoe verloopt het proces van naamsverandering?

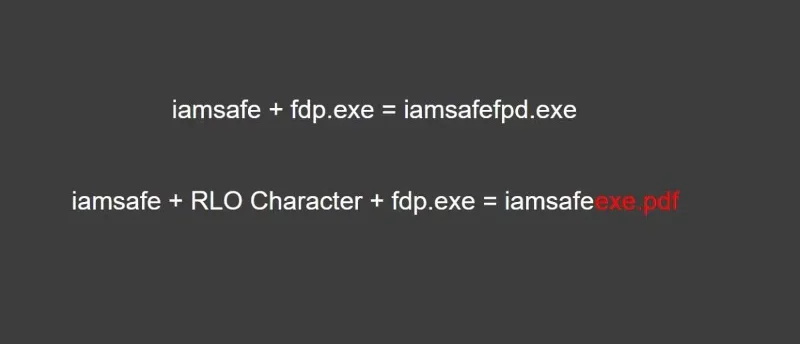

Dit is waar RLO in het spel komt. Stel dat u bijvoorbeeld een EXE-bestand hebt met de naam iamsafefdp.exe. In dit stadium plaatst de aanvaller een RLO-symbool tussen iamsafe en fdp.exe om de naam van het bestand te wijzigen. In Windows is dit vrij eenvoudig te doen. Klik met de rechtermuisknop tijdens het hernoemen.

![Hoe Trojaanse paarden zich voordoen als PDF-bestanden met behulp van de RLO-methode Hoe Trojaanse paarden zich voordoen als PDF-bestanden met behulp van de RLO-methode]()

Inversiebewerking van RLO-teken

Het principe is eenvoudig: zodra Windows het RLO-symbool ziet, wordt het van rechts naar links gelezen. Het bestand is nog steeds EXE, er is niets veranderd. Het ziet er gewoon uit als een PDF.

Na deze fase zal de aanvaller het EXE-bestandspictogram vervangen door een PDF-bestandspictogram en dit bestand naar het doel sturen.

Onderstaande afbeelding is het antwoord op de vorige vraag. De EXE die u aan de rechterkant ziet, is gemaakt met behulp van de RLO-methode. Qua uiterlijk lijken beide bestanden op elkaar, maar hun inhoud is totaal verschillend.

![Hoe Trojaanse paarden zich voordoen als PDF-bestanden met behulp van de RLO-methode Hoe Trojaanse paarden zich voordoen als PDF-bestanden met behulp van de RLO-methode]()

Vergelijk de inhoud van bestanden

Hoe zich te verdedigen tegen dit soort aanvallen?

Zoals bij veel beveiligingsincidenten zijn er enkele voorzorgsmaatregelen die u kunt nemen om dit soort aanvallen te voorkomen. De eerste is om de hernoemingsoptie te gebruiken om het bestand te controleren dat u wilt openen. Als u de optie voor hernoemen kiest, selecteert het Windows-besturingssysteem automatisch het bewerkbare gebied, naast de bestandsextensie. Het niet-geselecteerde deel is de daadwerkelijke bestandsextensie. Als u het EXE-formaat in het niet-geselecteerde gedeelte ziet, moet u dit bestand niet openen.

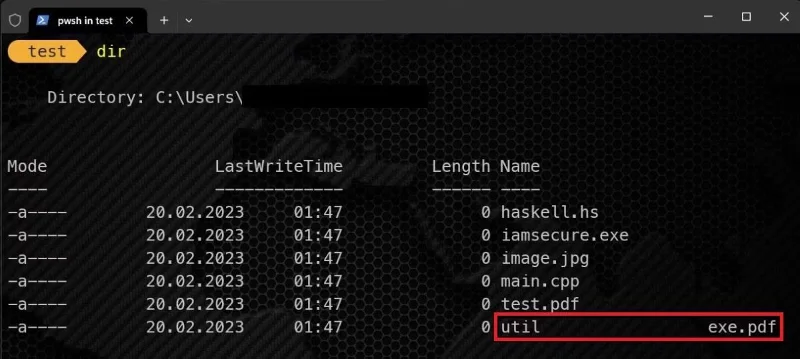

U kunt ook controleren of er verborgen tekens zijn ingevoegd via de opdrachtregel. Om dit te doen, gebruikt u eenvoudigweg de opdracht dir als volgt.

![Hoe Trojaanse paarden zich voordoen als PDF-bestanden met behulp van de RLO-methode Hoe Trojaanse paarden zich voordoen als PDF-bestanden met behulp van de RLO-methode]()

Controleer het bestand met de opdracht dir

Zoals je in de bovenstaande schermafbeelding kunt zien, is util een vreemd bestand, dus je moet achterdochtig zijn.

Wees voorzichtig voordat u bestanden downloadt!

Zoals u kunt zien, kan zelfs een eenvoudig PDF-bestand uw apparaat in handen van aanvallers brengen. Daarom mag u niet willekeurig elk bestand downloaden dat u op internet ziet. Hoe veilig je ook denkt dat ze zijn, wees voorzichtig!

Voordat u een bestand downloadt, kunt u een aantal voorzorgsmaatregelen nemen, zoals ervoor zorgen dat de website waarvan u downloadt betrouwbaar is en het bestand scannen met een online bestandscontrole .