In een typische Active Directory- omgeving zijn er veel verschillende soorten accounts. Ze omvatten gebruikersaccounts, computeraccounts en een speciaal type account dat een serviceaccount wordt genoemd.

Een serviceaccount is een speciaal type account dat een specifiek doel dient, namelijk het bedienen van services en applicaties in de omgeving. Serviceaccounts zijn ook doelwitten waarop hackers zich richten bij cyberaanvallen.

Wat is een serviceaccount? Welke rechten heeft het op een lokaal systeem? Welke cyberbeveiligingsrisico's zijn verbonden aan serviceaccounts? Hoe kunnen IT-beheerders zwakke, niet-vervalbare wachtwoorden vinden die in Active Directory worden gebruikt voor serviceaccounts?

In dit artikel beantwoordt Quantrimang samen met u bovenstaande vragen.

Wat is een Windows-service?

Zoals hierboven vermeld, dienen specifieke Active Directory-accounts verschillende doeleinden binnen Active Directory Domain Services (ADDS). U kunt een Active Directory-account toewijzen als serviceaccount, een type account voor speciale doeleinden dat de meeste organisaties maken en gebruiken om Windows-services uit te voeren die zich op Windows-servers in hun omgeving bevinden.

Om de rol van serviceaccounts te begrijpen, moeten we weten wat Windows-services zijn. Een Windows-service is een onderdeel van het Microsoft Windows- besturingssysteem , zowel client als server, waarmee langlopende processen kunnen worden uitgevoerd en uitgevoerd zolang de server actief is.

In tegenstelling tot applicaties die worden uitgevoerd door eindgebruikers, worden Windows-services niet uitgevoerd door eindgebruikers die op het systeem zijn ingelogd. Services draaien op de achtergrond en worden gestart wanneer Windows start, afhankelijk van het geconfigureerde gedrag van de service.

Wat is een Windows-serviceaccount?

Hoewel het niet interactief door de eindgebruiker wordt uitgevoerd, heeft een Windows-service nog steeds een account nodig om de service in een gebruikersspecifieke context met speciale machtigingen te laten draaien.

Net als elk ander proces heeft een Windows-service een beveiligingsidentificatie. Deze identificatie identificeert de rechten en privileges die het overneemt op de lokale host en in het hele netwerk.

Houd er rekening mee dat het serviceaccount met deze beveiligingsidentificatie het lokale systeem waarop het draait en in het hele netwerk kan beschadigen. Door een best practice te volgen, met lage rechten die aan de service zijn gekoppeld, zorgt het account ervoor dat het serviceaccount geen overmatige machtigingen krijgt op de lokale server of via het netwerk.

Windows-services kunnen worden uitgevoerd onder een lokaal Windows-gebruikersaccount, een Active Directory-domeingebruikersaccount of een speciaal LocalSystem-account. Wat is het verschil tussen deze drie soorten accounts?

- Lokaal Windows-gebruikersaccount : een lokale Windows-gebruiker is een gebruiker die alleen bestaat in de lokale SAM-database van het clientbesturingssysteem of op de lokale Windows Server. Dit account is alleen voor lokale doeleinden en is op geen enkele manier gerelateerd aan Active Directory. Wanneer u een lokaal Windows-account voor een dienst gebruikt, zijn er enkele beperkingen. Deze omvatten het onvermogen om wederzijdse authenticatie in Kerberos te ondersteunen en problemen wanneer de service directory-enabled is. Het lokale Windows Service-account kan het lokale Windows-systeem echter niet beschadigen. Lokale Windows-gebruikers zijn beperkt wanneer ze worden gebruikt voor een serviceaccount.

- Active Directory-domeingebruikersaccounts : Domeingebruikersaccounts in ADDS zijn het voorkeursaccounttype voor Windows Service. Hiermee kunt u profiteren van verschillende beveiligingsfuncties van Windows en ADDS. Een Active Directory-gebruiker kan alle lokale en netwerkbrede machtigingen overnemen, evenals de machtigingen die zijn verleend aan de groepen waartoe hij behoort. Bovendien kan het ook wederzijdse authenticatie op Kerberos ondersteunen. Houd er rekening mee dat Active Directory-domeingebruikersaccounts die voor Windows Service worden gebruikt, nooit lid mogen zijn van de beheerdersgroep. Wanneer een domeinaccount wordt geselecteerd om de Windows Service uit te voeren, krijgt deze toestemming om als service in te loggen op de lokale computer waarop de service wordt gestart.

- LocalSystem-account : gebruik het LocalSystem-account als een tweesnijdend zwaard. Het voordeel van het LocalSystem-account voor Windows Service is dat de service hierdoor onbeperkte toegang heeft tot het Windows-systeem, waardoor interactieproblemen met Windows-componenten worden voorkomen. Dit is echter ook een groot nadeel en nadeel op het vlak van de veiligheid, omdat deze dienst het systeem kan beschadigen of onderwerp kan worden van een cyberaanval. Als de Windows-service die in LocalSystem wordt uitgevoerd, wordt beheerd door een hacker, heeft deze beheerderstoegang tot het hele systeem.

Het Windows Service-account is een belangrijk account in een Active Directory-omgeving. Als u het juiste gebruikersaccount kiest om Windows Service uit te voeren, zorgt u ervoor dat de services correct werken en over de juiste machtigingen beschikken. Welk gedrag kan de cyberveiligheidsrisico's in Active Directory vergroten?

Gedrag dat de cyberveiligheidsrisico's vergroot

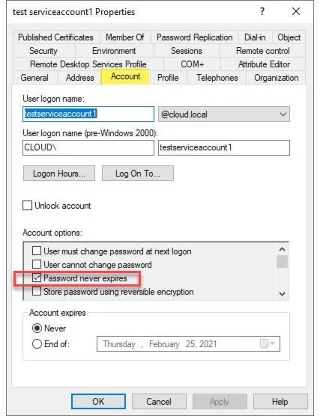

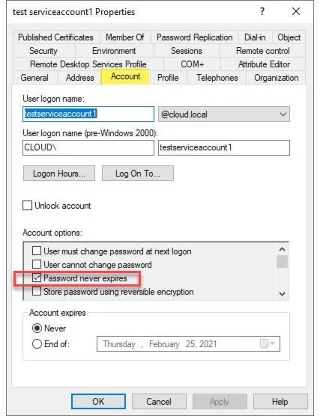

Om de administratieve lasten te verminderen, zijn wachtwoorden voor serviceaccounts vaak zo ingesteld dat ze nooit verlopen. Sommige instanties en organisaties gebruiken ook voor veel serviceaccounts hetzelfde wachtwoord. Hierdoor hoeven ze niet te veel wachtwoorden te onthouden.

De bovenstaande twee gedragingen verhogen echter de netwerkbeveiligingsrisico's in Active Directory-omgevingen. Ten eerste zal het systeem, als het wachtwoord niet verloopt, lange tijd hetzelfde wachtwoord blijven gebruiken, wat een zeer groot risico op lekkage met zich meebrengt. Ten tweede zal het delen van hetzelfde wachtwoord ervoor zorgen dat het hele systeem wordt aangevallen als het wachtwoord van slechts één account is gelekt.

Hoe kunnen organisaties en bedrijven bovenstaande problemen oplossen?

Beheer en onderhoud serviceaccounts met Specops Password Auditor

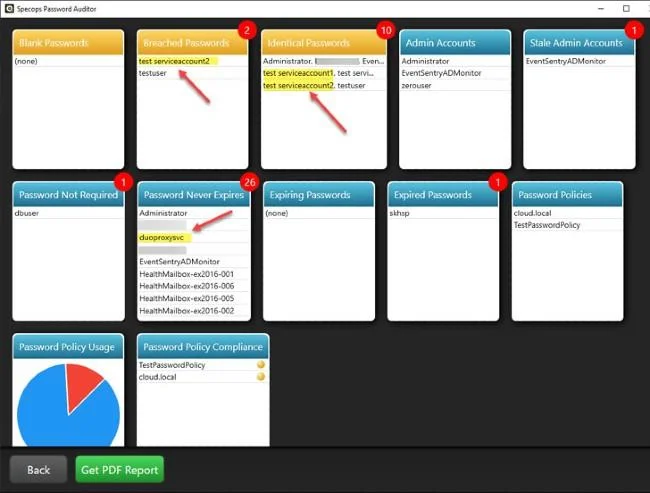

Specops Password Auditor is een gratis tool waarmee u beveiligingsproblemen met Active Directory-accounts kunt oplossen. Het kan snel accounts identificeren, inclusief serviceaccounts, waarvan de wachtwoorden zo zijn ingesteld dat ze niet verlopen of elkaar overlappen.

In de onderstaande schermafbeelding kunt u zien dat Specops Password Auditor de problemen heeft aangegeven:

- Wachtwoord gelekt

- Wachtwoorden zijn identiek

- Wachtwoorden verlopen niet

![Hoe u Active Directory-serviceaccounts beheert en beveiligt Hoe u Active Directory-serviceaccounts beheert en beveiligt]()

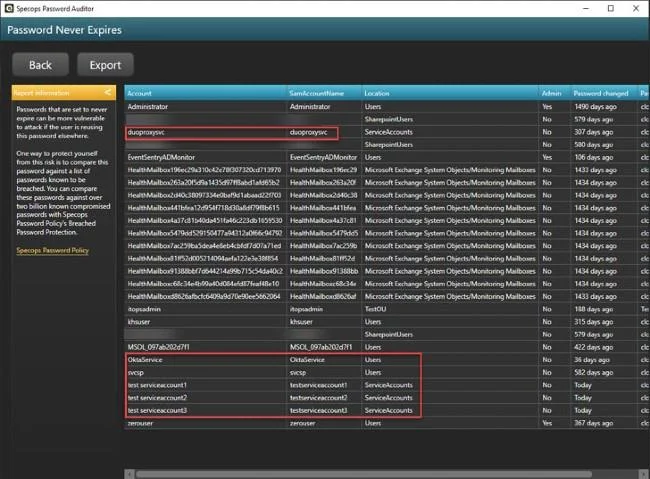

Specops Password Auditor heeft ook veel verschillende categorieën, waarin accountproblemen gedetailleerd worden vermeld. Hieronder vindt u details over accounts met niet-verlopende wachtwoorden.

![Hoe u Active Directory-serviceaccounts beheert en beveiligt Hoe u Active Directory-serviceaccounts beheert en beveiligt]()

Met Specops Password Auditor kunt u eenvoudig beveiligingsproblemen met Active Directory-accounts identificeren en oplossen. Als je het wilt uitproberen, kun je Specops Password Auditor downloaden via de onderstaande link:

Ik wens u veel succes en nodig u uit om andere geweldige tips over Quantrimang te raadplegen: