Het proces van het identificeren van nieuwe en opkomende cyberbedreigingen houdt nooit op – en in juni 2023 ontdekte BitDefender Labs een stukje malware dat zich richtte op systemen die netwerkverbindingen gebruiken: een externe desktopverbinding uit 2022.

Als u Remote Desktop Protocol (RDP) gebruikt , is het belangrijk om te bepalen of u een doelwit bent en of uw gegevens zijn gestolen. Gelukkig zijn er verschillende methoden die je kunt gebruiken om infectie te voorkomen en RDStealer van je pc te verwijderen.

Wat is RDSeler? Hoe was je het doelwit?

RDStealer is malware die inloggegevens en gegevens probeert te stelen door een RDP-server te infecteren en de externe verbindingen ervan te monitoren. RDStealer wordt geïmplementeerd met Logutil, een achterdeur die wordt gebruikt om externe desktops te infecteren en permanente toegang mogelijk te maken via de RDStealer-installatie aan de clientzijde.

Als de malware detecteert dat een externe machine is verbonden met de server en Client Drive Mapping (CDM) is ingeschakeld, scant de malware de inhoud op de machine en zoekt naar bestanden zoals vertrouwelijke databases. KeePass-wachtwoord, in de browser opgeslagen wachtwoord en SSH privé sleutel. Het verzamelt ook toetsaanslagen en klembordgegevens.

RDStealer kan zich op uw systeem richten, ongeacht of het server- of clientzijde is. Wanneer RDStealer een netwerk infecteert, creëert het schadelijke bestanden in mappen zoals "%WinDir%\System32" en "%PROGRAM-FILES%" die doorgaans worden uitgesloten tijdens systeembrede malwarescans.

Volgens Bitdefender verspreidt de malware zich via verschillende vectoren. Naast de CDM-aanvalsvector kunnen RDStealer-infecties afkomstig zijn van geïnfecteerde webadvertenties, kwaadaardige e-mailbijlagen en Social Engineering- campagnes . De groep die verantwoordelijk is voor RDStealer lijkt bijzonder geavanceerd te zijn, dus in de toekomst kunnen er nieuwe aanvalsvectoren – of verbeterde vormen van RDStealer – verschijnen.

Als u een extern bureaublad via RDP gebruikt, kunt u het beste aannemen dat RDStealer uw systeem heeft geïnfecteerd. Hoewel het virus te slim is om gemakkelijk handmatig te worden geïdentificeerd, kunt u RDStealer voorkomen door de beveiligingsprotocollen op uw server- en clientsystemen te verbeteren en door het hele systeemvirus te scannen zonder onnodige uitsluitingen.

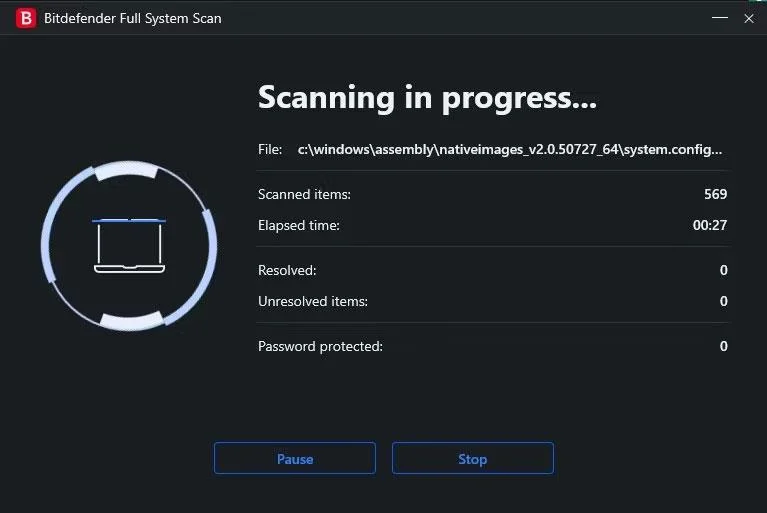

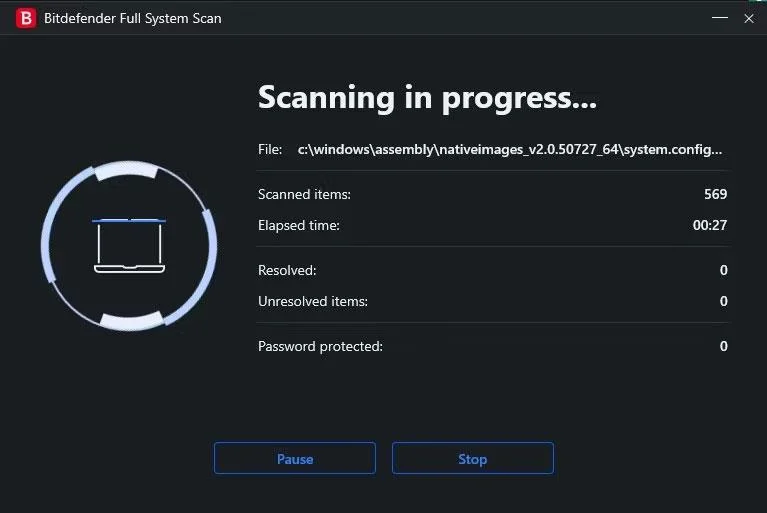

Voer een volledige systeemscan uit in Bitdefender

U bent vooral kwetsbaar voor RDStealer als u een Dell-systeem gebruikt, omdat het zich specifiek lijkt te richten op computers die door Dell zijn vervaardigd. De malware is opzettelijk ontworpen om zichzelf te verbergen in mappen zoals "Program Files\Dell\CommandUpdate" en om command-and-control-domeinen te gebruiken zoals "dell-a[.]ntp-update[. ]com".

Bescherm het externe bureaublad tegen RDSaler

Het belangrijkste dat u kunt doen om uzelf tegen RDSaler te beschermen, is voorzichtig zijn tijdens het surfen op internet. Hoewel er niet veel bijzonderheden zijn over de manier waarop RDStealer zich buiten RDP-verbindingen verspreidt, moet voorzichtigheid worden betracht om vrijwel elke infectievector te vermijden.

Maak gebruik van meervoudige authenticatie

U kunt de beveiliging van RDP-verbindingen verbeteren door best practices zoals multi-factor authenticatie (MFA) te implementeren. Door voor elke aanmelding een secundaire authenticatiemethode te vereisen, kunt u vele soorten RDP-aanvallen voorkomen. Andere best practices, zoals het implementeren van authenticatie op netwerkniveau (NLA) en het gebruik van VPN's , kunnen uw systeem ook minder aantrekkelijk en kwetsbaar voor compromissen maken.

Versleutel en maak een back-up van gegevens

RDStealer steelt effectief gegevens - en naast de platte tekst die op het klembord wordt gevonden en wordt verkregen via keylogging, doorzoekt het ook bestanden zoals KeePass-wachtwoorddatabases. Hoewel er geen positieve kanten zijn aan gestolen gegevens, kunt u er zeker van zijn dat gestolen gegevens moeilijk te verwerken zijn als u zorgvuldig uw bestanden versleutelt.

Het versleutelen van bestanden is een relatief eenvoudige taak met de juiste instructies. Het is ook uiterst effectief bij het beschermen van bestanden, omdat hackers een moeilijk proces moeten doorlopen om gecodeerde bestanden te decoderen. Hoewel het mogelijk is om bestanden te decoderen, is de kans groter dat hackers zich op gemakkelijker doelen richten - en als gevolg daarvan bent u volledig compromisloos. Naast de codering moet u ook regelmatig een back-up van uw gegevens maken om te voorkomen dat u later de toegang kwijtraakt.

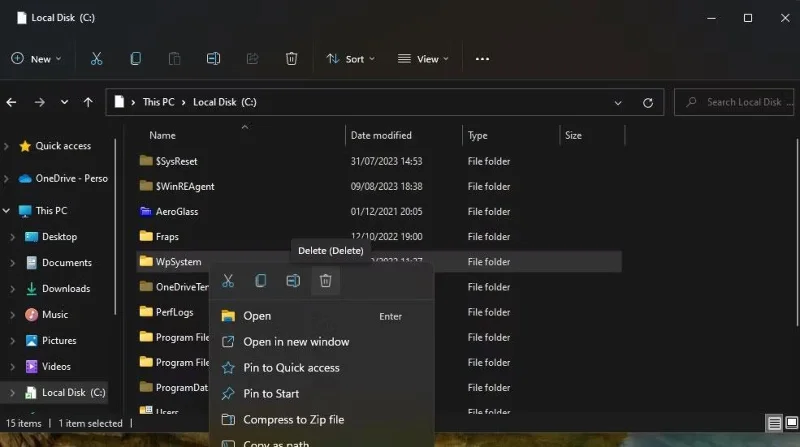

Configureer antivirussoftware correct

Het correct configureren van antivirussoftware is ook belangrijk als u uw systeem wilt beschermen. RDStealer profiteert van het feit dat veel gebruikers hele mappen uitsluiten in plaats van specifiek voorgestelde bestanden door kwaadaardige bestanden in deze mappen te maken. Als u wilt dat uw antivirussoftware RDStealer vindt en verwijdert, moet u de uitsluitingen wijzigen zodat alleen specifiek aanbevolen bestanden worden opgenomen.

![Hoe u het externe bureaublad kunt beschermen tegen RDStealer-malware Hoe u het externe bureaublad kunt beschermen tegen RDStealer-malware]()

Beheer antivirusuitzonderingen in Bitdefender

Ter referentie: RDStealer maakt kwaadaardige bestanden aan in mappen (en hun respectieve submappen), waaronder:

- %WinDir%\System32\

- %WinDir%\System32\wbem

- %WinDir%\security\database

- %PROGRAM_FILES%\f-secure\psb\diagnostiek

- %PROGRAM_FILES_x86%\dell\commandupdate\

- %PROGRAM_FILES%\dell\md opslagsoftware\md configuratiehulpprogramma\

U dient uw virusscanuitsluitingen aan te passen volgens de door Microsoft aanbevolen richtlijnen. Sluit alleen de specifieke vermelde bestandstypen en mappen uit en sluit bovenliggende mappen niet uit. Controleer of uw antivirussoftware up-to-date is en voer een volledige systeemscan uit.

Update het laatste beveiligingsnieuws

Hoewel het ontwikkelingsteam van Bitdefender gebruikers in staat heeft gesteld hun systemen tegen RDStealer te beschermen, is het niet de enige malware waar u zich zorgen over hoeft te maken - en er is altijd de mogelijkheid dat deze zich op nieuwe manieren zal ontwikkelen en verrassen. Een van de belangrijkste stappen die u kunt nemen om uw systemen te beschermen, is op de hoogte blijven van het laatste nieuws over opkomende cyberbedreigingen.