Er is geen gemakkelijke manier om te bepalen of u een pc gebruikt die is geïnfecteerd met een trojan voor externe toegang (RAT) of een schone pc. Weten hoe u trojan-aanvallen op afstand kunt voorkomen, zal dus een grote hulp zijn om te voorkomen dat uw pc wordt geïnfecteerd met RAT-malware.

Laten we dus eens kijken wat een RAT-aanval is, waarom bedreigingsactoren deze aanvallen uitvoeren en hoe ze kunnen worden voorkomen.

Wat is een Remote Access Trojan (RAT)?

Remote Access Trojan (RAT) is een type malware waarmee aanvallers uw computer op afstand kunnen besturen.

Met een RAT kunnen aanvallers alles doen wat ze willen op uw computer, inclusief het bekijken en downloaden van bestanden, het maken van schermafbeeldingen, het opnemen van toetsaanslagen, het stelen van wachtwoorden en zelfs het verzenden van opdrachten naar uw computer om specifieke acties uit te voeren.

Omdat RAT's aanvallers vrijwel volledige controle geven over geïnfecteerde machines, gebruiken bedreigingsactoren ze voor kwaadaardige activiteiten zoals spionage, financiële diefstal en cybercriminaliteit.

Waarom voeren hackers RAT-aanvallen uit?

Een aanvaller kan met behulp van een RAT-programma volledige administratieve controle over de doelcomputer krijgen. Als gevolg hiervan kan een aanvaller gemakkelijk:

- Het installeren van ransomware of andere malwareprogramma's op uw computer.

- Gegevens op uw systeem lezen, downloaden, verwijderen, bewerken of implanteren.

- Bedien uw webcam en microfoon.

- Houd uw online activiteiten in de gaten door gebruik te maken van keyloggers .

- Steel vertrouwelijke informatie zoals burgerservicenummers, gebruikersnamen, wachtwoorden en creditcardgegevens.

- Maak screenshots van externe computers.

- Ondersteun gedistribueerde Denial of Service (DDOS)-aanvallen door RAT's op meerdere pc's te installeren en die pc's te gebruiken om doelservers te overspoelen met nepverkeer.

Tegenwoordig gebruiken bedreigingsactoren ook RAT's om cryptocurrency te minen. Omdat een Trojaans programma voor externe toegang zichzelf kan vermommen als een legitiem programma, kan het eenvoudig zonder uw medeweten op uw computer worden geïnstalleerd.

Hoe wordt RAT op pc geïnstalleerd?

Dus hoe kan een RAT op een pc worden geïnstalleerd? Net als elk ander malwareprogramma kunnen Trojaanse paarden voor externe toegang op veel manieren uw pc binnendringen.

Trojaanse paarden voor externe toegang kunnen schijnbaar legitieme, door gebruikers gevraagde downloads van kwaadaardige websites vergezellen, zoals videogames, softwareapplicaties, afbeeldingen, torrent-bestanden, plug-ins, enz.

Vervaardigde e-mailbijlagen, phishing-e-mails en weblinks op kwaadaardige websites kunnen ook RAT-programma's naar pc's sturen.

Populaire, al lang bestaande trojans voor externe toegang zijn Back Orifice, Poison-Ivy, SubSeven en Havex.

Hoe RAT-aanvallen te voorkomen

Hier zijn enkele bewezen manieren die u kunnen beschermen tegen RAT-aanvallen.

1. Installeer een antimalwareprogramma

Hoewel RAT's lastig te detecteren en te verwijderen zijn, is het installeren van een anti-malwareprogramma een van de beste manieren om je ertegen te beschermen.

Antimalwareprogramma's zijn ontworpen om malware, inclusief RAT's, te detecteren en te verwijderen.

Door een anti-malwareprogramma te installeren, kunt u uw computer beschermen tegen RAT's en andere malware.

Bovendien moet u er ook voor zorgen dat u uw anti-malwareprogramma up-to-date houdt, aangezien er voortdurend nieuwe bedreigingen opduiken.

2. Versterk de toegangscontrole

Een van de meest effectieve manieren om RAT-aanvallen te voorkomen is het versterken van de toegangscontrole. Dit maakt het voor ongeautoriseerde gebruikers moeilijker om toegang te krijgen tot netwerken en systemen.

Sterke authenticatiemaatregelen, zoals tweefactorauthenticatie en strengere firewallconfiguraties, kunnen er bijvoorbeeld voor zorgen dat alleen geautoriseerde gebruikers toegang hebben tot apparaten en gegevens. Als u dit wel doet, wordt de schade die een SV-infectie kan veroorzaken, verminderd.

3. Implementeer de minste privileges

Als het gaat om RAT-preventie, is een van de essentiële principes die moeten worden gevolgd het principe van de minste privileges (POLP).

Simpel gezegd stelt dit principe dat gebruikers slechts de minimale hoeveelheid verkeer mogen hebben die nodig is om hun taken uit te voeren. Dit omvat zowel rechten als privileges.

Door het beginsel van de minste privileges strikt af te dwingen, kunnen organisaties de kans aanzienlijk verkleinen dat een RAT de volledige controle over een pc overneemt.

Als het principe van de minste privileges correct wordt gevolgd, is er bovendien een beperking aan wat een RAT-aanvaller met de pc kan doen.

4. Controleer op ongewoon applicatiegedrag

RAT's maken vaak verbinding met externe servers om opdrachten van aanvallers te ontvangen. Daarom is het mogelijk dat u ongebruikelijke netwerkactiviteit tegenkomt als u een RAT op uw systeem hebt.

Eén manier om RAT-infecties te helpen voorkomen, is dus door het gedrag van applicaties op het systeem te monitoren.

Het kan bijvoorbeeld zijn dat toepassingen verbinding maken met ongebruikelijke poorten of IP-adressen die niet door de toepassing worden gebruikt. Het kan ook zijn dat apps grote hoeveelheden gegevens verzenden, terwijl ze normaal gesproken niet zoveel gegevens verzenden.

Door op dit soort ongewoon gedrag te letten, kunt u RAT's detecteren voordat ze schade kunnen aanrichten.

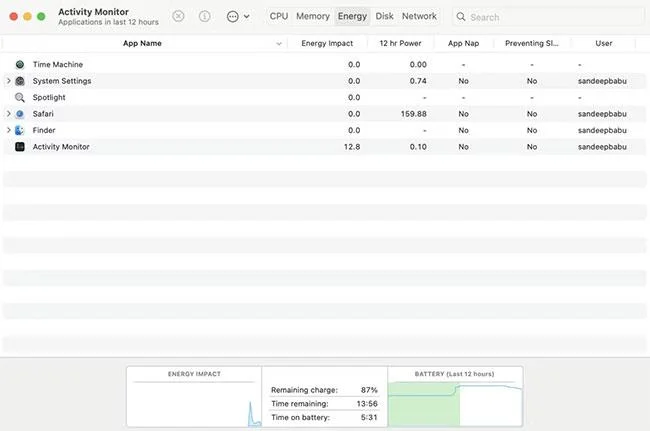

Open gewoon Taakbeheer op een Windows-pc of Activity Monitor op een Mac om te controleren of er toepassingen actief zijn zonder uw medeweten.

![Hoe u RAT-aanvallen kunt voorkomen en de controle over uw pc kunt overnemen Hoe u RAT-aanvallen kunt voorkomen en de controle over uw pc kunt overnemen]()

5. Gebruik een inbraakdetectiesysteem

U moet uw netwerkverkeer voortdurend monitoren met behulp van een betrouwbaar inbraakdetectiesysteem (IDS).

De twee belangrijkste typen inbraakdetectiesystemen zijn:

- Op een specifiek apparaat wordt een hostgebaseerd inbraakdetectiesysteem (HIDS) geïnstalleerd.

- Netwerkgebaseerde inbraakdetectiesystemen (NIDS) monitoren het netwerkverkeer in realtime

Door beide soorten inbraakdetectiesystemen te gebruiken, ontstaat een SIEM-systeem (Security Information and Event Management) dat elke software-inbraak kan blokkeren die firewalls en anti-softwareprogramma's omzeilt.

6. Update uw besturingssysteem, browser en andere veelgebruikte software

Bedreigingsactoren maken vaak misbruik van kwetsbaarheden in verouderde besturingssystemen en software om toegang te krijgen tot de apparaten van slachtoffers.

Door uw besturingssysteem, webbrowser en andere veelgebruikte programma's up-to-date te houden, kunt u potentiële beveiligingslekken helpen dichten die aanvallers kunnen gebruiken om uw pc met een RAT te infecteren.

U dient ook eventuele beveiligingsupdates voor uw antivirus- en firewallsoftware te installeren zodra deze beschikbaar komen.

7. Pas het Zero-Trust-model toe

Het Zero-Trust-beveiligingsmodel dwingt strikte identiteit en authenticatie af voor netwerktoegang.

De principes van het Zero-Trust-model omvatten continue monitoring en authenticatie, minimale privileges voor gebruikers en apparaten, strikte controle van de toegang tot apparaten en het blokkeren van zijdelingse bewegingen.

Het adopteren van een Zero-Trust-model kan u dus helpen RAT-aanvallen te voorkomen. Dit komt omdat RAT-aanvallen vaak zijdelingse bewegingen gebruiken om andere apparaten in het netwerk te infecteren en toegang te krijgen tot gevoelige gegevens.

8. Neem deel aan cyberbeveiligingstrainingen

Verdachte links en kwaadaardige websites zijn de belangrijkste oorzaken van de verspreiding van malware.

Als u geen slachtoffer wilt zijn, open dan nooit e-mailbijlagen. En u moet altijd softwareprogramma's, afbeeldingen en videogames downloaden van de originele websites.

Bovendien moet u regelmatig cyberbeveiligingstrainingen volgen om meer te weten te komen over de nieuwste technieken voor het detecteren van malwarebedreigingen.

Het trainen van medewerkers op het gebied van best practices op het gebied van cyberbeveiliging om phishing- en social engineering- aanvallen te voorkomen , kan organisaties helpen RAT-infecties te voorkomen.

Bij malware is voorkomen beter dan genezen. Bied beveiligingsbewustzijnstraining aan individuen en organisaties om RAT-aanvallen te voorkomen.