Onlangs luidde de kaping van bankrekeningen, Facebook, Gmail,... de waarschuwingsbel over de diefstal van persoonlijke informatie. En de oorzaak van deze kaping is dat malware zich voordoet als een extensie in de Chrome-browser en accountgegevens van pc's steelt.

Het is duidelijk dat de methode van hackers om informatie te stelen deze keer veel geavanceerder is, waarbij Google wordt omzeild en misbruik wordt gemaakt van valse extensies om gemakkelijk persoonlijke informatie te stelen. Dus hoe kunnen we op onze hoede zijn en voorkomen dat we extensies installeren die malware en informatiestelende malware bevatten?

1. Controleer de software voordat u deze installeert:

De snelste manier om malware aan te vallen en te infecteren is via illegale software online. Wees op uw hoede voor gekraakte software of bestanden die overal op internet verschijnen. Het is noodzakelijk om software te vinden van officiële bronnen, de thuiswebsite van de software. Bovendien moeten gebruikers, voordat ze software installeren, scannen op virussen om te beslissen of ze deze wel of niet willen gebruiken.

We kunnen de website van Virustotal gebruiken om bestanden te scannen, om de veiligheid van het installatiebestand te bepalen via populaire softwarescanners zoals McAfee, Symantec, Kaspersky, AVG, BitDefender,...

2. Wees op uw hoede voor vreemde plug-ins in de Chrome Web Store:

Zoals hierboven vermeld, begon de huidige aanval en kaping van persoonlijke online accounts vanuit een nep-extensie die op Chrome was geïnstalleerd. Gebruikers krijgen een link om de plug-in in de Chrome Web Store te installeren zodat ze verder kunnen werken, en uiteraard zal niemand vermoeden dat de extensie nep is.

![Hoe u uw bankrekening, Facebook,... kunt beschermen tegen verduistering Hoe u uw bankrekening, Facebook,... kunt beschermen tegen verduistering]()

In werkelijkheid is het aantal valse extensies tegenwoordig echter erg groot. Nog gevaarlijker is dat dit soort extensies allemaal namen gebruiken die behoorlijk op de echte versie lijken, waardoor gebruikers "in de val lopen" als ze niet zorgvuldig controleren. Controleer daarom, voordat u besluit een bepaalde extensie te installeren, de naam, de naam van de auteur en het aantal beoordelingssterren om nepproducten te voorkomen.

3. Installeer geen extensies van bronnen buiten de Chrome Web Store:

Net zoals er tientallen gevaren schuilen bij het installeren van software van onbekende bronnen, zijn extensies van bronnen buiten de Chrome Web Store even riskant. Of u nu technisch onderlegd bent of niet, u kunt het beste geen extensies installeren van andere 'zwevende' bronnen, behalve de Chrome Web Store.

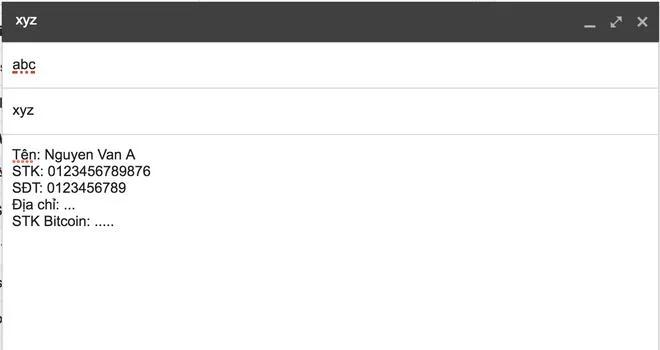

4. Geef niet veel persoonlijke informatie weer in e-mail:

De huidige e-maildiensten hebben allemaal een handtekeninggedeelte, zodat gebruikers al hun persoonlijke gegevens kunnen invoeren, zoals naam, bedrijf, telefoonnummer en zelfs accountnummer,...

Het potentiële risico op een accountaanval kan echter voortkomen uit de informatie die in uw e-mail wordt weergegeven en waarvan u denkt dat deze uiterst normaal is, zodat anderen gemakkelijk contact met u kunnen opnemen wanneer dat nodig is. Hackers beschikken over voldoende technieken, professionaliteit en verfijning om deze persoonlijke accounts binnen te dringen, en alles verdwijnt binnen enkele seconden.

Zorg er daarom voor dat u niet te veel persoonlijke informatie achterlaat in het opmerkingengedeelte onder de berichtinhoud, zoals hieronder weergegeven.

![Hoe u uw bankrekening, Facebook,... kunt beschermen tegen verduistering Hoe u uw bankrekening, Facebook,... kunt beschermen tegen verduistering]()

Naast dat persoonlijke accounts het meest onderhevig zijn aan accountkaping, vormen e-mails en administratieve accounts die tot het interne systeem van het bedrijf behoren geen uitzondering bij deze aanval. In dit geval moeten bedrijven 2 soorten systeembeveiliging gebruiken, waaronder OTP-beveiligingscode en VPN-login om het IP-adres waarvoor toegang is toegestaan te kunnen herstellen, het VPN-toegangswachtwoord in de vorm van een verbindingswachtwoord komt overeen met de OTP-code.

![Hoe u uw bankrekening, Facebook,... kunt beschermen tegen verduistering Hoe u uw bankrekening, Facebook,... kunt beschermen tegen verduistering]()

Met de steeds geavanceerdere aanvalsmogelijkheden van hackers is er geen andere manier dan onze waakzaamheid tegen welke software of extensie dan ook te vergroten. U moet de software zorgvuldig controleren voordat u deze installeert, en niet te veel persoonlijke informatie vrijgeven als u niet het slachtoffer wilt worden van accountkaping.

Ik hoop dat dit artikel nuttig voor je is!