Het concept van computergeesten is zeker niet langer vreemd voor technologiemensen. Met deze ghost Win-methode hoeven we geen tijd te verspillen aan het opnieuw installeren van Windows, we hoeven alleen maar het ghost-bestand uit te pakken om het volledige besturingssysteem zoals het origineel te krijgen.

Momenteel zijn er veel software en methoden om een computer te ghosten, zoals het gebruik van OneKey Ghost ghost Win of ghost Win from USB , enz. In dit artikel laten we u zien hoe u uw computer kunt ghosten met behulp van een bestand. UEFI-standaard, via Acronis True Image-software. Dit is software waarvan de belangrijkste functie gegevensback-up en -herstel is. Maar we kunnen Acronis True Image gebruiken om de computer te ghosten met behulp van *.tib-bestanden. In het onderstaande artikel wordt uitgelegd hoe u uw computer kunt ghosten met behulp van het *.tib-bestand.

Instructies voor computerspook met *.tib-bestand (UEFI-standaard)

Stap 1:

Download eerst de Acronis True Image-software via de onderstaande link en installeer deze vervolgens op uw computer.

Stap 2:

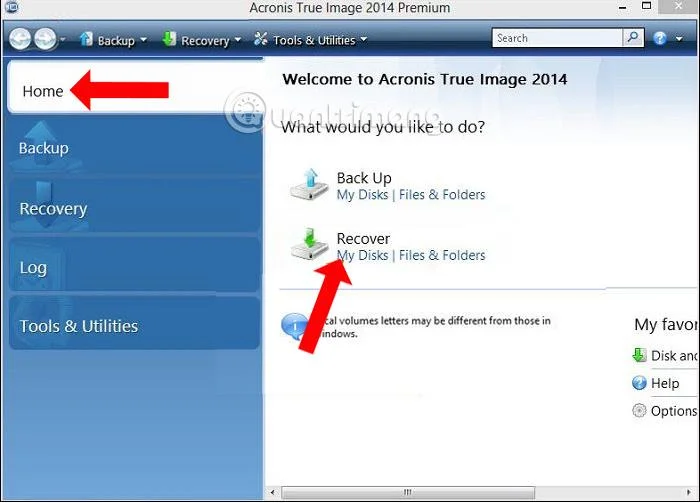

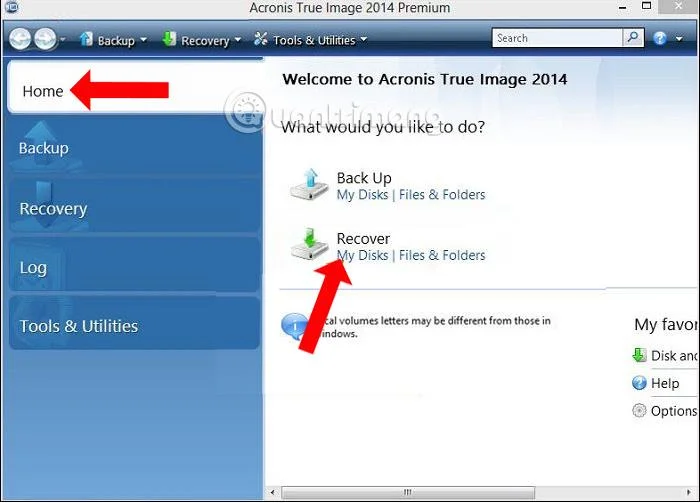

Start de software en open vervolgens de hoofdinterface van Acronis True Image. Klik hier op het tabblad Home aan de linkerkant van de interface. Kijk vervolgens rechts van het gedeelte Herstellen en klik op Mijn schijven .

Stap 3:

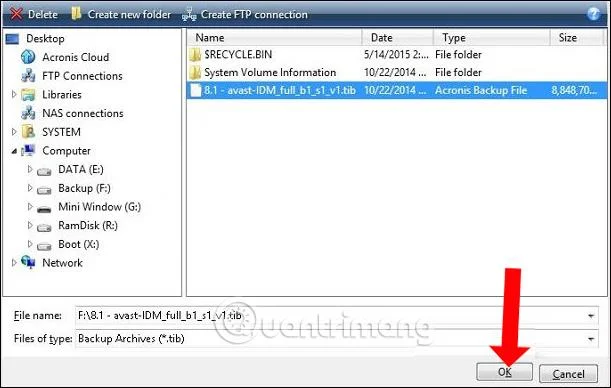

De interface verschijnt op de computer. Klik op de knop Bladeren en zoek vervolgens de partitie met het spookbestand in .tib-indeling . Klik vervolgens op OK om te bevestigen.

![Hoe u uw computer kunt ghosten met behulp van het UEFI-standaard *.tib-bestand Hoe u uw computer kunt ghosten met behulp van het UEFI-standaard *.tib-bestand]()

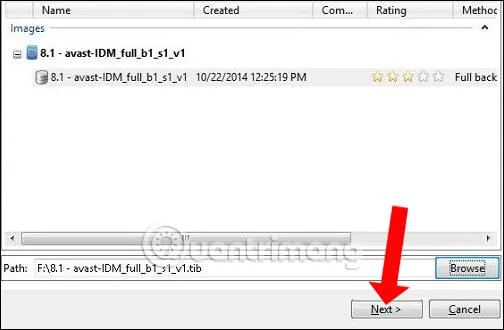

Druk vervolgens op de knop Volgende om door te gaan.

![Hoe u uw computer kunt ghosten met behulp van het UEFI-standaard *.tib-bestand Hoe u uw computer kunt ghosten met behulp van het UEFI-standaard *.tib-bestand]()

Stap 4:

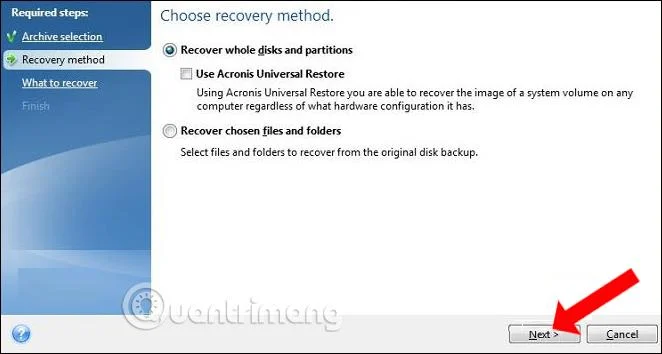

Klik in het gedeelte Herstelmethode op Hele schijf en partitie herstellen en klik vervolgens hieronder op Volgende .

![Hoe u uw computer kunt ghosten met behulp van het UEFI-standaard *.tib-bestand Hoe u uw computer kunt ghosten met behulp van het UEFI-standaard *.tib-bestand]()

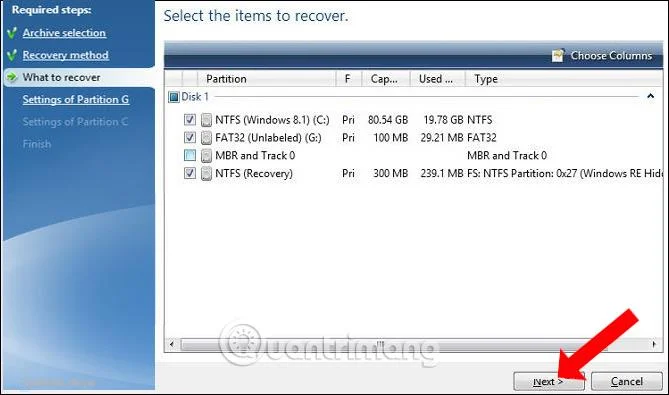

Stap 5:

Klik vervolgens op de partities en schakel MBR en Track 0 uit, om ervoor te zorgen dat alle gegevens op de harde schijf behouden blijven.

![Hoe u uw computer kunt ghosten met behulp van het UEFI-standaard *.tib-bestand Hoe u uw computer kunt ghosten met behulp van het UEFI-standaard *.tib-bestand]()

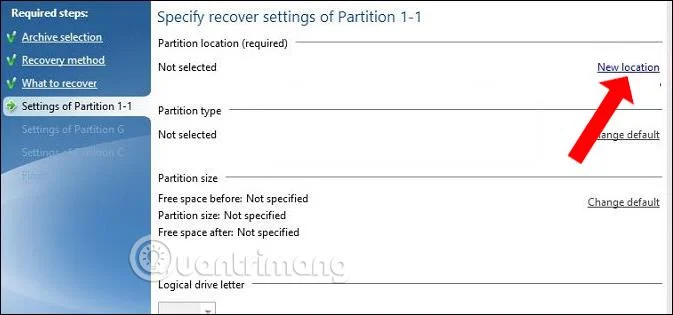

Stap 6:

Klik in Instellingen van Partitie 1-1 op Nieuwe locatie om de partitie te selecteren waar het spookbestand uitgepakt moet worden.

![Hoe u uw computer kunt ghosten met behulp van het UEFI-standaard *.tib-bestand Hoe u uw computer kunt ghosten met behulp van het UEFI-standaard *.tib-bestand]()

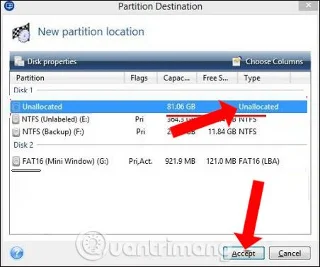

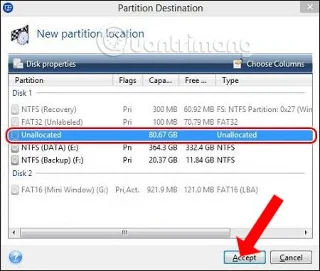

Stap 7:

Er verschijnt een nieuwe interface. Klik op de niet-toegewezen partitie die u eerder hebt voorbereid en klik vervolgens op Accepteren om door te gaan.

![Hoe u uw computer kunt ghosten met behulp van het UEFI-standaard *.tib-bestand Hoe u uw computer kunt ghosten met behulp van het UEFI-standaard *.tib-bestand]()

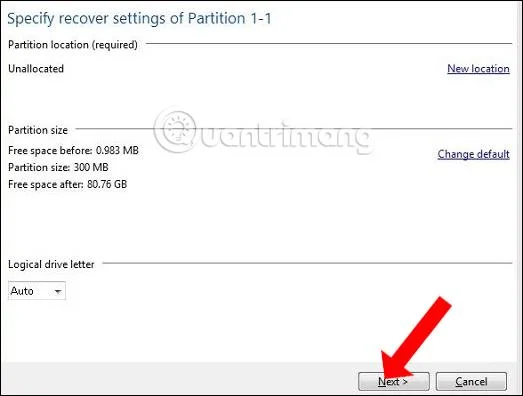

Blijf op Volgende klikken in de onderstaande interface.

![Hoe u uw computer kunt ghosten met behulp van het UEFI-standaard *.tib-bestand Hoe u uw computer kunt ghosten met behulp van het UEFI-standaard *.tib-bestand]()

Stap 8:

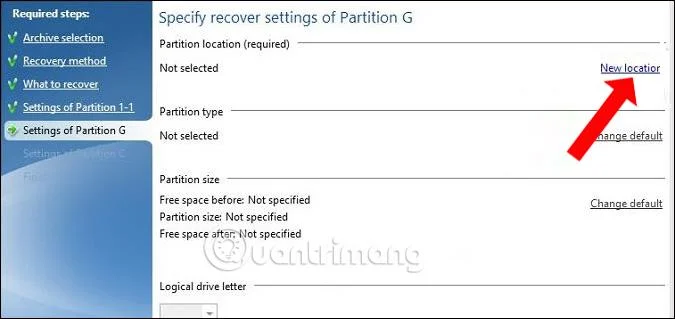

Blijf klikken op Instellingen van partitie G en klik op Nieuwe locatie , zoals hieronder weergegeven.

![Hoe u uw computer kunt ghosten met behulp van het UEFI-standaard *.tib-bestand Hoe u uw computer kunt ghosten met behulp van het UEFI-standaard *.tib-bestand]()

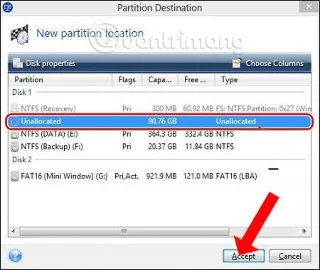

Er verschijnt een nieuwe interface, de gebruiker klikt ook op de niet-toegewezen partitie en klikt vervolgens op Accepteren om te accepteren.

![Hoe u uw computer kunt ghosten met behulp van het UEFI-standaard *.tib-bestand Hoe u uw computer kunt ghosten met behulp van het UEFI-standaard *.tib-bestand]()

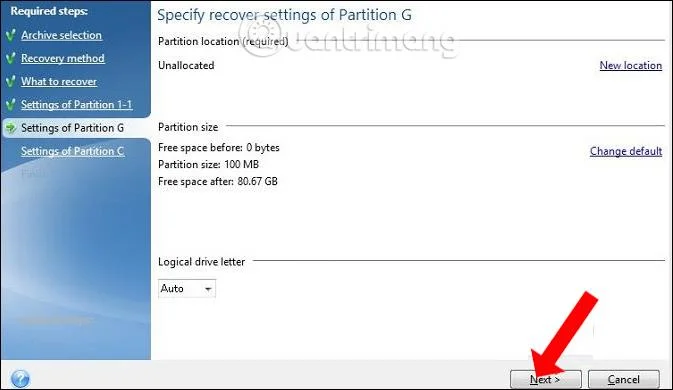

Klik ook op Volgende om door te gaan.

![Hoe u uw computer kunt ghosten met behulp van het UEFI-standaard *.tib-bestand Hoe u uw computer kunt ghosten met behulp van het UEFI-standaard *.tib-bestand]()

Stap 9:

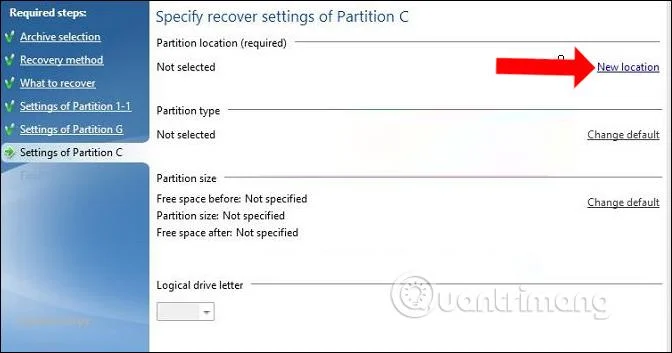

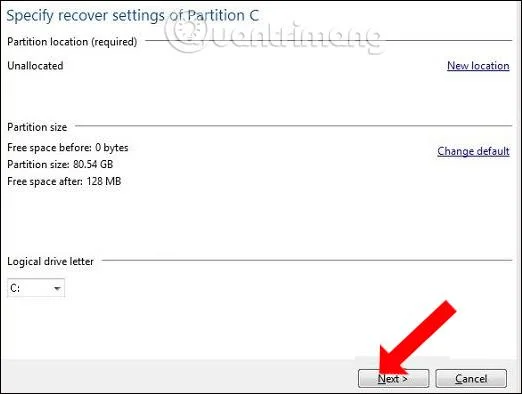

Schakel over naar Instellingen van Partitie C en selecteer ook Nieuwe locatie .

![Hoe u uw computer kunt ghosten met behulp van het UEFI-standaard *.tib-bestand Hoe u uw computer kunt ghosten met behulp van het UEFI-standaard *.tib-bestand]()

Klik op Niet toegewezen en klik op Accepteren .

![Hoe u uw computer kunt ghosten met behulp van het UEFI-standaard *.tib-bestand Hoe u uw computer kunt ghosten met behulp van het UEFI-standaard *.tib-bestand]()

Dan klikken we hieronder ook op Volgende om verder te gaan.

![Hoe u uw computer kunt ghosten met behulp van het UEFI-standaard *.tib-bestand Hoe u uw computer kunt ghosten met behulp van het UEFI-standaard *.tib-bestand]()

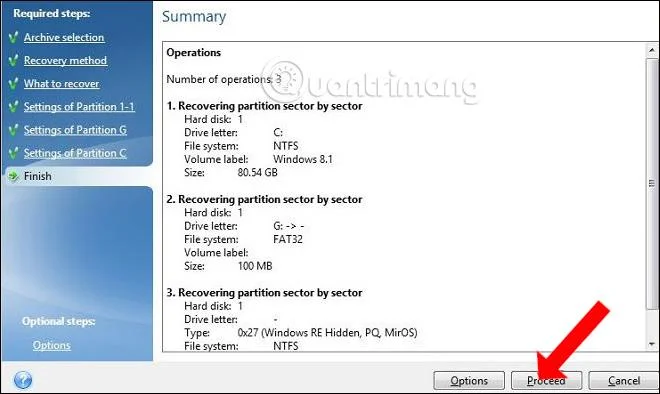

Stap 10:

Nadat u de bovenstaande stappen hebt voltooid, klikt u op Doorgaan om te beginnen met het uitpakken van het spookbestand naar de geselecteerde partitie.

![Hoe u uw computer kunt ghosten met behulp van het UEFI-standaard *.tib-bestand Hoe u uw computer kunt ghosten met behulp van het UEFI-standaard *.tib-bestand]()

Het proces van het uitpakken van het spookbestand heeft twee opties: de computer opnieuw opstarten of de computer afsluiten nadat de ghosting is voltooid. We klikken op 1 van de 2 opties en wachten vervolgens tot het bovenstaande proces is voltooid.

![Hoe u uw computer kunt ghosten met behulp van het UEFI-standaard *.tib-bestand Hoe u uw computer kunt ghosten met behulp van het UEFI-standaard *.tib-bestand]()

We kunnen dus Windows ghosten met ghost-bestanden in *.tib-indeling, met behulp van Acronis True Image-software. Als je problemen hebt met het ghosten van Windows met een traditioneel *.gho-bestand, kun je het tib-bestand gebruiken om je computer te ghosten volgens de bovenstaande methode.

Bekijk meer:

Ik wens je succes!