Malware op routers, netwerkapparaten en het Internet of Things komt steeds vaker voor. De meeste daarvan infecteren kwetsbare apparaten en behoren tot zeer krachtige botnets. Routers en Internet of Things (IoT)-apparaten hebben altijd stroom, zijn altijd online en wachten op instructies. En botnets profiteren daarvan om deze apparaten aan te vallen.

Maar niet alle malware ( malware ) is hetzelfde.

VPNFilter is een destructieve malware die routers, IoT-apparaten en zelfs sommige NAS-apparaten (Network Attached Storage) aanvalt. Hoe kunt u detecteren of uw apparaten zijn geïnfecteerd met VPNFilter-malware? En hoe kun je het verwijderen? Laten we VPNFilter eens nader bekijken via het volgende artikel.

Wat is Malware VPNFilter? Hoe verwijder je het?

Wat is VPNFilter?

VPNFilter is een geavanceerde modulaire malwarevariant die zich voornamelijk richt op netwerkapparaten van verschillende fabrikanten, maar ook op NAS-apparaten. VPNFilter werd aanvankelijk aangetroffen op Linksys- , MikroTik-, NETGEAR- en TP-Link- netwerkapparaten , evenals op QNAP NAS-apparaten, met ongeveer 500.000 infecties in 54 landen.

Het VPNFilter-ontdekkingsteam, Cisco Talos, heeft onlangs details met betrekking tot deze malware bijgewerkt, waaruit blijkt dat netwerkapparaten van fabrikanten zoals ASUS, D-Link, Huawei, Ubiquiti, UPVEL en ZTE momenteel tekenen vertonen van besmetting met VPNFilter. Op het moment van schrijven waren er echter geen Cisco-netwerkapparaten getroffen.

Deze malware is anders dan de meeste andere IoT-gerichte malware, omdat deze blijft bestaan nadat het systeem opnieuw is opgestart, waardoor het moeilijker wordt om deze te verwijderen. Apparaten die hun standaard inloggegevens gebruiken of met zero-day-kwetsbaarheden (onbekende kwetsbaarheden in computersoftware) die niet regelmatig worden bijgewerkt met firmware, zijn bijzonder kwetsbaar.

Wat kan VPNFilter doen?

VPNFilter is een "multi-module, cross-platform" dat apparaten kan beschadigen en vernietigen. Bovendien kan het ook een zorgwekkende bedreiging worden door het verzamelen van gebruikersgegevens. VPNFilter werkt in verschillende fasen.

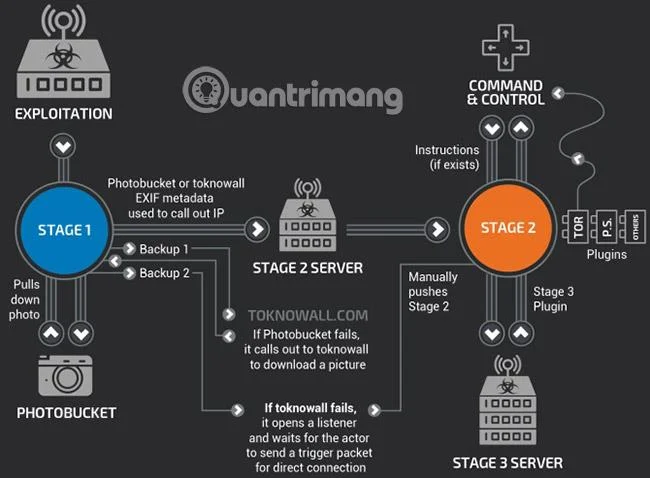

Fase 1 : VPNFilter in fase 1 brengt een landingsplaats op het apparaat tot stand, neemt contact op met de command and control (C&C)-server om extra modules te downloaden en wacht op instructies. Fase 1 heeft ook meerdere ingebouwde onvoorziene omstandigheden om fase 2 C&C te positioneren, in het geval van infrastructuurwijzigingen tijdens de implementatie. Fase 1 VPNFilter-malware kan ook opnieuw opstarten overleven, waardoor het een zeer gevaarlijke bedreiging wordt.

Fase 2 : VPNFilter in fase 2 blijft niet bestaan na opnieuw opstarten, maar heeft in dit stadium veel mogelijkheden. Fase 2 kan persoonlijke gegevens verzamelen, opdrachten uitvoeren en het apparaatbeheer verstoren. Daarnaast zijn er in de praktijk verschillende varianten van fase 2. Sommige versies zijn uitgerust met een destructieve module die een partitie van de apparaatfirmware overschrijft en vervolgens opnieuw opstart om het apparaat onbruikbaar te maken (in wezen wordt de malware uitgeschakeld) .

Fase 3 : VPNFilter-modules in fase 3 fungeren als plug-ins voor fase 2, waardoor de functionaliteit van VPNFilter wordt uitgebreid. Een module die fungeert als pakketsniffer , die binnenkomend verkeer op het apparaat verzamelt en inloggegevens steelt. Met een ander type kan fase 2-malware veilig communiceren via Tor . Cisco Talos vond ook een module die kwaadaardige inhoud injecteerde in het verkeer dat door het apparaat ging, wat betekent dat hackers andere verbonden apparaten verder konden misbruiken via routers, IoT- of NAS-apparaten.

Bovendien maken de VPNFilter-modules “de diefstal van websitegegevens en monitoring van Modbus SCADA-protocollen mogelijk.”

Extraheer het IP-adres van de server

Een ander interessant (maar niet nieuw ontdekt) kenmerk van de VPNFilter-malware is het gebruik van online diensten voor het delen van foto's om het IP-adres van de C&C-server te vinden. Uit Talos-analyse bleek dat de malware verwijst naar een reeks Photobucket-URL's. De malware downloadt de eerste afbeelding in de URL-referentiegalerij en extraheert het IP-adres van de server dat verborgen is in de metagegevens van de afbeelding.

Het IP-adres “wordt geëxtraheerd uit de 6 gehele waarden voor GPS-breedtegraad en lengtegraad in de EXIF- informatie .” Als dat niet lukt, keert de fase 1-malware terug naar zijn normale domein (toknowall.com - meer daarover hieronder) om de afbeelding te downloaden en hetzelfde proces te proberen.

![Hoe VPNFilter-malware te detecteren voordat deze de router vernietigt Hoe VPNFilter-malware te detecteren voordat deze de router vernietigt]()

Het snuiven van pakketten is gericht

Het updaterapport van Talos toont enkele interessante details over de VPNFilter-pakketsnuffelmodule. In plaats van zich met alles te bemoeien, heeft het een strikte reeks regels die gericht zijn op specifieke soorten verkeer. Concreet wordt verkeer van een industrieel besturingssysteem (SCADA), dat gebruikmaakt van de TP-Link R600 VPN, verbonden met een vooraf gedefinieerde lijst met IP-adressen (die geavanceerde kennis van netwerken aangeven) en gewenst verkeer), evenals datapakketten van 150 bytes of groter.

“VPNFilter is op zoek naar heel specifieke dingen”, vertelt Craig William, senior technology lead en global reach manager bij Talos, aan Ars. Ze proberen niet zoveel mogelijk verkeer te verzamelen. Ze proberen alleen een paar hele kleine dingen te bemachtigen, zoals inloggegevens en wachtwoorden. We hebben daar niet veel informatie over, behalve dat we weten dat het zeer doelgericht en uiterst geavanceerd is. We proberen er nog steeds achter te komen op wie ze deze methode toepassen."

Waar komt VPNFilter vandaan?

Er wordt aangenomen dat VPNFilter het werk is van een door de staat gesponsorde hackergroep. De VPNFilter-infectie werd aanvankelijk ontdekt in Oekraïne en veel bronnen denken dat dit het werk is van de door Rusland gesteunde hackgroep Fancy Bear.

Geen enkel land of hackergroep heeft echter de verantwoordelijkheid voor deze malware opgeëist. Gezien de gedetailleerde en gerichte regels van de malware voor SCADA en andere industriële systeemprotocollen, lijkt de theorie dat de software wordt ondersteund door een natiestaat het meest waarschijnlijk.

De FBI is echter van mening dat VPNFilter een product is van Fancy Bear. In mei 2018 nam de FBI beslag op een domein - ToKnowAll.com - waarvan wordt aangenomen dat het is gebruikt voor het installeren en beheren van de VPNFilter-malware uit fase 2 en fase 3. De inbeslagname van dit domein heeft waarschijnlijk geholpen de onmiddellijke verspreiding van VPNFilter te stoppen, maar het loste het probleem niet helemaal op. De Veiligheidsdienst van Oekraïne (SBU) heeft in juli 2018 een VPNFilter-aanval op een chemisch verwerkingsbedrijf voorkomen.

VPNFilter vertoont ook overeenkomsten met BlackEnergy-malware, een APT- trojan die tegen een reeks doelen in Oekraïne wordt gebruikt. Nogmaals, hoewel er geen exact bewijs is, zijn aanvallen op Oekraïense systemen voornamelijk afkomstig van hackergroepen die nauwe banden hebben met Rusland.

Hoe weet u of uw apparaat is geïnfecteerd met VPNFilter?

De kans is groot dat uw router niet is geïnfecteerd met VPNFilter-malware. Maar het is nog steeds beter om ervoor te zorgen dat uw apparaat veilig is:

Controleer uw router met de link: https://www.symantec.com/blogs/threat-intelligence/vpnfilter-iot-malware. Als uw apparaat niet op de lijst staat, is alles in orde.

U kunt de VPNFilter-testpagina van Symantec bezoeken: http://www.symantec.com/filtercheck/. Vink het vakje met de algemene voorwaarden aan en druk vervolgens op de knop Run VPNFilter Check in het midden. De test is binnen enkele seconden voltooid.

![Hoe VPNFilter-malware te detecteren voordat deze de router vernietigt Hoe VPNFilter-malware te detecteren voordat deze de router vernietigt]()

Wat moet u doen als u bent geïnfecteerd met VPNFilter?

Als Symantec VPNFilter Check bevestigt dat uw router is geïnfecteerd met VPNFilter, moet u de volgende acties ondernemen.

- Reset uw router en voer vervolgens VPNFilter Check opnieuw uit.

- Reset uw router naar de fabrieksinstellingen.

- Download de nieuwste firmware voor de router en voltooi een “schone” firmware-installatie, bij voorkeur zonder dat de router tijdens het proces een online verbinding maakt.

Bovendien moet u een volledige systeemscan uitvoeren op elk apparaat dat is aangesloten op de met VPNFilter geïnfecteerde router.

De meest effectieve manier om de VPNFilter-malware te verwijderen, is door zowel antivirussoftware als een applicatie voor het verwijderen van malware te gebruiken. Beide tools kunnen dit virus detecteren voordat het uw computer en router daadwerkelijk infecteert.

Het kan enkele uren duren voordat antivirussoftware het proces voltooit, afhankelijk van de snelheid van uw computer, maar het biedt u ook de beste methoden om schadelijke bestanden te verwijderen.

Het is ook de moeite waard om een tool voor het verwijderen van malware te installeren, die malware zoals VPNFilter detecteert en deze doodt voordat deze problemen veroorzaakt.

Net als antivirussoftware kan het scanproces op malware vele uren duren, afhankelijk van de grootte van de harde schijf van uw computer en de snelheid ervan.

Net als andere virussen moet u ook de VPNFilter-malware van uw router verwijderen. Om dit te doen, moet u de router resetten naar de fabrieksinstellingen.

Bij een harde reset-router moet u de router helemaal opnieuw instellen, inclusief het maken van een nieuw beheerderswachtwoord en het instellen van een draadloos netwerk voor alle apparaten. Het zal enige tijd duren om het correct te doen.

U moet indien mogelijk altijd de standaardgegevens van uw router en die van IoT- of NAS-apparaten wijzigen (deze taak is niet eenvoudig op IoT-apparaten). Hoewel er aanwijzingen zijn dat VPNFilter sommige firewalls kan omzeilen , zal het correct installeren en configureren van een firewall er nog steeds toe bijdragen dat veel andere vervelende dingen uit uw netwerk worden geweerd.

![Hoe VPNFilter-malware te detecteren voordat deze de router vernietigt Hoe VPNFilter-malware te detecteren voordat deze de router vernietigt]()

De meest effectieve manier om de VPNFilter-malware te verwijderen is door antivirussoftware te gebruiken

Hoe herinfectie met VPNFilter-malware voorkomen?

Er zijn een paar belangrijke manieren waarop u het risico kunt verminderen dat u opnieuw wordt geïnfecteerd met VPNFilter (of een ander virus), inclusief specifieke tips die rechtstreeks verband houden met VPNFilter.

De bijgewerkte router is beschermd tegen VPNFilter-malware en andere beveiligingsbedreigingen. Vergeet niet om het altijd zo snel mogelijk bij te werken.

Wijzig het routerwachtwoord

Gebruik niet het standaardwachtwoord dat is ingesteld door de fabrikant van de router. Maak uw eigen wachtwoorden die sterker zijn en minder snel worden aangevallen door kwaadwillende actoren.

Update antivirussoftware

Houd uw antivirus- en antimalwareprogramma's up-to-date. Er worden regelmatig nieuwe virusdefinities uitgebracht, die uw pc op de hoogte houden van nieuwe virus- en malwarebedreigingen waar u op moet letten.

Let op nieuwe programma's!

Het is belangrijk om duidelijk de bron te kennen van de programma's en applicaties die u hebt gedownload. Minder gerenommeerde sites hebben veel add-ons die u niet nodig heeft, zoals VPNFilter.

Klik niet op pop-upadvertenties!

Wanneer er een banner verschijnt terwijl u op een website surft, klik er dan niet op. Meestal is de veiligste manier om een andere website te bezoeken en niet naar een website vol pop-upadvertenties.

Malware op routers wordt steeds populairder. Malware- en IoT-kwetsbaarheden zijn overal aanwezig, en met het steeds toenemende aantal apparaten online zal de situatie alleen maar erger worden. De router is het centrale punt voor gegevens in uw huis. Het krijgt echter niet zoveel beveiligingsaandacht als andere apparaten. Simpel gezegd: routers zijn niet zo veilig als u denkt.

Bekijk meer: