Het afweren van een hackeraanval is een van de belangrijkste verantwoordelijkheden van een systeembeheerder. Dit is vooral nodig voor websites die gevoelige klantinformatie en een groot aantal gebruikers bevatten. Daarom is het belangrijk dat een systeembeheerder proactieve maatregelen neemt om kwetsbaarheden in zijn websites te vinden en op te lossen.

Een tool die websites kan scannen op beveiligingsproblemen is Vega Vulnerability Scanner. Dit is gratis, open source webtestsoftware ontwikkeld door beveiligingsbedrijf Subgraph. Deze tool heeft een aantal interessante functies, zoals een proxyscanner, maar het artikel zal zich concentreren op het geautomatiseerde beveiligingstestaspect dat kan helpen bij het vinden en valideren van SQL-injectie, cross-site scripting (XSS)-kwetsbaarheden , het per ongeluk vrijgeven van gevoelige informatie en vele andere kwetsbaarheden.

Er zijn vergelijkbare webapplicatiescanners als Vega, zoals Portswigger's Burp Suite Scanner en Netsparker's Security Scanner, die beide geavanceerde kwetsbaarheidsscanners hebben, maar de scanner van Vega kan veel van dezelfde taken uitvoeren, wat volledig gratis is. De scanner van Vega helpt bij het vinden en begrijpen van de ernst van kwetsbaarheden in webapplicaties door bij elke scan duidelijk en beknopt nuttige bronnen weer te geven.

Hoe u Vega kunt gebruiken om websites te scannen op beveiligingsproblemen

Stap 1: Installeer Vega

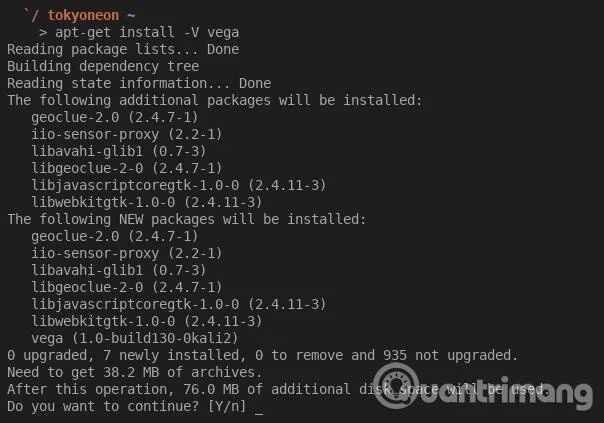

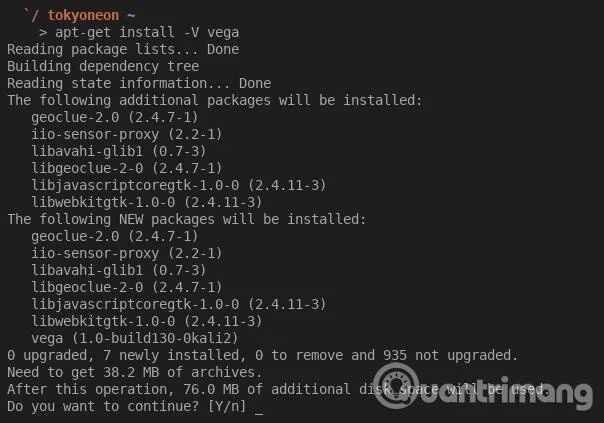

Omdat Vega Vulnerability Scanner meestal vooraf is geïnstalleerd op de meeste versies van Kali Linux, moet je het Kali-systeem gebruiken. Als u niet zeker weet of Vega op uw Kali-systeem is ingesteld of niet, kunt u de opdracht apt-get uitvoeren , zoals weergegeven in het terminalvenster hieronder. De gebruiker ontvangt een bericht waarin staat dat het is geïnstalleerd. Als dat niet het geval is, gebruik dan deze opdracht om te installeren.

apt-get update && apt-get install vega

Als u BlackArch gebruikt, kunt u Vega Vulnerability Scanner installeren met de onderstaande opdracht. BlackArch maakt geen gebruik van de APT-pakketbeheerder, dus gebruikers moeten Pacman gebruiken.

pacman-S vega

Stap 2: Start Vega

In Kali Linux worden tools automatisch in categorieën georganiseerd, dus klik op " Toepassingen ", ga vervolgens met de muis over de categorie " Webapplicatieanalyse " en klik op " Vega ". Afhankelijk van het gebruik van Kali-versies zoals XFCE kan het menu Applicaties er enigszins anders uitzien. U kunt ook eenvoudigweg zoeken naar " Vega " in het scherm " Toon toepassingen " .

![Hoe websites te scannen op potentiële beveiligingsproblemen met Vega op Kali Linux Hoe websites te scannen op potentiële beveiligingsproblemen met Vega op Kali Linux]()

Stap 3: Configureer Vega

Nadat u de applicatie voor de eerste keer heeft gestart, moet u kijken naar de beschikbare opties. Klik in de linkerbovenhoek op het menu " Venster " en kijk vervolgens naar " Voorkeuren ".

![Hoe websites te scannen op potentiële beveiligingsproblemen met Vega op Kali Linux Hoe websites te scannen op potentiële beveiligingsproblemen met Vega op Kali Linux]()

Vega Proxy HTTP-verzoek (optioneel)

Als u Vega anoniem wilt scannen en alle verbindingen wilt proxyen, selecteert u de optie " SOCKS proxy inschakelen " onder Algemeen en voert u een proxyadres en poort in. Als u Tor gebruikt, voert u het standaard Tor-adres en de poort in (127.0.0.1:9050). Dit zal helpen de scanbron te verbergen. Als u een gratis of premium proxyservice gebruikt, selecteert u het gewenste adres en de gewenste poort.

Gebruik Tor's User Agent (optioneel)

Als u besluit Vega via Tor te scannen, kunt u ook overwegen om de user-agent van Vega te wijzigen in de Tor-browser user-agent. Dit zal gebruikers helpen toegang te krijgen tot sommige (maar niet alle) sites die Tor HTTP-verzoeken blokkeren.

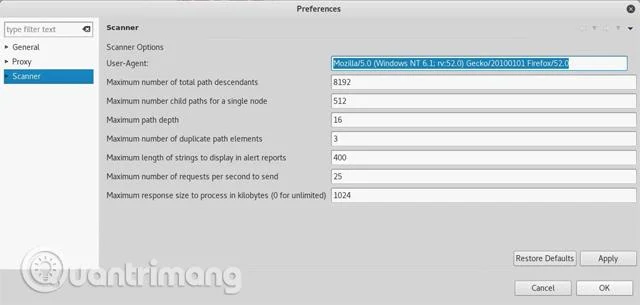

Om de Vega-gebruikersagent te wijzigen, klikt u op de categorie " Scanner " en voert u de Tor Browser-gebruikersagent in naast User-Agent. Klik vervolgens op " Toepassen " en " OK " om de wijzigingen op te slaan. Hieronder vindt u de huidige Tor Browser-gebruikersagent vanaf februari 2018.

Mozilla/5.0 (Windows NT 6.1; rv:52.0) Gecko/20100101 Firefox/52.0

![Hoe websites te scannen op potentiële beveiligingsproblemen met Vega op Kali Linux Hoe websites te scannen op potentiële beveiligingsproblemen met Vega op Kali Linux]()

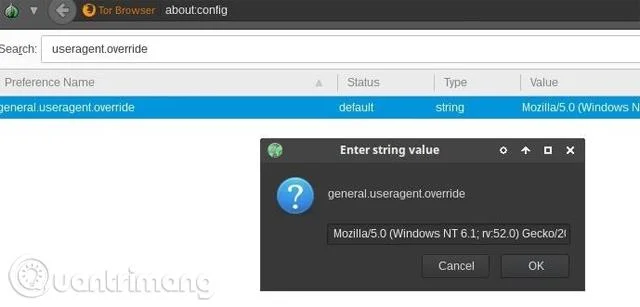

De user-agent van Tor Browser zal veranderen bij elke grote Tor Browser-update. Om de nieuwste user-agent te vinden, opent u een recente Tor-browser en typt u about:config in de URL-balk. Als u een waarschuwing ziet, selecteert u ' Ik accepteer het risico ' en typt u useragent.override in de zoekbalk.

- "Over: Config"-tips verbeteren de Firefox-browser

Dubbelklikken op het item wordt weergegeven, zodat de gebruiker de user-agent-string kan kopiëren. Als alternatief kunt u ook met de rechtermuisknop klikken en " Kopiëren " selecteren.

![Hoe websites te scannen op potentiële beveiligingsproblemen met Vega op Kali Linux Hoe websites te scannen op potentiële beveiligingsproblemen met Vega op Kali Linux]()

Gemiddeld HTTP-verzoek (optioneel)

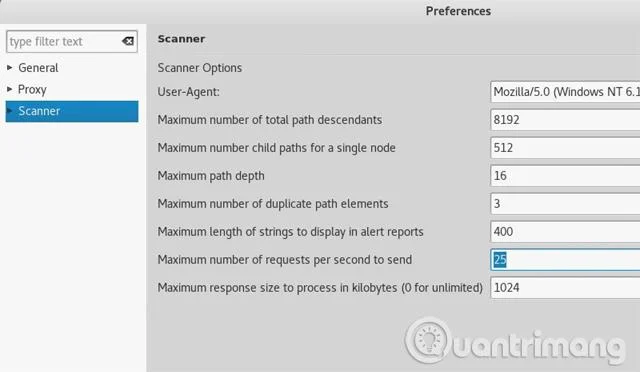

Een ander ding in het Scanner-menu dat gebruikers mogelijk willen wijzigen, is de optie Maximaal aantal verzoeken per seconde om te verzenden . Standaard is de software ingesteld op 25 verzoeken/seconde.

Afhankelijk van het scenario kan dit verzoek per seconde te veel of te weinig zijn. Ervan uitgaande dat u toestemming heeft om een website met Vega te scannen, is tien verzoeken per seconde waarschijnlijk een goed aantal om mee te beginnen. Voor sites waarvan u de eigenaar bent, kan 100 verzoeken per seconde geschikter zijn. Het benodigde bedrag is geheel aan de gebruiker.

Je merkt geen toename van de verwerkingskracht door meer verzoeken per seconde te gebruiken, dus het is veilig om dat aantal hoger in te stellen. Vega is geen DDoS-tool, internetbandbreedte en websitebandbreedte zullen automatisch het aantal verzoeken verminderen.

![Hoe websites te scannen op potentiële beveiligingsproblemen met Vega op Kali Linux Hoe websites te scannen op potentiële beveiligingsproblemen met Vega op Kali Linux]()

De Listener- instellingen in " Proxy " zijn opties die geen verband houden met scanners. De optie " Debug " in de sectie Scanner is voor Vega-ontwikkelaars.

Stap 4: Scan de website met Vega

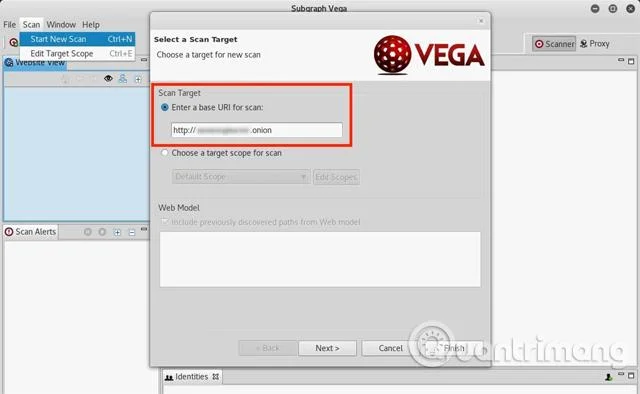

Nu Vega is geïnstalleerd en geconfigureerd, kunt u beginnen met het scannen van de site. Om het scannen te starten, opent u het menu " Scannen " linksboven en klikt u op " Nieuwe scan starten ". Het venster Selecteer een scandoel verschijnt. Voer de URL in die u wilt scannen in het vak onder Scandoel en klik vervolgens op " Volgende ".

![Hoe websites te scannen op potentiële beveiligingsproblemen met Vega op Kali Linux Hoe websites te scannen op potentiële beveiligingsproblemen met Vega op Kali Linux]()

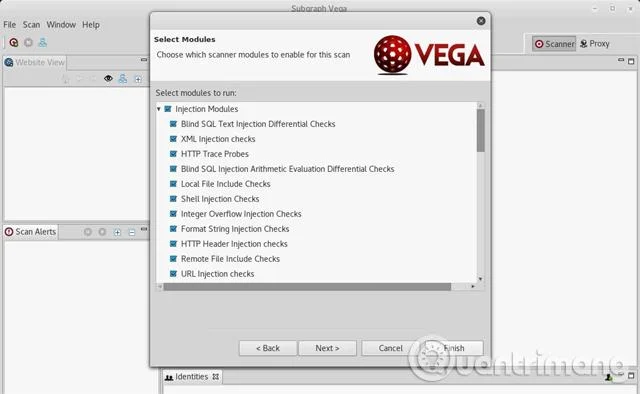

Vega heeft tientallen modules die zijn ontworpen om een verscheidenheid aan veelvoorkomende kwetsbaarheden in webservers te vinden, zoals SQL-, XSS- en XML-injectiekwetsbaarheden. Als u alle scanmodules wilt inschakelen, selecteert u ze allemaal en klikt u op " Voltooien " om het scannen van de website te starten. Als dit niet het geval is, deselecteert u bij de eerste run de modules waarin u niet geïnteresseerd bent.

Opmerking: Als het niet nodig is om de opties voor Authenticatieopties of Parameters aan te passen , selecteert u gewoon " Voltooien " nadat u de modules hebt geselecteerd.

![Hoe websites te scannen op potentiële beveiligingsproblemen met Vega op Kali Linux Hoe websites te scannen op potentiële beveiligingsproblemen met Vega op Kali Linux]()

Het voltooien van deze scan kan 2 tot 8 uur duren, afhankelijk van de grootte van de site en de eerder ingestelde verzoeken per seconde. Gebruikers weten dat een scan is begonnen wanneer de website op het tabblad Scanwaarschuwingen verschijnt . Zodra de scan is voltooid, ontvangt u een gedetailleerd rapport over de gevonden beveiligingsproblemen.

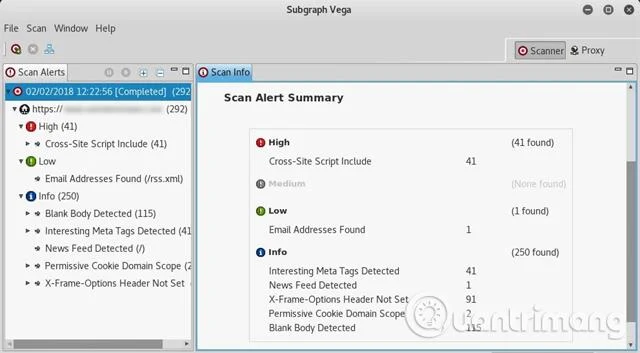

Stap 5: Interpreteer de aankondiging van Vega

Zodra de scan is voltooid, presenteert Vega een duidelijke en beknopte samenvatting van de waarschuwingen. Als Vega "Hoge" kwetsbaarheden meldt, hoeven gebruikers niet in paniek te raken. De modules van Vega zijn zeer gevoelig en genereren soms valse positieven voor kwetsbaarheden die mogelijk niet bestaan. Soms is dit geen slechte zaak. Daarom moet u het rapport doornemen en elke waarschuwing handmatig controleren.

Vega legt uitstekend uit wat elke waarschuwing betekent, hoe deze de site beïnvloeden en hoe de kwetsbaarheden kunnen worden opgelost. Het bevat ook nuttige referenties die gebruikers kunnen helpen beter te begrijpen hoe ze met kwetsbaarheden moeten omgaan. Als u op een van de waarschuwingen klikt, wordt er veel nuttige informatie weergegeven.

![Hoe websites te scannen op potentiële beveiligingsproblemen met Vega op Kali Linux Hoe websites te scannen op potentiële beveiligingsproblemen met Vega op Kali Linux]()

Vega is een geweldig hulpmiddel om beveiligingsonderzoekers te helpen de beveiligingsbeoordelingen van Pentest beter te begrijpen. Dankzij een ruime keuze aan modules kunnen zelfs nieuwe gebruikers diep ingaan op potentiële beveiligingsrisico's en de ernst ervan voor websites beoordelen. Iedereen die geïnteresseerd is in het verbeteren van de websitebeveiliging en het verbeteren van zijn vaardigheden op het gebied van webhacking, zal Vega en het gebruiksgemak geweldig vinden.

Bekijk meer: