Beveiligingsonderzoekers hebben onlangs een nieuwe WiFi- hacktechniek onthuld die het gemakkelijk maakt om de WiFi-wachtwoorden van de modernste routers van vandaag te achterhalen. Ontdekt door Jens Steube (bijgenaamd “Atom”) – ontwikkelaar van de beroemde tool voor het hacken van wachtwoorden Hashcat – terwijl hij de onlangs uitgebrachte WPA3-beveiligingsstandaard analyseert, richt deze methode zich op het WPA draadloze netwerkprotocol/WPA2 met roamingfunctie gebaseerd op PMKID (Pairwise Master Key Identifier ).

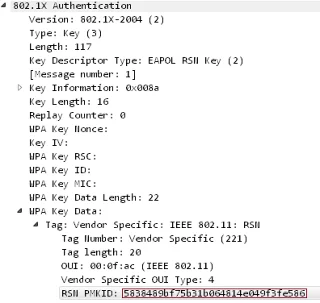

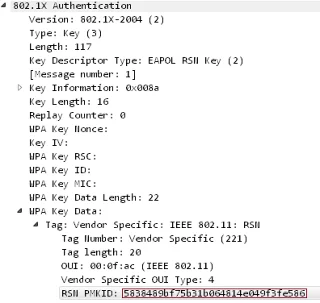

Met deze nieuwe wifi-hackmethode kunnen aanvallers het PSK-inlogwachtwoord (Pre-shared Key) achterhalen om wifi-netwerken te hacken en internetactiviteiten te bekijken. Voorheen moest een aanvaller wachten tot iemand zich bij het netwerk aanmeldde en de EAPOL 4-weg authenticatie-handshake verkrijgt - een netwerkauthenticatieprotocol. Maar met de nieuwe methode hoeft de gebruiker zich niet meer op het doelnetwerk te bevinden; dit hoeft alleen te worden gedaan op de RSN IE (Robust Security Network Information Element) met behulp van een enkele EAPOL (Extensible Authentication Protocol over LAN). een verzoek verzenden vanaf het toegangspunt.

Robust Security Network is een protocol dat een veilige uitwisseling tot stand brengt via een draadloos 802.11-netwerk en gebruikmaakt van een PMKID - de sleutel die nodig is om een verbinding tot stand te brengen tussen de client en het toegangspunt.

Wifi hacken met PMKID

Stap 1: De aanvaller gebruikt een tool zoals hcxdumptool (https://github.com/ZerBea/hcxdumptool) (v4.2.0 of hoger) om de PMKID op te vragen bij het doeltoegangspunt en het ontvangen frame in een bestand te plaatsen.

$ ./hcxdumptool -o test.pcapng -i wlp39s0f3u4u5 --enable_status

Stap 2: Met behulp van de hcxcaptool-tool (https://github.com/ZerBea/hcxtools) wordt de uitvoer (pcapng-formaat) van het frame geconverteerd naar een hash-formaat dat is goedgekeurd door Hashcat.

$ ./hcxpcaptool -z test.16800 test.pcapng

Stap 3: Gebruik de Hashcat-wachtwoordkraker (https://github.com/hashcat/hashcat) (v4.2.0 of hoger) om het WPA PSK-wachtwoord te verkrijgen en je bent klaar.

$ ./hashcat -m 16800 test.16800 -a 3 -w 3 '?l?l?l?l?l?lt!'

Dat is het wachtwoord van het draadloze doelnetwerk. Hoe lang dit duurt, hangt af van de lengte en complexiteit van het wachtwoord.

"Momenteel weten we niet op hoeveel leveranciers of routers deze methode zal werken, maar we denken dat het zal werken op 802.11i/p/q/r-netwerken met ingeschakelde netwerkswitching (d.w.z. de meeste routers vandaag de dag) ", aldus Steube.

Omdat het hacken van wachtwoorden alleen plaatsvindt als het porten van het netwerk is ingeschakeld en de aanvaller veel verkeerde wachtwoorden moet proberen, worden gebruikers aangemoedigd het netwerk te beschermen door moeilijk te raden wachtwoorden te gebruiken. Dit type hack werkt ook niet met het nieuwe generatie draadloze netwerkbeveiligingsprotocol WPA3 vanwege het "nieuwe sleutelgeneratieprotocol genaamd Simultaneous Authentication of Equals (SAE)".

Bekijk meer: