Gelaagde beveiliging is een algemeen aanvaard principe in computer- en netwerkbeveiliging. Het uitgangspunt van dit principe is dat er meerdere verdedigingslagen nodig zijn om bronnen en gegevens te beschermen tegen een verscheidenheid aan aanvallen en bedreigingen. Het is niet alleen onmogelijk voor één product of één technologie om zich te verdedigen tegen elke mogelijke dreiging, maar het hebben van meerdere verdedigingslinies zorgt er ook voor dat een product indringers kan 'vangen' die bestaande bedreigingen hebben omzeild.

Veel applicaties en apparaten kunnen worden gebruikt voor verschillende beveiligingslagen, zoals antivirussoftware , firewalls, IDS (Inbraakdetectiesystemen ) , enz. Elk type heeft zijn eigen functie, iets andere mogelijkheden en is in staat het systeem te beschermen tegen allerlei soorten invloeden. verschillende aanvallen.

Een van de nieuwere technologieën is IPS, oftewel Inbraakpreventiesysteem. IPS is als het combineren van een IDS met een firewall . Een typische IDS registreert of waarschuwt gebruikers voor verdacht verkeer, maar hoe hierop moet worden gereageerd is aan de gebruiker. IPS heeft beleid en regels om netwerkverkeer te vergelijken. Als verkeer dit beleid en deze regels schendt, kan de IPS worden geconfigureerd om te reageren in plaats van alleen de gebruiker te waarschuwen. Typische reacties kunnen zijn om al het verkeer van het bron- IP-adres te blokkeren of binnenkomend verkeer op die poort te blokkeren om de computer of het netwerk proactief te beschermen.

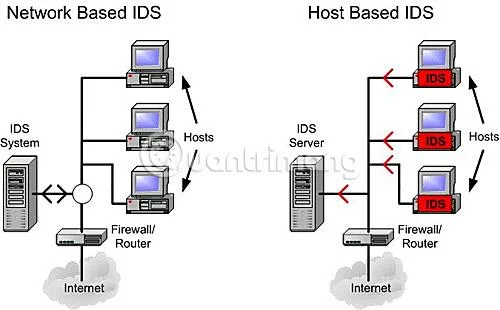

Er zijn netwerkgebaseerde inbraakpreventiesystemen (NIPS) en hostgebaseerde inbraakpreventiesystemen (HIPS). Hoewel het duurder kan zijn om HIPS te implementeren, vooral in grote bedrijfsomgevingen, wordt waar mogelijk servergebaseerde beveiliging aanbevolen.

Hostgebaseerde inbraakpreventieoplossing (HIPS) voor netwerken

![Hostgebaseerde inbraakpreventie Hostgebaseerde inbraakpreventie]()

- Vertrouw niet op handtekeningen : handtekeningen, of karakteristieke kenmerken van bekende bedreigingen, zijn een van de belangrijkste middelen die worden gebruikt door antivirus- en inbraakdetectiesoftware (IDS). Handtekeningen kunnen pas worden ontwikkeld als er daadwerkelijk een bedreiging bestaat en de gebruiker waarschijnlijk wordt aangevallen voordat de handtekening is gemaakt. Een hostgebaseerde oplossing voor inbraakpreventie moet op handtekeningen gebaseerde detectie combineren met anomaliedetectie om een basislijn van 'normale' netwerkactiviteit vast te stellen en vervolgens te reageren op al het verkeer dat er ongebruikelijk uitziet. Als een computer bijvoorbeeld nooit FTP gebruikt en plotseling een bedreiging probeert een FTP-verbinding vanaf de computer te openen, zal HIPS dit als ongebruikelijke activiteit detecteren.

- Werken met configuratie : Sommige HIPS-oplossingen zijn mogelijk beperkt in de programma's of processen die ze kunnen monitoren en beschermen. U moet proberen een HIPS te vinden die zowel in de handel verkrijgbare pakketten als alle in-house aangepaste toepassingen die in gebruik zijn, kan verwerken. Als u geen maatwerkapplicaties gebruikt of dit geen belangrijk probleem vindt voor uw omgeving, zorg er dan in ieder geval voor dat uw HIPS-oplossing actieve programma's en processen beschermt.

- Maakt het creëren van beleid mogelijk : de meeste HIPS-oplossingen worden geleverd met een redelijk complete set beleid, en leveranciers hebben vaak updates of brengen nieuw beleid uit om specifieke reacties te bieden op nieuwe bedreigingen of aanvallen. Het is echter belangrijk dat u de mogelijkheid heeft om uw eigen beleid te maken, voor het geval er een unieke dreiging is die de leverancier niet uitlegt, of wanneer er een nieuwe dreiging opduikt en u een beleid nodig heeft om uw systeem te beschermen, vóór de leverancier heeft tijd om een update uit te brengen. U moet ervoor zorgen dat het product dat u gebruikt niet alleen het maken van beleid mogelijk maakt, maar dat het maken van beleid ook gemakkelijk te begrijpen is en geen wekenlange training of deskundige programmeervaardigheden vereist.

- Biedt gecentraliseerde rapportage en beheer : als het gaat om servergebaseerde bescherming voor individuele servers of werkstations, zijn HIPS- en NIPS-oplossingen relatief duur en buiten het bereik van een gewone familie. Dus zelfs als we het over HIPS hebben, is het waarschijnlijk de moeite waard om het te bekijken vanuit het standpunt van de implementatie van HIPS op honderden desktops en servers in een netwerk. Hoewel het geweldig is om op individueel desktopniveau beschermd te zijn, is het beheren van honderden individuele systemen of het genereren van samengevoegde rapporten vrijwel onmogelijk zonder de mogelijkheid om goed gerichte rapportage te beheren. Wanneer u een product kiest, zorg er dan voor dat de rapportage en het beheer gecentraliseerd zijn, zodat u nieuw beleid op alle machines kunt implementeren of rapporten kunt genereren vanaf alle machines op één locatie.

Andere dingen om in gedachten te houden

![Hostgebaseerde inbraakpreventie Hostgebaseerde inbraakpreventie]()

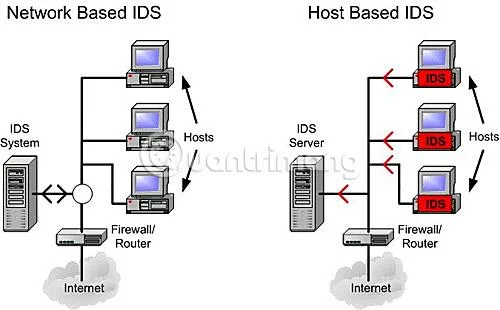

Er zijn nog een paar andere dingen waar u rekening mee moet houden. Ten eerste zijn HIPS en NIPS geen eenvoudige oplossing voor een complex probleem als beveiliging. Ze kunnen een geweldige aanvulling zijn op een solide meerlaags verdedigingssysteem, inclusief firewalls en antivirusapplicaties, maar kunnen bestaande technologieën niet vervangen.

Ten tweede kan het implementeren van een HIPS-oplossing in het begin wat lastig zijn. Het configureren van op afwijkingen gebaseerde detectie vereist vaak veel ‘hulp’ voor de applicatie om te begrijpen wat ‘normaal’ verkeer is en wat afwijkend verkeer is. U kunt enkele problemen tegenkomen bij het vaststellen van een basislijn die 'normaal' verkeer voor het systeem definieert.

Uiteindelijk besluiten bedrijven vaak een product te kopen op basis van wat het voor hen kan doen. In de praktijk wordt dit gemeten op basis van Return On Investment of ROI (return on investment). Dat wil zeggen: als u een geldbedrag investeert in een nieuw product of een nieuwe technologie, hoe lang duurt het dan voordat dat product of die technologie zichzelf terugbetaalt?

Helaas zijn computer- en netwerkbeveiligingsproducten vaak niet hetzelfde. Als het beveiligingsproduct of de beveiligingstechnologie werkt zoals ontworpen, zal het netwerk veilig zijn, maar zal er geen 'winst' zijn om de ROI van te meten. Je moet naar de keerzijde kijken en bedenken hoeveel het bedrijf zou kunnen verliezen als dat product of die technologie niet wordt toegepast. Hoeveel geld is er nodig om servers opnieuw op te bouwen, gegevens te herstellen, tijd en middelen voor technisch personeel om op te ruimen na een aanval, enz.? Zonder dat beveiligingsproduct te gebruiken, is het waarschijnlijk dat het bedrijf veel meer geld zal verliezen dan de kosten van de aanschaf van het product of de technologie.