Het probleem van anonimiteit en het ontwijken van controle door autoriteiten op internet is al geruime tijd bekend. Veel virtuele tools en netwerken zijn ontworpen om dit doel te dienen. Onder hen zijn Tor, I2P en VPN tegenwoordig populaire software en virtuele particuliere netwerken. Laten we details over deze 3 netwerken bekijken met LuckyTemplates en kijken welke veiliger is!

Tor

De naam Tor komt van de naam van een gratis softwareproject: The Onion Router. De Tor-software leidt het webverkeer via een wereldwijd systeem van verbindingsrelais-"knooppunten". Dit wordt het uienrouteringsprotocol genoemd omdat uw gegevens door vele lagen moeten gaan.

Naast de lagen versleutelt Tor ook al het netwerkverkeer, inclusief het IP-adres van het volgende knooppunt. Gecodeerde gegevens passeren meerdere willekeurig geselecteerde relais, waarbij slechts één laag het IP-adres bevat van het knooppunt dat onderweg wordt gedecodeerd.

Het laatste relay-knooppunt decodeert het volledige pakket en verzendt de gegevens naar de eindbestemming zonder het bron-IP-adres prijs te geven.

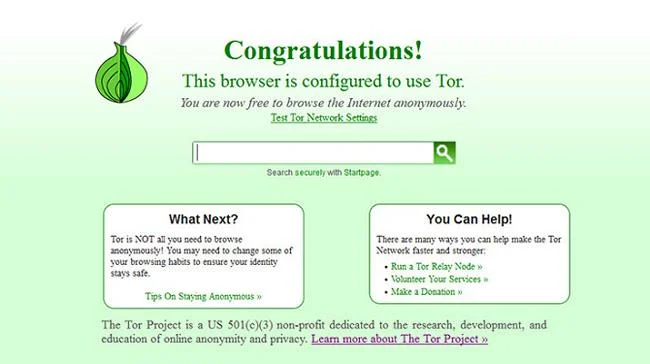

Hoe Tor te gebruiken

Het gebruik van Tor Browser is de enige manier om deze software te gebruiken. Download en installeer de browser zoals u met andere software zou doen. De installatie wordt voortgezet nadat u Tor Browser voor de eerste keer hebt geopend. Vervolgens surft u zoals gewoonlijk op internet. Het zal iets langzamer zijn dan normaal, omdat het verzenden van gegevens via meerdere relais enige tijd zal duren.

Waarom Tor gebruiken?

Tor Browser codeert alle gegevensoverdrachten. Als zodanig zijn er veel mensen die het gebruiken, zoals criminelen, hackers/crackers, overheidsinstanties en vele anderen. In feite begon Tor zijn leven als een project van US Naval Research en DARPA (US Defense Advanced Projects Agency).

Tor Browser is ook een van de meest directe links naar het dark web (niet te verwarren met het deep web).

Beschermt Tor de privacy?

Het antwoord is ja. Het ontwerp van Tor beschermt de privacy van onderaf. Als u Tor Browser alleen gebruikt om op internet te surfen, waarschuwt u niemand of waar dan ook. Het XKeyscore-programma van de National Security Agency (NSA) registreert alle gebruikers die Tor-websites bezoeken en Tor Browser downloaden.

Tor codeert alleen gegevens die worden verzonden en ontvangen in de Tor-browser (of een andere browser die Tor-software gebruikt). Het codeert de netwerkactiviteit niet voor uw hele systeem.

I2P

Het Invisible Internet Project (I2P - onzichtbaar internetproject) is een knoflookrouteringsprotocol (vrij vertaald als knoflookrouteringsprotocol). Dit is een variatie op het uienrouteringsprotocol dat door Tor wordt gebruikt.

I2P is een anoniem computernetwerk. Het knoflookrouteringsprotocol codeert meerdere berichten samen om het dataverkeer te analyseren en tegelijkertijd de snelheid van het netwerkverkeer te verhogen. Elk gecodeerd bericht heeft zijn eigen bezorginstructies en elk eindpunt fungeert als een cryptografische bevestigingscode.

![Is het veiliger om Tor, I2P of VPN te gebruiken? Is het veiliger om Tor, I2P of VPN te gebruiken?]()

Elke I2P-clientrouter bouwt een reeks inkomende en uitgaande 'tunnel'-verbindingen - een direct peer-to-peer (P2P) netwerk. Het grote verschil tussen I2P en andere P2P-netwerken die u gebruikte, is de selectie van elke tunnel. De lengte van de tunnel en de lijst met routers die aan de tunnel deelnemen, worden bepaald door de initiatiefnemende partij.

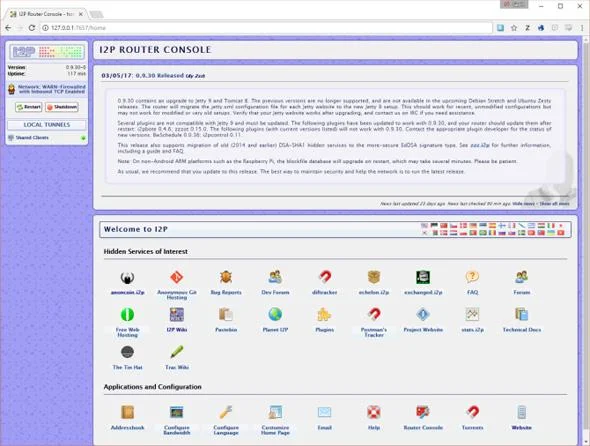

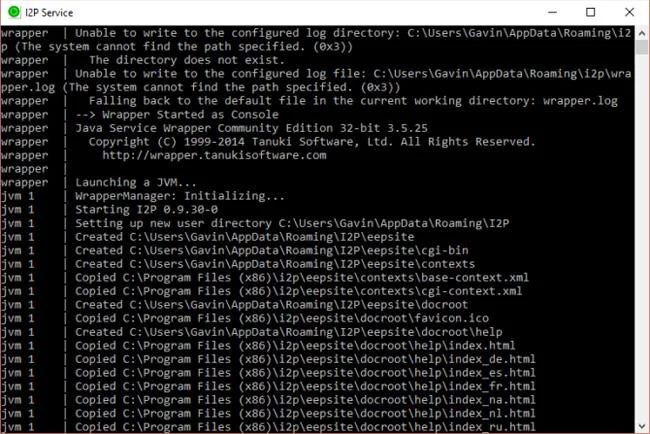

Hoe I2P te gebruiken

De eenvoudigste manier om I2P te gebruiken is door het officiële installatiepakket te downloaden en te installeren. Na de installatie opent u Start I2P . Hierdoor wordt een lokaal opgeslagen website geopend in Internet Explorer, de standaardbrowser van I2P (u kunt deze instelling later wijzigen). Dit is de I2P Router Console, of met andere woorden, een virtuele router die wordt gebruikt om uw I2P-verbinding te onderhouden. Mogelijk ziet u ook het I2P Service-opdrachtvenster, maar negeert u het en laat u het op de achtergrond draaien.

Het kan een paar minuten duren voordat I2P Service operationeel is, vooral tijdens de eerste keer opstarten. Neem de tijd om uw bandbreedte-instellingen te configureren.

![Is het veiliger om Tor, I2P of VPN te gebruiken? Is het veiliger om Tor, I2P of VPN te gebruiken?]()

Met I2P kunnen gebruikers verborgen websites maken en hosten, genaamd "eepsites". Als u toegang wilt krijgen tot een eepsite, moet u uw browser zo instellen dat deze een specifieke I2P-proxy gebruikt.

Waarom I2P gebruiken?

I2P en Tor bieden beide vergelijkbare browse-ervaringen. Afhankelijk van de I2P-bandbreedteconfiguratie zal het waarschijnlijk iets sneller zijn dan Tor Browser en comfortabel werken vanuit uw huidige browser. I2P zit vol met verborgen diensten, waarvan de meeste sneller zijn dan op Tor gebaseerde applicaties. Een groot pluspunt voor I2P als je gefrustreerd bent bij het gebruik van het Tor-netwerk.

I2P werkt naast uw gewone internetverbinding en versleutelt uw browserverkeer. I2P is echter niet het beste hulpmiddel voor anoniem surfen op het internet. Het beperkte aantal outproxies (waar uw verkeer weer samenkomt met het reguliere internetverkeer) betekent dat het minder anoniem is als u het op deze manier gebruikt.

Beschermt I2P de privacy van gebruikers?

Natuurlijk beschermt I2P de privacy van gebruikers zeer goed, tenzij u het gebruikt om regelmatig op internet te surfen. Want als u het regelmatig gebruikt, zal I2P aanzienlijke middelen in beslag nemen om uw webverkeer te isoleren. I2P maakt gebruik van een P2P-model om gegevensverzameling en statistieken te garanderen. Bovendien codeert het knoflookrouteringsprotocol meerdere berichten samen, waardoor verkeersanalyse veel gecompliceerder wordt.

De I2P-tunnels die we hierboven noemden zijn unidirectioneel: gegevens stromen slechts in één richting, één tunnel in en één tunnel uit. Dit zorgt voor een grote anonimiteit voor alle leeftijdsgenoten. I2P codeert alleen gegevens die worden verzonden en ontvangen via een geconfigureerde browser. Het codeert de netwerkactiviteit niet voor het hele systeem.

VPN

Ten slotte wil ik Virtual Private Network (VPN) noemen. VPN-netwerken werken heel anders dan Tor en I2P. In plaats van zich uitsluitend te concentreren op het versleutelen van browserverkeer, versleutelen VPN's al het inkomende en uitgaande netwerkverkeer. Dienovereenkomstig is het bedoeld voor gebruikers die er regelmatig toegang toe willen hebben, omdat het hun gegevens gemakkelijk kan beschermen.

Hoe werkt VPN?

Wanneer u een verzoek verzendt (bijvoorbeeld door op een koppeling in een webbrowser te klikken of Skype te activeren voor een videogesprek), wordt uw verzoek normaal gesproken naar de opgegeven gegevensopslagserver verzonden en wordt er feedback aan u gegeven. Gegevensverbindingen zijn vaak niet veilig; iedereen met voldoende computerkennis heeft er toegang toe (vooral als u de HTTP-standaard gebruikt in plaats van HTTPS ).

Een VPN maakt verbinding met een vooraf bepaalde server (of servers), waardoor een directe verbinding ontstaat die een "tunnel" wordt genoemd (hoewel VPN's vaak worden gebruikt, wordt deze term niet vaak gezien). De directe verbinding tussen het systeem en de VPN-server wordt gecodeerd, net als al uw gegevens.

VPN's zijn toegankelijk via een client die u op uw computer installeert. De meeste VPN's gebruiken codering met openbare sleutels. Wanneer u de VPN-client opent en inlogt met uw inloggegevens, wisselt deze een openbare sleutel uit, waarmee de verbinding wordt bevestigd en uw netwerkverkeer wordt beschermd.

Waarom zou u VPN gebruiken?

VPN's coderen uw netwerkverkeer. Alles met betrekking tot de internetverbinding op uw systeem is veilig. VPN wordt steeds populairder en is vooral nuttig bij:

- Bescherm gebruikersgegevens op openbare Wi-Fi-verbindingen.

- Toegang tot regio-beperkte inhoud.

- Voeg een extra beveiligingslaag toe bij toegang tot gevoelige informatie.

- Bescherm de privacy van gebruikers tegen overheden of andere informatie-indringende instanties.

Net als Tor en I2P beschermt een VPN ook uw privacy. Er zijn echter veel gratis VPN-serviceproviders, maar deze beschermen niet zo grondig als je denkt.

Een VPN is echter nog steeds een geweldige browser die gemakkelijk de privacy terugkrijgt zonder uw browser of uw normale surfgedrag en internetgebruik te veranderen.

Vergelijk Tor, I2P en VPN

Als u in de privémodus op internet wilt surfen, toegang wilt krijgen tot het dark web, kiest u Tor.

Als u toegang wilt tot verborgen diensten en verborgen berichtenhulpmiddelen binnen een gedistribueerd netwerk van peers, kiest u I2P.

Als je ten slotte al het inkomende en uitgaande netwerkverkeer wilt versleutelen, kies dan voor een VPN.

VPN's spelen momenteel een belangrijke rol in de beveiligingstechnologie, dus iedereen zou dit zorgvuldig moeten overwegen en leren.

Gebruik je liever Tor, I2P of VPN? Hoe beschermt u uw online activiteiten? Laat ons uw mening weten door hieronder te reageren!

Bekijk meer: