Cross-site request forgery (XSRF of CSRF) is een methode om een website aan te vallen waarbij de indringer zich voordoet als een legitieme en vertrouwde gebruiker.

Wat is cross-site verzoekvervalsing?

Een XSRF-aanval kan worden gebruikt om firewall- instellingen te wijzigen , ongeautoriseerde gegevens op een forum te plaatsen of frauduleuze financiële transacties uit te voeren. Een aangevallen gebruiker zal misschien nooit weten dat hij of zij het slachtoffer is geworden van XSRF. Zelfs als gebruikers deze aanval detecteren, zal dit pas gebeuren nadat de hacker bepaalde schade heeft veroorzaakt en er geen maatregelen zijn om dit probleem op te lossen.

Hoe wordt een Cross-site request forgery-aanval uitgevoerd?

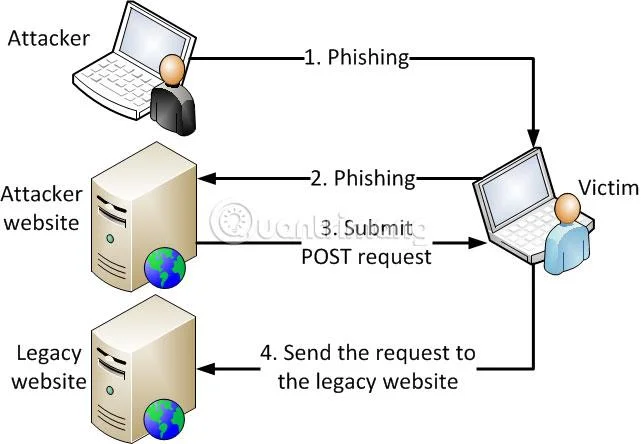

Een XSRF-aanval kan worden uitgevoerd door de identiteit van een bestaande gebruiker te stelen en vervolgens de webserver te hacken met behulp van de eerder gestolen identiteit. Een aanvaller kan legitieme gebruikers er ook toe verleiden per ongeluk HTTP- verzoeken (Hypertext Transfer Protocol) te verzenden en gevoelige gebruikersgegevens terug te sturen naar de indringer.

Is Cross-Site Request Forgery hetzelfde als Cross-site scripting of Cross-site tracering?

Een XSRF-aanval is functioneel het tegenovergestelde van een Cross-site scripting (XSS) -aanval , waarbij een hacker kwaadaardige code invoegt in een link op een website, die afkomstig lijkt te zijn van een vertrouwde bron. Wanneer de eindgebruiker op de link klikt, wordt het ingebedde programma verzonden als onderdeel van het verzoek en kan het worden uitgevoerd op de computer van de gebruiker.

![Meer informatie over de Cross-Site Request Forgery-aanvalsmethode Meer informatie over de Cross-Site Request Forgery-aanvalsmethode]()

De XSRF-aanval verschilt ook van Cross-site tracing (XST), een geavanceerde vorm van XSS waarmee indringers cookies en andere authenticatiegegevens kunnen verkrijgen met behulp van eenvoudige client-side scripting. Bij XSS en XST is de eindgebruiker het voornaamste doelwit van de aanval. Bij XSRF is de webserver het primaire doelwit, hoewel de schade van deze aanval wordt gedragen door de eindgebruiker.

Gevaarniveau van vervalsing van cross-site verzoeken

![Meer informatie over de Cross-Site Request Forgery-aanvalsmethode Meer informatie over de Cross-Site Request Forgery-aanvalsmethode]()

XSRF-aanvallen zijn moeilijker te verdedigen dan XSS- of XST-aanvallen. Dit komt deels doordat XSRF-aanvallen minder vaak voorkomen en niet zoveel aandacht krijgen. Aan de andere kant kan het in de praktijk lastig zijn om te bepalen of een HTTP-verzoek van een bepaalde gebruiker daadwerkelijk door die persoon wordt verzonden of niet. Hoewel strikte voorzorgsmaatregelen kunnen worden genomen om de identiteit te verifiëren van gebruikers die toegang proberen te krijgen tot een website, zijn gebruikers niet erg happig op frequente authenticatieverzoeken. Het gebruik van cryptografische tokens kan zorgen voor frequente authenticatie op de achtergrond, zodat gebruikers niet voortdurend last hebben van authenticatieverzoeken.