DNS staat voor Domain Name System en helpt een browser het IP-adres van een website te vinden, zodat deze op uw computer kan worden geladen. De DNS-cache is een bestand op uw ISP of uw computer dat een lijst met IP-adressen van veelgebruikte websites bevat. In dit artikel wordt uitgelegd wat DNS Cache Poisoning en DNS Cache Spoofing zijn.

Vergiftiging van de DNS-cache

Elke keer dat een gebruiker een website-URL in zijn of haar browser invoert, zal de browser contact opnemen met een lokaal bestand (DNS Cache) om te zien of er vermeldingen zijn die lijken op het IP-adres van de website. Browsers hebben de IP-adressen van websites nodig om er verbinding mee te kunnen maken. Het is niet mogelijk om via de URL rechtstreeks verbinding te maken met de website. Het moet verbonden zijn met een geschikt IPv4- of IPv6 IP-adres. Als het record er is, zal de webbrowser het gebruiken; anders gaat het naar een DNS-server om het IP-adres op te halen. Dit heet DNS-lookup.

Er wordt een DNS-cache aangemaakt op uw computer of ISP DNS-server, zodat u minder tijd kwijt bent aan het opvragen van de DNS van een URL. Kortom, DNS-caches zijn kleine bestanden die de IP-adressen bevatten van verschillende websites die vaak op computers of netwerken worden gebruikt. Voordat computers in het netwerk contact opnemen met de DNS-server, nemen ze contact op met de lokale server om te zien of er vermeldingen in de DNS-cache staan. Als dat zo is, zal de computer het gebruiken. Anders zal de server contact opnemen met de DNS-server en dat IP-adres ophalen. Vervolgens wordt de lokale DNS-cache bijgewerkt met het nieuwste IP-adres voor de website.

Elke vermelding in de DNS-cache is in de tijd beperkt, afhankelijk van het besturingssysteem en de nauwkeurigheid van de DNS-resolutie. Na het verlopen zal de computer of server met de DNS-cache contact opnemen met de DNS-server en de invoer bijwerken zodat de informatie correct is.

Er zijn echter mensen die de DNS-cache voor kwaadaardige doeleinden willen vergiftigen.

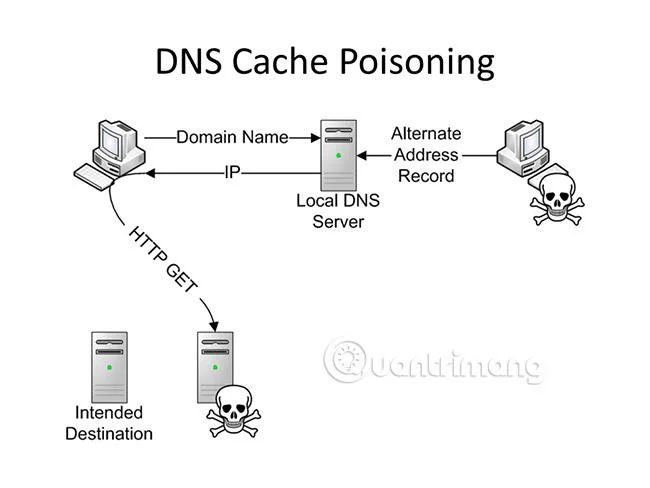

Cachevergiftiging betekent dat de werkelijke waarde van de URL wordt gewijzigd. Cybercriminelen kunnen bijvoorbeeld een website maken die op xyz.com lijkt en de DNS-records ervan in uw DNS-cache importeren. Wanneer u dus xyz.com in de adresbalk van uw browser typt, krijgt de tweede browser het IP-adres van de nepwebsite en brengt u daarheen, in plaats van naar de echte website. Dit heet Pharming. Met behulp van deze methode kunnen cybercriminelen uw inloggegevens en vele andere informatie, zoals kaartgegevens, burgerservicenummer, telefoonnummer enz., detecteren om persoonlijke gegevens te stelen. DNS-cachevergiftiging wordt ook gedaan om malware op uw computer of netwerk te introduceren. Wanneer u een nepwebsite bezoekt met een geïnfecteerde DNS-cache, kunnen criminelen doen wat ze willen.

Soms kunnen criminelen in plaats van een lokale cache ook nep-DNS-servers opzetten, zodat ze bij ondervraging valse IP-adressen kunnen uitzenden . Dit is een hoog niveau van DNS-vergiftiging en corrumpeert de meeste DNS-caches in een bepaalde regio, waardoor meer gebruikers worden getroffen.

DNS-cache-spoofing

![Meer informatie over DNS-cache-spoofing en DNS-cache-vergiftiging Meer informatie over DNS-cache-spoofing en DNS-cache-vergiftiging]()

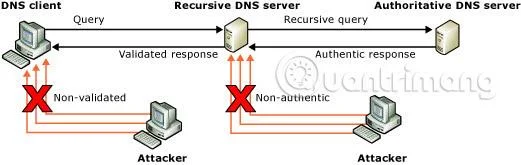

DNS-spoofing is een type aanval waarbij de reacties van de DNS-server worden nagebootst om valse informatie te presenteren. Bij een spoofing-aanval probeert een hacker te raden dat een DNS-client of -server een DNS-query heeft verzonden en wacht op een DNS-antwoord. Bij een succesvolle spoofing-aanval wordt een nep-DNS-antwoord in de cache van de DNS-server ingevoegd. Dit proces wordt cachevergiftiging genoemd. Een malafide DNS-server kan op geen enkele manier verifiëren dat DNS-gegevens authentiek zijn en zal vanuit de cache reageren met behulp van vervalste informatie.

DNS-cachespoofing lijkt op DNS-cachevergiftiging, maar er is een klein verschil. DNS-cache-spoofing is een reeks methoden die worden gebruikt om een DNS-cache te vergiftigen. Dit kan een gedwongen toegang tot de computernetwerkserver zijn om de DNS-cache te wijzigen en te controleren. Hierdoor kan een nep-DNS-server worden opgezet om valse antwoorden te verzenden wanneer erom wordt gevraagd. Er zijn veel manieren om een DNS-cache te vergiftigen, en een van de meest voorkomende manieren is DNS-cache-spoofing.

Maatregelen om DNS-cachevergiftiging te voorkomen

![Meer informatie over DNS-cache-spoofing en DNS-cache-vergiftiging Meer informatie over DNS-cache-spoofing en DNS-cache-vergiftiging]()

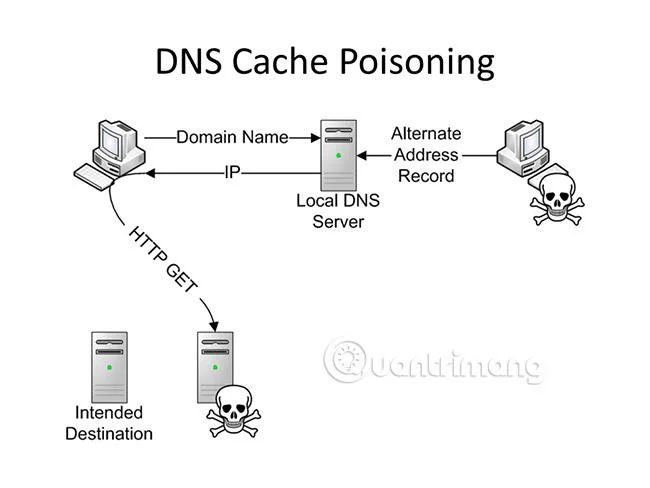

Er zijn niet veel methoden die DNS-cachevergiftiging kunnen voorkomen. De beste aanpak is om uw beveiligingssysteem op te schalen, zodat geen enkele aanvaller uw netwerk kan compromitteren en de lokale DNS-cache kan beïnvloeden. Het gebruik van een goede firewall kan DNS-cachevergiftigingsaanvallen detecteren. Het regelmatig wissen van uw DNS-cache is ook een optie die u kunt overwegen.

Naast het schalen van beveiligingssystemen moeten beheerders hun hardware en software updaten om bestaande systemen veilig te houden. Het besturingssysteem moet zijn voorzien van bugfixes met de nieuwste updates en mag geen uitgaande links van derden bevatten. De server moet de enige interface zijn tussen het netwerk en internet en moet worden beschermd door een goede firewall .

De vertrouwensrelaties van de servers in het netwerk moeten hoger worden gepusht, zodat ze geen andere server vragen voor DNS-resolutie . Op die manier kunnen alleen servers met echte certificaten communiceren met netwerkservers tijdens het omzetten van DNS-servers.

Het tijdsinterval voor elke vermelding in de DNS-cache moet kort zijn, zodat DNS-records vaker worden opgehaald en bijgewerkt. Dit kan ook langere intervallen betekenen bij het verbinden met websites (slechts af en toe), maar verkleint het risico op het gebruik van een vervuilde cache.

DNS Cache Locking moet op uw Windows-systeem zijn geconfigureerd op 90% of hoger. Met cachevergrendeling in Windows Server kunt u bepalen of informatie in de DNS-cache wordt overschreven.

Gebruik DNS Socket Pool omdat een DNS-server hiermee willekeurig de bronpoort kan gebruiken bij het verzenden van DNS-query's. Dit biedt verbeterde beveiliging tegen cache-vergiftigingsaanvallen (volgens TechNet).

Domain Name System Security Extensions (DNSSEC) - Domain Name System Security Extensions - is een set extensies voor Windows Server die extra beveiliging toevoegen aan het DNS-protocol.

Bekijk meer: