Zoals in eerdere artikelen vermeld, is malware (kwaadaardige software) een groot probleem geworden. Snode mensen maken misbruik van ransomware , keyloggers , banktrojans en cryptojackers om illegale winsten van slachtoffers af te persen. Met gratis of betaalde antivirussoftware is uw systeem beter beveiligd.

Hackers hebben een truc om beveiligingssystemen te verstoren. Antivirussoftware vertrouwt vaak op "handtekeningen" om te detecteren of een programma schadelijk is of niet. Wanneer een nieuw virus wordt gedetecteerd, wordt de handtekening ervan vastgelegd en naar de antivirussoftware van anderen verzonden, zodat nieuwe virussen effectiever kunnen worden gedetecteerd . In zekere zin is de handtekening de "vingerafdruk" van het virus in het bestand. Eenmaal gedetecteerd, zullen andere antivirussoftware ook een melding krijgen om deze oplichtingssoftware te verwijderen zodra deze verschijnt.

Maar wat als een hacker de handtekening van het virus zou kunnen veranderen? Op die manier vermijdt het virus detectie, zelfs als de antivirussoftware een logboek heeft met de ‘vingerafdrukken’ van eerdere malware. Dit betekent dat het virus op een nieuwe manier is vermomd. Dit is precies wat polymorfe en superpolymorfe malware kan doen, en in de toekomst zal een aantal ‘koppige’ malware van dit type zich op internet verspreiden.

Wat zijn polymorfe en hyperpolymorfe malware?

Polymorfe malware

Polymorfe malware heeft een kern die altijd dezelfde taak uitvoert, hoe vaak deze ook verandert. Het voert altijd dezelfde acties uit en valt altijd op dezelfde manier aan, maar het blijft de rest van de code aanpassen om de “versies” verschillend te houden. Polymorfe malware kan iets gemakkelijker te identificeren zijn dan zijn superpolymorfe malware-neef, omdat antivirussoftware de ‘kern’ kan gebruiken om malware te detecteren en identificeren.

![Meer informatie over polymorfe en hyperpolymorfe malware Meer informatie over polymorfe en hyperpolymorfe malware]()

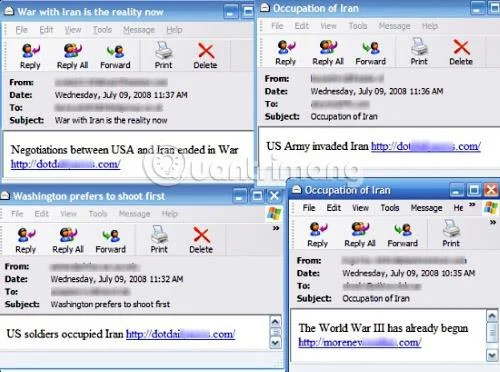

Een voorbeeld van de huidige polymorfe malware is Storm Worm. Het verscheen voor het eerst in 2007 en kreeg de naam Storm Worm omdat de aanvankelijke aanvalsmethode erin bestond een e-mail te sturen met als onderwerp 230 doden terwijl de storm Europa teisterde (230 mensen stierven na stormen in Europa). Zodra een slachtoffer met malware is geïnfecteerd, maakt zijn computer elke 30 minuten een nieuw type malware aan en verzendt dit. De kop zal in de loop van de tijd veranderen (zoals hierboven te zien is), maar de hoofdcode van deze worm blijft hetzelfde.

Super polymorfe malware

Metamorfe malware is veel gevaarlijker. Terwijl polymorfe malware door de kern kan worden gedetecteerd, probeert metamorfe malware na elke versie de volledige code te reorganiseren. Het komt samen met dezelfde logica en functionaliteit als voorheen, maar voegt elementen toe zoals pseudocode en herschikte functies om het er anders uit te laten zien dan eerdere “versies”. Dit maakt antivirussoftware veel moeilijker te detecteren.

Welke invloed heeft AI hierop?

Nu mensen een wereld betreden waarin AI steeds perfecter wordt, vindt er een strijd plaats tussen makers van malware en beveiligingsprogrammeurs. Beide partijen gebruiken AI om hun gevechtskracht te vergroten en zo een concurrentievoordeel te behalen.

![Meer informatie over polymorfe en hyperpolymorfe malware Meer informatie over polymorfe en hyperpolymorfe malware]()

Met de steun van AI is coderefactoring voor polymorfe en hyperpolymorfe malware snel en effectief. Dit betekent dat malware moeilijker te detecteren zal zijn, zich waarschijnlijker zal verspreiden en waarschijnlijk viruswerende software zal vermijden.

Nu beveiligingsbedrijven ook toegang hebben tot hoogwaardige AI, gaat de strijd uiteraard beide kanten op. Ontwikkelaars van antivirussoftware kunnen programmeren om malware snel te detecteren, zonder afhankelijk te zijn van de handtekening ervan. Door AI te gebruiken om beredeneerde beslissingen te nemen over hoe malware zich gedraagt, hoeft antivirussoftware niet te vertrouwen op ‘vingerafdrukken’ die in het bestand worden bewaard. Het hoeft alleen maar de agent in actie te detecteren en de verdachte te isoleren.

Wat kunnen gebruikers doen?

![Meer informatie over polymorfe en hyperpolymorfe malware Meer informatie over polymorfe en hyperpolymorfe malware]()

Het kan een beetje beangstigend zijn om te horen over malware die de beveiliging kan omzeilen, maar het feit dat antivirussoftware de beste maatregel is die gebruikers kunnen gebruiken, blijft ongewijzigd! Download geen bestanden die er verdacht uitzien, open geen verdachte e-mails en klik niet op vreemde links die uw sociale media-vrienden u sturen. Super polymorfe malware kan niet aanvallen als je het geen kans geeft!

Omdat antivirussoftware tegenwoordig zo populair is op internet, zijn ontwikkelaars van malware altijd op zoek naar manieren om hun programma's te upgraden om beveiligingssystemen te omzeilen. Nu kent u polymorfe en hyperpolymorfe malware, evenals de bedreigingen die deze kan opleveren. Denk je dat het nog erger zal worden of zullen beveiligingsbedrijven de AI-oorlog winnen? Laat het ons weten in de reacties hieronder!

Bekijk meer: