Schadelijke software - malware - aanvallen in veel verschillende vormen en schalen. Bovendien is de verfijning van malware in de loop der jaren aanzienlijk geëvolueerd. Aanvallers realiseren zich dat het niet altijd de meest effectieve manier is om het hele malwarepakket in één keer in een systeem te injecteren.

In de loop van de tijd is malware modulair geworden. Sommige malwarevarianten kunnen verschillende modules gebruiken om de manier waarop ze het doelsysteem beïnvloeden te wijzigen. Wat is modulaire malware en hoe werkt het? Laten we het ontdekken via het volgende artikel!

Modulaire malware - Nieuwe stealth-aanvalsmethode om gegevens te stelen

Wat is modulaire malware?

Modulaire malware is een gevaarlijke bedreiging die het systeem in verschillende stadia aanvalt. In plaats van een directe aanval kiest de malwaremodule voor een secundaire aanpak.

Het doet dat door eerst alleen de essentiële componenten te installeren. Vervolgens richt de eerste module zich, in plaats van ophef te creëren en gebruikers op de aanwezigheid ervan te wijzen, op systeem- en cyberbeveiliging; welke onderdelen zijn primair verantwoordelijk, welk type beschermingsmethode wordt toegepast, waar de malware kwetsbaarheden kan vinden, welke exploits de grootste kans van slagen hebben, etc.

Nadat de lokale omgeving met succes is gedetecteerd, kan de malwaremodule van de eerste fase communiceren met de command and control (C2)-server. C2 kan vervolgens reageren door verdere instructies te sturen, samen met aanvullende malwaremodules, om te profiteren van de specifieke omgeving waarin de malware actief is.

Modulaire malware is voordeliger dan malware die alle functionaliteit in één enkele payload bundelt, met name:

- Malwaremakers kunnen de identiteit van de malware snel wijzigen om antivirus- en andere beveiligingsprogramma 's te omzeilen.

- Met malwaremodules kan de functionaliteit worden uitgebreid naar verschillende omgevingen. Hierbij kunnen makers van malware reageren op specifieke doelen, of specifieke modules markeren voor gebruik in specifieke omgevingen.

- De originele modules waren erg klein en gemakkelijker te veranderen.

- Door meerdere malwaremodules te combineren, kunnen beveiligingsonderzoekers voorspellen wat er daarna zal gebeuren.

Modulaire malware is geen nieuwe bedreiging. Malware-ontwikkelaars maken al lange tijd effectief gebruik van modulaire malwareprogramma's. Het verschil is dat beveiligingsonderzoekers in verschillende situaties meer malwaremodules tegenkomen. Onderzoekers ontdekten ook het enorme Necurs- botnet (berucht vanwege de distributie van Dridex- en Locky -ransomwarevarianten ) dat malwaremodules verspreidde.

Voorbeeld van een malwaremodule

Er zijn enkele zeer interessante voorbeelden van malwaremodules. Hier zijn er een paar.

VPNFilter

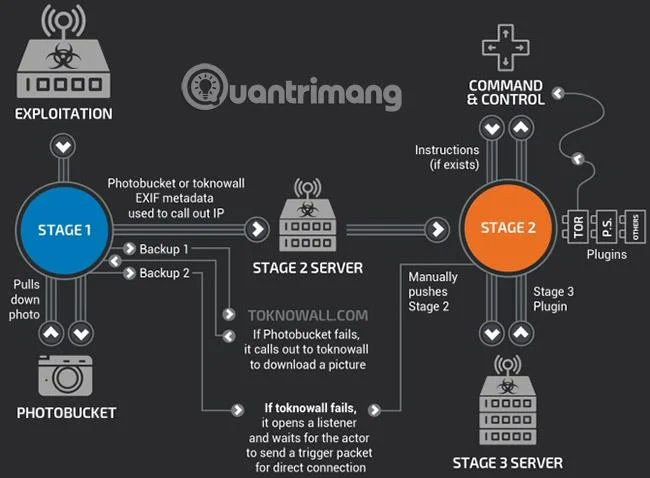

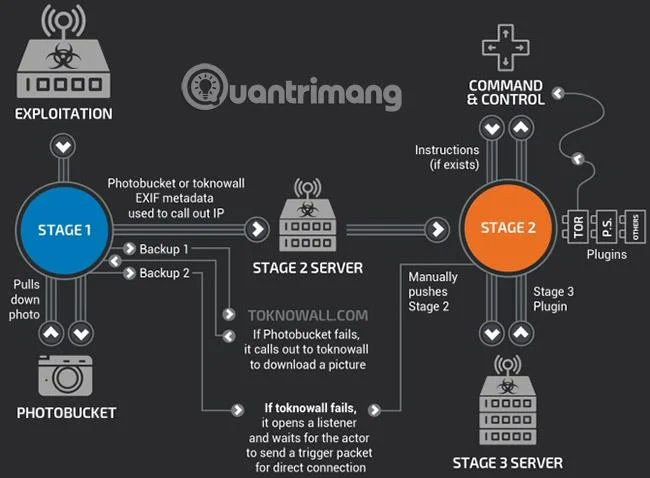

VPNFilter is een recente versie van malware die routers en Internet of Things (IoT) -apparaten aanvalt . Deze malware werkt in drie fasen.

De malware uit de eerste fase maakt contact met een command-and-control-server om de module uit de tweede fase te downloaden. De module uit de tweede fase verzamelt gegevens, voert opdrachten uit en kan ingrijpen in het apparaatbeheer (inclusief de mogelijkheid om de router, het IoT-apparaat of de NAS te "bevriezen"). De tweede fase kan ook modules van de derde fase downloaden, die fungeren als plug-ins voor de tweede fase. De drietrapsmodule omvat een SCADA-verkeersdetectiepakket, een infectiemodule en een module waarmee de fase 2-malware kan communiceren via het Tor-netwerk .

U kunt meer leren over VPNFilter in het volgende artikel: VPNFilter-malware detecteren voordat deze de router vernietigt.

T9000

Beveiligingsonderzoekers van Palo Alto Networks ontdekten T9000-malware (niet gerelateerd aan Terminator of Skynet).

T9000 is een hulpmiddel voor het verzamelen van informatie en gegevens. Eenmaal geïnstalleerd, kunnen aanvallers met de T9000 "versleutelde gegevens vastleggen, schermafbeeldingen maken van specifieke applicaties en zich specifiek richten op Skype- gebruikers ", evenals op Microsoft Office-productbestanden. De T9000 wordt geleverd met verschillende modules die zijn ontworpen om 24 verschillende beveiligingsproducten te omzeilen, waardoor het installatieproces wordt gewijzigd om onopgemerkt te blijven.

DanaBot

DanaBot is een bank-trojan met meerdere fasen en verschillende plug-ins die aanvallers gebruiken om de functionaliteit ervan uit te breiden. In mei 2018 werd DanaBot bijvoorbeeld ontdekt bij een reeks aanvallen op Australische banken. Destijds ontdekten onderzoekers een bundel plug-ins voor infectiedetectie, een plug-in voor VNC-weergave op afstand, een plug-in voor gegevensverzameling en een Tor-plug-in die veilige communicatie mogelijk maakt.

"DanaBot is een banking Trojan, wat betekent dat het noodzakelijkerwijs tot op zekere hoogte geografisch gericht is", aldus de Proofpoint DanaBot-blog. “Ondanks de vele voorzorgsmaatregelen die we hebben genomen tijdens de Amerikaanse campagne, is het nog steeds gemakkelijk om de actieve groei, geografische expansie en verfijning van malware te zien. De schade neemt toe. De malware zelf bevat verschillende anti-analysefuncties, evenals regelmatig bijgewerkte modules voor het stelen van informatie en afstandsbedieningsmodules, wat de bedreiging voor doelen vergroot.

Marap, AdviseursBot en CobInt

Het artikel combineert drie varianten van malwaremodules in één sectie omdat de geweldige beveiligingsonderzoekers van Proofpoint ze alle drie tegelijkertijd hebben onderzocht. Deze varianten van malwaremodules zijn vergelijkbaar, maar hebben verschillende toepassingen. Bovendien maakt CobInt deel uit van de Cobalt Group-campagne, een criminele organisatie die banden heeft met een lange lijst cybercriminelen in de bank- en financiële sector.

Marap en AdvisorsBot zijn gemaakt om het hele doelsysteem ter verdediging aan te vallen en het netwerk in kaart te brengen, en vervolgens te bepalen of de malware de volledige lading moet downloaden. Als het doelsysteem aan de behoefte voldoet (bijvoorbeeld waarde heeft), gaat de malware door naar de tweede fase van de aanval.

Net als andere versies van malwaremodules volgen Marap, AdvisorsBot en CobInt een proces in drie stappen. De eerste fase is meestal een e-mail met een bijlage die is geïnfecteerd met malware voor het initiële exploitatiedoel. Als de exploit wordt uitgevoerd, vraagt de malware onmiddellijk om de tweede fase. De tweede fase bevat een verkenningsmodule om de beveiligingsmaatregelen en het netwerklandschap van het doelsysteem te evalueren. Als de malware zegt dat alles in orde is, downloadt de laatste fase de derde module, inclusief de belangrijkste payload.

![Modulaire malware - Nieuwe stealth-aanvalsmethode om gegevens te stelen Modulaire malware - Nieuwe stealth-aanvalsmethode om gegevens te stelen]()

Bocht

Mayhem is een iets oudere versie van de malwaremodule. Het verscheen voor het eerst in 2014. Mayhem is echter nog steeds een voorbeeld van geweldige modulaire malware. De malware, ontdekt door beveiligingsonderzoekers van Yandex, richt zich op Linux- en Unix-webservers. Het wordt geïnstalleerd via een kwaadaardig PHP-script.

Eenmaal geïnstalleerd, kan het script verschillende plug-ins oproepen die het optimale gebruik van de malware bepalen.

Plug-ins omvatten een brute force -wachtwoordkraker die zich richt op FTP-, WordPress- en Joomla- accounts , een webcrawler om naar andere kwetsbare servers te zoeken, en een Heartbleed-exploit OpenSLL.

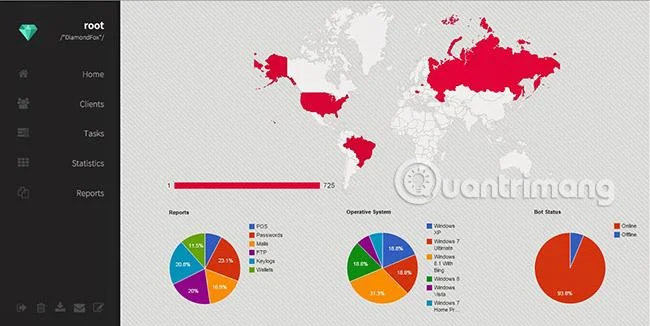

DiamantVos

De laatste variant van de malwaremodule in het artikel van vandaag is ook een van de meest complete versies. Dit is om een aantal redenen ook een van de meest zorgwekkende.

Ten eerste is DiamondFox een modulair botnet dat op verschillende ondergrondse fora wordt verkocht. Potentiële cybercriminelen kunnen het DiamondFox modulaire botnetpakket kopen om toegang te krijgen tot een reeks geavanceerde aanvalsmogelijkheden. Deze tool wordt regelmatig bijgewerkt en biedt, net als alle andere onlinediensten, gepersonaliseerde klantenondersteuning. (Het heeft zelfs een wijzigingslog!)

Tweede reden: het DiamondFox modulaire botnet wordt geleverd met een aantal plug-ins. Deze functies worden via het dashboard in- en uitgeschakeld, zoals het een smarthome-app betaamt. Plug-ins omvatten geschikte spionagetools, tools voor het stelen van inloggegevens, DDoS-tools, keyloggers , spammail en zelfs een RAM-scanner.

![Modulaire malware - Nieuwe stealth-aanvalsmethode om gegevens te stelen Modulaire malware - Nieuwe stealth-aanvalsmethode om gegevens te stelen]()

Hoe voorkom je een modulaire malware-aanval?

Op dit moment bestaat er geen specifieke tool die gebruikers kan beschermen tegen een malwaremodulevariant. Bovendien hebben sommige varianten van malwaremodules een beperkte geografische reikwijdte. Marap, AdvisorsBot en CobInt zijn bijvoorbeeld vooral te vinden in Rusland en GOS-landen.

Proofpoint-onderzoekers hebben aangetoond dat, ondanks de huidige geografische beperkingen, andere criminelen, als zij zien dat een gevestigde criminele organisatie modulaire malware gebruikt, zij dit voorbeeld zeker zullen volgen.

Het is belangrijk dat u zich bewust bent van de manier waarop malwaremodules uw systeem bereiken. In de meeste geregistreerde gevallen werd gebruik gemaakt van e-mailbijlagen die waren geïnfecteerd met malware , die vaak Microsoft Office-documenten met kwaadaardige VBA-scripts bevatten. Aanvallers gebruiken deze methode omdat het gemakkelijk is om met malware geïnfecteerde e-mails naar miljoenen potentiële doelwitten te sturen. Bovendien is de initiële exploit erg klein en gemakkelijk te vermommen als een normaal Office-bestand.

Zorg er zoals altijd voor dat u uw systeem up-to-date houdt en overweeg om te investeren in hoogwaardige antivirussoftware. Het is het waard!

Bekijk meer: