Dit artikel vat de laatste informatie over de Patch Tuesday- patches van Microsoft samen. Wij nodigen u uit om mee te volgen.

Patch dinsdag januari 2023

Op dinsdag 10 januari 2023 heeft Microsoft de Patch Tuesday van januari 2023 uitgebracht om een actief misbruikte zero-day-kwetsbaarheid en in totaal 98 andere kwetsbaarheden in het Windows-besturingssysteem te verhelpen.

Dit is de eerste Patch Tuesday van 2023 en repareert maar liefst 98 kwetsbaarheden, waarvan er 11 als ‘kritiek’ zijn beoordeeld.

Doorgaans beoordeelt Microsoft een kwetsbaarheid als ‘kritiek’ wanneer hackers hierdoor op afstand code kunnen uitvoeren, beveiligingsfuncties kunnen omzeilen of bevoegdheden kunnen escaleren.

Hieronder vindt u het aantal kwetsbaarheden per type:

- 39 kwetsbaarheden bij escalatie van bevoegdheden

- 4 beveiligingsproblemen omzeilen

- 33 kwetsbaarheden bij het uitvoeren van externe code

- 10 kwetsbaarheden voor het vrijgeven van informatie

- 10 Denial of Service-kwetsbaarheden

- 2 spoofing-kwetsbaarheden

De Patch Tuesday van deze maand repareert een actief misbruikte zero-day-kwetsbaarheid en repareert ook een andere publiekelijk bekendgemaakte zero-day-kwetsbaarheid.

Microsoft beschouwt een kwetsbaarheid als een zero-day als deze openbaar is gemaakt of wordt uitgebuit zonder een officiële oplossing.

De momenteel uitgebuit zero-day kwetsbaarheid die is gepatcht is:

- CVE-2023-21674 - Het beveiligingslek met betrekking tot misbruik van bevoegdheden in Windows Advanced Local Procedure Call (ALPC) werd ontdekt door Avast-onderzoekers Jan Vojtěšek, Milánek en Przemek Gmerek. Microsoft zegt dat dit een Sandbox-ontsnappingsprobleem is dat kan leiden tot escalatie-aanvallen. "Een hacker die dit beveiligingslek met succes misbruikt, kan privileges op systeemniveau verkrijgen", aldus Microsoft. Het is momenteel onduidelijk hoe hackers deze kwetsbaarheid zullen misbruiken bij aanvallen.

Microsoft zei ook dat de kwetsbaarheid CVE-2023-21549 - Windows SMB Witness Service Elevation of Privilege Vulnerability , ontdekt door Akamai-experts, openbaar is gemaakt.

Akamai-beveiligingsonderzoeker Stiv Kupchik zei echter dat ze de normale openbaarmakingsprocedures volgden, zodat de kwetsbaarheid niet als openbaar gemaakt mag worden geclassificeerd.

Patch dinsdag december 2022

In de Patch Tuesday-update van december 2022 heeft Microsoft patches uitgebracht voor twee kritieke zero-day-kwetsbaarheden, waaronder één die wordt uitgebuit, en in totaal 49 andere kwetsbaarheden.

Zes van de 49 nieuw gepatchte kwetsbaarheden zijn geclassificeerd als ‘kritiek’ omdat ze het uitvoeren van code op afstand mogelijk maken, een van de gevaarlijkste soorten kwetsbaarheden.

Hieronder vindt u het aantal kwetsbaarheden per type:

- 19 kwetsbaarheden bij escalatie van bevoegdheden

- 2 beveiligingsproblemen omzeilen

- 23 kwetsbaarheden bij het uitvoeren van externe code

- 3 kwetsbaarheden voor het vrijgeven van informatie

- 3 Denial of Service-kwetsbaarheden

- 1 spoofing-kwetsbaarheid

De bovenstaande lijst bevat niet de 25 kwetsbaarheden in Microsoft Edge die op 5 december zijn gepatcht.

De Patch Tuesday van december 2022 repareert twee zero-day-kwetsbaarheden, waarvan er één actief wordt uitgebuit door hackers en de andere publiekelijk is aangekondigd. Microsoft noemt een kwetsbaarheid een zero-day als deze openbaar wordt gemaakt of actief wordt misbruikt zonder dat er een officiële patch beschikbaar is.

De twee zero-day-kwetsbaarheden die onlangs zijn gepatcht zijn:

- CVE-2022-44698: Beveiligingslek in Windows SmartScreen-beveiligingsfunctie omzeilen is ontdekt door onderzoeker Will Dormann. "Een aanvaller kan een kwaadaardig bestand maken om Mark of the Web (MOTW)-beveiligingen te omzeilen, wat resulteert in verlies van integriteit en beschikbaarheid van beveiligingsfuncties zoals Protected View in Microsoft Office, die afhankelijk is van MOTW-tagging". Hackers kunnen dit beveiligingslek misbruiken door op zichzelf staande kwaadaardige JavaScript-bestanden te maken die zijn ondertekend met een verkeerd opgemaakte handtekening. Wanneer deze op deze manier wordt ondertekend, zal SmartCheck mislukken en de MOTW-beveiligingswaarschuwing niet weergeven, waardoor het kwaadaardige bestand automatisch kwaadaardige code kan uitvoeren en installeren. Hackers hebben deze kwetsbaarheid actief misbruikt in malware-distributiecampagnes, waaronder de QBot-trojan en de Magniber Ransomware-distributiecampagnes.

- CVE-2022-44710: Het beveiligingslek met betrekking tot misbruik van bevoegdheden in de DirectX Graphics Kernel is ontdekt door onderzoeker Luka Pribanić. Een succesvolle exploitatie van dit beveiligingslek kan privileges op systeemniveau opleveren.

Patch dinsdag november 2022

De Patch Tuesday-update van november 2022 is zojuist door Microsoft uitgebracht om 6 kwetsbaarheden te patchen die door hackers worden misbruikt, en in totaal 68 andere kwetsbaarheden.

Elf van de 68 kwetsbaarheden die dit keer zijn gepatcht, worden als 'kritisch' beoordeeld omdat ze escalatie van bevoegdheden, manipulatie en uitvoering van code op afstand mogelijk maken, een van de meest vervelende soorten kwetsbaarheden.

Hieronder vindt u het aantal kwetsbaarheden per type:

- 27 kwetsbaarheden bij escalatie van bevoegdheden

- 4 beveiligingsproblemen omzeilen

- 16 kwetsbaarheden bij het uitvoeren van externe code

- 11 kwetsbaarheden voor het vrijgeven van informatie

- 6 denial-of-service-kwetsbaarheden

- 3 spoofing-kwetsbaarheden

De bovenstaande lijst bevat niet de twee OpenSSL-kwetsbaarheden die op 2 november zijn bekendgemaakt.

De Patch Tuesday van deze maand repareert zes momenteel benutte zero-day-kwetsbaarheden, waarvan er één openbaar is gemaakt.

De zes zero-day-kwetsbaarheden die worden uitgebuit en gepatcht, zijn onder meer:

- CVE-2022-41128: Beveiligingslek bij het uitvoeren van externe code in Windows-scripttalen werd ontdekt door Clément Lecigne van Google Threat Analysis Group. Dit beveiligingslek vereist dat gebruikers die een getroffen versie van Windows gebruiken, toegang krijgen tot een kwaadaardige server. Een aanvaller kan een kwaadaardige server of website maken. Aanvallers kunnen op geen enkele manier gebruikers dwingen toegang te krijgen tot een kwaadaardige server, maar ze kunnen gebruikers wel daartoe verleiden via phishing-e-mails of sms-berichten.

- CVE-2022-41091: Het beveiligingslek in Windows Mark of the Web-beveiligingsfunctie omzeilen is ontdekt door Will Dormann. Een aanvaller kan een kwaadaardig bestand maken dat de Mark of the Web (MOTW)-beveiliging omzeilt, wat leidt tot verlies van integriteit en beschikbaarheid van beveiligingsfuncties zoals Protected View in Microsoft Office, die afhankelijk zijn van de tag MOTW.

- CVE-2022-41073: Het beveiligingslek met betrekking tot misbruik van bevoegdheden in Windows Print Spooler is ontdekt door Microsoft Threat Intelligence Center (MSTIC). Een aanvaller die dit beveiligingslek met succes misbruikt, kan systeemrechten verkrijgen.

- CVE-2022-41125: Het beveiligingslek met betrekking tot misbruik van bevoegdheden in de Windows CNG-sleutelisolatieservice is ontdekt door Microsoft Threat Intelligence Center (MSTIC) en Microsoft Security Response Center (MSRC). Een aanvaller die dit beveiligingslek met succes misbruikt, kan systeemrechten verkrijgen.

- CVE-2022-41040: Het beveiligingslek met betrekking tot misbruik van bevoegdheden in Microsoft Exchange Server is ontdekt door GTSC en bekendgemaakt via het Zero Dat-initiatief. Een bevoorrechte aanvaller kan PowerShell uitvoeren in de context van het systeem.

- CVE-2022-41082: Het beveiligingslek met betrekking tot het uitvoeren van externe code in Microsoft Exchange Server is ontdekt door GTSC en bekendgemaakt via het Zero Dat-initiatief. Een aanvaller die misbruik maakt van dit beveiligingslek kan zich richten op serveraccounts om willekeurige of externe code uit te voeren. Als geauthenticeerde gebruiker kan een aanvaller via netwerkopdrachten kwaadaardige code uitvoeren in de context van het serveraccount.

Patch dinsdag oktober 2022

Zoals gepland is zojuist de Patch Tuesday-update van oktober 2022 door Microsoft uitgebracht om een misbruikte zero-day-kwetsbaarheid en 84 andere kwetsbaarheden op te lossen.

13 van de 84 kwetsbaarheden die in deze update zijn gepatcht, zijn geclassificeerd als 'kritiek' omdat ze hackers in staat stellen misbruik van bevoegdheden uit te voeren, te knoeien of code op afstand uit te voeren, een van de ernstigste soorten kwetsbaarheden.

Hieronder vindt u het aantal kwetsbaarheden per type:

- 39 kwetsbaarheden bij escalatie van bevoegdheden

- 2 beveiligingsproblemen omzeilen

- 20 kwetsbaarheden bij het uitvoeren van externe code

- 11 kwetsbaarheden voor het vrijgeven van informatie

- 8 denial-of-service-kwetsbaarheden

- 4 spoofing-kwetsbaarheden

De bovenstaande lijst bevat niet de twaalf kwetsbaarheden in Microsoft Edge die op 3 oktober zijn gepatcht.

De Patch Tuesday van oktober 2022 repareert twee zero-day-kwetsbaarheden, de ene wordt actief uitgebuit bij aanvallen en de andere is openbaar gemaakt.

Microsoft noemt een kwetsbaarheid een zero-day als deze openbaar wordt gemaakt of actief wordt misbruikt zonder dat er een officiële patch beschikbaar is.

De nieuw gepatchte, actief uitgebuit zero-day kwetsbaarheid heeft trackingcode CVE-2022-41033 en is een kwetsbaarheid voor escalatie van bevoegdheden, Windows COM + Event System Service Elevation of Privilege Vulnerability.

"Een hacker die deze kwetsbaarheid met succes misbruikt, kan systeemrechten verkrijgen", aldus Microsoft. Een anonieme onderzoeker ontdekte en rapporteerde dit beveiligingslek aan Microsoft.

De openbaar gemaakte zero-day-kwetsbaarheid wordt bijgehouden als CVE-2022-41043 en is een kwetsbaarheid voor het vrijgeven van informatie, Microsoft Office Information Disclosure Vulnerability. Het werd ontdekt door Cody Thomas van SpectreOps.

Microsoft zei dat een aanvaller dit beveiligingslek zou kunnen gebruiken om toegang te krijgen tot het authenticatietoken van de gebruiker.

Helaas heeft Microsoft in deze Patch Tuesday-update geen patch opgenomen voor de Microsoft Exchange zero-day kwetsbaarheden CVE-2022-41040 en CVE-2022-41082. Ze staan ook bekend als ProxyNotShell-kwetsbaarheden.

Deze kwetsbaarheden werden eind september aangekondigd door het Vietnamese cybersecuritybureau GTSC, dat de aanvallen als eerste ontdekte en erover rapporteerde.

De kwetsbaarheden zijn aan Microsoft bekendgemaakt via het Zero Day Initiative van Trend Micro en zullen naar verwachting op Patch Tuesday van oktober 2022 worden gepatcht. Microsoft laat echter weten dat de patch nog niet klaar is.

Patch dinsdag september 2022

Microsoft heeft zojuist de Patch Tuesday van september 2022 uitgebracht om zero-day- kwetsbaarheden die door hackers worden misbruikt, en 63 andere problemen op te lossen.

Vijf van de 63 kwetsbaarheden die in deze batch zijn gepatcht, worden als kritiek beoordeeld omdat ze het uitvoeren van code op afstand mogelijk maken, een van de meest zorgwekkende soorten kwetsbaarheden.

Hieronder vindt u het aantal kwetsbaarheden per type:

- 18 kwetsbaarheden bij escalatie van bevoegdheden

- 1 kwetsbaarheid voor het omzeilen van de beveiliging

- 30 kwetsbaarheden bij het uitvoeren van externe code

- 7 kwetsbaarheden voor het vrijgeven van informatie

- 7 denial-of-service-kwetsbaarheden

- 16 kwetsbaarheden gerelateerd aan Edge - Chromium

De bovenstaande lijst bevat niet de 16 kwetsbaarheden die vóór de release van Patch Tuesday in Microsoft Edge waren gepatcht.

Net als vorige maand repareert de Patch Tuesday van deze maand ook twee zero-day-kwetsbaarheden, waarvan er één door hackers wordt uitgebuit bij aanvallen. De kwetsbaarheid waarvan misbruik wordt gemaakt, wordt bijgehouden als CVE-2022-37969 en is een escalatie van de privilegekwetsbaarheid.

Volgens Microsoft zullen hackers, als ze CVE-2022-37969 succesvol exploiteren, privileges op systeemniveau verkrijgen. De kwetsbaarheid werd ontdekt door onderzoekers van DBAPPSecurity, Mandiant, CrowdStrike en Zscaler.

Volgens de onderzoekers is CVE-2022-37969 één kwetsbaarheid en maakt het geen deel uit van een keten van veiligheidsrisico's.

De resterende zero-day-kwetsbaarheid die moet worden gepatcht is CVE-2022-23960, ontdekt door VUSec-beveiligingsonderzoekers.

Naast Microsoft heeft een reeks andere giganten zoals Adobe, Apple, Cisco, Google... ook updates uitgebracht om beveiligingslekken te dichten.

Patch dinsdag augustus 2022

De Patch Tuesday-update van augustus 2022 is zojuist door Microsoft uitgebracht om de DogWalk zero-day-kwetsbaarheid die door hackers wordt uitgebuit te patchen en in totaal 121 andere problemen op te lossen.

17 van de 121 beveiligingsproblemen die in deze ronde zijn opgelost, worden als ernstig beschouwd omdat ze het uitvoeren van code op afstand of escalatie van bevoegdheden mogelijk maken.

Hieronder vindt u een lijst met kwetsbaarheden per categorie:

- 64 kwetsbaarheden bij escalatie van bevoegdheden

- 6 beveiligingsfuncties omzeilen kwetsbaarheden

- 31 kwetsbaarheden voor het uitvoeren van externe code (RCE).

- 12 kwetsbaarheden voor het vrijgeven van informatie

- 7 Denial of Service (DoS)-kwetsbaarheden

- 1 spoofing-kwetsbaarheid

Het bovenstaande aantal kwetsbaarheden omvat niet de twintig kwetsbaarheden die eerder in Microsoft Edge zijn opgelost.

In de Patch Tuesday-update van augustus 2022 patcht Microsoft twee ernstige zero-day-kwetsbaarheden, waarvan er één wordt uitgebuit bij hackeraanvallen.

Microsoft beschouwt een kwetsbaarheid als een zero-day als deze openbaar wordt gemaakt of wordt uitgebuit zonder een officiële oplossing.

De momenteel gepatchte exploit heeft de bijnaam "DogWalk" en wordt bijgehouden als CVE-2022-34713. De officiële naam is Microsoft Windows Support Diagnostic Tool (MSDT) Beveiligingsprobleem bij het uitvoeren van externe code.

Beveiligingsonderzoeker Imre Rad ontdekte dit beveiligingslek in januari 2020, maar Microsoft weigerde een patch uit te brengen omdat ze vaststelden dat het geen beveiligingsprobleem was.

Nadat de onderzoeker echter de Microsoft Office MSDT-kwetsbaarheid had ontdekt, meldde hij dit opnieuw aan Microsoft, zodat DogWalk kon worden gepatcht. Ten slotte heeft Microsoft dit erkend en gepatcht in deze Patch Tuesday-update.

Een andere zero-day-kwetsbaarheid die is gepatcht, wordt geïdentificeerd als CVE-2022-30134 - Microsoft Exchange Information Disclosure Vulnerability. Hiermee kunnen hackers de e-mails van slachtoffers lezen.

Microsoft zei dat CVE-2022-30134 openbaar is gemaakt, maar er zijn geen aanwijzingen dat er misbruik van is gemaakt.

Patch dinsdag september 2021

Microsoft heeft zojuist officieel de beveiligingsupdate Patch Tuesday van september 2021 uitgebracht om twee zero-day-kwetsbaarheden en 60 andere kwetsbaarheden op Windows te patchen, waaronder 3 ernstige, één matige en 56 belangrijke. Als er kwetsbaarheden in Microsoft Edge aanwezig zijn, lost de Patch Tuesday-update van deze maand in totaal tot 86 kwetsbaarheden op.

De 86 gepatchte kwetsbaarheden zijn onder meer:

- 27 kwetsbaarheden leiden tot escalatieaanvallen van privileges

- Twee kwetsbaarheden omzeilen beveiligingsfuncties

- 16 kwetsbaarheden bij het uitvoeren van externe code

- 11 kwetsbaarheden voor informatielekken

- 1 Denial of Service (DoS)-kwetsbaarheid

- 8 spoofing-kwetsbaarheden

Patch Tuesday lost twee zero-day-kwetsbaarheden op

Het meest opvallende punt van de Patch Tuesday-update van september 2021 is dat deze een oplossing biedt voor twee zero-day-kwetsbaarheden, CVE-2021-40444 (ook bekend als de MSHTML-kwetsbaarheid) en CVE-2021-36968. Onder hen wordt MSHTML actief uitgebuit door hackers.

MSHTML wordt als een ernstige kwetsbaarheid beschouwd. De situatie werd zelfs nog ernstiger toen hackers onlangs de methode deelden om deze kwetsbaarheid te misbruiken op hackforums. Op basis daarvan kan elke hacker zijn eigen exploitatiemethode creëren.

Details over de MSHTML-kwetsbaarheid kunt u hier raadplegen:

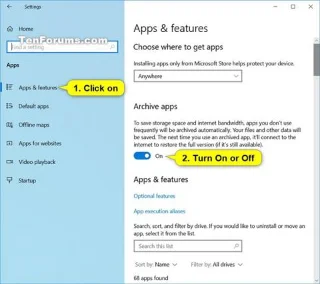

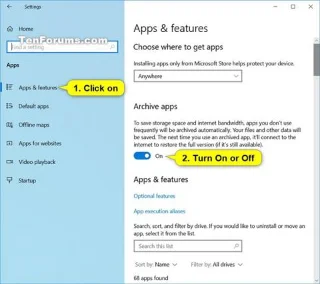

Microsoft raadt gebruikers aan de Patch Tuesday-update van september 2021 zo snel mogelijk te installeren. Ga om te installeren naar Instellingen > Windows Update en druk vervolgens op de knop Update controleren en ga verder met de installatie.