Bij dit type Selective Forwarding-aanval weigeren kwaadaardige knooppunten verzoeken om bepaalde informatiepakketten te faciliteren en zorgen ze ervoor dat deze niet verder worden doorgestuurd. Een aanvaller kan selectief of willekeurig pakketten droppen en proberen het pakketverlies in het netwerk te vergroten.

Twee manieren om selectief doorsturen aan te vallen

Er zijn twee manieren waarop slechteriken netwerken kunnen aanvallen:

De authenticatie van geautoriseerde sensorknooppunten kan in gevaar komen of slechte actoren kunnen bepaalde sleutels of informatie van de knooppunten stelen en het hele netwerk aanvallen. Het is erg moeilijk om een dergelijke aanval te detecteren.

Dit wordt gedaan door het routeringspad tussen legitieme knooppunten te blokkeren.

Selectieve doorstuuraanval

Soorten selectieve doorstuuraanvallen

Er zijn veel soorten Selective Forwarding-aanvallen:

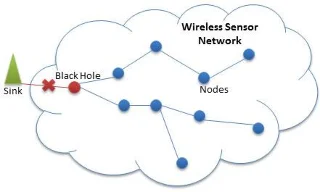

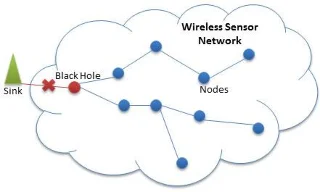

- Kwaadaardig knooppunt verbiedt de informatiestroom van geautoriseerde knooppunten naar het basisstation, wat leidt tot een DoS-aanval , die kan worden omgezet in een Black Hole-aanval door het hele netwerk aan te vallen en de informatiestroom van elk knooppunt naar het basisstation te beperken. sink (knooppunt dat verantwoordelijk is voor interactie met sensorknooppunten).

- Ongeautoriseerde knooppunten negeren informatierelais en laten ze willekeurig vallen. In plaats daarvan sturen ongeautoriseerde knooppunten hun eigen informatiepakketten naar andere knooppunten. Eén zo'n type aanval wordt verwaarlozing en hebzucht genoemd .

- Een andere vorm van deze aanval is wanneer ongeautoriseerde knooppunten berichten vertragen die er doorheen gaan, waardoor de routeringsgegevens tussen knooppunten worden verstoord.

- Het laatste type is de Blind Letter -aanval . Wanneer een pakket wordt doorgestuurd van een legitiem knooppunt naar een kwaadaardig knooppunt, zorgt dit ervoor dat het legitieme knooppunt de informatie doorstuurt naar het volgende knooppunt en uiteindelijk het pakket zonder detectie laat vallen. Dit formulier kan verschillende multi-hop routeringsprotocollen aanvallen, zoals geografische routering, TinyOS beaconing, enz.

Detecteer en voorkom Selective Forwarding-aanvallen

Detectie en preventie worden geclassificeerd op basis van uitvoeringsplannen of op basis van defensieplannen:

I. Op basis van de aard van het implementatieplan is het verdeeld in 2 kleine delen: Gecentraliseerd en gedistribueerd.

In gecentraliseerde schema's is de head of sink van de sensorknooppunten verantwoordelijk voor het detecteren en voorkomen van deze aanval. Bij gedistribueerde systemen zijn zowel het basisstation als het clusterhoofd verantwoordelijk voor het voorkomen van een dergelijke aanval.

II. Op basis van het verdedigingsplan zijn ze onderverdeeld in de volgende twee delen: Opsporing en preventie

Preventieprogramma's zijn niet in staat aanvallen of defecte knooppunten te detecteren; in plaats daarvan negeren ze defecte knooppunten en verwijderen ze uit het netwerk. Het detectietype is capabel genoeg om aanvallen of mislukte knooppunten of zelfs beide te detecteren.

Hoe u zich kunt verdedigen tegen selectieve doorstuuraanvallen

Er zijn verschillende plannen om dergelijke aanvallen tegen te gaan:

- Een beveiligingssysteem detecteert de aanval en verhoogt het waarschuwingsniveau, met behulp van multi-hop-bevestiging van verschillende sensorknooppunten in het netwerk. In dit schema kunnen zowel bronknooppunten als basisstations de aanval detecteren en passende beslissingen nemen, zelfs als een van hen is gecompromitteerd.

Dit volgt een gedistribueerde aanpak en kan detecteren of een kwaadaardig knooppunt het pakket probeert te laten vallen, in plaats van het door te sturen naar het volgende knooppunt. Er wordt beweerd dat de nauwkeurigheid van deze methode tot 95% bedraagt bij het detecteren van Selective Forwarding-aanvallen.

- Een inbraakdetectiesysteem (IDS) kan eventuele kwetsbaarheden detecteren die door aanvallers worden uitgebuit en het netwerk waarschuwen voor bijbehorende kwaadaardige knooppunten. IDS-systemen zijn ontworpen op basis van detectiemogelijkheden op basis van technische specificaties.

Deze techniek maakt gebruik van de Watchdog-aanpak, waarbij aangrenzende knooppunten de activiteiten van het knooppunt kunnen monitoren en kunnen zien of het daadwerkelijk pakketten doorstuurt naar andere knooppunten. Als het daadwerkelijke pakket wordt genegeerd, wordt de teller verhoogd en wordt er een waarschuwing gegenereerd wanneer deze waarde een bepaalde limiet bereikt. Als meerdere watchdog-nodes een alarm genereren, wordt het basisstation hiervan op de hoogte gesteld en wordt het gecompromitteerde knooppunt verwijderd.

- Een gedistribueerd preventieprogramma dat multi-hop-bevestiging gebruikt om zich te verdedigen tegen Selective Forwarding-aanvallen. In dit schema wordt ervan uitgegaan dat alle sensorknooppunten hun locatie kennen en dat het aantal defecte knooppunten en het energieniveau van het netwerk bekend of geschat zijn.

Alle datatransmissies worden afgeleid door een niet-deterministische logica die rekening houdt met vermogensbeperkingen en de aanwezigheid van defecte knooppunten. In gevallen waarin het multipath-routeringsprotocol geen authenticatie-informatie kan verschaffen, wordt een propagatiebeperkingsmethode gebruikt.

- Een ander plan maakt gebruik van een hexagonale mesh-topologie. Er worden routeringsalgoritmen toegepast om het beste pakkettransmissiepad te vinden. Knooppunten in de buurt van het routeringspad onderzoeken de transmissies van aangrenzende knooppunten, bepalen de locatie van de aanvaller en sturen deze gevallen pakketten opnieuw naar de plaats waar ze vermoedelijk bereikbaar zijn.

Deze methode demonstreert duidelijk de Selective Forwarding-aanval, die op zijn beurt aangrenzende knooppunten waarschuwt voor de locatie van de aanvaller en het knooppunt van de aanvaller omzeilt bij het doorsturen van andere berichten. Deze methode zorgt voor authentieke gegevenslevering en verbruikt tegelijkertijd minder energie en ruimte.