Penetratietesten zijn een essentieel onderdeel geworden van het beveiligingsverificatieproces. Hoewel het geweldig is om uit een verscheidenheid aan penetratietesttools te kunnen kiezen, kan het, omdat er zoveel tools zijn die soortgelijke functies uitvoeren, moeilijk zijn om te kiezen welke u de beste waarde biedt.

In het artikel van vandaag zal Quantrimang.com samen met de lezers kennismaken met de top 10 van beste pentest-ondersteuningstools van dit moment.

1. Powershell-suite

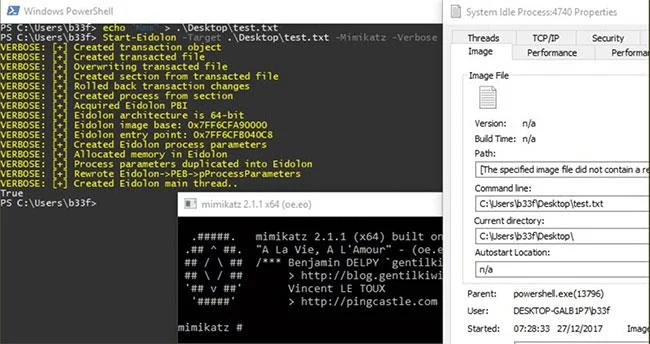

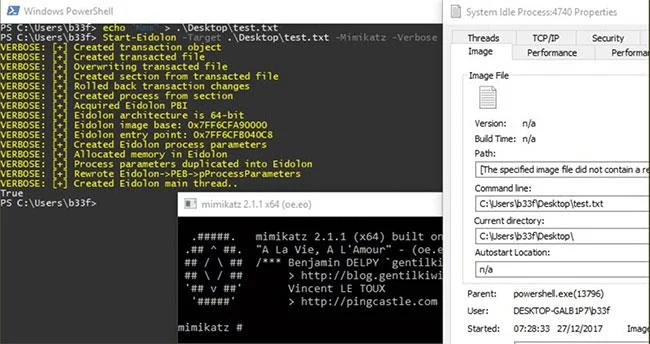

Powershell-Suite is een verzameling PowerShell- scripts die informatie extraheren over processen, processen, DLL's en vele andere aspecten van een Windows-machine. Door specifieke taken samen te scripten, kunt u snel navigeren en testen welke systemen op het netwerk kwetsbaar zijn voor misbruik.

- Meest geschikt voor : het gemakkelijker maken voor geautomatiseerde taken om zwakke assets te detecteren die online kunnen worden geëxploiteerd.

- Ondersteunde platforms : Windows

Powershell-suite

2. Zmap

Zmap is een lichtgewicht netwerkscanner die alles kan scannen, van thuisnetwerken tot het hele internet . Deze gratis netwerkscanner kan het beste worden gebruikt om basisnetwerkgegevens te verzamelen. Als u slechts één IP-bereik heeft, gebruik dan Zmap om snel een overzicht van het netwerk te krijgen.

- Meest geschikt voor : Informatieverzameling en initiële classificatie van aanvalscontext.

- Ondersteunde platforms : Zmap wordt ondersteund op verschillende Linux- en macOS-platforms

3. Röntgenfoto

Xray is een geweldige tool voor het in kaart brengen van netwerken die gebruik maakt van het OSINT-framework. Xray gebruikt woordenlijsten, DNS-verzoeken en eventuele API- sleutels om open poorten op het netwerk van buitenaf naar binnen te helpen identificeren.

- Meest geschikt voor : Pentesters die zonder hulp toegang krijgen tot een netwerk

- Ondersteunde platforms : Linux en Windows

4. Gewoon e-mailen

SimplyEmail is een hulpmiddel dat wordt gebruikt om relevante informatie op internet te verzamelen op basis van iemands e-mailadres. SimplyEmail zoekt op internet naar gegevens die kunnen helpen informatie over een e-mailadres te verschaffen.

- Meest geschikt voor : Pentesters die accountroosters willen maken voor testopdrachten op ondernemingsniveau.

- Ondersteunde platforms : Docker, Kali, Debian, Ubuntu , macOS

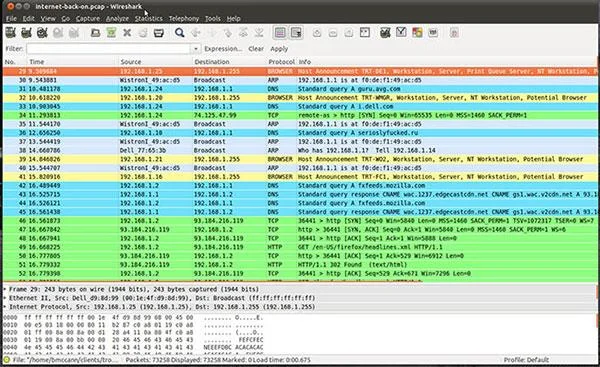

5. Draadshark

Wireshark is mogelijk de meest gebruikte netwerkprotocolanalysetool ter wereld. Netwerkverkeer dat via Wireshark wordt verzameld, kan laten zien welke protocollen en systemen actief zijn, welke accounts het meest actief zijn, en stelt aanvallers in staat gevoelige gegevens te onderscheppen. Raadpleeg het artikel: Wireshark gebruiken om datapakketten in het netwerksysteem te analyseren voor meer informatie.

- Meest geschikt voor : Diepgaande netwerkinzicht in communicatie.

- Ondersteunde platforms : Windows, Linux, macOS, Solaris

![Top 10 beste pentest-ondersteuningstools van vandaag Top 10 beste pentest-ondersteuningstools van vandaag]()

Draadhaai

6. Hashcat

Hashcat is een van de snelste tools voor wachtwoordherstel tot nu toe. Door de Suite-versie te downloaden, krijgt u toegang tot de tool voor wachtwoordherstel , de woordgenerator en het element voor het kraken van wachtwoorden. Woordenboek-, combinatie-, brute-force- , op regels gebaseerde, hoofdletter- en hybride wachtwoordaanvallen worden allemaal volledig ondersteund. Het beste van alles is dat Hashcat een geweldige online community heeft die patching, WiKi-pagina's en tutorials ondersteunt.

- Meest geschikt voor : systeemherstelexperts of pentesters die op zoek zijn naar de beste tool voor wachtwoordherstel om het eigendom van hun bedrijf te claimen.

- Ondersteunde platforms : Linux, Windows en macOS

7. Johannes de Ripper

John the Ripper is een tool voor het kraken van wachtwoorden. Het enige doel is om zwakke wachtwoorden op een bepaald systeem te vinden en deze te onthullen. John the Ripper is een tool die kan worden gebruikt voor zowel beveiligingsdoeleinden als het controleren van de naleving van de regelgeving. John staat bekend om zijn vermogen om in korte tijd snel zwakke wachtwoorden te onthullen.

- Best gebruikt voor : Wachtwoordkraken voor nieuwkomers

- Ondersteunde platforms : Windows, Unix, macOS, Windows

8. Hydra

Hydra is ook een wachtwoordkraker, maar met een verschil. Hydra is de enige tool voor het afdwingen van wachtwoorden die meerdere protocollen en parallelle verbindingen tegelijkertijd ondersteunt. Met deze functie kunnen penetratietesters proberen meerdere wachtwoorden op verschillende systemen tegelijkertijd te kraken zonder de verbinding te verliezen als ze niet worden gekraakt.

- Best gebruikt voor : Wachtwoordkraken voor professionals

- Ondersteunde platforms : Linux, Windows, Solaris, macOS

9. Aircrack-ng

Aircrack-ng is een alles-in-één draadloze netwerkbeveiligingstool voor penetratietesten. Aircrack-ng heeft 4 hoofdfuncties die het de meest opvallende in zijn segment maken; Het voert netwerkpakketmonitoring uit, pakketinjectieaanvallen, testen van WiFi-mogelijkheden en ten slotte het kraken van wachtwoorden.

- Meest geschikt voor : opdrachtregelgebruikers die graag aanvallen of verdedigingen creëren.

- Ondersteunde platforms : Windows, OS X Solaris, Linux

![Top 10 beste pentest-ondersteuningstools van vandaag Top 10 beste pentest-ondersteuningstools van vandaag]()

Aircrack-ng

10. Burp-suite

Voor het pentesten van webapplicaties is Burp Suite een essentieel hulpmiddel. Burps UI is volledig geoptimaliseerd voor professionals die met ingebouwde profielen werken, waardoor profielen per taak kunnen worden opgeslagen.

- Meest geschikt voor : Professionals die verantwoordelijk zijn voor applicatiebeveiliging in de onderneming.

- Ondersteunde platforms : Windows, macOS en Linux

Hierboven staan enkele van de beste pentesttools van dit moment die Quantrimang.com graag aan de lezers wil introduceren. Ik hoop dat je een geschikte keuze voor jezelf zult vinden!