Eindpuntbeveiliging is een vorm van beveiliging die snel groeit. Tegenwoordig promoten instanties en organisaties voortdurend manieren om de controle over computers, servers en telefoons op hun netwerken te coördineren om malware, indringers , machtigingen en andere potentiële veiligheidsrisico's te elimineren.

Er kan worden gezegd dat eindpuntbeveiliging in veel opzichten wordt beschouwd als een directe afstammeling van de vormen van computerbescherming die ontstonden in het begin van de informatietechnologie (IT), maar in een sneller tempo en extreem snel groeiend. Als we kijken naar de prestaties die deze beveiligingsmethode de afgelopen jaren heeft bereikt, kunnen we deze gemakkelijk herkennen. Ontwikkelaars van beveiligingstechnologie zien eindpuntbeveiliging nu ook als een belangrijk gebied, dat jarenlang een stabiele inkomstenstroom kan opleveren.

Wat is eindpuntbeveiliging?

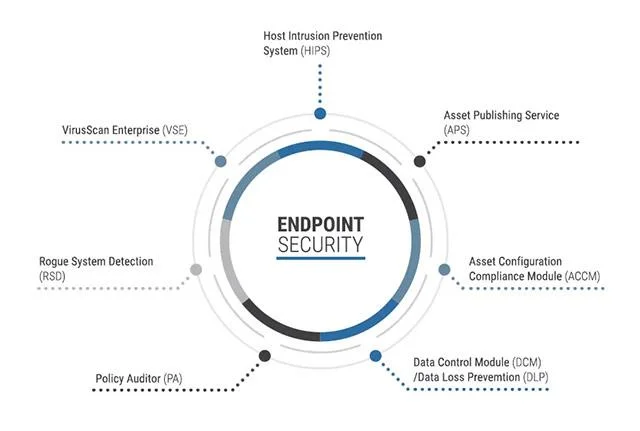

Een klein stukje theorie: eindpuntbeveiliging is een beveiligingsmethode die zich richt op het veilig houden van eindpuntapparaten (inclusief personal computers, telefoons, tablets en andere ondersteunende apparaten, andere netwerkverbindingen) om het hele netwerk veilig te houden. Op het eerste gezicht lijkt dit niet anders te zijn dan de concepten van firewalls en antivirussoftware op computers die we al kennen, en in de begindagen van het verschijnen ervan twijfelden mensen er ooit aan dat beveiliging slechts een marketingterm is om anti-virussoftware te maken. virusdiensten klinken professioneler, iets meer "gespecialiseerd".

Maar wat eindpuntbeveiligingsdiensten onderscheidt van eenvoudige beveiligingsprocessen voor thuiscomputers, is het feit dat de beveiligingshulpmiddelen op eindpuntapparaten vaak worden beheerd en voornamelijk op grote schaal door bedrijven en organisaties worden gebruikt. Beveiligingsmaatregelen voor eindpunten worden op twee niveaus uitgevoerd: er zijn agenten (software die op de achtergrond op eindpuntapparaten draait) en een gecentraliseerd beheersysteem voor eindpuntbeveiliging dat agenten op de eindpuntserver bewaakt en bestuurt. Dit gehele beheersysteem kan worden gemonitord door IT-personeel of een ander geautomatiseerd systeem, of beide.

Soms hoor je de term eindpuntbeveiliging door elkaar gebruikt worden met eindpuntbeveiliging. Gartner definieert een platform voor eindpuntbescherming als ‘een oplossing die eindpuntbeveiliging samenbrengt in één enkel product en diensten levert zoals antivirus, antispyware, persoonlijk vuur, applicatiecontrole en andere vormen van preventie van hostinbraak (bijvoorbeeld gedragsblokkering), en koppel deze diensten tot een uniforme en samenhangende oplossing." Strikt genomen kan de term eindpuntbescherming dus beveiligingsproducten omvatten die niet centraal worden beheerd, hoewel deze beveiligingsproducten ook op de markt worden gebracht en gericht zijn op klanten op ondernemingsniveau. En ja, beveiligingsbedrijven kunnen hun antivirusproducten soms ook aanprijzen als 'eindpuntbeveiliging'. Dit is een vorm van dubbelzinnige marketing waarbij concepten worden uitgewisseld, dus als u iemand bent die gebruik moet maken van beveiligingsdiensten, wees dan op uw hoede!

Trends in eindpuntbeveiliging

![Top 5 trends in eindpuntbeveiliging voor 2018 Top 5 trends in eindpuntbeveiliging voor 2018]()

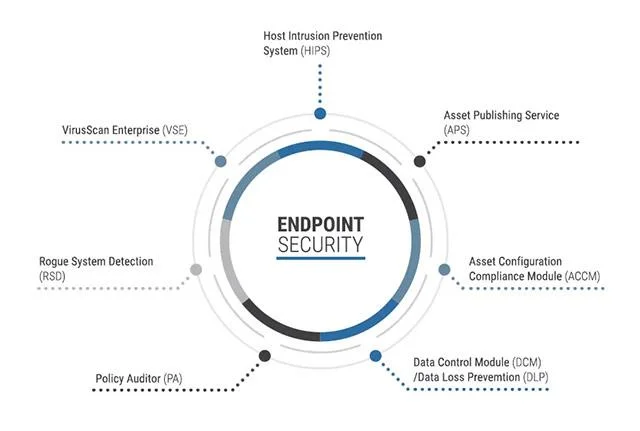

Omdat dreigingen voortdurend in een gevaarlijkere en geavanceerdere richting evolueren, zullen eindpuntbeveiligingsmaatregelen uiteraard ook moeten evolueren. In 2018, en tot ver in de eerste helft van 2019, zullen aanbieders van eindpuntbeveiligingsdiensten serieus moeten werken om gelijke tred te houden met de volgende vijf trends:

Machine learning en kunstmatige intelligentie (AI) . Naarmate de bedreigingen toenemen, worden ze wijdverspreider en verspreiden ze zich zo snel dat het nog moeilijker wordt voor toch al passieve preventiemaatregelen om bij te blijven. Daarom zullen de meeste point-to-point-beveiligingsprocessen van eindpuntbeveiliging nu steeds meer geautomatiseerd moeten worden, gecombineerd met machinaal leren en kunstmatige intelligentie om verkeer te inspecteren en verkeer te identificeren, bedreigingen te identificeren, en alleen de meest urgente behoeften worden aangepakt. op de hoogte gebracht en mensenhanden nodig. De mogelijkheden van machine learning worden bijvoorbeeld al behoorlijk uitgebreid benut in de eindpuntbeveiligingsdiensten van Microsoft.

SaaS-gebaseerde eindpuntbeveiliging. Traditioneel worden gecentraliseerde eindpuntbeveiligingsbeheersystemen vaak op één server of zelfs één enkel apparaat beheerd, en worden ze ingezet en verantwoordelijk voor organisaties en bedrijven. Maar gezien het feit dat cloudgebaseerde of SaaS-diensten steeds meer vertrouwd worden als een onvermijdelijk onderdeel van IT, kunnen we zien dat endpoint security management als een dienst kan worden aangeboden. , met bekende leveranciers als FireEye, Webroot, Carbon Black, Cybereason en Morfiek. Op bepaalde manieren (in tegenstelling tot de regelrechte verschuiving naar machinaal leren) verplaatsen bedrijven de verantwoordelijkheid voor het beheer van eindpuntbeveiliging naar hun interne personeel, of met andere woorden: ze proberen de tussenkomst van interne medewerkers in het eindpuntbeveiligingsbeheersysteem te beperken. Daarom hebben ze beveiligingsleveranciers nodig, en natuurlijk zijn veel SaaS-diensten ook trending. Machine learning en AI toepassen op hun diensten, zoals hierboven vermeld. Het resultaat is een snelle toename van het aantal aanbieders van beveiligingsbeheerdiensten in elk marktsegment.

Beschermingslaag tegen anonieme aanvallen. Anonieme aanvallen (veroorzaakt door malware die zich volledig in het systeem- RAM bevindt en nooit naar de harde schijf wordt geschreven) zijn een aanvalsmethode die in een alarmerend tempo groeit. Ook aanbieders van eindpuntbeveiligingsdiensten haasten zich om de noodzakelijke beschermingslagen tegen dit soort aanvallen te bieden. Het is vaak nodig om dit te combineren met automatisering en machinaal leren, omdat de huidige tools mogelijk geen onderscheid kunnen maken tussen nepaanvallen en het nastreven ervan alleen maar waardevolle IT-middelen zal uitputten. Als je ze bekijkt, zal dit een belangrijk kenmerk zijn dat elke end-to-end beveiligingsdienstverlener in de toekomst aan zijn klanten zal moeten bieden.

Plaats IoT- apparaten (Internet of Things) onder een beschermend schild . Een van de grote verhalen als het gaat om internetbeveiliging van de afgelopen jaren is dat miljarden internetverbindingen, afkomstig van veel verschillende apparaten, zoals camera's, sensoren, routers... en andere, stilletjes je werk doen zonder enige bescherming. dat zou er moeten zijn. Een eenvoudig voorbeeld kan worden genomen uit het Mirai-botnet, een apparaat dat studenten hebben gemaakt door de controle over duizenden camera's met gesloten circuit over te nemen om DDoS-aanvallen op de servers van tegenstanders uit te voeren. Minecraft-spelers, die enkele van de grootste denial-of-service-aanvallen veroorzaken die ooit zijn geregistreerd . Hoewel er veel IoT-apparaten zijn met aparte besturingssystemen die moeilijk te beheren zijn, draait het merendeel op populaire platforms zoals Linux , iOS , Android of zelfs varianten van Windows. En leveranciers van eindpuntbeheer beginnen software te ontwikkelen die daarop kan draaien. deze apparaten om de nodige beveiligingen tot stand te brengen.

Verminder de complexiteit en verhoog de proactiviteit

Naarmate het marktsegment geleidelijk vorm kreeg en begon te groeien, hebben veel leveranciers van eindpuntbeveiliging een reeks gespecialiseerde beveiligingstools aangeboden, die elk gericht zijn op een ander type aanval, aanval of een bepaald type kwetsbaarheid. Als gevolg hiervan hebben bedrijven tot zeven verschillende beveiligingssoftware op elk eindpuntapparaat draaien, en belangrijker nog: ze moeten allemaal afzonderlijk worden beheerd. End-to-end beveiligingsbedrijven streven ernaar hun diensten te consolideren in uniforme, naadloze modellen.

Kortom, wat moeten we in de toekomst doen? ESG Research heeft cybersecurity- en IT-professionals ondervraagd over de grootste uitdagingen op het gebied van eindpuntbeveiliging waarmee zij worden geconfronteerd. Naast valse alarmen en een gebrek aan automatisering spraken veel ondervraagden de wens uit voor een geïntegreerde mogelijkheid voor noodherstel, inclusief beëindigingsprocedures, het verwijderen van bestanden en het herstellen van afbeeldingen.systeem... dit alles zal IT-personeel helpen de noodzaak om gecompromitteerde systemen opnieuw te creëren te beperken. . Hopelijk kunnen dienstverleners naar deze echte meningen luisteren.

Software en tools voor eindpuntbeveiliging.

![Top 5 trends in eindpuntbeveiliging voor 2018 Top 5 trends in eindpuntbeveiliging voor 2018]()

U kunt Gartner's Customers' Choice Security Applications Awards 2017 raadplegen voor een overzicht van aanbieders van eindpuntbeveiligingsdiensten. Je vindt bekende namen als Microsoft en Symantec, samen met andere gespecialiseerde bedrijven, zoals Cylance, CrowdStrike en Carbon Black. Gartner biedt ook koppelingen zodat u vergelijkingen kunt maken tussen eindpuntbeveiligingssoftware.

Hieronder vindt u een lijst met enkele uitstekende eindpuntbeveiligingsdiensten die in 2017 door consumenten zijn gekozen:

- Digital Guardian: Guardian Threat Aware Data Protection Platform loopt voorop bij de inspanningen om complexe bedreigingen te bestrijden en biedt een eindpuntbeveiligingsdienst die gemakkelijk ter plaatse kan worden ingezet of als ondersteunende adviesdienst met extreem goede optimalisatie- en automatiseringsmogelijkheden.

- enSilo: Het enSilo-platform biedt traditionele eindpuntbeveiligingsmethoden en de mogelijkheid om extra bescherming te bieden na een aanval. Het kan ook bedreigingen ‘vangen’, ze op hun plaats houden en onschadelijk maken totdat experts ze kunnen analyseren en onderzoeken.

- Minerva : Het Anti-Evasion-platform van Minerva is gericht op het identificeren van nieuwe soorten malware. Het idee hier is dat de meeste normale bedreigingen zullen worden tegengehouden door traditionele antivirussoftware en dat Minerva zal proberen bedreigingen op afstand te voorkomen en te detecteren.

- Promisec: Organisaties hebben mogelijk hulp nodig bij het beheren van hun detectie van potentiële bedreigingen en hun passende reactie op bedreigingen, evenals op de vele problemen die zich elke dag in hun bedrijf voordoen. Promisec kan die hulp bieden. Breng eindpunten samen in een volledig geautomatiseerd, streng beveiligd platform dat eenvoudig en flexibel kan worden beheerd.

Bekijk meer: