Elliptische curve-cryptografie (ECC) is een cryptografietechniek met openbare sleutel gebaseerd op de elliptische curve-theorie, die helpt snellere, kleinere en sterkere cryptografie te creëren. ECC genereert cijfers via de eigenschappen van elliptische curvevergelijkingen in plaats van de traditionele methode om grote priemgetallen te gebruiken. Deze technologie kan worden gebruikt in combinatie met de meeste openbare versleutelingsmethoden , zoals RSA en Diffie-Hellman.

Volgens sommige onderzoekers bereikt ECC dit beveiligingsniveau met slechts 164 bits, terwijl andere systemen 1024 bits nodig hebben om hetzelfde niveau te bereiken. Omdat ECC helpt bij het tot stand brengen van beveiliging bij een laag rekenvermogen en laag batterijgebruik, wordt het breed toegepast op mobiele apps.

ECC is ontwikkeld door Certicom, een leverancier van mobiele e-business beveiligingssystemen, en heeft onlangs een licentie gekregen van Hifn, een fabrikant van geïntegreerde schakelingen en cyberbeveiligingsproducten. RSA ontwikkelt momenteel ook een eigen ECC. Veel bedrijven, waaronder 3COM, Cylink, Motorola, Pitney Bowes, Siemens, TRW en VeriFone ondersteunen ECC op hun producten.

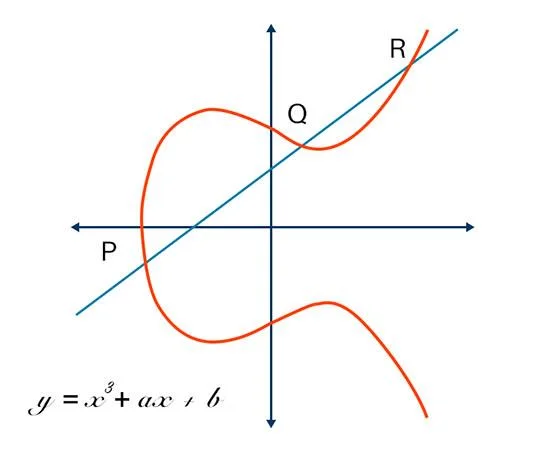

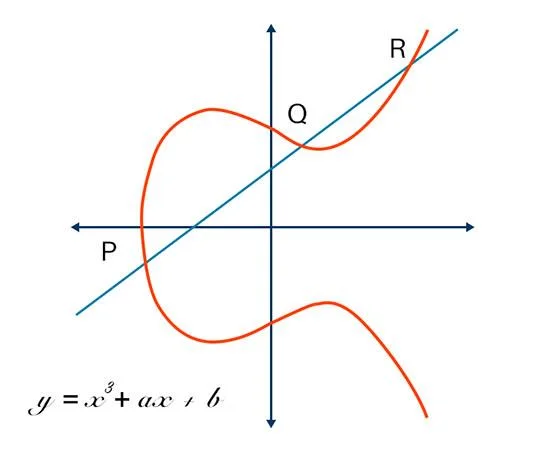

Vergelijking en grafiek van elliptische curve

De eigenschappen en functies van elliptische krommen worden al 150 jaar in de wiskunde bestudeerd. Het gebruik ervan als cryptografie werd voor het eerst geïntroduceerd in 1985 door Neal Koblitz van de Universiteit van Washington en Victor Miller bij IBM (dit zijn twee onafhankelijke onderzoeken).

Een elliptische curve is geen ellips (ovaal), maar wordt weergegeven als een cirkel die twee assen snijdt. ECC is gebaseerd op de eigenschappen van een specifiek type vergelijking gemaakt op basis van een groep (een set elementen met een binaire bewerking die twee willekeurige elementen van de set combineert tot een derde element). De grafiek komt van de punten waar de curve en de twee assen elkaar kruisen. Vermenigvuldig dat punt met een getal om het volgende punt te vinden, maar het is moeilijk om te weten met welk getal je moet vermenigvuldigen, ook al zijn het resultaat en het volgende punt al gegeven.

De vergelijkingen van elliptische krommen hebben de eigenschap dat ze uiterst waardevol zijn voor cryptografische doeleinden, omdat ze gemakkelijk te implementeren zijn, maar uiterst moeilijk om te keren.

Het gebruik van elliptische curven heeft echter nog steeds enkele beperkingen in deze industrie. Nigel Smart, een onderzoeker bij Hewlett Packard, heeft een paar tekortkomingen in deze curve ontdekt waardoor deze heel gemakkelijk te kraken is. Philip Deck van Certicom zegt echter dat, hoewel deze curven kwetsbaar zijn, ECC-ontwikkelaars weten hoe ze ze moeten classificeren voor gebruik. Hij gelooft dat ECC een unieke technologie is die wereldwijd kan worden geëxploiteerd en op alle apparaten kan worden gebruikt. Volgens Deck is "het enige dat dat doet de elliptische curve."