Cyberbeveiliging is het beschermen van computers, servers, mobiele apparaten, elektronische systemen, netwerken en gegevens tegen kwaadaardige aanvallen. Cybersecurity wordt ook wel het waarborgen van de veiligheid van technologie of elektronische informatie genoemd. Deze zin is van toepassing op alles, van zakelijk tot computergebruik, en kan in veel algemene categorieën worden onderverdeeld.

- Netwerkbeveiliging is een term die de bescherming van computernetwerken tegen indringers beschrijft, of het nu gaat om gerichte aanvallen of ontwrichtende malware.

- Applicatiebeveiliging richt zich op het voorkomen van externe bedreigingen voor software of apparaten. Een laagbeveiligde applicatie vergroot het risico op gegevenscompromis. Het garanderen van applicatiebeveiliging moet vanaf de allereerste stappen worden geïmplementeerd.

- Informatiebeveiliging beschermt de veiligheid en privacy van gegevens, ook bij opslag en conversie.

- Operationele beveiliging omvat de processen en verwerkingsbeslissingen om gegevensassets aan te pakken en te beschermen. De netwerktoegangsrechten van de gebruiker, methoden om te bepalen waar en hoe gegevens worden opgeslagen of gedeeld binnen deze toestemmingszone.

- Noodherstel en bedrijfscontinuïteit is de definitie van hoe bedrijven reageren op een cyberbeveiligingsincident of elke gebeurtenis die resulteert in gegevensverlies of onvermogen om te functioneren. Herstelbeleid na een ramp helpt bedrijven informatiebronnen en activiteiten te herstellen en terug te keren naar hetzelfde werktraject als vóór het incident. Bedrijfscontinuïteit is het plan dat een bedrijf moet maken als het zonder bepaalde middelen probeert te opereren.

- Eindgebruikerseducatie richt zich op het meest onvoorspelbare element van cyberbeveiliging: mensen. Iedereen kan per ongeluk een virus in een computersysteem introduceren, simpelweg door de veiligheidsstappen niet te volgen. Gebruikers laten zien hoe ze e-mails kunnen verwijderen die verdachte bijlagen bevatten , of hoe ze geen USB-drives van onbekende oorsprong moeten plaatsen, is een van de vele belangrijke lessen die de cyberveiligheid voor alle organisaties en individuen helpen garanderen.

Schaal van bedreigingen voor de cyberveiligheid

De mondiale bedreigingen voor de cyberveiligheid blijven snel groeien, met elk jaar meer datalekken. Uit het rapport van RiskBased Security blijkt dat er in de eerste negen maanden van 2019 7,9 miljard geregistreerde datalekken zijn geweest. Dit aantal is ruim het dubbele (112%) vergeleken met dezelfde periode in 2018.

De gezondheidszorg, de detailhandel en openbare instellingen zijn de sectoren die het meest blootstaan aan inbreuken, waarbij de meest geavanceerde criminelen deze sectoren aanvallen. De reden dat ze criminelen aantrekken is omdat financiële en medische gegevens gemakkelijk online kunnen worden verzameld, voor spionagedoeleinden of aanvallen op klanten.

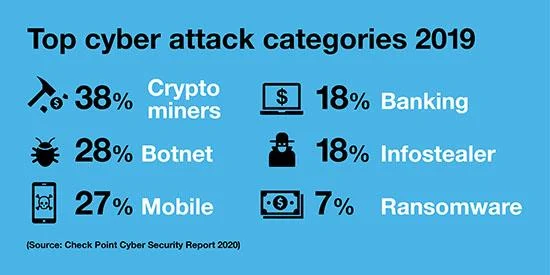

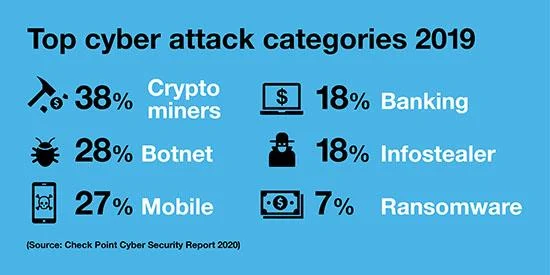

Belangrijkste cyberdoelen in 2019 (virtuele valuta, botnet, mobiel, bankieren, informatie, losgeld)

Omdat de omvang van de bedreigingen voor de cyberveiligheid toeneemt, voorspelt de International Data Corporation dat de hele wereld in 2022 te maken zal krijgen met enorme hoeveelheden geld om schendingen op te lossen: 133,7 miljard dollar. Overheden over de hele wereld proberen bedrijven te helpen het meest effectieve cyberbeveiligingssysteem te creëren.

Cyberveiligheidsbedreigingen

Cyberveiligheidsbedreigingen komen voort uit drie hoofdcomponenten:

- Cybercriminaliteit : omvat individuen of groepen criminelen die een financieel doel hebben of een systeem willen uitschakelen (soms beide).

- Cyberaanval : vaak gerelateerd aan politieke motieven.

- Cyberterrorisme : het doel is vaak om elektronische systemen te beschadigen en paniek en angst te veroorzaken.

Hieronder staan methoden die de netwerkbeveiliging kunnen bedreigen:

Malware - Schadelijke software

Malware is een van de meest voorkomende bedreigingen. Het is software die door cybercriminelen is gemaakt om de machine van een gebruiker te blokkeren of te vernietigen. Malware wordt vaak verspreid als e-mailbijlagen of als 'veilig ogende' software. Malware wordt door criminelen gebruikt voor monetaire of politieke motieven, gericht op het creëren van cyberaanvallen.

![Wat is netwerkbeveiliging? Wat is netwerkbeveiliging?]()

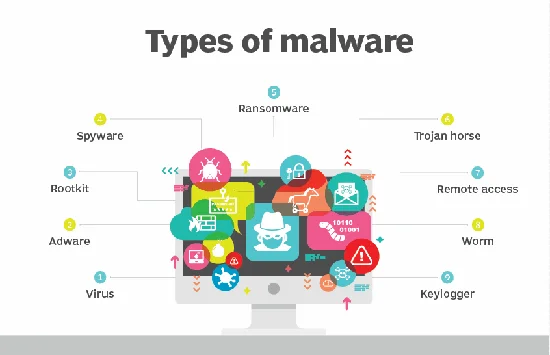

Soorten malware

Enkele verschillende soorten malware zijn onder meer:

- Virus : een zichzelf replicerend programma dat zich hecht aan schone bestanden en zich over het hele computersysteem verspreidt, waardoor de bestanden kwaadaardige code bevatten.

- Trojaanse paarden : een type malware vermomd als veilige software. Cybercriminelen misleiden gebruikers om Trojaanse paarden in hun systemen te injecteren en vervolgens gegevens te vernietigen en te verzamelen.

- Spyware : een programma dat in het geheim de computeractiviteiten van een gebruiker registreert. Cybercriminelen kunnen deze informatie misbruiken om virussen of Trojaanse paarden in computers te injecteren.

- Ransomware : Dit is software die de bestanden of gegevens van gebruikers vergrendelt, waarbij ze losgeld moeten betalen om deze te ontgrendelen.

- Adware : Adware die wordt gebruikt om malware te verspreiden.

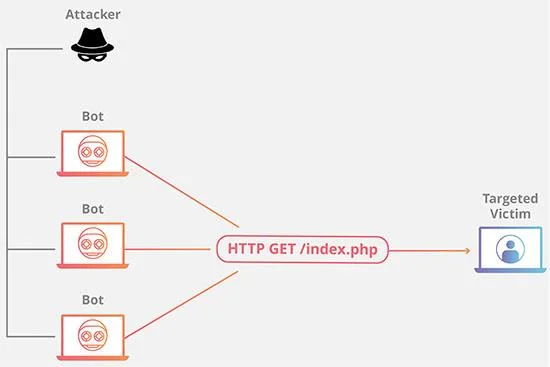

- Botnets : Netwerken van computers die zijn geïnfecteerd met malware en die hackers gebruiken om online te opereren zonder toestemming van de gebruiker.

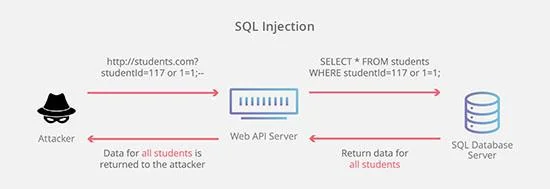

SQL injectie

Met SQL Injection kunnen aanvallers gegevens uit de database controleren en stelen. Hackers maken misbruik van kwetsbaarheden op basis van applicatiegegevens, door kwaadaardige code via SQL-instructies in het systeem te plaatsen. Op deze manier hebben ze toegang tot gevoelige informatie in de database.

![Wat is netwerkbeveiliging? Wat is netwerkbeveiliging?]()

Database-aanval

Spoofing-aanval

Een phishing-aanval is een methode waarbij criminelen valse e-mails sturen van gerenommeerde bedrijven waarin ze klanten vragen gevoelige informatie te verstrekken. Phishing-aanvallen worden vaak gebruikt om bankkaartgegevens of andere persoonlijke informatie te misleiden.

![Wat is netwerkbeveiliging? Wat is netwerkbeveiliging?]()

Spoofing-aanval

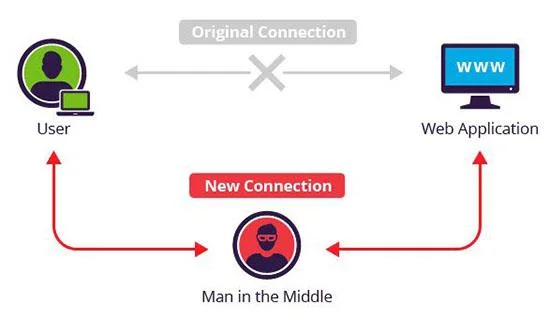

Aanval tussendoor

Man-in-the-middle-aanvallen zijn misdaden waarbij de communicatie tussen twee personen wordt verhinderd met als doel gegevens te stelen. In een onbeveiligd WiFi-netwerk kan een aanvaller bijvoorbeeld gegevens stelen terwijl deze worden verzonden tussen twee apparaten op dat netwerk.

![Wat is netwerkbeveiliging? Wat is netwerkbeveiliging?]()

Aanval tussendoor

Denial of service-aanval

Denial of service-aanvallen voorkomen dat een computersysteem aan legitieme verzoeken voldoet door netwerken en servers te overweldigen met verkeer. Dit maakt het systeem onbruikbaar, waardoor een organisatie geen kritische functies meer kan uitvoeren.

![Wat is netwerkbeveiliging? Wat is netwerkbeveiliging?]()

Denial of service-aanval

Bescherm eindgebruikers

Bescherming van eindgebruikers of eindpuntbeveiliging is een belangrijk aspect van cybersecurity. Een cyberdreiging kan immers alleen ontstaan als een individu (eindgebruiker) per ongeluk malware of andere vormen van kwaadaardige code op zijn of haar apparaat downloadt.

Hoe beschermen cyberbeveiligingsmethoden gebruikers en systemen? Ten eerste is cyberbeveiliging afhankelijk van encryptieprotocollen om e-mails, bestanden en andere belangrijke gegevens te versleutelen. Het beschermt niet alleen informatie tijdens de overdracht, maar voorkomt ook dat deze verloren gaat of wordt gestolen.

![Wat is netwerkbeveiliging? Wat is netwerkbeveiliging?]()

Beveiligingssoftware werkt meestal effectief

Bovendien scant gebruikersbeschermingssoftware computers regelmatig op schadelijke code, isoleert deze codes en verwijdert ze van het systeem. Deze programma's kunnen ook kwaadaardige code identificeren en verwijderen die verborgen is in de Master Boot Record ( MBR ) en zijn ontworpen om gegevens van de harde schijf van een computer te coderen of te verwijderen.

Elektronische beveiligingsprotocollen zijn gericht op het detecteren van actieve malware. Ze analyseren het gedrag en de spontaniteit van een programma en manipuleren het tegen virussen of Trojaanse paarden, waarbij ze deze bij elke aanval vervormen. Beveiligingssoftware kan ook potentieel kwaadaardige programma's beperken, door deze in een virtuele bubbel te duwen, los van het netwerk van de gebruiker, om gedrag te analyseren en kwaadaardige code sneller te detecteren.

Niet alleen dat, beveiligingsprogramma's ontwikkelen ook nieuwe professionele netwerkbeveiligingsbarrières, waardoor nieuwe bedreigingen kunnen worden geïdentificeerd en meer manieren kunnen worden gecreëerd om deze te bestrijden. Om over het veiligste netwerksysteem te beschikken, moeten gebruikers worden getraind in het gebruik ervan. Belangrijker nog: het regelmatig updaten van nieuwe applicatieversies is de manier waarop gebruikers zichzelf beschermen tegen de nieuwste cyberbedreigingen.

Methoden om uzelf te beschermen tegen cyberaanvallen

Bedrijven en individuen moeten weten hoe ze zichzelf kunnen beschermen tegen bedreigingen uit de virtuele wereld. Hieronder vindt u een verzameling van de meest effectieve methoden:

- Update applicaties en besturingssystemen regelmatig : dit helpt u de nieuwste beveiligingsproblemen te voorkomen.

- Gebruik antivirussoftware : deze beveiligingsoplossing helpt u bedreigingen snel te detecteren en te vernietigen. Maar vergeet niet om de nieuwe versie regelmatig bij te werken, zodat u altijd op het hoogste niveau beschermd bent.

- Gebruik sterke wachtwoorden : zorg ervoor dat uw wachtwoord niet gemakkelijk te raden is.

- Open geen e-mails van onbekende bronnen : dit is de gemakkelijkste manier waarop malware uw computer kan infiltreren.

- Klik niet op links in e-mails of websites van onbekende oorsprong : de redenen zijn dezelfde als hierboven.

- Vermijd het gebruik van onbeveiligde WiFi op openbare plaatsen : een onbeveiligd netwerk is zeer kwetsbaar voor man-in-the-middle-aanvallen.