Als u Office 365 Threat Intelligence gebruikt, kunt u uw account instellen om simulaties uit te voeren van realtime phishing-aanvallen op uw bedrijfsnetwerk. Het helpt u stappen te ondernemen om u voor te bereiden op mogelijke toekomstige aanvallen. U kunt uw medewerkers trainen om dergelijke aanvallen te identificeren met behulp van de Office 365 Attack Simulator. In dit artikel worden verschillende methoden geïntroduceerd om phishing-aanvallen te simuleren .

De typen aanvallen die u kunt simuleren met Office 365 Attack Simulator zijn onder meer de volgende.

- Speerphishing-aanval

- Wachtwoordspray-aanval

- Brute Force-wachtwoordaanval

U kunt de Attack Simulator openen onder Bedreigingsbeheer in het Security and Compliance Center . Als het daar niet beschikbaar is, hebt u het waarschijnlijk niet geïnstalleerd.

Houd rekening met het volgende:

- In veel gevallen bevatten oudere abonnementen niet automatisch Office 365 Threat Intelligence. Het moet als afzonderlijke add-on worden aangeschaft.

- Als u een aangepaste mailserver gebruikt in plaats van de gewone Exchange Online , werkt de emulator niet.

- Het account dat u gebruikt om de aanval uit te voeren, moet gebruikmaken van meervoudige authenticatie in Office 365 .

- U moet inloggen als globale beheerder om de aanval te starten.

Aanvalsimulator voor Office 365

Je moet creatief zijn en denken als een hacker bij het uitvoeren van passende aanvalssimulaties. Een van de gerichte phishing-aanvallen is een spearphishing-aanval. Over het algemeen moeten degenen die willen experimenteren met spearphishing wat onderzoek doen voordat ze aanvallen en een weergavenaam gebruiken die bekend en betrouwbaar lijkt. Dergelijke aanvallen worden voornamelijk uitgevoerd om gebruikersgegevens te verzamelen.

Phishing-aanvallen uitvoeren met Attack Simulator Office 365

De methode voor het uitvoeren van phishing-aanvallen met Attack Simulator Office 365 is afhankelijk van het type aanval dat u wilt uitvoeren. De gebruikersinterface is echter gemakkelijk te begrijpen en daarom is het heel eenvoudig om een aanvalssimulatie toe te voegen.

- Ga aan de slag met Bedreigingsbeheer > Aanvalsimulator .

- Het benoemen van het project met een betekenisvolle zin zal u later helpen bij het verwerken van gegevens.

- Als u een bestaand sjabloon wilt gebruiken, kunt u dit doen door op Sjabloon gebruiken te klikken .

- Selecteer in het vak onder het gedeelte Naam de e-mailsjabloon die u naar de doelontvanger wilt verzenden.

- Klik volgende.

- Geef in dit scherm de doelontvanger op; het kan een individu of een groep zijn

- Klik volgende.

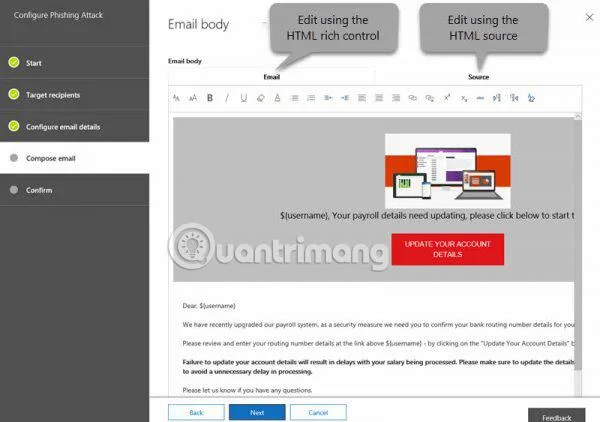

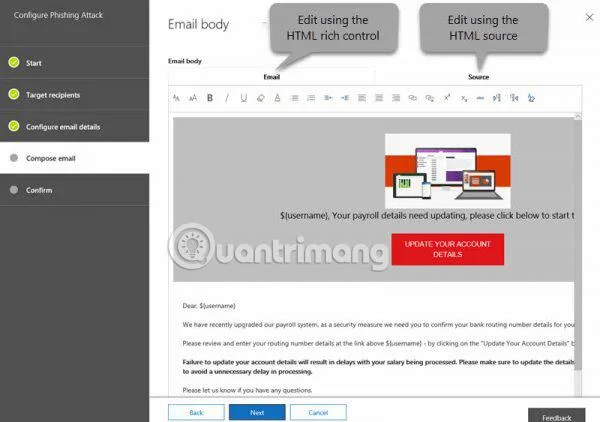

- Op het derde scherm kunt u de e-mailgegevens configureren; Hier kunt u de weergavenaam, e-mail-ID, phishing-inlog-URL, aangepaste bestemmingspagina-URL en e-mailonderwerp opgeven.

- Klik op Voltooien om de spearphishing-aanval te starten.

Er zijn verschillende andere soorten aanvallen beschikbaar in Office 365 Attack Simulator, zoals Wachtwoord-Spray- en Brute-Force-aanvallen. U kunt deze eenvoudig achterhalen door een of meer algemene wachtwoorden toe te voegen of in te voeren, en te kijken of het netwerk kans maakt om door hackers te worden gehackt.

Met gesimuleerde aanvallen kunt u uw werknemers trainen in verschillende soorten phishing- aanvallen. Je kunt de gegevens later ook gebruiken om andere dingen op kantoor uit te zoeken.

Als je vragen hebt over Attack Simulator in Office 365, laat dan een reactie achter in het opmerkingengedeelte hieronder! Succes!

Bekijk meer: