Penetratietesten is een geautoriseerde gesimuleerde cyberaanval op een computer, bedoeld om de veiligheid van een systeem te evalueren. Er worden tests uitgevoerd om alle zwakke punten (ook wel kwetsbaarheden genoemd) te identificeren, inclusief de mogelijkheid dat ongeautoriseerde partijen toegang krijgen tot systeemfuncties en gegevens, evenals de sterke punten waardoor ongeautoriseerde partijen toegang krijgen tot systeemfuncties en gegevens.

Wat is penetratietesten?

Wat is penetratietesten?

Penetratietesten, ook wel pentesten, pentest of ethisch hacken genoemd, is een gesimuleerde aanval op een computersysteem om te testen op kwetsbaarheden die kunnen worden uitgebuit. Bij de beveiliging van webapplicaties wordt Penetration Testing vaak gebruikt om de firewalls van webapplicaties te versterken (Web Application Firewall - WAF).

Pentesten kunnen pogingen inhouden om een willekeurig aantal applicatiesystemen te doorbreken (bijvoorbeeld Application Protocol Interfaces - API's, frontend/backend-servers) om kwetsbaarheden te ontdekken, zoals niet-gevalideerde invoer die kwetsbaar is voor injectie van kwaadaardige code.

Inzichten uit penetratietesten kunnen worden gebruikt om het WAF-beveiligingsbeleid te verfijnen en ontdekte kwetsbaarheden te patchen.

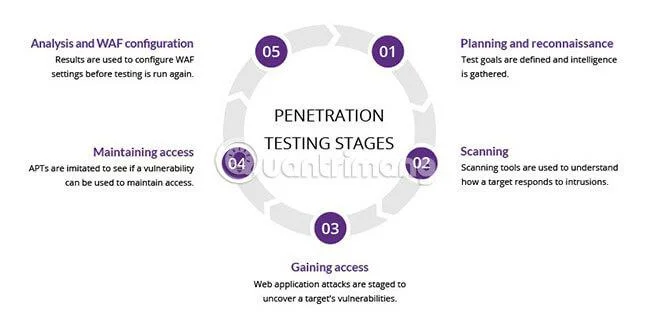

Fasen in penetratietesten

Het pentestproces kan in 5 fasen worden verdeeld.

![Wat is Pentest? Meer informatie over penetratietesten (penetratietesten) Wat is Pentest? Meer informatie over penetratietesten (penetratietesten)]()

1. Passieve verzameling en tracking van informatie

In de eerste fase van penetratietests en bugbounty-tests moeten testers informatie verzamelen over het doelsysteem. Omdat er nogal wat aanvals- en testmethoden zijn, moeten penetratietesters prioriteiten stellen op basis van de verzamelde informatie om de meest geschikte methode te bepalen.

Deze stap omvat het extraheren van waardevolle details over de infrastructuur van het doelsysteem, zoals domeinnamen, netwerkblokken, routers en IP-adressen binnen de reikwijdte ervan. Bovendien moet alle relevante informatie die het succes van de aanval zou kunnen vergroten, zoals werknemersgegevens en telefoonnummers, worden verzameld.

Gegevens die in deze periode uit open bronnen zijn verkregen, kunnen verrassend belangrijke details opleveren. Om dit te bereiken moeten white hat-hackers gebruik maken van een verscheidenheid aan bronnen, met bijzondere nadruk op de website en sociale-mediaplatforms van de doelorganisatie. Door deze informatie nauwgezet te verzamelen, zullen testers de basis leggen voor een succesvolle bugbounty-inspanning.

De meeste organisaties leggen echter verschillende regels op aan penetratietesters tijdens het bugbounty-proces. Vanuit juridisch oogpunt is het noodzakelijk om niet van deze regels af te wijken.

2. Verzamel en scan informatie proactief

![Wat is Pentest? Meer informatie over penetratietesten (penetratietesten) Wat is Pentest? Meer informatie over penetratietesten (penetratietesten)]()

Een penetratietester zal detecteren welke actieve en passieve apparaten actief zijn binnen het IP-bereik, meestal gedaan door passieve verzameling tijdens bugbounty. Met behulp van de informatie die tijdens dit passieve verzamelproces wordt verkregen, moet de pentester zijn pad bepalen - hij moet prioriteiten stellen en precies bepalen welke tests nodig zijn.

Gedurende deze periode kunnen hackers niet vermijden dat ze informatie krijgen over het besturingssysteem, open poorten en services, evenals hun versie-informatie op live systemen.

Als de organisatie bovendien wettelijk verzoekt om penetratietesters het netwerkverkeer te laten monitoren, kan in ieder geval zoveel mogelijk kritische informatie over de systeeminfrastructuur worden verzameld. De meeste organisaties willen deze toestemming echter niet verlenen. In een dergelijke situatie mag de penetratietester niet buiten de regels treden.

3. Analyse- en teststap

In dit stadium probeert de penetratietester, nadat hij heeft uitgezocht hoe de doelapplicatie zal reageren op verschillende inbraakpogingen, werkende verbindingen tot stand te brengen met de systemen die hij detecteert. is actief en probeert aan directe verzoeken te voldoen. Met andere woorden: dit is de fase waarin de white hat-hacker communiceert met het doelsysteem door effectief gebruik te maken van diensten als FTP, Netcat en Telnet.

Ondanks de mislukking in dit stadium, is het hoofddoel hier het controleren van de gegevens die zijn verkregen tijdens de stappen voor het verzamelen van informatie en het maken van aantekeningen.

4. Pogingen tot manipulatie en uitbuiting

Aanvalsfase van penetratietesten

Penetratietesters verzamelen alle gegevens die in eerdere processen zijn verzameld voor één doel: proberen toegang te krijgen tot het doelsysteem op dezelfde manier als een echte, kwaadaardige hacker dat zou doen. Daarom is deze stap zo belangrijk. Omdat penetratietesters bij deelname aan bugbounty-programma's moeten denken als echte hackers.

In dit stadium probeert de penetratietester het systeem binnen te dringen, waarbij gebruik wordt gemaakt van het besturingssysteem dat op het doelsysteem draait, open poorten en services die op deze poorten worden aangeboden, evenals mogelijke exploits die van toepassing kunnen zijn, afhankelijk van hun versie. Omdat webgebaseerde portals en applicaties uit veel code en veel bibliotheken bestaan, hebben kwaadwillende hackers een groter bereik om aan te vallen. In dit opzicht moet een goede penetratietester alle mogelijkheden overwegen en alle mogelijke aanvalsvectoren inzetten die binnen de regels zijn toegestaan.

Dit vergt serieuze expertise en ervaring om bestaande exploits succesvol en flexibel te kunnen inzetten, zonder het systeem te beschadigen en zonder sporen achter te laten bij de systeemovername. Daarom is deze fase van penetratietesten de belangrijkste stap.

5. Inspanningen om privileges te vergroten

De kracht van een systeem wordt bepaald door de zwakste schakel. Als een white hat-hacker toegang krijgt tot een systeem, logt hij doorgaans in op het systeem als een gebruiker met lage bevoegdheden. In dit stadium moeten penetratietesters over beheerdersrechten beschikken en misbruik kunnen maken van kwetsbaarheden in het besturingssysteem of de omgeving.

Ze zullen dan proberen andere apparaten in de netwerkomgeving over te nemen met behulp van de extra rechten die ze hebben verworven en uiteindelijk gebruikersrechten op het hoogste niveau, zoals domeinbeheerder of databasebeheerder.

6. Rapportage en presentatie

![Wat is Pentest? Meer informatie over penetratietesten (penetratietesten) Wat is Pentest? Meer informatie over penetratietesten (penetratietesten)]()

Penetratietesters rapporteren de resultaten van het zoeken naar bugs en ontvangen beloningen

Zodra de penetratietests en bugbounty-stappen zijn voltooid, moet de penetratietester of bugjager de beveiligingskwetsbaarheden die hij in het doelsysteem heeft ontdekt, de volgende stappen presenteren en hoe hij deze kwetsbaarheden voor de organisatie kan misbruiken met een gedetailleerd rapport. Dit moet informatie bevatten zoals schermafbeeldingen, voorbeeldcode, aanvalsfasen en hoe deze kwetsbaarheid kan ontstaan.

Het eindrapport moet ook oplossingsaanbevelingen bevatten over hoe elk beveiligingsprobleem kan worden gedicht. De gevoeligheid en onafhankelijkheid van penetratietests blijven een mysterie. White hat-hackers mogen nooit vertrouwelijke informatie delen die ze in dit stadium hebben verkregen en mogen deze informatie nooit misbruiken door valse informatie te verstrekken, aangezien dat doorgaans illegaal is.

Penetratietestmethoden

![Wat is Pentest? Meer informatie over penetratietesten (penetratietesten) Wat is Pentest? Meer informatie over penetratietesten (penetratietesten)]()

Externe test (Externe penetratietesten)

Externe penetratietests richten zich op de 'activa' van een bedrijf die zichtbaar zijn op internet, zoals de webapplicatie zelf, de bedrijfswebsite, e-mail en domeinnaamservers (DNS) . Het doel is om toegang te krijgen tot waardevolle gegevens en deze te extraheren.

Interne test (penetratietesten van binnenuit)

Bij insider-penetratietests simuleert een tester met toegang tot een applicatie achter een firewall een aanval van een insider. Deze aanval waarschuwt niet alleen voor het vooruitzicht dat een interne medewerker een hacker zou kunnen zijn, maar herinnert beheerders er ook aan te voorkomen dat de inloggegevens van een medewerker in de organisatie worden gestolen na een phishing-aanval .

Blinde test (“blinde” test)

Bij een blinde test krijgt de tester alleen de naam van het bedrijf waarop hij zich richt. Hierdoor krijgt beveiligingspersoneel realtime inzicht in hoe een applicatieaanval in de praktijk zou verlopen.

Dubbelblinde test

Bij een dubbelblinde test heeft de beveiliger geen voorkennis over de aanval die wordt gesimuleerd. Net als in de echte wereld is het niet altijd mogelijk om aanvallen van tevoren te kennen om de verdediging te verbeteren.

Gericht testen

In dit scenario zullen zowel de tester als de beveiligingsmedewerker samenwerken en elkaars acties voortdurend evalueren. Dit is een waardevolle trainingsoefening, die het beveiligingsteam realtime feedback biedt vanuit het perspectief van de hacker.

Penetratietests en firewalls voor webapplicaties

![Wat is Pentest? Meer informatie over penetratietesten (penetratietesten) Wat is Pentest? Meer informatie over penetratietesten (penetratietesten)]()

Penetratietests en WAF zijn onafhankelijke beveiligingsmaatregelen, maar bieden aanvullende voordelen.

Voor veel soorten pentests (behalve blind en dubbelblind testen) kunnen testers WAF-gegevens, zoals logs, gebruiken om zwakke punten in applicaties op te sporen en te exploiteren.

WAF-beheerders kunnen op hun beurt profiteren van pentestgegevens. Zodra het testen is voltooid, kan de WAF-configuratie worden bijgewerkt om bescherming te bieden tegen zwakke punten die tijdens het testen worden ontdekt.

Ten slotte voldoet pentesten aan een aantal nalevingsvereisten voor beveiligingstests, waaronder PCI DSS en SOC 2. Aan sommige standaarden, zoals PCI-DSS 6.6, kan alleen worden voldaan door het gebruik van een gecertificeerde WAF.

Toolkit voor white hat-hackers

![Wat is Pentest? Meer informatie over penetratietesten (penetratietesten) Wat is Pentest? Meer informatie over penetratietesten (penetratietesten)]()

White hat-hackers gebruiken pentests om fouten en kwetsbaarheden te vinden

Ethisch hacken is geen baan waarvoor alleen vaardigheden nodig zijn. De meeste white hat hackers (ethische hackers) gebruiken gespecialiseerde besturingssystemen en software om hun werk gemakkelijker te maken en handmatige fouten te vermijden.

Waar gebruiken deze hackers pentests voor? Hieronder vindt u enkele voorbeelden.

Parrot Security is een op Linux gebaseerd besturingssysteem dat is ontworpen voor penetratietests en beoordeling van kwetsbaarheden. Het is cloudvriendelijk, gemakkelijk te gebruiken en ondersteunt verschillende open source-software.

Live Hacking-besturingssysteem

Live Hacking, ook een Linux-besturingssysteem, is een geschikte keuze voor degenen die aan pentesting doen, omdat het licht van gewicht is en geen hoge hardware vereist. Live Hacking wordt geleverd met tools en software voor penetratietesten en ethisch hacken.

Nmap is een open source intelligence-tool (OSINT) die netwerken monitort en gegevens over apparaathosts en servers verzamelt en analyseert, waardoor het waardevol wordt voor black-, grey- en white hat-hackers.

Nmap is ook platformonafhankelijk en werkt met Linux, Windows en macOS, dus ideaal voor beginnende ethische hackers.

WebShag

WebShag is ook een OSINT-tool. Dit is een systeemtesttool die HTTPS- en HTTP-protocollen scant en relatieve gegevens en informatie verzamelt. Het wordt door ethische hackers gebruikt om externe penetratietests uit te voeren via openbare websites.

Waar kunt u terecht voor penetratietesten?

Pentesten van uw eigen netwerk is niet de beste optie, omdat u er mogelijk niet voldoende diepgaande kennis over heeft verzameld, waardoor het moeilijk voor u wordt om creatief te denken en verborgen kwetsbaarheden te vinden. U moet een onafhankelijke white hat-hacker inhuren of de diensten inhuren van een bedrijf dat pentestdiensten levert.

Het inhuren van buitenstaanders om uw netwerk te hacken kan echter zeer riskant zijn, vooral als u hen vertrouwelijke informatie of interne toegang verstrekt. Dit is de reden waarom u vertrouwde externe providers moet gebruiken. Hier zijn enkele suggesties ter referentie:

HackerOne.com

HackerOne is een in San Francisco gevestigd bedrijf dat penetratietests, kwetsbaarheidsbeoordelingen en testdiensten voor protocolnaleving levert.

ScienceSoft.com

ScienceSoft, gevestigd in Texas, biedt diensten op het gebied van kwetsbaarheidsbeoordeling, pentesten, compliance en infrastructuurtesten.

Raxis.com

Raxis, met hoofdkantoor in Atlanta, Georgia, levert waardevolle diensten, van pentests en beoordelingen van beveiligingscodes tot training op het gebied van incidentrespons, kwetsbaarheidsbeoordelingen en trainingen voor het voorkomen van aanvallen via social engineering .