Wat is poortscannen? Het proces is vergelijkbaar met dat van een inbreker die door uw buurt gaat en elke deur en elk raam in elk huis controleert om te zien welke open en welke op slot zijn.

TCP (Transmission Control Protocol) en UDP (User Datagram Protocol) zijn twee van de protocollen waaruit de TCP/IP-protocolsuite bestaat , die vaak wordt gebruikt voor communicatie op internet. Elk protocol heeft beschikbare poorten van 0 tot 65535, dus in wezen zijn er meer dan 65.000 deuren om te vergrendelen.

Hoe werkt poortscannen?

Port Scanning-software verzendt in de meest elementaire vorm achtereenvolgens verbindingsverzoeken naar de doelcomputer op elke poort en noteert welke poorten hebben gereageerd of open lijken te staan voor diepgaander onderzoek.

Port Scanning is vergelijkbaar met een inbreker die door uw buurt gaat en elke deur en elk raam in elk huis controleert om te zien welke open en welke op slot zijn.

Als poortscans met kwade bedoelingen worden uitgevoerd, wil de indringer vaak onopgemerkt blijven. U kunt netwerkbeveiligingstoepassingen configureren om beheerders te waarschuwen als zij verbindingsverzoeken op meerdere poorttypen van één host detecteren.

Om dit probleem op te lossen, kan een indringer een poortscan uitvoeren in Strobe- of Stealth-modus. Strobe beperkt poorten tot een kleiner aantal doelen in plaats van de volledige 65536 poorten te scannen. Stealth maakt gebruik van technieken zoals het vertragen van het scanproces. Door poorten gedurende een lange periode te scannen, wordt de kans kleiner dat een doel een alarm activeert.

Door TCP-vlaggen in te stellen of verschillende soorten TCP-pakketten te verzenden, kan het scannen van poorten verschillende resultaten opleveren of open poorten op verschillende manieren lokaliseren.

Een SYN-scan vertelt de poortscanner welke poorten luisteren en welke niet, afhankelijk van het type antwoord dat wordt gegenereerd. De FIN-scan genereert reacties van gesloten poorten, maar degenen die open zijn en luisteren, reageren niet, zodat de poortscanner kan bepalen welke poorten open zijn en welke niet.

Er zijn verschillende methoden voor het uitvoeren van de daadwerkelijke poortscan, evenals trucs om de bron van de poortscan te verbergen.

Poortscannen controleren

Kan het scannen van poorten op uw netwerk controleren. De truc is, zoals bij de meeste dingen op het gebied van informatiebeveiliging, het vinden van de juiste balans tussen prestaties en netwerkbeveiliging.

U kunt het SYN-scannen controleren door elke poging op te nemen om een SYN-pakket naar een poort te sturen die niet open is of niet luistert. In plaats van dat u bij elke poging wordt gewaarschuwd, kunt u echter drempelwaarden bepalen om de waarschuwing te activeren. Er wordt bijvoorbeeld een waarschuwing geactiveerd als binnen een bepaald aantal minuten meer dan 10 SYN-pakketten proberen niet-luisterpoorten te bereiken.

U kunt filters en traps ontwerpen om een verscheidenheid aan poortscanmethoden te detecteren, te letten op pieken in FIN-pakketten of een ongewoon aantal verbindingspogingen met een reeks poorten of IP-adressen vanaf een IP-bron.

Om ervoor te zorgen dat uw netwerk beschermd en beveiligd is, wilt u wellicht uw eigen poortscan uitvoeren. Een belangrijke opmerking hier is dat je ervoor moet zorgen dat je de goedkeuring hebt van alle machthebbers voordat je aan dit project begint, anders kom je aan de verkeerde kant van de wet terecht.

![Wat is poortscannen? Wat is poortscannen?]()

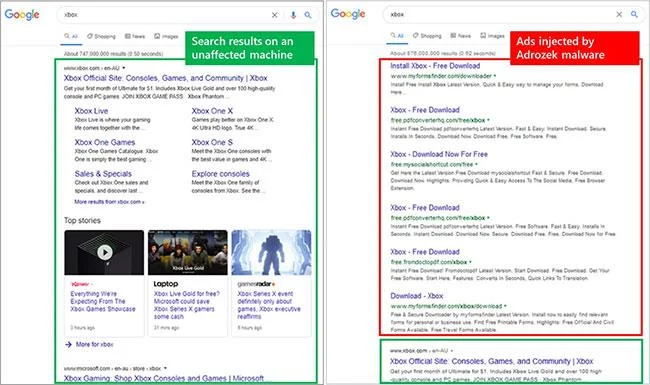

NMap geeft u controle over vrijwel elk aspect van het scanproces

Voor de meest nauwkeurige resultaten voert u poortscans uit vanaf een externe locatie met behulp van een niet-zakelijk apparaat en een andere ISP. Met software zoals Nmap kunt u een reeks IP-adressen en poorten scannen en ontdekken wat een aanvaller zou zien als hij uw netwerkpoorten zou scannen. Met name kunt u met NMap vrijwel elk aspect van het scanproces controleren en verschillende soorten poortscans uitvoeren om aan uw behoeften te voldoen.

Zodra u weet welke poorten reageren wanneer ze worden geopend door het scannen van netwerkpoorten, kunt u aan de slag om te bepalen of die poorten van buiten het netwerk worden benaderd.

Als ze niet nodig zijn, moet u ze uitschakelen of blokkeren. Als ze nodig zijn, kunt u beginnen met onderzoeken voor welke soorten kwetsbaarheden en exploits uw netwerk vatbaar is , door toegang te krijgen tot deze poorten en de juiste patches of maatregelen toe te passen om het netwerk zo veel mogelijk te beschermen.