Shodan lijkt op Google , maar is meer een opslagplaats voor Internet of Things (IoT) -apparaten . Terwijl Google sites op het world wide web en de inhoud van deze sites indexeert, indexeert Shodan elk apparaat dat rechtstreeks met internet is verbonden .

De informatie die via deze zoekmachine publiekelijk beschikbaar is, lijkt onschadelijk. Voor de gemiddelde gebruiker betekenen IP- adresreeksen en coderingstermen niet veel. Maar voor een hacker die op zoek is naar een kwetsbaar apparaat, is dat meer dan genoeg om schade aan te richten. Maar wat als u inzicht zou krijgen in de gegevens die er het meest toe doen en hoe u Shodan kunt gebruiken om uw cyberbeveiliging te verbeteren?

Wat is Shodan precies?

Shodan is een cyberzoekmachine die apparaten indexeert die met internet zijn verbonden. Deze zoekmachine begon als een project van John Matherly. Matherly wil meer te weten komen over apparaten die met internet zijn verbonden, van printers en webservers tot deeltjesversnellers – eigenlijk alles met een IP-adres.

Het doel is om de specificaties van het apparaat vast te leggen en een kaart te hebben met de locaties van de apparaten en hoe ze met elkaar zijn verbonden. Sinds 2009, toen het openbaar werd, is het doel van Shodan grotendeels onveranderd gebleven. Het brengt nog steeds de exacte locatie van apparaten met internettoegang, hun softwarespecificaties en locaties in kaart. Shodan is uitgegroeid tot een alomvattend oog op internet.

Hoe gebruiken hackers Shodan?

Shodan is oorspronkelijk niet ontworpen voor hackers, maar de openbare informatie die deze zoekmachine verzamelt kan nuttig zijn voor hackers die op zoek zijn naar kwetsbare apparaten.

Vind IoT-apparaten met beveiligingsregels

Shodan verzamelt digitale banners van IoT-apparaten. Banner is als een CV dat IoT-apparaten naar webservers sturen bij het opvragen van gegevens. Door de banner te lezen, weet u hoe de webserver een specifiek apparaat kent, hoe en welke datapakketten naar het apparaat moeten worden verzonden. Net zoals ieders CV-inhoud anders zal zijn, zullen de banners van IoT-apparaten dat ook zijn.

Over het algemeen toont een typische banner de versie van het besturingssysteem van het apparaat, het IP-adres, de open poorten, het serienummer, de hardwarespecificaties, de geografische locatie, de internetprovider en de geregistreerde naam van de eigenaar, indien van toepassing.

Veel, zo niet alle, informatie is openbaar gemaakt. Deze informatie kan voor hackers zichtbaar zijn als het apparaat bijvoorbeeld op verouderde software draait. Meer specifiek kunnen zoekfilters worden gebruikt om kwetsbare apparaten binnen een specifieke stad te beperken. Hackers weten waar ze kwetsbare apparaten kunnen vinden en kunnen Wardriving- tactieken gebruiken of dissociatieaanvallen uitvoeren om uw netwerk binnen te dringen als deze niet op afstand toegankelijk zijn.

Vind standaardwachtwoorden en logins

De meeste apparaten, zoals routers , worden geleverd met standaardwachtwoorden of inloggegevens die de gebruiker na de installatie moet wijzigen. Niet veel mensen kunnen dit echter doen. Shodan stelt regelmatig een lijst samen van actieve apparaten die nog steeds hun standaardreferenties en open poorten gebruiken. Als u een zoekopdracht uitvoert met de zoekopdracht “standaardwachtwoord”, worden relevante zoekresultaten weergegeven. Iedereen die toegang heeft tot deze gegevens en hacktools kan inloggen op een in wezen open systeem en schade veroorzaken.

Dit is de reden waarom u uw standaardwachtwoord moet wijzigen.

Hoe Shodan te gebruiken om de cyberbeveiliging te verbeteren

![Wat is Shodan? Hoe kan het de online veiligheid verbeteren? Wat is Shodan? Hoe kan het de online veiligheid verbeteren?]()

De hoeveelheid gegevens die via Shodan beschikbaar is, is enorm, maar het heeft nauwelijks nut als het beveiligingssysteem van uw apparaat goed werkt. Als u op Shodan naar het IP-adres van een apparaat zoekt, weet u of de zoekmachine informatie over het apparaat heeft. Laten we beginnen met het IP-adres van uw thuisrouter. Vreemd genoeg heeft Shodan geen informatie over je router, vooral niet als de netwerkpoorten gesloten zijn. Ga dan verder met beveiligingscamera's, babyfoons, je telefoon en laptop.

Vind en sluit kwetsbare poorten

U hoeft zich geen zorgen te maken dat hackers uw apparaat op Shodan vinden en inbreken in uw systeem. De kans dat dit gebeurt is klein omdat Shodan alleen systemen catalogiseert met open TCP/IP-poorten. En daar moet je op letten: onveilige poorten staan open.

Over het algemeen worden poorten geopend zodat apparaten met internettoegang verzoeken kunnen verwerken, gegevens kunnen ontvangen en weten wat ze met die gegevens moeten doen. Zo weet uw draadloze printer een verzoek van uw pc te ontvangen en een pagina af te drukken, en hoe uw webcam deze naar het scherm streamt. En, nog belangrijker, hoe kan een hacker op afstand toegang krijgen tot uw apparaat.

Een open poort is onvermijdelijk, want zo maakt uw apparaat verbinding met internet. Als u alle poorten op uw apparaat sluit, wordt de verbinding met internet verbroken. Gateways vormen onder bepaalde omstandigheden een veiligheidsrisico, bijvoorbeeld als er oude, verouderde software wordt uitgevoerd of een applicatie op het systeem verkeerd wordt geconfigureerd. Gelukkig kunt u dit malware- en cyberveiligheidsrisico beheersen door kwetsbare poorten te sluiten.

Gebruik een VPN om verbinding te maken met internet

U kunt het IP-adres van het apparaat opzoeken op Shodan en kijken of de banner van het apparaat openbaar is en welke poorten open zijn, zodat u deze kunt sluiten. Maar dat is nog steeds niet genoeg. Overweeg een VPN te gebruiken om uw IP-adres te verbergen wanneer u op internet surft.

VPN fungeert als de eerste muur tussen jou en de aanvaller. Als u een VPN gebruikt , wordt uw internetverbinding gecodeerd, zodat gegevens- en serviceverzoeken via beveiligde poorten gaan in plaats van mogelijk onbeveiligde poorten. Op die manier moeten aanvallers eerst de VPN-dienst kraken – wat niet eenvoudig is – voordat ze bij jou kunnen komen. Dan is er nog een muur die je kunt ophangen.

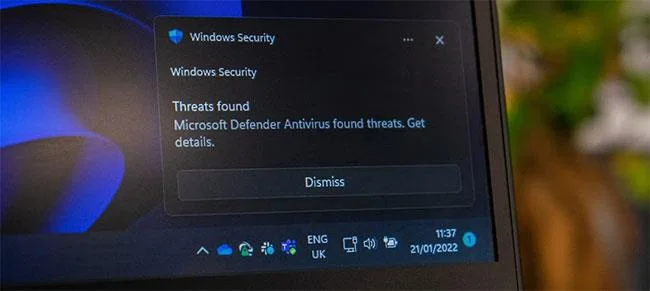

Schakel Microsoft Defender Firewall in

![Wat is Shodan? Hoe kan het de online veiligheid verbeteren? Wat is Shodan? Hoe kan het de online veiligheid verbeteren?]()

Sommige VPN's, zoals Windscribe, hebben firewalls. Hoewel firewalls van derden geweldig zijn, moet u de firewall gebruiken die wordt meegeleverd met Microsoft Defender, het eigen beveiligingsprogramma op Windows-computers. Raadpleeg: Firewall in-/uitschakelen op een Windows-computer voor meer details.

Uw computer communiceert met andere computers op internet via datapakketten (gegevensfragmenten die mediabestanden of berichten bevatten). De taak van de Microsoft Defender-firewall is het scannen van binnenkomende datapakketten en het voorkomen van gedrag dat het apparaat zou kunnen beschadigen. Het inschakelen van de firewall is het enige dat u hoeft te doen. Standaard openen firewalls alleen computerpoorten wanneer een toepassing die poort moet gebruiken. U hoeft de geavanceerde beveiligingsregels voor de gateway niet aan te raken, tenzij u een hoofdgebruiker bent. Zelfs dan kunt u overwegen een herinnering in te stellen om het hek naderhand te sluiten (dit vergeet u gemakkelijk).

Bedenk hoe een firewall fungeert als verkeersregelaar naar de stad en wegen als toegangspoorten tot uw netwerk. Het personeel controleert en zorgt ervoor dat alleen voertuigen die aan de veiligheidsnormen voldoen, kunnen passeren. Deze veiligheidsnormen veranderen voortdurend, dus uw medewerkers moeten op de hoogte zijn van de nieuwste regels. Daarom moet u regelmatig software-updates installeren. Het negeren van de veiligheidsregels bij de poort is hetzelfde als uw werknemers vragen een controlepunt te omzeilen. Heel wat voertuigen kunnen die dode hoek gebruiken om je stad binnen te komen.

Voor welk doel is Shodan geschikt?

Shodan is een enorme database met identificerende informatie over apparaten die met internet zijn verbonden. Het wordt voornamelijk door bedrijven gebruikt om netwerkkwetsbaarheden en lekken te monitoren. U zult Shodan echter ook een handig hulpmiddel vinden om uw beveiligingsstatus te controleren. Zodra u deze lekken heeft gevonden, kunt u ze eenvoudig blokkeren en uw algehele cyberbeveiliging verbeteren.