Een computerworm is een type malwareprogramma dat als voornaamste functie heeft andere computers te infecteren terwijl het actief blijft op de geïnfecteerde systemen.

Een computerworm is zelfreplicerende malware die zich verspreidt naar niet-geïnfecteerde computers. Wormen maken vaak gebruik van geautomatiseerde en voor de gebruikers onzichtbare delen van het besturingssysteem. Normaal gesproken worden wormen pas opgemerkt als hun ongecontroleerde replicatie systeembronnen in beslag neemt, waardoor andere taken worden vertraagd of stopgezet.

Hoe verspreiden computerwormen zich?

Computerwormen verspreiden zich zonder tussenkomst van de gebruiker. Het enige dat nodig is, is dat de computerworm actief wordt op het geïnfecteerde systeem. Voordat netwerken op grote schaal werden gebruikt, werden computerwormen verspreid via geïnfecteerde opslagmedia, zoals diskettes, die, wanneer ze op het systeem werden geïnstalleerd, andere aangesloten opslagapparaten zouden infecteren. USB blijft een populaire vector voor computerwormen.

Computerwormen repliceren zichzelf en verspreiden zich naar niet-geïnfecteerde computers

Hoe computerwormen werken

Computerwormen zijn voor hun verspreiding vaak afhankelijk van activiteiten en kwetsbaarheden in netwerkprotocollen. De WannaCry-ransomwareworm maakte bijvoorbeeld misbruik van een kwetsbaarheid in de eerste versie van het Server Message Block (SMBv1) protocol voor het delen van bronnen, geïmplementeerd in het Windows-besturingssysteem. Eenmaal actief op een nieuw geïnfecteerde computer, begint de WannaCry-malware online een zoektocht naar nieuwe potentiële slachtoffers: systemen die reageren op SMBv1-verzoeken van de worm. Wormen kunnen zich op deze manier binnen een organisatie blijven verspreiden. Wanneer een Bring Your Own Device (BYOD) wordt geïnfecteerd, kan de worm zich naar andere netwerken verspreiden, waardoor hackers meer toegang krijgen.

E-mailwormen werken door uitgaande e-mail te genereren en te verzenden naar alle adressen in de contactenlijst van een gebruiker. De berichten bevatten een kwaadaardig uitvoerbaar bestand dat het nieuwe systeem infecteert wanneer de ontvanger het opent. Succesvolle e-mailwormen maken vaak gebruik van social engineering- methoden om gebruikers te vragen bijlagen te openen.

Stuxnet, een van de meest beruchte computerwormen tot nu toe, bevat een wormcomponent die malware verspreidt door het delen van geïnfecteerde USB-apparaten, evenals malware die zich richt op systeemtoezichtcontrole en data-acquisitie (SCADA), en wordt veel gebruikt in industriële omgevingen. inclusief elektriciteitsbedrijven, waterbedrijven, afvalwaterzuiveringsinstallaties en vele anderen. Zuivere computerwormen verspreiden zich van geïnfecteerde systemen naar niet-geïnfecteerde systemen, dus het is moeilijk om de kans op schade door dergelijke computerwormen tot een minimum te beperken.

Een geïnfecteerd systeem kan onbeschikbaar of onbetrouwbaar worden als gevolg van de verspreiding van wormen, terwijl het ook bekend is dat computerwormen netwerken verstoren door de verzadiging van netwerkverbindingen met kwaadaardig verkeer.

Soorten computerwormen

Er zijn verschillende soorten kwaadaardige computerwormen:

Een computervirus of hybride worm is een stukje malware dat zich verspreidt als een worm, maar ook de programmacode wijzigt zoals een virus - of een soort kwaadaardige lading met zich meedraagt, zoals een virus, ransomware of een ander type malware.

Wormbots kunnen worden gebruikt om computers te infecteren en in zombies of bots te veranderen, met de bedoeling ze te gebruiken bij gecoördineerde aanvallen via botnets .

De IM-worm verspreidt zich via instant messaging-diensten en maakt misbruik van de toegang tot contactlijsten op de computers van slachtoffers.

E-mailwormen worden vaak verspreid als kwaadaardige uitvoerbare bestanden die zijn toegevoegd aan wat op gewone e-mailberichten lijkt.

Wormbestanden delen : Zelfs nu streaming de dominante methode wordt, geven veel mensen er nog steeds de voorkeur aan om muziek, films en tv-programma's te verkrijgen via peer-to-peer netwerken voor het delen van bestanden. Omdat deze netwerken voor het delen van bestanden opereren in een gebied waar de legaliteit niet wordt gerespecteerd, zijn ze grotendeels ongereguleerd en daarom is het voor hackers gemakkelijk om wormen in te sluiten in bestanden met een hoge downloadvraag. Wanneer u geïnfecteerde bestanden downloadt, kopieert de worm zichzelf naar uw computer en gaat verder met zijn werk. Wees voorzichtig de volgende keer dat u niet wilt betalen voor die geweldige nieuwe film of album.

Ten slotte is er een soort computerworm die is ontworpen om zich over netwerken te verspreiden met als doel patches te leveren voor bekende beveiligingsproblemen. Hoewel dit type worm in academische kringen is beschreven en besproken, zijn er nog geen praktijkvoorbeelden gevonden, hoogstwaarschijnlijk vanwege de potentie om ongewenste schade toe te brengen aan onverwacht reagerende systemen. Met dergelijke software is de mogelijkheid om kwetsbaarheden te elimineren groter . Hoe dan ook zal het gebruik van software die het systeem wijzigt zonder de toestemming van de systeemeigenaar de uitgever onderwerpen aan verschillende strafrechtelijke en civielrechtelijke aanklachten.

Wat kunnen computerwormen doen?

Wanneer wormen voor het eerst verschijnen, hebben ze geen ander doel dan zich zo breed mogelijk voort te planten. Hackers hebben deze wormen oorspronkelijk gemaakt voor hun eigen vermaak, om te pronken met hun vaardigheden of om kwetsbaarheden en zwakheden in de huidige besturingssystemen aan te tonen.

Deze ‘pure wormen’ zullen vaak schade of verstoring veroorzaken – bijwerkingen van de beoogde processen – ook al zijn ze zelf niet ontworpen om deze dingen te doen. Wormen die veel hulpbronnen verbruiken, kunnen een hostcomputer vertragen of zelfs laten crashen, door te veel verwerkingskracht te verbruiken, terwijl andere wormen netwerken verstoppen door de bandbreedtebehoefte tot extreme niveaus op te drijven wanneer ze zich verspreiden.

Helaas beseften hackers uiteindelijk al snel dat wormen konden worden gebruikt als aanvullende mechanismen voor het afleveren van malware. In deze gevallen wordt de aanvullende code die door de worm wordt gegenereerd, de "payload" genoemd. Een veel voorkomende strategie is om wormen uit te rusten met een lading die een "achterdeur" opent op geïnfecteerde machines, waardoor cybercriminelen later kunnen terugkeren om de controle over het systeem over te nemen. Andere payloads kunnen gevoelige persoonlijke gegevens verzamelen, ransomware installeren of doelcomputers in ‘zombies’ veranderen voor gebruik bij botnetaanvallen.

Geschiedenis van computerwormen

Enkele van de meest destructieve soorten malware zijn computerwormen. Laten we eens kijken naar enkele voorbeelden van de meest beruchte computerwormen:

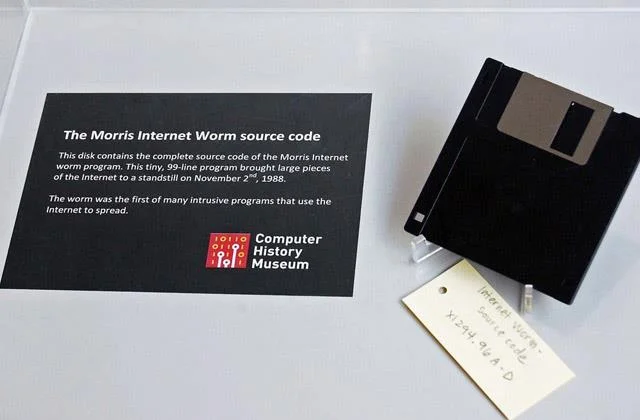

Worm Morris

![Wat is Worm? Waarom zijn ze gevaarlijk voor computers? Wat is Worm? Waarom zijn ze gevaarlijk voor computers?]()

Worm Morris heeft zeer ernstige gevolgen gehad, ook al was het uitgangspunt niet met slechte bedoelingen

Afgestudeerde student Robert Tappan Morris begon het tijdperk van computerwormen door zijn creatie te lanceren op 2 november 1988. Het was niet de bedoeling van Morris dat zijn worm echte schade zou aanrichten. Door de manier waarop de code was geschreven, kon deze worm echter wel vele servers vele malen infecteren.

De ernstige nalatigheid van Morris leidde tot een reeks computerstoringen, waardoor een aanzienlijk deel van het internet op dat moment onbruikbaar bleef totdat de worm van geïnfecteerde machines werd verwijderd. De gevolgen van de schade veroorzaakt door deze worm worden geschat op honderdduizenden tot miljoenen dollars. Morris werd ook de eerste persoon die werd veroordeeld op grond van de Amerikaanse Computer Fraud and Abuse Act van 1986.

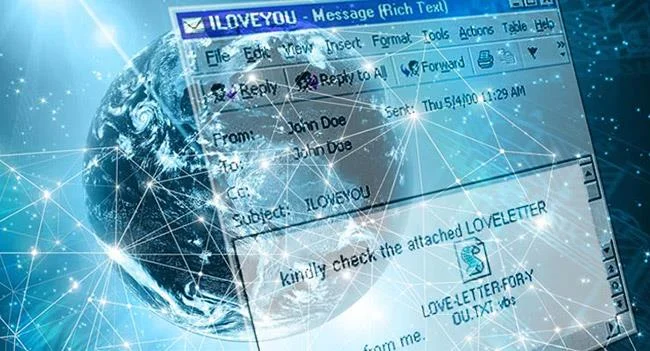

IK HOUD VAN JE

![Wat is Worm? Waarom zijn ze gevaarlijk voor computers? Wat is Worm? Waarom zijn ze gevaarlijk voor computers?]()

Worm ILOVEYOU verscheen begin 2000 op de Filippijnen, verspreidde zich vervolgens snel over de hele wereld en veroorzaakte ernstige gevolgen.

De ILOVEYOU-worm, genoemd naar het e-mailbericht dat hij verspreidde, verscheen begin 2000 op de Filippijnen, voordat hij zich snel over de hele wereld verspreidde. In tegenstelling tot de Morris-worm is ILOVEYOU een kwaadaardige worm die is ontworpen om willekeurig bestanden op de computer van het slachtoffer te overschrijven.

Na het saboteren van de server e-mailde ILOVEYOU kopieën van zichzelf via Microsoft Outlook naar alle contactpersonen in het Windows-adresboek van het slachtoffer. Uiteindelijk veroorzaakte ILOVEYOU wereldwijd miljarden dollars aan schade, waardoor het een van de beruchtste computerwormen ooit is geworden.

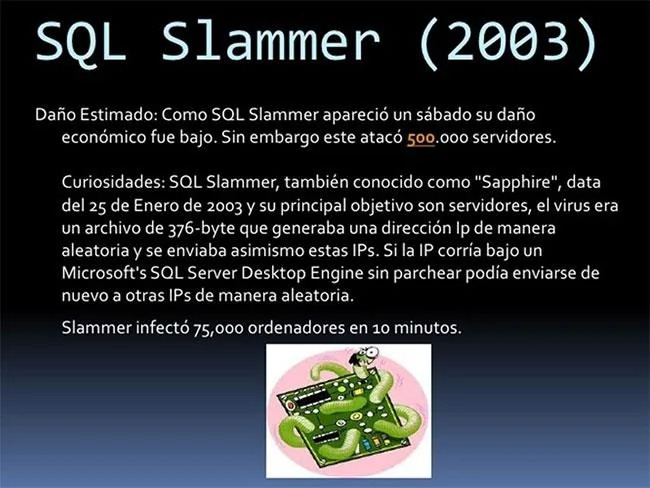

SQL Slammer

![Wat is Worm? Waarom zijn ze gevaarlijk voor computers? Wat is Worm? Waarom zijn ze gevaarlijk voor computers?]()

SQL Slammer

De SQL Slammer uit 2003 was een meedogenloze internetworm die zich razendsnel verspreidde en in slechts tien minuten ongeveer 75.000 slachtoffers besmette. SQL Slammer brak met de e-mailtactieken van ILOVEYOU en verspreidde zich door zich te richten op een kwetsbaarheid in Microsoft SQL Server voor Windows 2000.

SQL Slammer genereerde willekeurig IP-adressen en stuurde vervolgens kopieën van zichzelf naar computers op die adressen. Als op de ontvangende computer een niet-gepatchte versie van SQL Server draait die nog steeds beveiligingsproblemen bevat, komt SQL Slammer meteen tussenbeide en gaat aan de slag. Het verandert geïnfecteerde computers in botnets, die vervolgens worden gebruikt om meerdere DDoS-aanvallen uit te voeren.

Hoewel de betreffende beveiligingspatch al sinds 2002 beschikbaar is, nog voordat de angstaanjagende aanvalsgolf voor het eerst verscheen, kende SQL Slammer in 2016 en 2017 een heropleving.

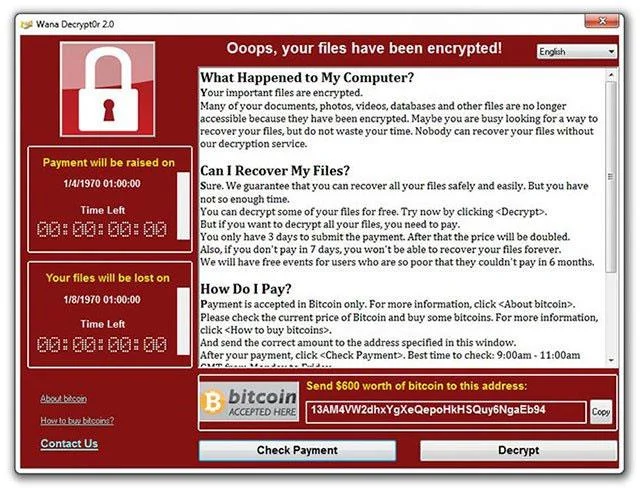

Wil huilen

![Wat is Worm? Waarom zijn ze gevaarlijk voor computers? Wat is Worm? Waarom zijn ze gevaarlijk voor computers?]()

Wil huilen

WannaCry is een recenter voorbeeld van hoe verwoestend wormen kunnen zijn, zelfs met moderne cyberbeveiligingstools. De WannaCry-worm uit 2017 is ook een voorbeeld van ransomware, omdat deze de bestanden van het slachtoffer versleutelt en losgeld eist om weer toegang te krijgen. In slechts één dag infiltreerde WannaCry 230.000 pc's in 150 landen, waaronder spraakmakende doelwitten zoals de Britse National Health Service en vele andere overheidsinstanties, universiteiten en particuliere bedrijven.

WannaCry gebruikte de EternalBlue-exploit om een beveiligingsprobleem aan te pakken in Windows-versies ouder dan Windows 8. Toen het een kwetsbare computer vond, installeerde het een kopie van zichzelf, begint het de bestanden van het slachtoffer te versleutelen en geeft vervolgens een losgeldbericht weer wanneer het proces is voltooid.

Hoe computerwormen te identificeren

Er zijn verschillende veelbetekenende tekenen die wijzen op de aanwezigheid van een computerworm op uw apparaat. Hoewel wormen meestal in stilte opereren, kunnen hun activiteiten tot merkbare gevolgen voor de slachtoffers leiden, zelfs als de worm niet opzettelijk iets kwaadaardigs doet. Uw computer is mogelijk geïnfecteerd met een worm als deze de volgende symptomen vertoont:

De computer werkt langzaam of crasht

Sommige wormen, zoals de hierboven besproken klassieke Morris Worm, kunnen zo veel van de computerbronnen in beslag nemen dat er vrijwel geen bronnen meer over zijn voor normale functies. Als uw computer plotseling traag wordt, niet meer reageert, of zelfs begint te crashen, kan dit te wijten zijn aan een computerworm.

Het geheugen raakt snel uitgeput

Wanneer een worm zich vermenigvuldigt, moet hij alle kopieën van zichzelf ergens opslaan. Als de beschikbare opslagruimte op uw computer veel kleiner lijkt dan normaal, zoek dan uit wat al die ruimte in beslag neemt. De boosdoener kan een worm zijn.

Computer doet vreemd

Omdat veel wormen zichzelf verspreiden door gebruik te maken van direct contact, moet u op zoek gaan naar verzonden e-mails of berichten die u niet zelf heeft verzonden. Ongebruikelijke waarschuwingen, onverklaarbare wijzigingen of nieuwe of ontbrekende bestanden kunnen ook wijzen op een actieve worm.

Contacten vragen wat er aan de hand is

Het kan zijn dat u de bovenstaande borden mist en dat is geen probleem. We kunnen allemaal per ongeluk dingen over het hoofd zien. Als u echter een IM- of e-mailworm heeft ontvangen, kunnen sommige contactpersonen u vragen naar vreemde berichten die zij van u hebben ontvangen. Het is nooit te laat om een wormplaag te verhelpen, zelfs als deze zich al begint te verspreiden.

Hoe computerwormen te voorkomen

![Wat is Worm? Waarom zijn ze gevaarlijk voor computers? Wat is Worm? Waarom zijn ze gevaarlijk voor computers?]()

Bescherm uzelf tegen computerworminfecties

Gebruikers moeten goede netwerkbeveiligingsmaatregelen treffen om zichzelf te beschermen tegen computerworminfecties. Maatregelen die het risico op computerworminfecties helpen voorkomen, zijn onder meer:

- Door uw besturingssysteem en alle andere software-updates en patches up-to-date te houden, kunt u het risico op nieuw ontdekte kwetsbaarheden minimaliseren.

- Het gebruik van een firewall verkleint de kans dat malware het systeem binnendringt.

- Het gebruik van antivirussoftware helpt voorkomen dat malware wordt uitgevoerd.

- Zorg ervoor dat u niet op bijlagen, links in e-mails of andere berichtentoepassingen klikt die het systeem kunnen blootstellen aan malware.

- Versleutel bestanden om gevoelige gegevens te beschermen die zijn opgeslagen op computers, servers en mobiele apparaten

Hoewel sommige wormen zijn ontworpen om niets anders te doen dan zichzelf naar nieuwe systemen te verspreiden, zijn de meeste wormen gerelateerd aan virussen, rootkits of andere malware.