Als u aan hackers denkt, stelt u zich waarschijnlijk computernerds in Hollywood-stijl voor die proberen het verdedigingssysteem van uw computer te verslaan. Met Side-Channel Attack kunnen hackers echter informatie uit het apparaat halen zonder het beveiligingsgedeelte van het systeem aan te raken.

Laten we eens kijken wat een zijkanaalaanval is en wat het voor u betekent.

Wat is een zijkanaalaanval?

Wat is zijkanaalaanval (SCA)?

Met ide-Channel Attack kunnen hackers informatie extraheren zonder met het apparaat te knoeien

Stel dat u samenwoont met een vriend die regelmatig iemand belt. Hiervoor gebruiken ze vaste lijnen met fysieke knoppen. Die huisgenoot deed heel geheimzinnig over wie er belde, maar hierdoor werd jij enorm nieuwsgierig.

U kunt controleren wanneer de persoon het nummer belt, maar er is een manier om dit te voorkomen. Je kunt op de een of andere manier het nummer achterhalen vanwaar de persoon belt door de signalen niet intuïtief te volgen. Hoe ga je het doen?

Eén oplossing is om elke keer dat uw vriend op de toets drukt, naar de kiestoon te luisteren. Omdat elke toets een ander geluid produceert, kunt u het geluid omkeren naar de overeenkomstige ingedrukte toets.

U kunt ook de tijd meten die iemand nodig heeft om zijn vinger van de ene toets naar een aangrenzende toets te bewegen. Wanneer uw vriend het nummer belt, berekent u vervolgens de tijd tussen elke toetsaanslag.

Als die tijd gelijk is aan de tijd die nodig is om de vinger van de ene toets naar een aangrenzende toets te bewegen, dan grenst het getal dat die persoon zojuist heeft ingedrukt aan het dichtstbijzijnde getal. Een langere vertraging betekent dat het volgende nummer niet aangrenzend is, terwijl tweemaal snel indrukken aangeeft dat hetzelfde nummer tweemaal wordt ingedrukt. Vervolgens kunt u alle getallen berekenen die in het tijdspatroon passen en de gegevens gebruiken om uit te zoeken welk getal dit zou kunnen zijn.

U kunt leren hoe elke toets klinkt als u deze indrukt. Zo heeft de cijfertoets 3 een zwaarder geluid en maakt de cijfertoets 9 een licht sissend geluid. Wanneer uw huisgenoot belt, kunt u het geluid volgen en zien welke nummers er zijn gebeld.

Deze methoden definiëren wat een zijkanaalaanval is. Dit is een manier om gegevens te extraheren zonder rechtstreeks het apparaat in te voeren. In werkelijkheid gaan zijkanaalaanvallen op computers veel dieper dan het luisteren naar het indrukken van knoppen!

Soorten zijkanaalaanvallen

![Wat is zijkanaalaanval (SCA)? Wat is zijkanaalaanval (SCA)?]()

Er zijn veel soorten zijkanaalaanvallen

Nu je weet hoe een zijkanaalaanval werkt, gaan we eens kijken naar enkele van de verschillende soorten aanvallen die hackers kunnen gebruiken.

Ontdek algoritmen met Timing Attack

Ten eerste analyseren Timing Attacks de hoeveelheid tijd die nodig is om een proces te voltooien. Dit is vergelijkbaar met het tellen van de beltijd van uw huisgenoot en het vergelijken met wat u hierboven weet.

Hackers zullen het algoritme verschillende inputs geven en zien hoe lang het duurt om het te verwerken. Op basis van deze gegevens kunnen ze potentiële algoritmen matchen met de timinggegevens en een oplossing vinden.

Timingaanvallen vormen een belangrijk onderdeel van de Meltdown-exploit, waarbij wordt geanalyseerd hoe snel de cache wordt gelezen en de resultaten worden gebruikt om de gegevens zelf te lezen.

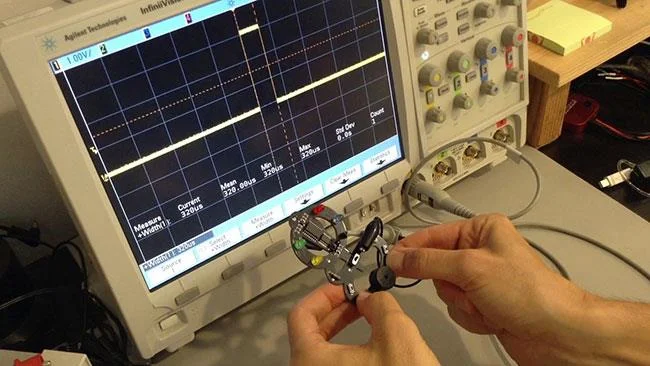

Controleer het processorgebruik via vermogensanalyse

Een hacker kan in de gaten houden hoeveel stroom een onderdeel verbruikt, om te zien wat het doet. Als een component meer stroom verbruikt dan normaal, kan het zijn dat er iets belangrijks wordt berekend. Als het minder stroom verbruikt, gaat het mogelijk naar de volgende rekenfase.

Een hacker kan zelfs energieverbruikskenmerken gebruiken om te zien welke gegevens worden verzonden.

Luister naar aanwijzingen via geluidsanalyse

Bij audioanalyse luistert een hacker naar audiofragmenten die afkomstig zijn van een apparaat en gebruikt deze resultaten om informatie samen te voegen.

In het telefoonvoorbeeld hierboven is het horen van een kiestoon of het indrukken van een knop een akoestische aanval (een aanval gebaseerd op geluidsanalyse).

Er zijn enkele onderzoeken gedaan naar de haalbaarheid van een akoestische aanval. Eén onderzoek luisterde naar het geluid van een printer om te evalueren wat er werd afgedrukt en behaalde een nauwkeurigheidspercentage van 72%. De nauwkeurigheid kan oplopen tot 95%, als de aanvaller ongeveer weet waar het document over gaat.

Een ander onderzoek, SonarSnoop genaamd, veranderde telefoons in sonarapparaten (een techniek die geluidsvoortplanting gebruikt om beweging te vinden, te communiceren of andere objecten te detecteren). Het onderzoek zorgde ervoor dat de telefoon via de luidspreker geluiden uitzond die voor het menselijk oor onhoorbaar waren en de echo via de microfoon opnam. De sonar-echo vertelt de aanvaller waar de vinger van het slachtoffer zich op het scherm bevindt terwijl hij of zij het ontgrendelingspatroon tekent, waardoor wordt onthuld hoe de telefoon moet worden ontgrendeld.

Achtergrondgolfmonitoring met elektromagnetische analyse

Elektromagnetische (EM) analyse bewaakt de golven die door het apparaat worden uitgezonden. Met deze informatie kan een aanvaller decoderen wat het apparaat doet. U kunt op zijn minst weten of er een apparaat in de buurt is. U kunt uw telefoon bijvoorbeeld gebruiken om verborgen bewakingscamera's te vinden door naar hun elektromagnetische golven te zoeken.

Er bestaat een onderzoek naar IoT-apparaten en hun EM-emissies. De theorie is dat surveillanceteams verdachte apparaten kunnen monitoren zonder dat ze deze hoeven te hacken. Dit is belangrijk omdat wetshandhavingsinstanties hierdoor verdachte activiteiten kunnen monitoren zonder een spoor achter te laten.

Hoe u uzelf kunt beschermen tegen zijkanaalaanvallen

![Wat is zijkanaalaanval (SCA)? Wat is zijkanaalaanval (SCA)?]()

Er bestaat geen eenvoudige manier om een pc onkwetsbaar te maken voor zijkanaalaanvallen

Helaas bestaat er geen eenvoudige manier om een pc onkwetsbaar te maken voor zijkanaalaanvallen. Zolang een pc stroom verbruikt, straling uitzendt en geluid maakt tijdens het gebruik, zal deze nog steeds onderworpen zijn aan hackeranalyses.

Wat u echter wel kunt doen, is voorkomen dat hackers de aanval überhaupt uitvoeren. Neem als voorbeeld het SonarSnoop-programma dat inlogpatronen voor telefoons kan detecteren. Dit programma heeft mogelijk distributiekanalen zoals alle andere malware . Het wordt verborgen gevonden in kwaadaardige applicaties en programma's die wachten tot iemand het downloadt.

Hoewel u dus niet kunt voorkomen dat apparaten signalen uitzenden, kunt u wel de installatie voorkomen van software die is geprogrammeerd om deze signalen te monitoren. Houd uw antivirusprogramma's up-to-date en oefen goede cyberbeveiligingspraktijken, dan komt alles goed.