Internet Key Exchange of IKE is een op IPSec gebaseerd tunnelprotocol dat een veilig VPN-communicatiekanaal biedt en automatische verbindings- en authenticatiemiddelen voor beveiligde IPSec-verbindingen definieert, afhankelijk van de manier waarop ze worden beschermd.

De eerste versie van het protocol (IKEv1) werd in 1998 geïntroduceerd en de tweede versie (IKEv2) kwam zeven jaar later uit. Er zijn een aantal verschillen tussen IKEv1 en IKEv2, waarvan de meest opvallende de verminderde bandbreedtevereisten van IKEv2 zijn.

Gedetailleerde introductie tot IKEv2

Waarom IKEv2 gebruiken?

- 256-bits gegevenscodering

- Implementeer IPSec voor beveiliging

- Stabiele en consistente verbinding

- MOBIKE-ondersteuning zorgt voor een betere snelheid

IKEv2 maakt gebruik van servercertificaatverificatie

Beveiliging

IKEv2 maakt gebruik van servercertificaatverificatie, wat betekent dat het geen actie onderneemt totdat de identiteit van de aanvrager is vastgesteld. Dit mislukt de meeste man-in-the-middle- en DoS- aanvallen .

Betrouwbaarheid

Als u in de eerste versie van het protocol zou proberen over te schakelen naar een andere internetverbinding, bijvoorbeeld van WiFi naar mobiel internet, terwijl VPN was ingeschakeld , werd de VPN-verbinding onderbroken en moest er opnieuw verbinding worden gemaakt.

Dit heeft bepaalde ongewenste gevolgen, zoals verminderde prestaties en het wijzigen van het vorige IP-adres. Dankzij de betrouwbaarheidsmaatregelen die in IKEv2 zijn toegepast, is dit probleem overwonnen.

Bovendien implementeert IKEv2 MOBIKE-technologie, waardoor deze kan worden gebruikt door mobiele gebruikers en vele anderen. IKEv2 is ook een van de weinige protocollen die Blackberry-apparaten ondersteunen.

Snelheid

De goede architectuur en het efficiënte informatie-uitwisselingssysteem van IKEv2 zorgen voor betere prestaties. Bovendien zijn de verbindingssnelheden aanzienlijk hoger, vooral dankzij de ingebouwde NAT-traversal-functie die het omzeilen van firewalls en het tot stand brengen van verbindingen veel sneller maakt.

Kenmerken en technische details

Het doel van IKE is om dezelfde symmetrische sleutel te creëren voor het onafhankelijk communiceren van partijen. Deze sleutel wordt gebruikt voor het coderen en decoderen van reguliere IP-pakketten, die worden gebruikt om gegevens tussen peer-VPN's te verzenden. IKE bouwt een VPN-tunnel door beide partijen te authenticeren en overeenstemming te bereiken over encryptie- en integriteitsmethoden.

IKE is gebaseerd op onderliggende beveiligingsprotocollen, zoals Internet Security Association and Key Management Protocol (ISAKMP), A Versatile Secure Key Exchange Mechanism for internet (SKEME) en Oakley Key Determination Protocol.

![Wat zijn de IKE- en IKEv2 VPN-protocollen? Wat zijn de IKE- en IKEv2 VPN-protocollen?]()

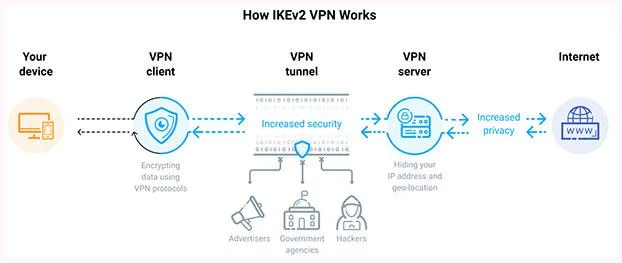

Hoe IKEv2 werkt

ISAKMP specificeert een raamwerk voor authenticatie en sleuteluitwisseling, maar definieert deze niet. SKEME beschrijft een flexibele sleuteluitwisselingstechniek die snelle sleutelvernieuwingsmogelijkheden biedt. Met Oakley kunnen geverifieerde partijen belangrijke documenten uitwisselen via een onbeveiligde verbinding, met behulp van het Diffie-Hellman-sleuteluitwisselingsalgoritme. Deze methode biedt een perfecte geheime doorstuurmethode voor sleutels, identiteitsbescherming en authenticatie.

Het IKE-protocol dat gebruikmaakt van UDP-poort 500 is perfect voor netwerktoepassingen waarbij waargenomen latentie belangrijk is, zoals gaming en spraak- en videocommunicatie. Bovendien is het protocol geassocieerd met Point-to-Point-protocollen (PPP). Dit maakt IKE sneller dan PPTP en L2TP . Met ondersteuning voor AES- en Camellia-cijfers met een sleutellengte van 256 bits wordt IKE als een zeer veilig protocol beschouwd.

Voor- en nadelen van het IKEv2-protocol

Voordeel

- Sneller dan PPTP en L2TP

- Ondersteunt geavanceerde encryptiemethoden

- Stabiel bij het wisselen van netwerk en het herstellen van VPN-verbindingen, wanneer de verbinding tijdelijk wegvalt

- Biedt verbeterde mobiele ondersteuning

- Eenvoudige installatie

Defect

- Het gebruik van UDP-poort 500 kan door sommige firewalls worden geblokkeerd

- Niet eenvoudig toe te passen aan de serverzijde

Bekijk meer: