1. Oorzaak

Na elke succesvolle gebruikersaanmelding wordt de sessie opnieuw gedefinieerd en krijgt deze een nieuwe sessie-ID. Als de aanvaller deze nieuwe sessie-ID kent, heeft de aanvaller toegang tot de applicatie als een normale gebruiker. Er zijn veel manieren waarop een aanvaller de sessie-ID kan bemachtigen en de sessie van de gebruiker kan overnemen, zoals: Man-in-the-middle- aanval : het sessie-ID van de gebruiker afluisteren en stelen. Of profiteer van XSS- fouten bij het programmeren om de sessie-ID van de gebruiker te achterhalen.

2. Exploitatiemethoden

Sessie snuiven

Zoals we in de afbeelding zien, zal de aanvaller eerst een sniffer-tool gebruiken om de geldige sessie-ID van het slachtoffer vast te leggen, en vervolgens deze sessie-ID gebruiken om met de webserver te werken onder het gezag van het slachtoffer.

Cross-site scriptaanval

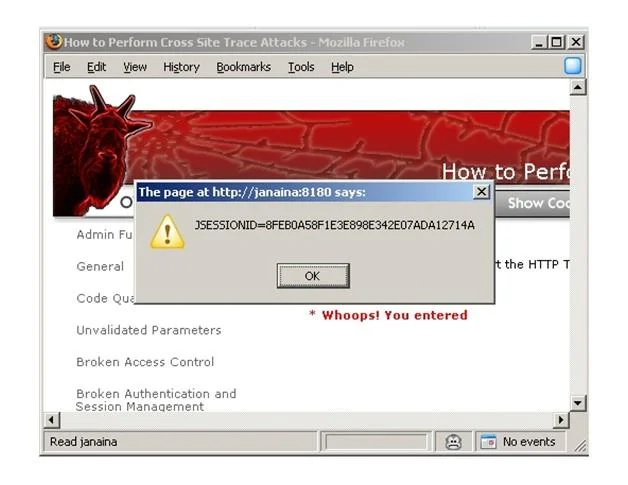

Een aanvaller kan de sessie-ID van het slachtoffer verkrijgen met behulp van kwaadaardige code die op de client wordt uitgevoerd, zoals JavaScript . Als een website een XSS-kwetsbaarheid heeft, kan een aanvaller een link met kwaadaardige JavaScript-code maken en deze naar het slachtoffer sturen. Als het slachtoffer op deze link klikt, worden zijn cookies naar de aanvaller gestuurd.

![Web13: Hackingtechniek voor sessiekaping Web13: Hackingtechniek voor sessiekaping]()

3. Hoe te voorkomen

Sommige van de volgende methoden kunnen worden gebruikt om sessiekaping te voorkomen:

- Gebruik HTTPS bij gegevensoverdracht om afluisteren te voorkomen.

- Gebruik een grote willekeurige reeks of een groot willekeurig getal om het succes van een bruteforce-aanval te beperken.

- Genereer de sessie-ID opnieuw na elke succesvolle gebruikersaanmelding, om sessiefixatieaanvallen te voorkomen.

Ik hoop dat je na elke les meer kennis opdoet met LuckyTemplates!