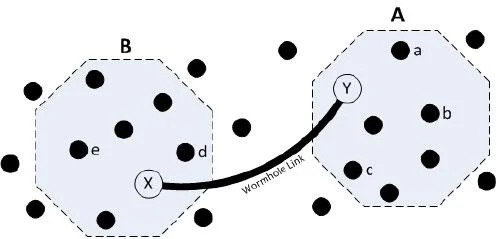

Wormgataanval is een soort netwerklaagaanval die wordt uitgevoerd met behulp van meerdere kwaadaardige knooppunten. De knooppunten die worden gebruikt om deze aanval uit te voeren zijn superieur aan normale knooppunten en zijn in staat betere communicatiekanalen over lange afstanden tot stand te brengen.

Het idee achter deze aanval is om gegevens van een gecompromitteerd knooppunt via een tunnel door te sturen naar een ander kwaadaardig knooppunt aan de andere kant van het netwerk. Daarom kunnen andere knooppunten in het WSN voor de gek worden gehouden door te geloven dat ze dichter bij andere knooppunten zijn dan ze in werkelijkheid zijn, wat problemen kan veroorzaken in het routeringsalgoritme.

Bovendien kunnen gecompromitteerde knooppunten datapakketten onderscheppen. Wormgataanvallen kunnen ook worden gecombineerd met Sinkhole-aanvallen om deze effectiever te maken.

Soorten wormgataanvallen

Wormgataanval is een soort netwerklaagaanval die wordt uitgevoerd met behulp van meerdere kwaadaardige knooppunten

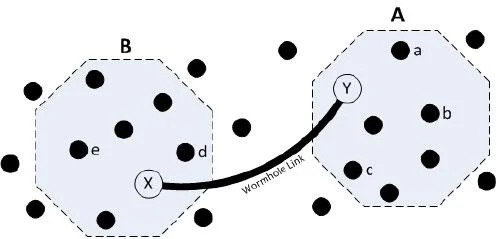

Wormgataanvallen kunnen in drie hoofdcategorieën worden ingedeeld:

1. Open wormgataanval

In dit geval worden datapakketten eerst van de bron naar een wormgat gestuurd, dat ze doorstuurt naar een ander wormgat, en vervolgens naar de bestemming. Andere knooppunten in het netwerk worden genegeerd en worden niet gebruikt voor gegevensoverdracht.

2. Halfopen wormgataanval

In dit geval worden datapakketten van de bron naar een wormgat gestuurd, dat ze rechtstreeks naar de bestemming verzendt.

3. Gesloten wormgataanval

In dit geval worden datapakketten in één enkele hop rechtstreeks van bron naar bestemming overgedragen, waardoor ze malafide buren worden.

Hoe om te gaan met wormgataanvallen?

Enkele tegenmaatregelen tegen wormgataanvallen zijn:

![Wormgataanval in draadloze sensornetwerken Wormgataanval in draadloze sensornetwerken]()

Er zijn verschillende tegenmaatregelen tegen wormgataanvallen

1. Watchdog-model

Volgens het Watchdog-model zal het verzendende knooppunt, als bepaalde informatie via een middenknooppunt van het ene knooppunt naar het andere wordt verzonden, het middelste knooppunt controleren. Als het knooppunt in het midden het datapakket niet binnen de ingestelde tijdslimiet verzendt, wordt er geknoeid verklaard en wordt er een nieuw pad naar het bestemmingsknooppunt gecreëerd.

Hoewel bij deze methode het Watchdog-knooppunt niet altijd nauwkeurig is in het detecteren van wormgaten en gemakkelijk voor de gek kan worden gehouden als de Wormgat-aanval wordt gecombineerd met een Selective Forwarding-aanval . Ook hier is de kans op onjuiste waarschuwingen vrij groot.

2. Delphi-techniek

Bij deze methode wordt de vertraging per hop in WSN berekend en is het duidelijk dat de tunnel langer zal zijn dan het normale pad. Als de latentie per hop van een pad aanzienlijk groter is dan het gemiddelde, wordt het netwerk daarom als aangevallen beschouwd. Deze methode is niet erg succesvol als er een groot aantal wormgaten in het WSN aanwezig is, omdat bij een toename van het aantal wormgaten de gemiddelde vertraging per hop aanzienlijk toeneemt.

3. Wormgatbestendige hybride techniek

Dit model is een combinatie van de Watchdog- en Delphi-methoden en overwint hun beperkingen. Deze methode bewaakt zowel gegevensverlies als latentie per hop en is ontworpen om alle soorten wormgaten te detecteren.

4. Ontdek het verschillende route-algoritme

Dit algoritme detecteert verschillende paden tussen twee knooppunten om een wormgataanval te identificeren. Het vindt alle buren met enkele en dubbele hops, evenals de meeste routes tussen knooppunten. Daarom kan eenvoudig worden gecontroleerd of de claim van een knooppunt dat het het kortste pad naar de bestemming is, correct is of niet.

5. Pakketlijn

Packet Leashes voorkomen pakkettransmissie over lange afstanden. Ze zijn ook onderverdeeld in:

(i) Geografische Leash - Zorgt ervoor dat gegevens niet in één hop verder dan een specifieke afstand kunnen worden verzonden.

(ii) Temporal Leash - Stel een limiet in voor de totale afstand die een datapakket kan afleggen, zelfs met meerdere sprongen.