W tego typu ataku typu selektywne przekazywanie złośliwe węzły odrzucają żądania umożliwiające przesłanie określonych pakietów informacji i zapewniają, że nie będą one dalej przesyłane. Osoba atakująca może selektywnie lub losowo upuszczać pakiety i próbować zwiększyć współczynnik utraty pakietów w sieci.

2 sposoby ataku na przekazywanie selektywne

Sieci mogą być atakowane na dwa sposoby:

Uwierzytelnianie autoryzowanych węzłów czujników może zostać naruszone, a nieuczciwi aktorzy mogą ukraść niektóre klucze lub informacje z węzłów i zaatakować całą sieć. Wykrycie takiego ataku jest bardzo trudne.

Dokonano tego poprzez zablokowanie ścieżki routingu pomiędzy prawidłowymi węzłami.

Atak selektywnego przekazywania

Rodzaje ataków selektywnego przekazywania

Istnieje wiele rodzajów ataków typu selektywne przekazywanie:

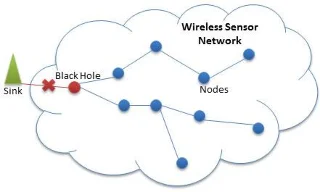

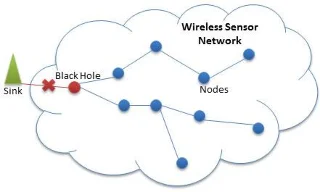

- Złośliwy węzeł uniemożliwia przepływ informacji z autoryzowanych węzłów do stacji bazowej, co prowadzi do ataku DoS , który może zostać przekształcony w atak typu Black Hole poprzez atak na całą sieć i ograniczenie. Reguluj przepływ informacji z każdego węzła do stacji bazowej. umywalka (węzeł odpowiedzialny za interakcję z węzłami czujnikowymi).

- Nieautoryzowane węzły ignorują przekaźniki informacyjne i losowo je upuszczają. Zamiast tego nieautoryzowane węzły wysyłają własne pakiety informacji do innych węzłów. Jeden z takich rodzajów ataków nazywa się Zaniedbaniem i Chciwością .

- Inną formą tego ataku jest opóźnienie nieautoryzowanych węzłów, które przechodzą przez nie, w celu zniekształcenia danych routingu pomiędzy węzłami.

- Ostatni typ to atak Ukrytego Listu . Gdy pakiet jest przekazywany z prawidłowego węzła do złośliwego węzła, gwarantuje to prawidłowemu węzłowi, że informacje zostaną przekazane do następnego węzła i ostatecznie porzucą pakiet bez wykrycia. Ta forma może atakować różne protokoły routingu z wieloma przeskokami, takie jak routing geograficzny, sygnalizowanie TinyOS itp.

Wykrywaj i zapobiegaj atakom typu selektywne przekazywanie

Wykrywanie i zapobieganie klasyfikuje się na podstawie planów wykonania lub na podstawie planów obrony:

I. Ze względu na charakter planu wdrożenia dzieli się go na 2 małe części: scentralizowaną i rozproszoną.

W schematach scentralizowanych głowa lub ujście węzłów czujnikowych jest odpowiedzialne za wykrywanie tego ataku i zapobieganie mu. W schematach rozproszonych za zapobieganie takiemu atakowi odpowiedzialna jest zarówno stacja bazowa, jak i głowica klastra.

II. Na podstawie planu obronnego dzieli się je na dwie części: Wykrywanie i zapobieganie

Schematy zapobiegania nie są w stanie wykryć ataków ani uszkodzonych węzłów, zamiast tego ignorują wadliwe węzły i usuwają je z sieci. Typ wykrywania jest wystarczający do wykrywania ataków lub uszkodzonych węzłów, a nawet obu.

Jak bronić się przed atakami typu Selective Forwarding

Istnieją różne schematy przeciwdziałania takim atakom:

- Schemat bezpieczeństwa wykrywa atak i podnosi poziom alertu, korzystając z potwierdzeń typu multi-hop z różnych węzłów czujnikowych w sieci. W tym schemacie zarówno węzły źródłowe, jak i stacje bazowe mogą wykryć atak i podjąć odpowiednie decyzje, nawet jeśli jedno z nich zostanie naruszone.

Jest to zgodne z podejściem rozproszonym i umożliwia wykrycie, czy jakikolwiek złośliwy węzeł próbuje porzucić pakiet, zamiast przekazywać go do następnego węzła. Uważa się, że dokładność tej metody w wykrywaniu ataków typu Selective Forwarding sięga 95%.

- System wykrywania włamań (IDS) może wykryć wszelkie luki wykorzystywane przez atakujących i ostrzec sieć o powiązanych złośliwych węzłach. Systemy IDS projektowane są w oparciu o możliwości detekcji w oparciu o specyfikacje techniczne.

Technika ta wykorzystuje podejście Watchdog, w którym sąsiednie węzły mogą monitorować aktywność węzła i sprawdzać, czy faktycznie przekazuje on pakiety do innych węzłów. Jeśli zignoruje aktualny pakiet, licznik jest zwiększany i generowany jest alert, gdy wartość ta osiągnie określony limit. Jeśli wiele węzłów watchdog wygeneruje alarm, stacja bazowa zostanie powiadomiona, a zaatakowany węzeł zostanie usunięty.

- Rozproszony schemat zapobiegania, który wykorzystuje potwierdzenie wielu przeskoków do obrony przed atakami selektywnego przekazywania. W tym schemacie zakłada się, że wszystkie węzły czujnikowe znają swoją lokalizację oraz że znana lub szacowana jest liczba uszkodzonych węzłów oraz poziom mocy sieci.

Wszystkie transmisje danych są wyprowadzane na podstawie niedeterministycznej logiki, która uwzględnia ograniczenia mocy i obecność wadliwych węzłów. W przypadkach, gdy wielościeżkowy protokół routingu nie może zapewnić informacji uwierzytelniających, stosowana jest metoda ograniczania propagacji.

- Inny plan wykorzystuje topologię siatki sześciokątnej. Algorytmy routingu stosowane są w celu znalezienia najlepszej ścieżki transmisji pakietu. Węzły w pobliżu ścieżki routingu sprawdzają transmisje sąsiadujących węzłów, określają lokalizację atakującego i ponownie wysyłają porzucone pakiety tam, gdzie uważa się je za osiągalne.

Metoda ta wyraźnie demonstruje atak Selective Forwarding, który z kolei ostrzega sąsiednie węzły o lokalizacji atakującego i omija węzeł atakującego w przekazywaniu innych wiadomości. Ta metoda zapewnia autentyczne dostarczanie danych, zużywając jednocześnie mniej energii i miejsca.