Czy masz komputery w sieci lokalnej, które wymagają dostępu zewnętrznego? Dobrym rozwiązaniem może być użycie hosta bastionowego jako „strażnika” sieci.

Co to jest host Bastionu ?

Bastion dosłownie oznacza ufortyfikowane miejsce. W ujęciu komputerowym jest to maszyna w sieci, która może pełnić funkcję strażnika połączeń przychodzących i wychodzących.

Definicja w Wikipedii: Host bastionowy to komputer specjalnego przeznaczenia w sieci, specjalnie zaprojektowany i skonfigurowany tak, aby był odporny na ataki. Serwer bastionowy zazwyczaj obsługuje tylko jedną aplikację, na przykład serwer proxy . Inne usługi są usuwane lub ograniczane, aby zminimalizować zagrożenia dla komputera. Powodem, dla którego host bastionowy jest podłączony na stałe, jest jego specjalna lokalizacja i przeznaczenie, zwykle umiejscowione poza zaporą ogniową lub w strefie DMZ (neutralny obszar sieciowy pomiędzy siecią wewnętrzną a Internetem) i często wymaga dostępu z niezaufanych sieci lub komputery.

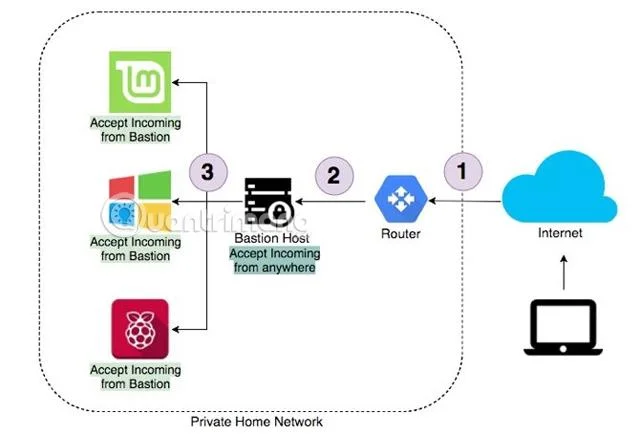

Możesz skonfigurować hosta bastionowego jako jedyną maszynę, która akceptuje połączenia z Internetu. Następnie skonfiguruj wszystkie pozostałe komputery w sieci tak, aby odbierały tylko połączenia przychodzące z tego hosta bastionowego.

Zaletą tej konfiguracji jest bezpieczeństwo. Hosty bastionowe mogą zapewnić bardzo ścisłe bezpieczeństwo. Będzie to pierwsza linia obrony przed intruzami i zapewni ochronę pozostałych komputerów. Ponadto ułatwia także konfigurację sieci. Zamiast przekierowywać porty na routerze , wystarczy przekierować port do hosta Bation, skąd możesz rozgałęziać się do innych komputerów, które muszą uzyskać dostęp do sieci prywatnej. Szczegóły problemu zostaną omówione w następnym rozdziale.

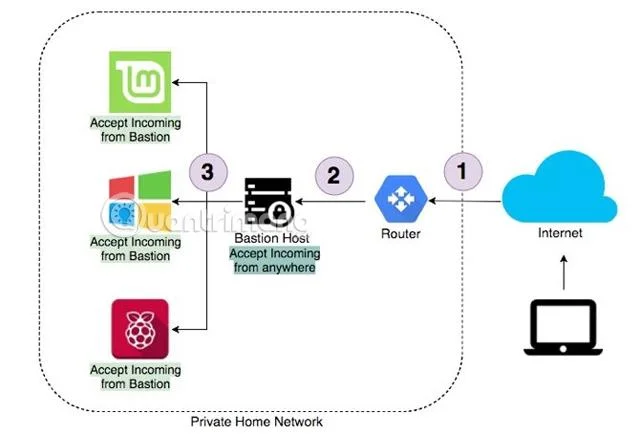

Schemat konfiguracji sieci

To jest przykład typowej konfiguracji sieci. Jeśli chcesz uzyskać dostęp do sieci domowej z zewnątrz, możesz to zrobić za pośrednictwem Internetu. Router przekaże to połączenie do hosta bastionu. Po podłączeniu do hosta bastionowego możesz uzyskać dostęp do dowolnej innej maszyny w sieci. Podobnie nie będzie bezpośredniego dostępu z Internetu do maszyn innych niż host bastionowy.

1. Dynamiczny system nazw domen ( dynamiczny DNS )

Z pewnością wiele osób zastanawia się, jak uzyskać dostęp do routera w domu przez Internet. Większość dostawców usług internetowych (ISP) przypisuje użytkownikom tymczasowy adres IP, który zmienia się regularnie. Dostawcy usług internetowych często pobierają dodatkową opłatę za statyczny adres IP . Dobra wiadomość jest taka, że dzisiejsze routery często mają w ustawieniach dynamiczny system nazw domen.

Dynamiczny system nazw domen aktualizuje nazwy hostów o nowe adresy IP w określonych odstępach czasu, zapewniając użytkownikom stały dostęp do sieci domowej. Jest wielu dostawców oferujących powyższą usługę, takich jak Noip.com, która ma nawet darmowy poziom. Należy pamiętać, że poziom bezpłatny będzie wymagał potwierdzenia nazwy serwera co 30 dni.

![Chroń swoją sieć komputerową za pomocą hosta Bastion w zaledwie 3 krokach Chroń swoją sieć komputerową za pomocą hosta Bastion w zaledwie 3 krokach]()

Po zalogowaniu wystarczy utworzyć nazwę serwera, która musi być unikalna. Jeśli posiadasz router Netgear, zapewnia on bezpłatną usługę dynamicznego DNS i nie będzie wymagał miesięcznego potwierdzania.

![Chroń swoją sieć komputerową za pomocą hosta Bastion w zaledwie 3 krokach Chroń swoją sieć komputerową za pomocą hosta Bastion w zaledwie 3 krokach]()

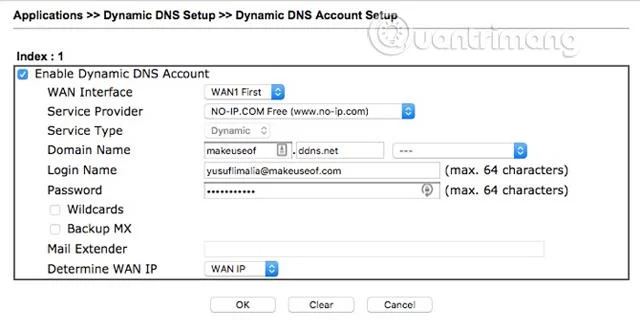

Teraz zaloguj się do routera i poszukaj ustawień dynamicznego DNS. Różne routery będą miały różne ustawienia. Informacje na temat konfiguracji można znaleźć w instrukcji obsługi routera. Zazwyczaj konieczne będzie wprowadzenie informacji w następujących czterech ustawieniach:

- Dostawca

- Nazwa domeny (właśnie utworzona nazwa serwera)

- Nazwa użytkownika (adres e-mail używany do tworzenia dynamicznego DNS)

- Hasło

Jeśli Twój router nie ma ustawień dynamicznego DNS, No-IP udostępnia oprogramowanie, które można zainstalować na Twoim komputerze. Pamiętaj, że komputer musi być zawsze w trybie online, aby móc aktualizować dynamiczny DNS.

2. Przekieruj lub przekieruj porty

Dzisiejsze routery muszą wiedzieć, gdzie przekierowywać połączenia przychodzące, na podstawie numeru portu połączenia przychodzącego. Użytkownicy nie powinni używać domyślnego portu SSH wynoszącego 22, ponieważ hakerzy dysponują narzędziami, które mogą sprawdzić wspólne porty i łatwo uzyskać dostęp do sieci domowej. Gdy zorientują się, że router akceptuje połączenia na porcie domyślnym, zaczną wysyłać żądania połączeń, podając wspólną nazwę użytkownika i hasło.

Chociaż wybór losowych portów nie zapobiega całkowicie temu problemowi, może zmniejszyć liczbę żądań przychodzących do routera. Jeśli router może przekazywać tylko ten sam port, należy ustawić hosta bastionowego tak, aby korzystał z uwierzytelniania za pomocą klucza SSH, a nie nazwy użytkownika i hasła.

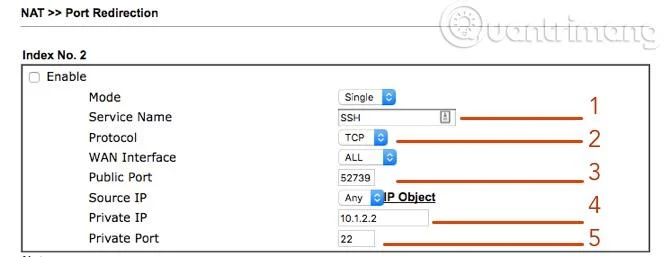

Zainstaluj router w sposób pokazany poniżej:

![Chroń swoją sieć komputerową za pomocą hosta Bastion w zaledwie 3 krokach Chroń swoją sieć komputerową za pomocą hosta Bastion w zaledwie 3 krokach]()

- Nazwą usługi może być SSH

- Protokół (należy ustawić na TCP)

- Port publiczny (powinien być wysokim portem, a nie 22, użyj 52739)

- Prywatny adres IP (IP hosta Bastionu)

- Port prywatny (domyślny port SSH to 22)

Bastion

Jedyne czego potrzebuje Bastion to SSH. Jeśli podczas instalacji nie wybrano protokołu SSH, po prostu wpisz:

sudo apt zainstaluj klienta OpenSSH

sudo apt zainstaluj serwer OpenSSH

Po zainstalowaniu SSH pamiętaj o skonfigurowaniu serwera SSH do uwierzytelniania za pomocą klucza zamiast hasła. Adres IP hosta bastionu jest taki sam, jak adres IP ustawiony w powyższej regule przekazywania.

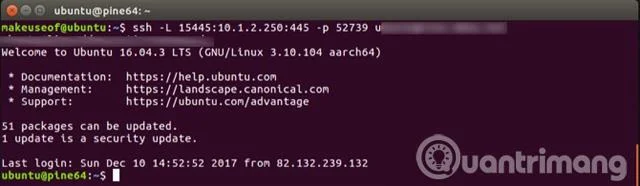

Możesz wykonać szybki test, aby upewnić się, że wszystko działa prawidłowo. Aby przeprowadzić symulację poza siecią domową, możesz używać swojego inteligentnego urządzenia jako hotspotu wykorzystującego mobilną transmisję danych. Otwórz okno terminala i wprowadź, zastępując je nazwą użytkownika konta na hoście bastionowym i adresem ustawionym w powyższym kroku:

ssh -p 52739 @

Jeśli wszystko zostało poprawnie skonfigurowane, zobaczysz okno terminala hosta bastionu.

3. Utwórz tunel

Tworzysz tunel przez SSH. Na przykład, jeśli chcesz uzyskać dostęp do udziału SMB w sieci domowej z Internetu, połącz się z hostem bastionowym i otwórz tunel do udziału SMB, uruchamiając następujące polecenie:

ssh -L 15445::445 -p 52739 @

Na przykład powyższe polecenie będzie działać

ssh - L 15445:10.1.2.250:445 -p 52739 yusuf@makeuseof.ddns.net

Powyższe polecenie łączy się z kontem na Twoim serwerze poprzez zewnętrzny port SSH routera 52739. Cały ruch wysyłany na port 15445 (dowolny port) będzie przesyłany przez tunel, a następnie przekazywany do maszyny o adresie IP 10.1.2.250 i porcie SMB 445 .

Możesz także zanonimizować całe polecenie wpisując:

alias sss='ssh - L 15445:10.1.2.250:445 -p 52739 yusuf@makeuseof.ddns.net'

![Chroń swoją sieć komputerową za pomocą hosta Bastion w zaledwie 3 krokach Chroń swoją sieć komputerową za pomocą hosta Bastion w zaledwie 3 krokach]()

Po połączeniu możesz uzyskać dostęp do udziału SMB pod adresem:

smb://localhost:15445

![Chroń swoją sieć komputerową za pomocą hosta Bastion w zaledwie 3 krokach Chroń swoją sieć komputerową za pomocą hosta Bastion w zaledwie 3 krokach]()

Oznacza to, że będziesz mógł przeglądać udział lokalny z Internetu tak, jakbyś był w sieci lokalnej.

Życzę powodzenia!

Zobacz więcej: