Serwer bazy danych to system komputerowy zapewniający innym komputerom usługi związane z dostępem do informacji i wyszukiwaniem informacji z bazy danych. Dostęp do serwera bazy danych może odbywać się za pośrednictwem interfejsu działającego lokalnie na komputerze użytkownika (na przykład phpMyAdmin) lub zaplecza działającego na samym serwerze bazy danych, do którego można uzyskać dostęp za pomocą zdalnej powłoki. Po pobraniu informacji z bazy danych są one eksportowane do osoby żądającej danych.

Co to jest serwer bazy danych?

Serwer bazy danych to komputer w sieci LAN przeznaczony do przechowywania i pobierania baz danych

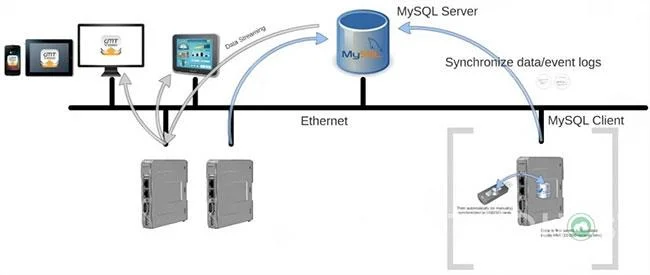

Przypomina hurtownię danych, w której witryna internetowa przechowuje lub przechowuje informacje. Serwer bazy danych to komputer w sieci LAN przeznaczony do przechowywania i pobierania baz danych. Serwer bazy danych zawiera system zarządzania bazami danych (DBMS) i bazy danych. Na żądanie klientów przeszukuje bazę danych pod kątem wybranych rekordów i przesyła je z powrotem przez sieć.

Serwer baz danych można zdefiniować jako serwer specjalizujący się w świadczeniu usług bazodanowych. Na takim serwerze będzie działać oprogramowanie bazodanowe. Serwer bazy danych często można spotkać w środowisku klient-serwer, gdzie dostarcza informacji poszukiwanych przez system klienta.

Rola serwera bazy danych

Serwery baz danych są bardzo przydatne dla organizacji, które mają dużo danych, które muszą być regularnie przetwarzane. Jeśli masz architekturę klient-serwer, w której klienci muszą zbyt często przetwarzać dane, lepiej jest pracować z serwerem bazy danych. Niektóre organizacje używają serwerów plików do przechowywania i przetwarzania danych. Jednak serwery baz danych są znacznie wydajniejsze niż serwery plików.

W sieci baz danych klienci wykonują żądania SQL do serwera bazy danych. Serwer sieciowej bazy danych przetwarza żądania bazy danych od klientów, a wykonane odpowiedzi na polecenia SQL wracają przez komputery w sieci. Krótko mówiąc, serwer bazy danych przetwarza żądanie lub wyszukuje żądane wyniki. Serwery baz danych są czasami nazywane także silnikami SQL.

![Co to jest serwer bazy danych? Co to jest serwer bazy danych?]()

Funkcje bazy danych są zarządzane przez serwer bazy danych

Wszystkie funkcje bazy danych są kontrolowane przez serwer bazy danych. Serwerem bazy danych może być dowolny typ komputera, włączając mikrokomputery, minikomputery lub komputery typu mainframe. W dużych sieciach organizacyjnych jako serwery używane są komputery typu mainframe.

Niektórzy ludzie nazywają funkcje centralnego systemu DBMS funkcjami back-end, a aplikacje klienckie programami front-end. Można powiedzieć, że klient to aplikacja służąca do komunikacji z systemem DBMS, a serwer bazy danych to system DBMS.

Serwer bazy danych zarządza usługami bezpieczeństwa odzyskiwania systemu DBMS. Egzekwuje określone ograniczenia w systemie DBMS, kontroluje i zarządza wszystkimi podłączonymi klientami oraz obsługuje wszystkie funkcje dostępu do bazy danych i kontroli.

Serwer bazy danych zapewnia współbieżną kontrolę dostępu, większe bezpieczeństwo, a serwer ukrywa system DBMS przed klientami. Zapewnia środowisko dla wielu użytkowników (wielu użytkowników może jednocześnie uzyskać dostęp do bazy danych). Wszystkie dane przechowywane są na serwerze danych, dzięki czemu administrator bazy danych może łatwo utworzyć kopię zapasową bazy danych.

Standard o nazwie ODBC (Open Database Connectivity) zapewnia interfejs programowania aplikacji (API), umożliwiający programom po stronie klienta wywoływanie systemu DBMS po stronie serwera. W tym celu należy zainstalować niezbędne oprogramowanie po obu stronach (tj. zarówno po stronie klienta, jak i serwera). Następnie program kliencki łączy się z serwerem bazy danych i wysyła żądania (zapytania) za pomocą interfejsu API ODBC. Serwer przetwarza zapytania i odsyła wyniki zapytań do programu klienta, który jest przetwarzany przez klienta.

Zobacz więcej: