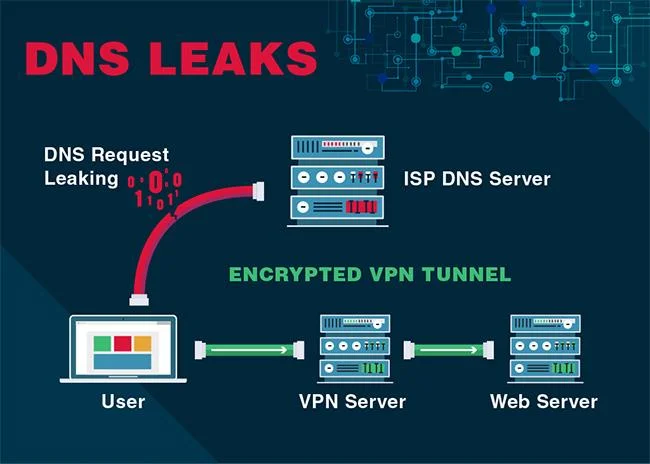

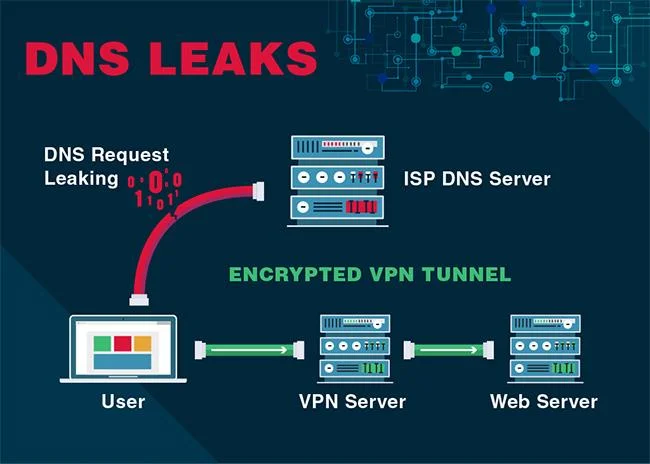

Informacje DNS mogą czasami wyciekać z połączenia VPN i mogą powodować poważne problemy, jeśli chodzi o prywatność i bezpieczeństwo w Internecie.

Co to jest wyciek DNS?

Możesz myśleć o swoim połączeniu internetowym jako składającym się z dwóch części. Jest część, której można się spodziewać, gdy łączysz się z witryną internetową i pobierasz dane tworzące tę witrynę. Ale jest jeszcze jedna część: aby znaleźć lokalizację witryny internetowej, komputer musi połączyć się z usługą nazw domen (DNS) , która łączy nazwę domeny wprowadzoną jako adres URL z adresem IP serwera, na którym hostowana jest witryna internetowa.

Wycieki DNS ujawniają odwiedzanym witrynom internetowym informacje o Twoim dostawcy usług internetowych i lokalizacji

Teraz, gdy łączysz się przez VPN, czasami część połączenia DNS może nie pasować do wszystkiego innego przez VPN . Zamiast tego trafia bezpośrednio do dostawcy usług internetowych, dostarczając wszystkie informacje o stronach internetowych, z którymi się łączysz. Oprócz ujawniania dostawcy usług internetowych Twojej aktywności związanej z przeglądaniem, wycieki DNS ujawniają również odwiedzanym witrynom internetowym informacje o Twoim dostawcy usług internetowych i lokalizacji. Zasadniczo wyciek DNS sprawia, że Twoja sieć VPN jest praktycznie bezużyteczna.

Dlaczego dochodzi do wycieków DNS?

Wycieki DNS wynikają głównie z nieprawidłowo skonfigurowanego połączenia VPN, chociaż błędy mogą również wystąpić z powodu przerw w świadczeniu usług. Wycieki DNS nie są specyficzne dla tego czy innego systemu operacyjnego, ale występują częściej w przypadku niektórych konfiguracji i w zależności od dostawcy VPN. Mogą wystąpić wycieki w systemach Windows, Mac, Linux, Android, iOS i każdym innym urządzeniu lub systemie operacyjnym, z którym łączysz się z VPN.

W większości poprawnie skonfigurowanych sytuacji komputer nawiąże połączenie z VPN. W tym celu użyje usługodawcy internetowego i jego serwerów DNS. To całkowicie w porządku, ponieważ dostawca usług internetowych zawsze widzi, że masz połączenie z VPN. Połączenie zostanie następnie przełączone na korzystanie z DNS VPN, a dostęp do tego serwera musi być dostępny w tej samej sieci, co serwer VPN. Ta metoda zapewnia szyfrowanie ruchu DNS, ponieważ wykorzystuje ten sam tunel, co inny ruch VPN.

![Co to jest wyciek DNS? Co to jest wyciek DNS?]()

Wycieki DNS wynikają głównie z nieprawidłowo skonfigurowanych połączeń VPN

W prawie wszystkich przypadkach Twoje połączenie jest konfigurowane w ten sposób bez Twojej wiedzy i wyraźnych instrukcji, ponieważ klienci VPN, których pobierasz od dostawcy, konfigurują wszystko za Ciebie. Jeśli jednak używasz domyślnej konfiguracji OpenVPN , możesz upewnić się, że Twoje połączenie będzie zgodne z tym wzorcem.

Jeśli z jakiegoś powodu wystąpi problem i ten wzorzec nie będzie przestrzegany, ruch DNS może opuścić tunel VPN i być widoczny z zewnątrz.

Domyślnie żądania DNS nie są szyfrowane. Niektóre serwery DNS są coraz lepsze w rozwiązywaniu tego problemu, ale większość dostawców usług internetowych nie obsługuje szyfrowania żądań DNS. Nawet gdyby tak było, nie rozwiązałoby to wiele dla Ciebie jako użytkownika.

Chociaż jest mało prawdopodobne, że coś pójdzie nie tak, wszystko w życiu może się zdarzyć. Na przykład, jeśli Twój klient jest skonfigurowany do korzystania z określonego serwera DNS w sieci VPN. Jeśli ten serwer jest obecnie niedostępny lub doświadcza wyjątkowo dużego ruchu i upłynie limit czasu, klient powróci do domyślnego serwera DNS skonfigurowanego w systemie operacyjnym, co oficjalnie oznacza wyciek DNS.

Skąd wiesz, że masz wyciek DNS?

Wycieki DNS stwarzają wiele zagrożeń dla bezpieczeństwa i prywatności, dlatego ważne jest, aby określić, czy masz do czynienia z wyciekiem i znaleźć rozwiązania, aby rozwiązać problem. Więcej szczegółów znajdziesz w artykule: Jak sprawdzić i naprawić błędy związane z wyciekiem DNS w VPN .