Podobnie jak PPTP, L2TP jest bardzo popularnym protokołem VPN – większość dostawców VPN oferuje do niego dostęp. Ale czym jest L2TP i jak działa? Jeśli chcesz się tego dowiedzieć, nie pomijaj tego artykułu. Oto wszystko, co musisz wiedzieć o protokole L2TP.

Co to jest L2TP?

L2TP oznacza protokół tunelowania warstwy 2 i podobnie jak jego nazwa, jest to protokół tunelowania przeznaczony do obsługi połączeń VPN. Co ciekawe, L2TP jest często używany przez dostawców usług internetowych w celu umożliwienia operacji VPN .

L2TP został po raz pierwszy uruchomiony w 1999 roku. Został zaprojektowany jako następca PPTP , opracowanego zarówno przez Microsoft, jak i Cisco. Protokół ten wykorzystuje różne funkcje protokołów PPTP firmy Microsoft i protokołów L2F (przekazywanie warstwy 2) firmy Cisco, a następnie je ulepsza.

L2TP oznacza protokół tunelowania warstwy 2

Jak działa L2TP

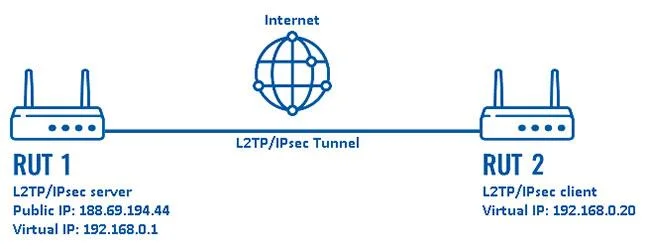

Tunelowanie L2TP rozpoczyna się od połączenia LAC (koncentratora dostępu L2TP) i LNS (serwera sieciowego L2TP) – dwóch punktów końcowych protokołu – w Internecie. Po osiągnięciu tego celu warstwa łącza PPP jest aktywowana i hermetyzowana, a następnie przesyłana przez sieć.

Połączenie PPP jest następnie inicjowane przez użytkownika końcowego (ty) z dostawcą usług internetowych. Kiedy LAC zaakceptuje połączenie, zostanie ustanowione łącze PPP. Następnie przydzielane jest puste miejsce w tunelu sieciowym, a żądanie jest następnie przekazywane do LNS.

Wreszcie, gdy połączenie zostanie w pełni uwierzytelnione i zaakceptowane, tworzony jest wirtualny interfejs PPP. W tym momencie ramki łącza (jednostki cyfrowej transmisji danych w sieci komputerowej) mogą swobodnie przechodzić przez tunel. Ramki są akceptowane przez LNS, który następnie usuwa szyfrowanie L2TP i przetwarza je jak zwykłe ramki.

Niektóre szczegóły techniczne dotyczące protokołu L2TP

- L2TP jest często łączony z protokołem IPSec w celu zabezpieczenia ładunku danych.

- W połączeniu z IPSec, L2TP może używać do 256-bitowych kluczy szyfrowania i algorytmu 3DES.

![Co to jest L2TP (protokół tunelowania warstwy 2)? Co to jest L2TP (protokół tunelowania warstwy 2)?]()

L2TP jest często łączony z IPSec

- L2TP działa na wielu platformach i jest obsługiwany na urządzeniach i systemach operacyjnych Windows i macOS.

- Podwójne szyfrowanie L2TP zapewnia większe bezpieczeństwo, ale oznacza także, że zużywa więcej zasobów.

- L2TP zazwyczaj wykorzystuje port TCP 1701, ale w połączeniu z IPSec wykorzystuje także porty UDP 500 (dla IKE - Internet Key Exchange), 4500 (dla NAT) i 1701 (dla ruchu L2TP).

Co to jest przekazywanie L2TP?

Ponieważ połączenia L2TP zazwyczaj wymagają dostępu do Internetu za pośrednictwem routera, aby połączenie działało, ruch L2TP musi przejść przez ten router. Przekazywanie L2TP to w zasadzie funkcja routera, która umożliwia włączanie lub wyłączanie na nim ruchu L2TP.

Powinieneś także wiedzieć, że – czasami – L2TP nie współpracuje dobrze z NAT (Network Address Translation) – funkcją, która sprawia, że wiele urządzeń podłączonych do Internetu korzystających z jednej sieci może korzystać z tego samego połączenia i adresu IP , zamiast z wielu urządzeń. Właśnie wtedy przydaje się funkcja L2TP Passthrough, ponieważ włączenie jej na routerze umożliwi dobrą współpracę protokołu L2TP z NAT.

Jak dobre jest bezpieczeństwo L2TP?

![Co to jest L2TP (protokół tunelowania warstwy 2)? Co to jest L2TP (protokół tunelowania warstwy 2)?]()

L2TP/IPSec to wystarczająco bezpieczny protokół VPN

Chociaż tunelowanie L2TP jest często uważane za ulepszenie w stosunku do PPTP, bardzo ważne jest, aby zrozumieć, że szyfrowanie L2TP w rzeczywistości nie istnieje – protokół nie wykorzystuje żadnego szyfrowania. Dlatego używanie wyłącznie protokołu L2TP w trybie online nie jest mądrym posunięciem.

Dlatego L2TP jest zawsze sparowany z IPSec, który jest dość bezpiecznym protokołem. Może używać silnych szyfrów szyfrujących, takich jak AES, a także wykorzystuje podwójną enkapsulację w celu dalszego zabezpieczenia danych. Zasadniczo pierwszy ruch jest enkapsulowany jak normalne połączenie PPTP, a następnie odbywa się druga enkapsulacja dzięki IPSec.

Warto jednak wspomnieć, że krążą pogłoski jakoby L2TP/IPSec został złamany lub celowo osłabiony przez NSA. Obecnie nie ma żadnych jednoznacznych dowodów na poparcie tych twierdzeń, więc wszystko ostatecznie zależy od tego, czy w to wierzysz, czy nie. Powinieneś wiedzieć, że Microsoft był pierwszym partnerem programu nadzoru PRISM NSA.

Moim zdaniem L2TP/IPSec jest wystarczająco bezpiecznym protokołem VPN, ale powinieneś upewnić się, że korzystasz również z niezawodnego dostawcy VPN, który nie rejestruje logów. Dodatkowo, jeśli masz do czynienia z bardzo wrażliwymi informacjami, lepiej zamiast tego użyć bezpieczniejszego protokołu lub wypróbować funkcję kaskadową VPN.

Jak szybki jest L2TP?

Z natury L2TP byłby uważany za bardzo szybki ze względu na brak szyfrowania. Oczywiście wady braku zabezpieczenia połączeń są bardzo poważne i nie należy ich ignorować kosztem korzyści związanych z szybkością.

Jeśli chodzi o L2TP/IPSec, protokół VPN może zapewnić dobre prędkości, chociaż powinieneś mieć szybkie połączenie szerokopasmowe (około 100 Mb/s lub więcej) i stosunkowo mocny procesor. W przeciwnym razie możesz zauważyć pewien spadek prędkości, ale nie jest to zbyt drastyczny spadek, który zrujnuje Twoje wrażenia z korzystania z Internetu.

Jak łatwa jest konfiguracja L2TP?

Na większości urządzeń z systemem Windows i macOS konfiguracja jest prosta. Po prostu przejdź do Ustawień sieciowych , wykonaj kilka kroków, aby skonfigurować i skonfigurować połączenie L2TP. To samo dotyczy protokołu VPN L2TP/IPSec — zazwyczaj wystarczy zmienić jedną lub dwie opcje, aby wybrać szyfrowanie IPSec .

L2TP i L2TP/IPSec można dość łatwo skonfigurować ręcznie na urządzeniach bez natywnej obsługi. Być może będziesz musiał wykonać kilka dodatkowych kroków, ale cały proces konfiguracji nie zajmie Ci zbyt dużo czasu ani nie będzie wymagał zbyt dużej wiedzy i wysiłku.

Co to jest VPN L2TP?

Jak sama nazwa wskazuje, L2TP VPN to usługa VPN zapewniająca użytkownikom dostęp do protokołu L2TP. Pamiętaj, że jest mało prawdopodobne, aby znaleźć dostawcę VPN oferującego dostęp do L2TP. Zwykle zobaczysz tylko dostawców oferujących protokół L2TP/IPSec w celu zapewnienia bezpieczeństwa danych użytkowników i ruchu.

Najlepiej jednak wybrać dostawcę VPN, który oferuje dostęp do wielu protokołów VPN. Możliwość korzystania wyłącznie z protokołu L2TP jest zazwyczaj złym znakiem, a dostęp wyłącznie do protokołu L2TP/IPSec nie jest taki zły, ale nie ma powodu ograniczać się do kilku opcji.

Zalety i wady L2TP

Korzyść

- L2TP można połączyć z IPSec, aby zapewnić dobry poziom bezpieczeństwa online.

- L2TP jest dostępny na wielu platformach Windows i macOS, ponieważ jest w nie wbudowany. L2TP działa również na wielu innych urządzeniach i systemach operacyjnych.

- L2TP jest dość łatwy w konfiguracji, to samo dotyczy L2TP/IPSec.

Wada

- L2TP nie ma własnego szyfrowania. Aby zapewnić odpowiednie bezpieczeństwo online, musi być sparowany z protokołem IPSec.

- NSA rzekomo osłabiła lub złamała L2TP i L2TP/IPSec, ale nie było na to żadnych dowodów.

- Ze względu na podwójną enkapsulację protokół L2TP/IPSec wymaga nieco zasobów i nie jest wyjątkowo szybki.

- L2TP może być blokowany przez zapory NAT, jeśli nie jest dodatkowo skonfigurowany do ich omijania.