Biorąc pod uwagę tak wiele poważnych wycieków danych, jakie miały miejsce ostatnio, możesz zastanawiać się, w jaki sposób Twoje dane są chronione, gdy jesteś online. Wchodząc na stronę internetową, aby zrobić zakupy i podając numer karty kredytowej, masz nadzieję, że w ciągu kilku dni przesyłka dotrze do Twoich drzwi. Ale czy w chwili, gdy naciśniesz przycisk zamówienia, zastanawiasz się, jak działa bezpieczeństwo w Internecie?

Podstawy bezpieczeństwa w Internecie

W swojej podstawowej formie bezpieczeństwo online — bezpieczeństwo występujące pomiędzy komputerem a witryną internetową — jest realizowane poprzez serię pytań i odpowiedzi. Wpisujesz adres internetowy w przeglądarce, która następnie prosi witrynę o weryfikację jej autentyczności. Serwis odpowiada odpowiednią informacją, a po wyrażeniu zgody przez obie strony, serwis otwiera się w przeglądarce internetowej.

Pomiędzy zadawanymi pytaniami a wymienianymi informacjami znajdują się dane dotyczące rodzaju szyfrowania przesyłającego informacje o przeglądarce, informacje o komputerze i dane osobowe pomiędzy przeglądarką a witryną. Te pytania i odpowiedzi nazywane są uściskiem dłoni. Jeśli uścisk dłoni nie nastąpi, witryna, do której próbujesz uzyskać dostęp, zostanie uznana za niebezpieczną.

SSL i TLS

SSL

- Pierwotnie opracowany w 1995 roku.

- Starsze poziomy szyfrowania sieci.

- Zostać w tyle za szybko rozwijającym się Internetem.

TLS

- Startuje trzecia wersja protokołu SSL.

- Skrót oznaczający bezpieczeństwo warstwy transportowej.

- Kontynuuj ulepszanie szyfrowania używanego w SSL.

- Dodano poprawki bezpieczeństwa dla nowych typów ataków i luk w zabezpieczeniach.

SSL to natywny protokół bezpieczeństwa, który zapewnia bezpieczeństwo stron internetowych i danych przesyłanych między nimi. Według GlobalSign protokół SSL został wprowadzony w 1995 roku w wersji 2.0. Pierwsza wersja (1.0) nigdy nie została udostępniona publicznie. Wersja 2.0 została zastąpiona wersją 3.0 w ciągu roku w celu usunięcia luk w protokole.

W 1999 roku wprowadzono kolejną wersję protokołu SSL, zwaną Transport Layer Security (TLS), aby poprawić szybkość rozmowy i bezpieczeństwo procesu uzgadniania. TLS to obecnie używana wersja.

Więcej o SSL dowiesz się z artykułu: Co to jest SSL? Czy SSL jest ważny dla stron internetowych?

TLS to trzecia wersja protokołu SSL

Szyfrowanie TLS

Korzyść

- Szyfrowanie jest bezpieczniejsze.

- Ukryj dane między komputerami i stronami internetowymi.

- Ulepszaj uściski dłoni dzięki szyfrowanej komunikacji.

Wada

- Żadne szyfrowanie nie jest idealne.

- Nie zabezpiecza automatycznie DNS.

- Nie w pełni kompatybilny ze starszymi wersjami.

Aby poprawić bezpieczeństwo danych, wprowadzono szyfrowanie TLS. Chociaż protokół SSL jest dobrą technologią, bezpieczeństwo zmienia się w szybkim tempie, co prowadzi do konieczności stosowania lepszych i bardziej aktualnych zabezpieczeń. TLS opiera się na strukturze SSL z ulepszeniami algorytmów zarządzających komunikacją i uzgadnianiem.

Która wersja TLS jest najnowsza?

![Czy TLS czy SSL to lepszy standard szyfrowania sieci? Czy TLS czy SSL to lepszy standard szyfrowania sieci?]()

Szyfrowanie TLS jest stale udoskonalane, aby sprostać szybko zmieniającym się potrzebom

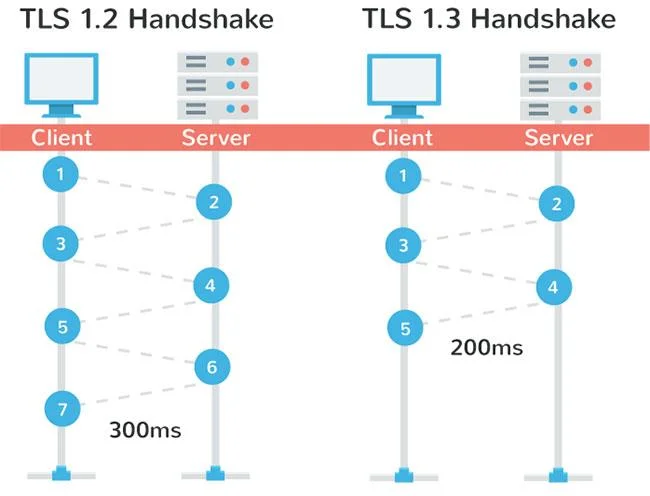

Podobnie jak w przypadku protokołu SSL, szyfrowanie TLS stale się poprawia. Obecna wersja protokołu TLS to 1.2, ale opracowano wersję roboczą protokołu TLS 1.3, a niektóre firmy i przeglądarki korzystają z tego standardu bezpieczeństwa od niedawna. W większości przypadków powracają do TLSv1.2, ponieważ wciąż trwają prace nad wersją 1.3.

Po sfinalizowaniu protokół TLSv1.3 wprowadzi wiele ulepszeń w zakresie bezpieczeństwa, w tym lepszą obsługę bardziej aktualnych typów szyfrowania. Jednak TLSv1.3 przestanie także wspierać starsze wersje protokołu SSL i inne technologie bezpieczeństwa, które nie są już wystarczająco silne, aby zapewnić bezpieczeństwo, a także odpowiednie szyfrowanie danych osobowych.