IPSec, skrót od Internet Protocol Security, to zestaw protokołów kryptograficznych chroniących ruch danych w sieciach protokołu internetowego (IP).

W sieciach IP – w tym w sieci WWW – brakuje szyfrowania i ochrony prywatności. Sieci VPN IPSec eliminują tę słabość, zapewniając ramy dla szyfrowanej i prywatnej komunikacji w Internecie.

Oto bliższe spojrzenie na protokół IPSec i jego współpracę z tunelami VPN w celu ochrony danych w niezabezpieczonych sieciach.

Krótka historia IPSec

Kiedy na początku lat 80. opracowywano protokół internetowy, bezpieczeństwo nie było najwyższym priorytetem. Jednak wraz ze wzrostem liczby użytkowników Internetu wzrasta również potrzeba zapewnienia wysokiego poziomu bezpieczeństwa.

Aby sprostać tej potrzebie, w połowie lat 80. w ramach programu Secure Data Network Systems Agencja Bezpieczeństwa Narodowego sponsorowała rozwój protokołów bezpieczeństwa. Doprowadziło to do rozwoju protokołu bezpieczeństwa warstwy 3 i ostatecznie protokołu bezpieczeństwa warstwy sieciowej. Wielu inżynierów pracowało nad tym projektem w latach 90., a IPSec wyrósł z tych wysiłków. IPSec jest obecnie standardem typu open source i stanowi część protokołu IPv4.

Jak działa protokół IPSec

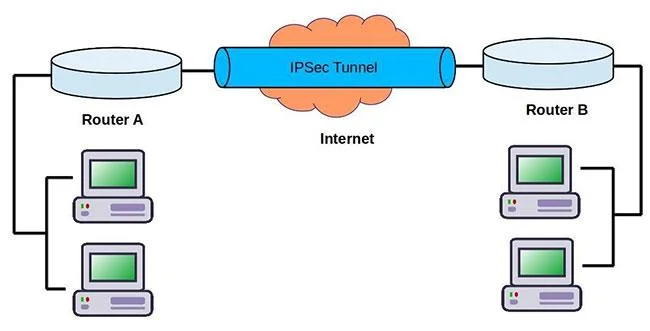

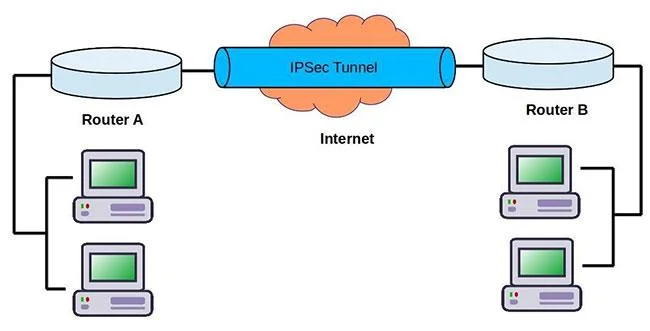

IPSec współpracuje z tunelami VPN w celu ustanowienia prywatnych dwukierunkowych połączeń pomiędzy urządzeniami

Kiedy dwa komputery nawiązują połączenie VPN , muszą uzgodnić zestaw protokołów bezpieczeństwa i algorytmów szyfrowania oraz wymienić klucze kryptograficzne, aby odblokować i przeglądać zaszyfrowane dane.

Tutaj wkracza IPSec. IPSec współpracuje z tunelami VPN w celu ustanowienia prywatnych dwukierunkowych połączeń pomiędzy urządzeniami. IPSec nie jest pojedynczym protokołem; zamiast tego jest to kompletny zestaw protokołów i standardów, które współpracują ze sobą, aby zapewnić poufność, integralność i autentyczność pakietów danych internetowych przechodzących przez tunel VPN.

Oto jak IPSec tworzy bezpieczny tunel VPN:

- IPSec uwierzytelnia dane, aby zapewnić integralność pakietów podczas transmisji.

- IPSec szyfruje ruch internetowy przez tunele VPN, dzięki czemu nie można przeglądać danych.

- IPSec chroni dane przed atakami typu Replay, które mogą prowadzić do nieautoryzowanych logowań.

- IPSec umożliwia bezpieczną wymianę kluczy kryptograficznych pomiędzy komputerami.

- IPSec zapewnia dwa tryby zabezpieczeń: tunelowy i transportowy.

IPSec VPN chroni dane przesyłane między hostami, siecią do sieci, hostem do sieci i bramą do bramy (tzw. tryb tunelowy, gdy cały pakiet IP jest szyfrowany i uwierzytelniany).

Protokoły IPSec i komponenty wspierające

Standard IPSec jest podzielony na kilka podstawowych protokołów i komponentów pomocniczych.

Podstawowy protokół IPSec

- Nagłówek uwierzytelniający IPSec (AH) : Protokół ten chroni adresy IP komputerów uczestniczących w procesie wymiany danych, aby zapewnić, że bity danych nie zostaną utracone, zmienione lub uszkodzone podczas transmisji. AH weryfikuje także, czy osoba wysyłająca dane rzeczywiście je wysłała, chroniąc tunel przed wtargnięciem nieupoważnionych użytkowników.

- Encapsulated Security Payload (ESP) : Protokół ESP zapewnia część szyfrowania protokołu IPSec, zapewniając bezpieczeństwo ruchu danych pomiędzy urządzeniami. ESP szyfruje pakiety danych/ładunek, uwierzytelnia ładunek i jego pochodzenie w ramach zestawu protokołów IPSec. Protokół ten skutecznie szyfruje ruch internetowy, dzięki czemu osoba zaglądająca do tunelu nic w nim nie zobaczy.

ESP zarówno szyfruje, jak i uwierzytelnia dane, podczas gdy AH jedynie uwierzytelnia dane.

Komponenty obsługujące protokół IPSec

- Stowarzyszenia bezpieczeństwa (SA) : stowarzyszenia i zasady bezpieczeństwa ustanawiają różne porozumienia dotyczące bezpieczeństwa, stosowane w wymianach. Umowy te mogą określać rodzaj szyfrowania i algorytmu mieszania, który ma być używany. Zasady te są często elastyczne i pozwalają urządzeniom decydować, w jaki sposób chcą sobie radzić.

- Internetowa wymiana kluczy (IKE) : Aby szyfrowanie działało, komputery biorące udział w wymianie prywatnej komunikacji muszą współdzielić klucz szyfrowania. IKE umożliwia dwóm komputerom bezpieczną wymianę i udostępnianie kluczy szyfrujących podczas ustanawiania połączenia VPN.

- Algorytmy szyfrowania i mieszania : Klucze kryptograficzne działają przy użyciu wartości skrótu, generowanych przy użyciu algorytmu mieszania. AH i ESP są bardzo ogólne, nie określają konkretnego typu kodowania. Jednak protokół IPsec często wykorzystuje do szyfrowania Message Digest 5 lub Secure Hash Algorithm 1.

- Ochrona przed atakami polegającymi na ponownym odtwarzaniu : IPSec zawiera również standardy zapobiegające odtwarzaniu jakichkolwiek pakietów danych, które stanowią część udanego procesu logowania. Ten standard uniemożliwia hakerom wykorzystywanie odtwarzanych informacji do samodzielnego kopiowania danych logowania.

IPSec to kompletne rozwiązanie protokołu VPN, które może również służyć jako protokół szyfrowania w L2TP i IKEv2.

Tryby tunelowania: Tunel i Transport

![Co to jest IPSec? Co to jest IPSec?]()

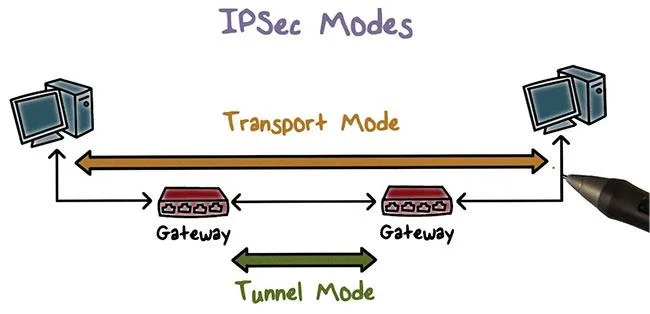

IPSec wysyła dane w trybie tunelu lub transportu

IPSec wysyła dane w trybie tunelu lub transportu. Tryby te są ściśle powiązane z typem używanego protokołu, AH lub ESP.

- Tryb tunelowy : W trybie tunelowym chroniony jest cały pakiet. IPSec otacza pakiet danych nowym pakietem, szyfruje go i dodaje nowy nagłówek IP. Jest powszechnie stosowany w konfiguracjach VPN typu lokacja-lokacja.

- Tryb transportowy : W trybie transportowym oryginalny nagłówek IP pozostaje i nie jest szyfrowany. Szyfrowane są tylko ładunek i zwiastun ESP. Tryb transportu jest powszechnie używany w konfiguracjach sieci VPN typu klient-lokacja.

W przypadku sieci VPN najczęstszą konfiguracją protokołu IPSec jest ESP z uwierzytelnianiem w trybie tunelowym. Taka struktura pomaga w bezpiecznym i anonimowym ruchu internetowym w tunelu VPN w niezabezpieczonych sieciach.

Jaka jest więc różnica między trybem tunelowym a trybem transportowym w IPsec?

Tryb tunelowy w protokole IPsec jest używany pomiędzy dwoma dedykowanymi routerami, przy czym każdy router działa jako jeden koniec wirtualnego „tunelu” w sieci publicznej. W trybie tunelowym początkowy nagłówek IP zawiera ostateczne miejsce docelowe zaszyfrowanego pakietu wraz z zawartością pakietu. Aby routery pośrednie wiedziały, dokąd mają przesyłać pakiety, protokół IPsec dodaje nowy nagłówek IP. Na każdym końcu tunelu routery dekodują nagłówki IP w celu dostarczenia pakietów do miejsca docelowego.

W trybie transportu ładunek każdego pakietu jest szyfrowany, ale początkowy nagłówek IP nie. Dlatego routery pośrednie mogą zobaczyć ostateczne miejsce docelowe każdego pakietu, chyba że używany jest oddzielny protokół tunelowy (taki jak GRE).

Z jakiego portu korzysta protokół IPsec?

Port sieciowy to wirtualna lokalizacja, do której przesyłane są dane w komputerze. Porty umożliwiają komputerowi śledzenie różnych procesów i połączeń. Jeśli dane trafiają do określonego portu, system operacyjny komputera wie, do jakiego procesu należą. IPsec zwykle używa portu 500.

Jak protokół IPsec wpływa na MSS i MTU?

MSS i MTU to dwie miary rozmiaru pakietu. Pakiety mogą osiągnąć określony rozmiar (w bajtach), zanim komputery, routery i przełączniki nie będą mogły ich przetworzyć. MSS mierzy rozmiar ładunku każdego pakietu, podczas gdy MTU mierzy cały pakiet, łącznie z nagłówkami. Pakiety przekraczające MTU sieci mogą zostać pofragmentowane, to znaczy podzielone na mniejsze pakiety, a następnie ponownie złożone. Pakiety przekraczające wartość MSS są po prostu odrzucane.

Protokół IPsec dodaje do pakietów pewną liczbę nagłówków i końcówek, z których każdy zajmuje kilka bajtów. W przypadku sieci korzystających z protokołu IPsec należy odpowiednio dostosować MSS i MTU, w przeciwnym razie pakiety będą pofragmentowane i nieznacznie opóźnione. Zazwyczaj MTU dla sieci wynosi 1500 bajtów. Normalny nagłówek IP ma długość 20 bajtów, a nagłówek TCP również ma 20 bajtów, co oznacza, że każdy pakiet może zawierać 1460 bajtów ładunku. Jednak protokół IPsec dodaje nagłówek uwierzytelniania, nagłówek ESP i powiązane zwiastuny. Dodają 50–60 bajtów do pakietu lub więcej.