Rzeczywistość jest taka, że możesz legalnie pobierać wszelkiego rodzaju duże pliki za pomocą torrentów i prawdopodobnie już to zrobiłeś. Ale czy wiesz, co to jest torrent?

Zobaczmy, jakie są pliki torrent i jak z nich korzystać w następnym artykule.

Co to jest torrent?

Plik torrent to plik zawierający szczegóły metadanych, w których znajdują się pliki i foldery rozproszone po Internecie. Pliki torrent często zawierają informacje związane z listą modułów śledzących (w zasadzie serwerów, które wyświetlają listę miejsc, w których można znaleźć pliki i foldery online), których torrent wymaga do ukończenia pobierania.

Pliki torrent nie zawierają plików, które pobierasz. Zawiera informacje o tych plikach i działa trochę jak spis treści plików, które chcesz pobrać. Plik torrent ma ujednoliconą strukturę:

- Ogłoś: podaj co najmniej jeden adres URL modułu śledzącego.

- Plik informacyjny : Różni się w zależności od liczby udostępnionych plików. Zawiera pełną listę plików do udostępnienia, jeśli w jednym pobraniu znajduje się wiele plików, łącznie z rozmiarem pliku w bajtach i ścieżką do rzeczywistego pliku.

- Długość: Rozmiar pliku dla pojedynczego pliku.

- Nazwa: sugeruje nazwę pliku i ścieżkę do pliku.

- Długość elementu: Wskazuje liczbę bajtów na sztukę. Każdy plik jest podzielony na części o stałej pojemności, a długość elementu wskazuje, ile bajtów ma się znajdować w każdym kawałku.

- Pieces: Lista skrótów łączących części pliku. W przypadku wielu plików lista sekcji odnosi się do pliku informacyjnego w celu ustalenia kolejności plików.

Jak działają torrenty?

Krótko mówiąc, plik torrent służy jako klucz do rozpoczęcia pobierania właściwej zawartości. Jeśli ktoś chce otrzymać udostępniony plik (np. książki, muzykę, dokumenty itp.), musi najpierw pobrać odpowiedni plik torrent bezpośrednio lub za pomocą łącza magnetycznego.

Następnie do otwarcia tego pliku/łącza wymagane jest oprogramowanie BitTorrent. Gdy oprogramowanie BitTorrent przeskanuje łącze do pliku/torrenta, będzie musiało znaleźć lokalizację programów udostępniających odpowiedni plik. W tym celu próbuje połączyć się z listą zidentyfikowanych trackerów (na podstawie metadanych pliku torrent) i próbuje połączyć się bezpośrednio. Jeśli operacja się powiedzie, rozpocznie się przesyłanie odpowiedniej treści.

Uwaga : pobieranie torrentów może odbywać się w formie segmentów, więc w rzeczywistości pobierasz małe części zawartości, a następnie wszystkie części zostaną w pełni złożone.

Niektóre powszechnie używane terminy w torrentach

Oto kilka przydatnych terminów, które warto znać w przypadku torrentów:

- Seed : Seed torrent oznacza udostępnianie go. Liczba nasion torrenta to liczba osób udostępniających cały plik. Zero nasion oznacza, że nikt nie może pobrać całego pliku.

- Peer : Peer to osoba, która pobiera plik z modułu udostępniającego, ale nie posiada jeszcze pełnego pliku.

- Leech : Leecher pobiera więcej niż przesyła. Zamiast tego leecher może nie przesyłać niczego po pobraniu pełnego pliku.

- Rój : grupa osób pobierających i udostępniających ten sam torrent.

- Tracker : serwer, który śledzi wszystkich podłączonych użytkowników i pomaga im się odnaleźć.

- Klient : program lub usługa internetowa używana przez pliki torrent lub łącza magnetyczne w celu zrozumienia sposobu pobierania lub przesyłania plików.

Dlaczego ludzie korzystają z torrentów?

Pliki torrent są podstawową częścią rozproszonych sieci plików P2P (peer-to-peer). Pliki Torrent informują klienta BitTorrent, gdzie znaleźć pliki, które chcesz pobrać od innych użytkowników podłączonych do sieci P2P.

Ludzie korzystają z torrentów z wielu powodów, ale sednem sprawy jest łatwość udostępniania plików pomiędzy użytkownikami. Rozważ dystrybucję Linuksa, taką jak Ubuntu lub Debian. Te dystrybucje Linuksa umożliwiają bezpłatne pobieranie systemów operacyjnych za pomocą torrentów, aby zmniejszyć obciążenie serwerów, zmniejszyć koszty hostingu i potencjalnie skrócić czas potrzebny na pobranie określonego pliku.

Jak dystrybuować Torrent

Po utworzeniu torrenta twórca może udostępnić jedną z dwóch rzeczy: plik .TORRENT lub skrót torrenta, często nazywany łączem magnetycznym.

Linki magnetyczne to prosty sposób identyfikacji torrentów w sieci BitTorrent bez konieczności przetwarzania pliku TORRENT. Jest unikalny dla tego konkretnego torrenta, więc nawet jeśli link jest tylko ciągiem znaków, nadal jest równoznaczny z posiadaniem pliku.

Linki Magnet i pliki TORRENT są często wymienione w indeksach torrentów, czyli witrynach stworzonych specjalnie do udostępniania torrentów. Możesz także udostępniać informacje o torrentach za pośrednictwem poczty elektronicznej, SMS-ów itp.

Ponieważ łącza magnetyczne i pliki TORRENT to tylko instrukcje dla klientów BitTorrent, pomagające zrozumieć, jak odzyskać dane, udostępnianie ich jest szybkie i łatwe.

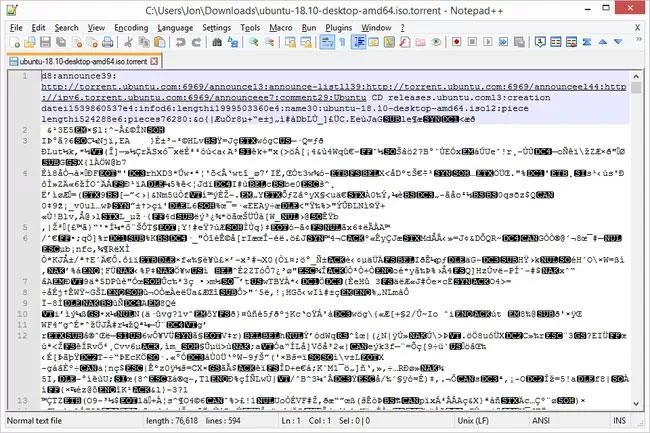

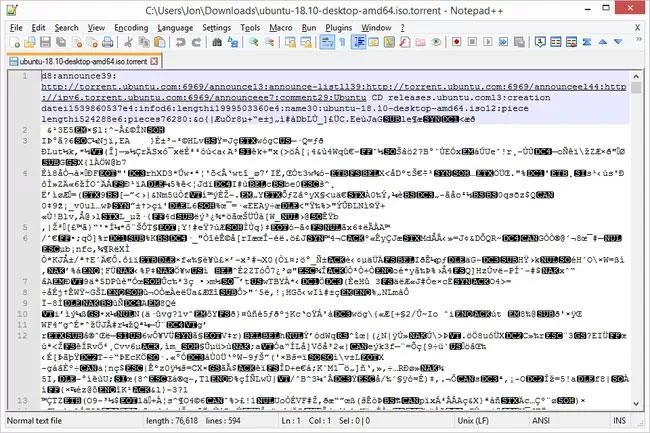

Plik torrent nie jest zbyt przydatny, jeśli nie jest używany z programem klienckim. Oto przykład otwarcia torrenta w edytorze tekstu - możesz zobaczyć, jak bezsensowne jest przeglądanie torrentów w ten sposób.

Torrent otwiera się w edytorze tekstu

Czy torrentowanie jest legalne?

Mieć! Tak długo, jak pobierasz legalne treści, korzystanie z torrentów jest całkowicie dopuszczalne. Jeśli jednak zaczniesz pobierać nielegalne treści za pomocą torrentów, sytuacja będzie inna.

Dostawcy usług internetowych (ISP), właściciele praw autorskich itp. mogą monitorować Twoje połączenie internetowe pod kątem dowodów używania torrentów. Jeśli chcesz uniemożliwić swojemu dostawcy usług internetowych lub komukolwiek innemu szpiegowanie Twoich danych, potrzebujesz VPN . Sprawdź już dziś naszą listę najlepszych sieci VPN, aby zapoznać się z sugestiami.

Gdzie można znaleźć torrenty?

Aby znaleźć pliki torrent, użytkownicy często odwiedzają popularne witryny, takie jak The Pirate Bay i Kickass Torrents . Chociaż torrentowanie jest technicznie legalne, z biegiem lat torrentowanie stało się synonimem nielegalnej działalności, ponieważ niezliczona liczba użytkowników udostępnia pirackie treści w sposób niekontrolowany.

Zasadniczo musisz wiedzieć, jakie treści są legalne, a jakie nielegalne, zanim uruchomisz jakiekolwiek połączenie torrentowe. Jeśli szukasz witryn z torrentami, które zapewniają legalną zawartość torrentów, sprawdź tę listę witryn, które umożliwiają legalne pobieranie torrentów.

Dlaczego torrenty są niebezpieczne?

Pobieranie torrentów jest zawsze potencjalnie niebezpieczne, ponieważ inne aplikacje mogą zobaczyć Twój adres IP. Wiele firm produkcyjnych i nagraniowych wynajmuje ruch i zgłasza, że wszystkie te adresy IP są wykrywane podczas pobierania torrentów, które są następnie przekazywane dostawcy usług internetowych. Dostawcy usług internetowych skontaktują się następnie z organami ścigania, aby zapobiec dalszemu pobieraniu pliku, co może obejmować zatrzymanie operatorów lub użytkowników.

Połączenie z wirtualną siecią prywatną (VPN) umożliwi zmianę adresu IP i zachowanie anonimowości podczas pobierania torrentów. Jest to ważne narzędzie, którego należy używać podczas pobierania torrentów, uniemożliwiając dostawcy usług internetowych zorientowanie się, co robisz.

Jak korzystać z torrentów?

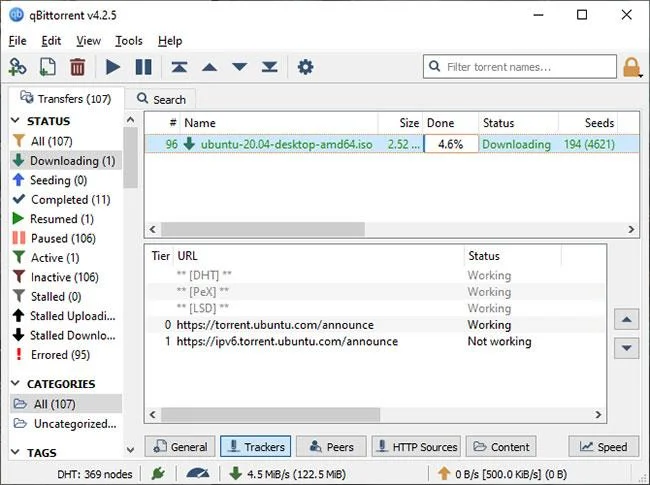

Pierwszą rzeczą, której potrzebujesz, jest klient BitTorrent. Dostępnych jest wielu klientów. qBittorent jest wysoko oceniany i dostępny dla wszystkich głównych systemów operacyjnych. Ponadto jest darmowy i ma otwarte oprogramowanie, więc jest to świetne miejsce na rozpoczęcie.

Po zainstalowaniu qBittorrent potrzebujesz pliku torrent, aby przetestować klienta BitTorrent. Wiele systemów operacyjnych Linux używa torrentów do dystrybucji plików. Przejdź do strony pobierania Ubuntu i przewiń w dół do sekcji BitTorrent. Wybierz najnowszą wersję Ubuntu Desktop (20.04 w chwili pisania tego tekstu) i poczekaj na pobranie pliku.

Po zakończeniu pobierania pliku kliknij dwukrotnie, aby go otworzyć. Plik torrent automatycznie otworzy klienta BitTorrent. Jeśli masz zainstalowany qBittorent, otworzy się i zapyta, czy chcesz utworzyć klienta dla domyślnej opcji torrent. Wybierz opcję Tak , jeśli chcesz to zrobić, a następnie kontynuuj.

Karty klienta BitTorrent

![Co to jest torrent? Jak korzystać z Torrenta? Co to jest torrent? Jak korzystać z Torrenta?]()

qOkno Bittorent

Plik torrentowy Ubuntu Desktop zostanie załadowany w qBittorent i pobieranie rozpocznie się automatycznie. Na dole okna qBittorent zobaczysz zakładki Ogólne, Trackery, Peers, Źródła HTTP i Treść .

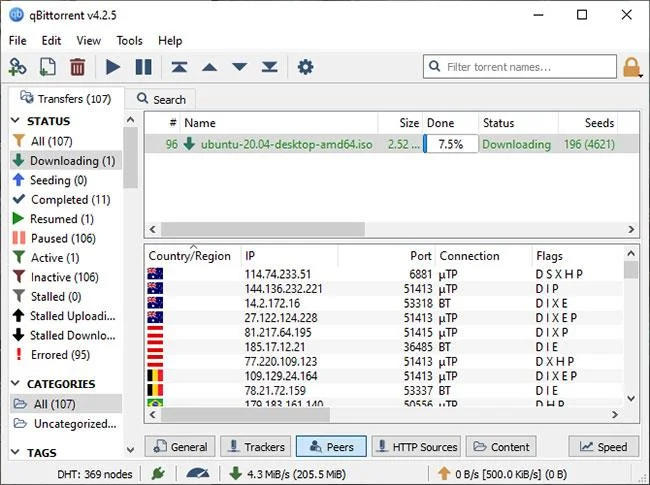

Wybierz zakładkę Partnerzy. Tutaj możesz zobaczyć listę wszystkich użytkowników, z którymi aktualnie jest połączony klient BitTorrent, aby pobrać pliki, przesłać pliki lub przygotować jedną z tych akcji, w zależności od ustawień klienta.

![Co to jest torrent? Jak korzystać z Torrenta? Co to jest torrent? Jak korzystać z Torrenta?]()

Zakładka Rówieśnicy

Teraz wybierz zakładkę Treść. Na tej karcie wyświetlana jest lista plików, które pobierasz dla wybranego pliku torrent. Plik torrentowy Ubuntu Desktop zawiera plik, który możesz zobaczyć na karcie Treść. Jeśli pobrałeś plik torrent zawierający łącza do wielu plików lub folderów, możesz nimi zarządzać na tej karcie.

Zakładka Treść

Na przykład możesz odznaczyć określone pliki lub foldery, aby nie były pobierane, lub przypisać poszczególnym plikom wyższy priorytet do pobrania w sieci.

Na koniec pod zakładkami znajdziesz dwa małe pola. Jedna ma zieloną strzałkę, wskazującą prędkość pobierania, a druga pomarańczową strzałkę, wskazującą prędkość wysyłania. Jeśli chcesz ograniczyć prędkość pobierania lub wysyłania klienta, możesz zmienić opcje tutaj. Pamiętaj, że te prędkości dotyczą całego klienta BitTorrent, a nie tylko pojedynczego pliku torrent.

Zielona strzałka oznacza prędkość pobierania, a pomarańczowa strzałka oznacza prędkość wysyłania