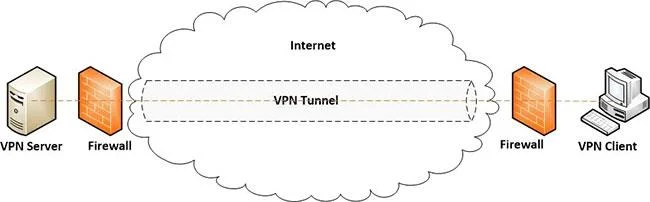

Technologia wirtualnych sieci prywatnych opiera się na koncepcji tunelowania. Podobnie jak fajka wodna, w której przepływa ciecz, tunel VPN izoluje i hermetyzuje ruch internetowy, zwykle za pomocą pewnego rodzaju szyfrowania, aby utworzyć prywatny tunel dla danych przesyłanych w niezabezpieczonej sieci.

Gdy ruch internetowy przepływa przez tunel VPN, zapewnia prywatne, bezpieczne połączenie między Twoim komputerem a innym komputerem lub serwerem w innej lokalizacji. W połączeniu z silnym szyfrowaniem tunelowanie sprawia, że szpiegowanie lub hakowanie danych jest praktycznie niemożliwe.

Jak działa tunelowanie VPN?

Tunelowanie VPN to proces enkapsulacji i szyfrowania danych

Pomyśl o tunelowaniu VPN jako o procesie enkapsulacji i szyfrowania danych.

- Hermetyzacja danych : Enkapsulacja to proces pakowania jednego pakietu danych internetowych w drugi, na przykład w przypadku wkładania listu do koperty przeznaczonej do wysłania.

- Szyfrowanie danych : Jednak posiadanie jednego tunelu nie wystarczy. Szyfrowanie szyfruje i blokuje zawartość wiadomości, czyli Twoje dane, tak aby nikt inny niż zamierzony odbiorca nie mógł jej otworzyć i przeczytać.

Chociaż tunele VPN można tworzyć bez szyfrowania, tunele VPN generalnie nie są uważane za bezpieczne, chyba że są chronione jakimś rodzajem szyfrowania. Dlatego często słyszy się o sieciach VPN opisywanych jako połączenia szyfrowane.

Przegląd protokołów szyfrowania VPN

![Co to jest tunel VPN? Co to jest tunel VPN?]()

Protokoły szyfrowania VPN

Specjalnie do użytku z tunelami VPN stworzono kilka protokołów szyfrowania. Najpopularniejsze typy protokołów szyfrowania VPN obejmują IPSec, PPTP, L2TP, OpenVPN, IKEv2, SSTP i OpenVPN.

- IPsec to zestaw protokołów bezpieczeństwa używanych do uwierzytelniania i szyfrowania danych w sieci VPN. Zawiera standardy nawiązywania połączenia między dwoma komputerami i wymiany kluczy kryptograficznych. Klucze szyfrują dane, więc tylko komputery biorące udział w wymianie mogą otworzyć klucz i przeglądać dane.

- PPTP został opracowany przez firmę Microsoft i jest standardem od końca lat 90. Jego działanie zależy od kanału sterującego TCP i enkapsulacji routingu ogólnego. Jednakże protokół PPTP nie jest już uważany za bezpieczny

- L2TP jest własnością Cisco i jest uważany za lepszą wersję PPTP. L2TP to jedyny protokół tunelowania, który sam w sobie nie zapewnia żadnego szyfrowania. Dlatego często łączy się go z protokołem IPSec. Kombinacja tych dwóch protokołów jest powszechnie znana jako L2TP/IPsec i jest to protokół obsługujący szyfrowanie do 256-bitów oraz algorytm 3DES.

- IKEv2 to protokół bezpiecznego łącza opracowany przez Microsoft i Cisco, używany do ustanawiania uwierzytelnionego i szyfrowanego połączenia między dwoma komputerami. Protokół IKEv2 jest często łączony z pakietem zabezpieczeń IPsec i jest określany jako IKEv2/IPsec. Ta kombinacja zapewnia szyfrowanie do 256-bitów i silne klucze kryptograficzne.

- SSTP to standard protokołu należący do firmy Microsoft, który współpracuje z systemami Windows, Linux i MacOS. Jednak zobaczysz go głównie na platformach Windows. Jest uważany za stabilny i bardzo bezpieczny protokół VPN, wykorzystujący standard Secure Socket Layer 3.0.

- OpenVPN to protokół typu open source obsługiwany przez wszystkie główne obecnie używane systemy operacyjne (Mac, Windows i Linux), a także Android i iOS. Obsługuje także mniej znane platformy, w tym OpenBSD, FreeBSD, NetBSD i Solaris. OpenVPN oferuje szyfrowanie do 256-bitowe przy użyciu OpenSSL, w pełni funkcjonalnego, wydajnego zestawu narzędzi klasy komercyjnej do zabezpieczeń warstwy transportowej.

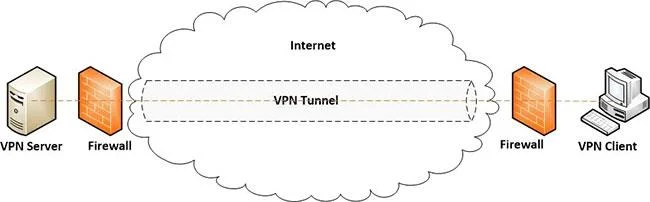

Który protokół tunelowania VPN jest najlepszy?

![Co to jest tunel VPN? Co to jest tunel VPN?]()

OpenVPN jest dziś uważany za złoty standard VPN

Najlepsza sieć VPN to ta, z której faktycznie korzystasz. OpenVPN, dzięki silnym możliwościom szyfrowania i obchodzenia zapór sieciowych, jest dziś uważany za złoty standard dla sieci VPN. Jest to jedna z najlepszych opcji osobistej sieci VPN i będzie działać na prawie każdej platformie. L2TP/IPSec, IKEv2/IPSec i SSTP to także dobre opcje, ale mogą być dostępne tylko na niektórych platformach.

Dostawca VPN z jednym i wieloma protokołami

Dostawcy VPN należą do kategorii VPN z jednym lub wieloma protokołami.

- Jednoprotokołowa sieć VPN zapewnia tylko jeden typ protokołu, zwykle protokół OpenVPN.

- Dostawcy obsługujący wiele protokołów mogą obsługiwać wszystkie powyższe protokoły, zapewniając usługi VPN zarówno użytkownikom indywidualnym, jak i biznesowym.

Obydwa typy dostawców VPN oferują korzyści, które mogą pomóc ukryć Twoją aktywność w Internecie, a niektóre opcje oferują dodatkowe warstwy zabezpieczeń wraz z wieloma innymi korzyściami.