Masz najnowsze i najbardziej aktualne oprogramowanie antywirusowe. Przeprowadziłeś pełne skanowanie systemu i nie znalazłeś żadnych problemów. Wszystko wydaje się działać sprawnie, z wyjątkiem tego, że przeglądarka internetowa przekierowuje Cię do witryn hazardowych, niezależnie od tego, co wpiszesz w Google . Co się dzieje?

Wygląda na to, że możesz potrzebować drugiego skanera złośliwego oprogramowania, aby sprawdzić, czy główny program antywirusowy lub silnik chroniący przed złośliwym oprogramowaniem pozwala, aby cokolwiek przedostało się do systemu niezauważone.

Dodatkowy skaner działa jak dodatkowy program do wykrywania i usuwania złośliwego oprogramowania, działając jako druga linia obrony komputera, jeśli główny skaner nie wykryje infekcji złośliwym oprogramowaniem.

Większość ludzi uważa, że jedno narzędzie skanujące z najnowszymi definicjami wirusów/złośliwego oprogramowania będzie w stanie chronić system przed szkodami. Ale niestety nie zawsze tak jest. Twórcy wirusów i złośliwego oprogramowania celowo kodują swoje złośliwe oprogramowanie, aby uniknąć wykrycia przez wiele głównych skanerów wirusów/złośliwego oprogramowania dostępnych na rynku.

W jaki sposób drugi skaner wykrywa potencjalne problemy?

Każdy skaner stosuje inną metodę wyszukiwania złośliwego oprogramowania

Istnieje kilka czynników wpływających na wykrywanie złośliwego oprogramowania. Różne skanery złośliwego oprogramowania mogą używać różnych metod skanowania. Jeden program może specjalizować się w wykrywaniu rootkitów , podczas gdy inny może wyszukiwać określone sygnatury wirusów.

Obecnie istnieje wiele rodzajów skanerów wtórnych, ale przy ich wyborze należy zachować szczególną ostrożność, ponieważ niektórzy twórcy złośliwego oprogramowania stworzą fałszywe produkty antywirusowe lub Scareware w rzeczywistości wstrzyknie do niego złośliwe oprogramowanie zamiast je usuwać. Wiele z tych opcji ma chwytliwie brzmiące nazwy, przekonujące strony internetowe i wygląda legalnie. Powinieneś wygooglować dowolny skaner, którego planujesz używać, aby upewnić się, że jest on legalny i nie stanowi oszustwa.

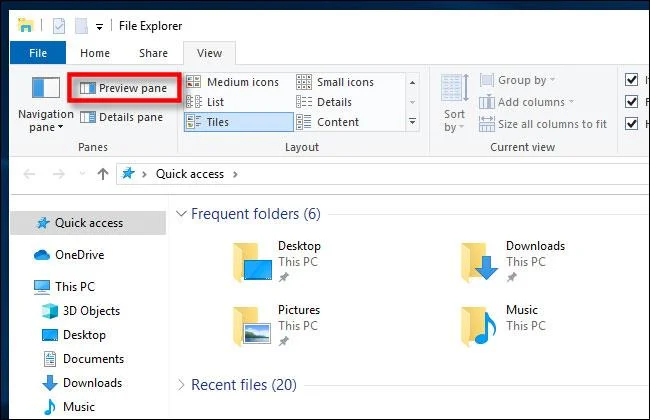

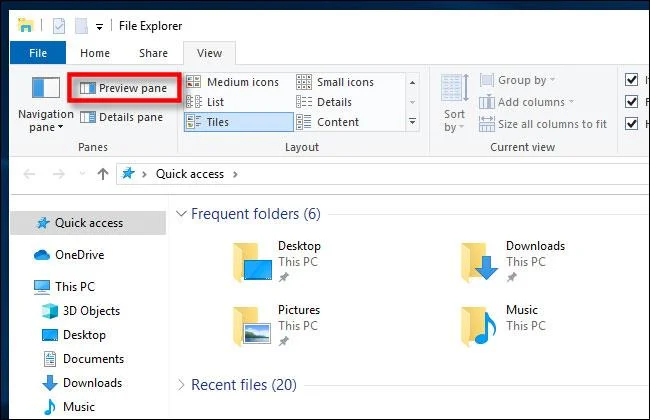

Który dodatkowy skaner złośliwego oprogramowania powinienem wybrać?

Oto lista niektórych renomowanych, legalnych i skutecznych drugich skanerów dostępnych na rynku:

![Dlaczego w systemie potrzebne jest drugie narzędzie do skanowania złośliwego oprogramowania? Dlaczego w systemie potrzebne jest drugie narzędzie do skanowania złośliwego oprogramowania?]()

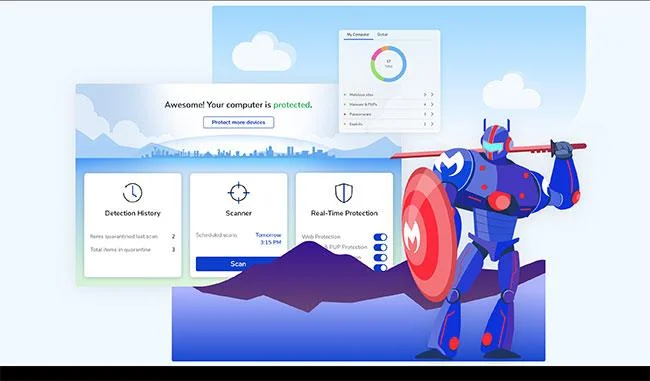

Malwarebytes jest jedną z najczęściej używanych opcji

- Malwarebytes (Windows) — Jeden z najczęściej polecanych dodatkowych skanerów na rynku. Jest bardzo często aktualizowany i potrafi wykryć wiele form złośliwego oprogramowania, których brakuje tradycyjnym narzędziom do skanowania antywirusowego. Program posiada wersję bezpłatną i płatną, zapewniającą ochronę w czasie rzeczywistym.

- HitMan Pro (Windows) — HitMan Pro wykorzystuje unikalne, oparte na chmurze podejście do skanowania złośliwego oprogramowania. Może przeskanować komputer w poszukiwaniu wielu form złośliwego oprogramowania w bardzo krótkim czasie. HitMan Pro ma również dostępną wersję bezpłatną.

- Kaspersky TDS Killer Anti-rootkit Utility (Windows) — skaner TDS Killer to świetne narzędzie. Jeśli uważasz, że Twój system zawiera rootkita, który został przeoczony przez wszystkie inne narzędzia, TDS Killer jest często Twoją ostatnią nadzieją i najlepszym wyborem do usunięcia rootkitów. Jest to bezpłatne narzędzie skupiające się na wielu typach bardzo wyrafinowanych rootkitów TDL, które są niezwykle trudne do wykrycia i usunięcia.