Niepoprawne usunięcie danych lub ich utrata w wyniku zainfekowania komputera wirusem jest nieunikniona. A jeśli użytkownicy chcą odzyskać utracone dane, muszą skorzystać z oprogramowania do odzyskiwania danych, takiego jak iSkysoft Data Recovery.

iSkysoft Data Recovery ma również te same funkcje, co inne oprogramowanie do odzyskiwania, takie jak Recuva , Easeus Data Recovery Wizard , wspierające wyszukiwanie i odzyskiwanie wielu utraconych formatów danych. Użytkownicy będą mieli możliwość wyboru, gdzie chcą znaleźć i przywrócić dane – w koszu lub wybrać konkretny dysk. Poza tym oprogramowanie ratuje również dane na wielu urządzeniach, takich jak USB, dysk twardy, karta SD, aparat fotograficzny itp. Poniższy artykuł poprowadzi czytelników, jak używać iSkysoft Data Recovery do odzyskiwania danych na komputerze.

Instrukcje odzyskiwania danych za pomocą iSkysoft Data Recovery

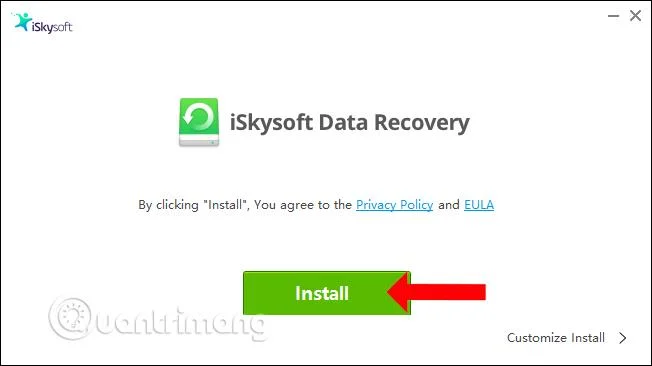

Krok 1:

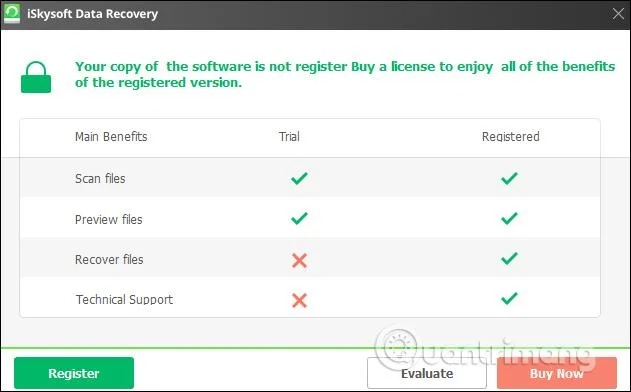

Użytkownicy klikają poniższy link, aby pobrać i zainstalować oprogramowanie iSkysoft Data Recovery na komputer. Kliknij przycisk Instaluj , aby zainstalować oprogramowanie.

Proces instalacji iSkysoft Data Recovery odbędzie się natychmiast potem.

![Jak używać iSkysoft Data Recovery do odzyskiwania danych Jak używać iSkysoft Data Recovery do odzyskiwania danych]()

Krok 2:

Po instalacji kliknij przycisk Uruchom teraz, aby przeskanować dane na komputerze.

![Jak używać iSkysoft Data Recovery do odzyskiwania danych Jak używać iSkysoft Data Recovery do odzyskiwania danych]()

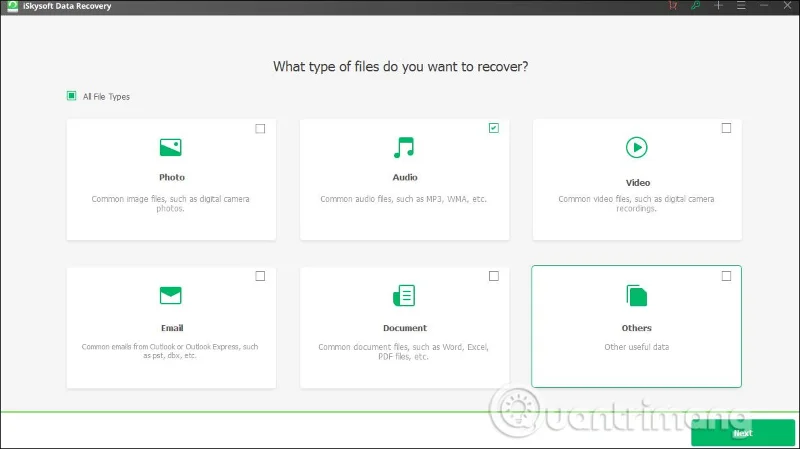

Krok 3:

Przejdź na nowy interfejs z typami plików, które użytkownicy chcą odzyskać. Oprogramowanie obsługuje formaty odzyskiwania takie jak:

- Format obrazu: PNG, JPG, TIFF, TIF, BMP, GIF, PSD, RAW, CRW,…

- Formaty audio takie jak: AVI, MOV, MP4, M4V, 3GP, 3G2, MKV, MXF, WMV, ASF, FLV, ...

- Formaty wideo takie jak: AVI, MOV, MP4, M4V, 3GP, 3G2, MKV, MXF, WMV, ASF, FLV, ...

- Formaty e-maili takie jak: EML, EMLX, PST, DBX, MSG, BKL...

- Pliki w formacie tekstowym, takie jak: XLS/XLSX, DOC/DOCX, PPT/PPTX, HTML/HTM, PDF,...

- Inne formaty, takie jak: ZIP, RAR, BZip2, 7z, SIT, SITX, DLL, SYS, LIB, 7ZIP, GZIP…

Kliknij na typ danych, które chcemy przeszukać.

![Jak używać iSkysoft Data Recovery do odzyskiwania danych Jak używać iSkysoft Data Recovery do odzyskiwania danych]()

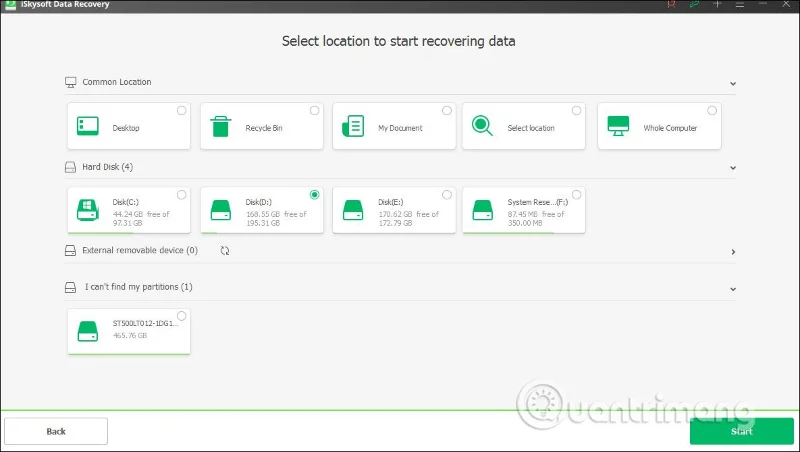

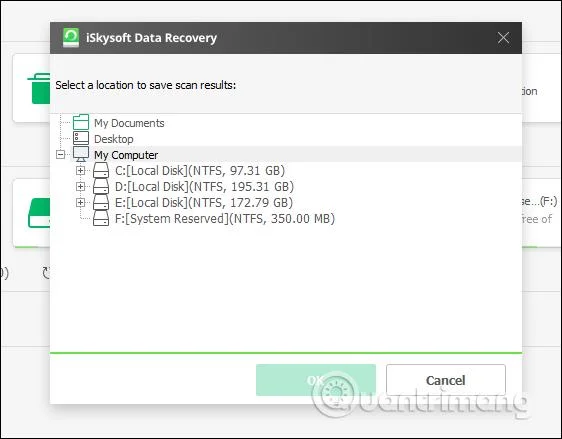

Krok 4:

Wyświetla interfejs wyboru dysków lub folderów, które chcesz przeskanować w poszukiwaniu danych. Jeśli chcesz sprawdzić dane w dowolnej sekcji, wybierz tę sekcję. Kliknięcie przycisku Ustaw lokalizację spowoduje wyświetlenie interfejsu napędów komputera.

![Jak używać iSkysoft Data Recovery do odzyskiwania danych Jak używać iSkysoft Data Recovery do odzyskiwania danych]()

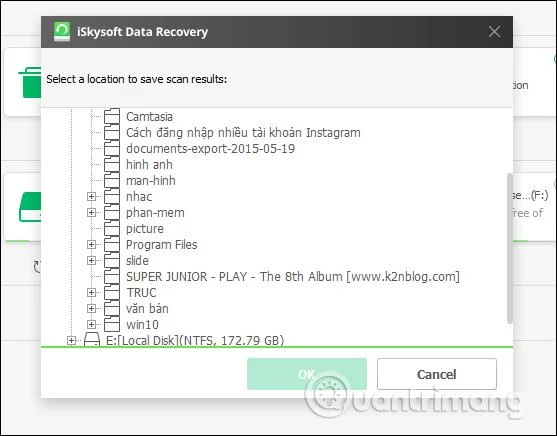

Na każdym dysku możesz rozwinąć, aby wybrać folder, który chcesz przeskanować w poszukiwaniu danych.

![Jak używać iSkysoft Data Recovery do odzyskiwania danych Jak używać iSkysoft Data Recovery do odzyskiwania danych]()

Foldery zostaną wyraźnie wyświetlone, abyśmy mogli wybierać.

![Jak używać iSkysoft Data Recovery do odzyskiwania danych Jak używać iSkysoft Data Recovery do odzyskiwania danych]()

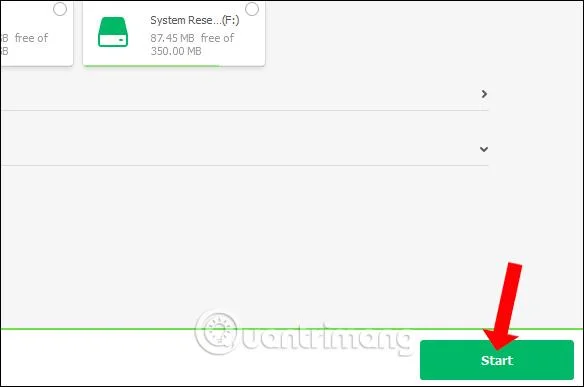

Po wybraniu miejsca wyszukiwania i skanowania utraconych danych kliknij przycisk Skanuj poniżej.

![Jak używać iSkysoft Data Recovery do odzyskiwania danych Jak używać iSkysoft Data Recovery do odzyskiwania danych]()

Krok 5:

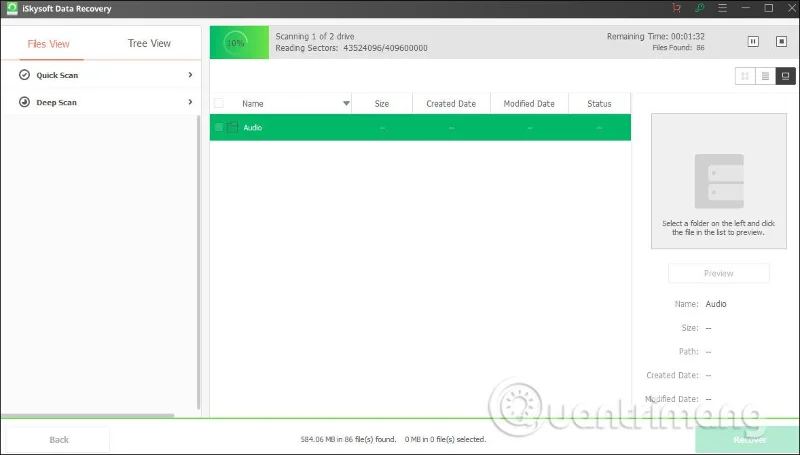

Przeprowadzony zostanie proces skanowania danych wybranej przez użytkownika partycji, folderu lub dysku. W tym interfejsie zobaczysz całkowity czas procesu skanowania i całkowitą liczbę znalezionych plików.

Po zakończeniu zobaczysz folder danych, który wybraliśmy do przeskanowania. Na przykład, jeśli chcesz znaleźć usunięte pliki audio, wyświetl folder Audio.

![Jak używać iSkysoft Data Recovery do odzyskiwania danych Jak używać iSkysoft Data Recovery do odzyskiwania danych]()

Krok 6:

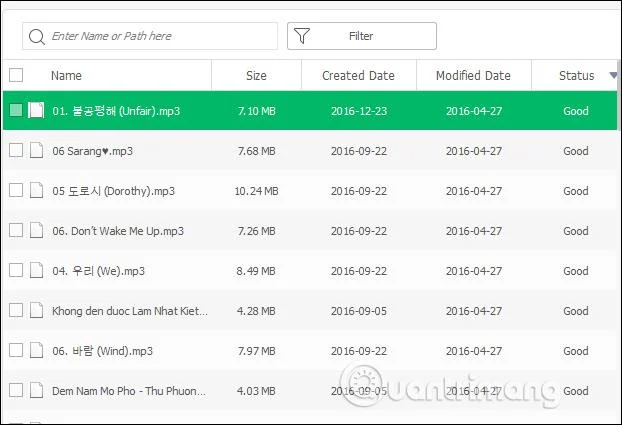

Kliknięcie tego folderu wyświetli wszystkie dane znalezione przez iSkysoft Data Recovery. W tym interfejsie użytkownicy zobaczą nazwę pliku, pojemność pliku i bieżący stan pliku.

Jeśli jest to obraz, pojawi się sekcja Podgląd, w której można wyświetlić podgląd zawartości.

![Jak używać iSkysoft Data Recovery do odzyskiwania danych Jak używać iSkysoft Data Recovery do odzyskiwania danych]()

Krok 7:

Jeśli chcesz przywrócić dowolne dane, wybierz ten plik i naciśnij przycisk Odzyskaj poniżej. Zobaczysz całkowity rozmiar plików wybranych do przywrócenia.

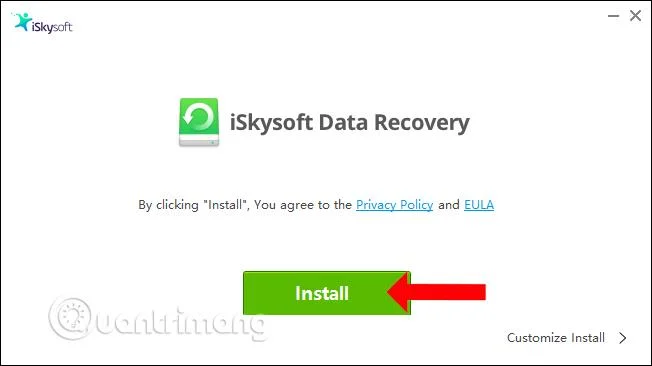

Uwaga dla użytkowników , że odzyskane dane należy zapisać na innym urządzeniu lub innej partycji niż ta, która jest przywracana. Aby odzyskać dane, użytkownicy muszą się zarejestrować, aby móc korzystać z iSkysoft Data Recovery.

![Jak używać iSkysoft Data Recovery do odzyskiwania danych Jak używać iSkysoft Data Recovery do odzyskiwania danych]()

Kroki, aby użyć iSkysoft Data Recovery do odzyskania danych, są bardzo proste. W zależności od potrzeby wyszukiwania i przywracania danych, możesz wybrać typ danych udostępnianych przez oprogramowanie. Wybór lokalizacji do wyszukiwania plików jest również bardzo przejrzysty podczas pełnej syntezy folderów na komputerze.

Zobacz więcej:

Życzę powodzenia!