Protokoły bezpieczeństwa poczty e-mail to struktury chroniące wiadomości e-mail użytkowników przed ingerencją z zewnątrz. Poczta e-mail nie bez powodu potrzebuje dodatkowych protokołów bezpieczeństwa: protokół SMTP (Simple Mail Transfer Protocol) nie ma wbudowanych zabezpieczeń. Szokująca wiadomość, prawda?

Wiele protokołów bezpieczeństwa współpracuje z SMTP. Oto te protokoły i sposób, w jaki chronią Twoją pocztę e-mail.

Dowiedz się o protokołach bezpieczeństwa poczty e-mail

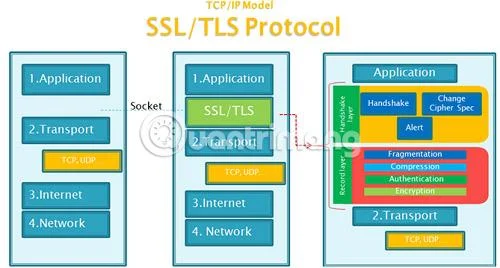

1. Jak protokół SSL/TLS zapewnia bezpieczeństwo poczty elektronicznej

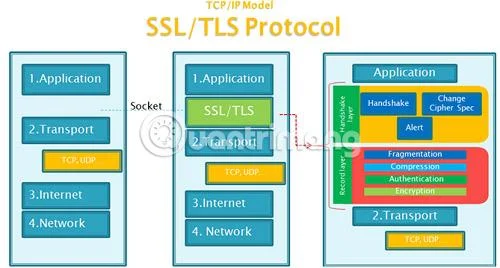

Secure Sockets Layer (SSL) i jego następca, Transport Layer Security (TLS), to najpopularniejsze protokoły bezpieczeństwa poczty elektronicznej służące do ochrony poczty elektronicznej przesyłanej przez Internet.

SSL i TLS to protokoły warstwy aplikacji. W internetowych sieciach komunikacyjnych warstwa aplikacji standaryzuje komunikację dla usług użytkownika końcowego. W tym przypadku warstwa aplikacji zapewnia ramy bezpieczeństwa (zestaw reguł), które współpracują z SMTP (również protokołem warstwy aplikacji) w celu zabezpieczenia komunikacji e-mail użytkowników.

W tej części artykułu omówiony zostanie wyłącznie protokół TLS, ponieważ jego poprzednik, SSL, jest przestarzały od 2015 r.

TLS zapewnia dodatkową prywatność i bezpieczeństwo „komunikacji” z programami komputerowymi. W tym przypadku TLS zapewnia bezpieczeństwo SMTP.

Kiedy aplikacja poczty e-mail użytkownika wysyła i odbiera wiadomości, wykorzystuje protokół kontroli transmisji (TCP – część warstwy transportowej, którego klient poczty elektronicznej używa do łączenia się z serwerem poczty e-mail), aby zainicjować „uzgadnianie” z serwerem poczty e-mail.

Uzgadnianie to seria kroków, podczas których klient poczty e-mail i serwer poczty e-mail potwierdzają ustawienia zabezpieczeń i szyfrowania, a następnie rozpoczynają transmisję wiadomości e-mail. Na podstawowym poziomie uściski dłoni działają w następujący sposób:

1. Klient wysyła wiadomość „cześć”, typy szyfrowania i kompatybilne wersje TLS do Serwera Pocztowego (serwer poczty elektronicznej).

2. Serwer odpowiada, przesyłając Certyfikat Cyfrowy TLS i publiczny klucz szyfrujący serwera.

3. Klient weryfikuje informacje zawarte w certyfikacie.

4. Klient generuje wspólny klucz tajny (znany również jako klucz wstępny) przy użyciu klucza publicznego serwera i wysyła go do serwera.

5. Serwer odszyfrowuje tajny klucz współdzielony.

6. W tym momencie klient i serwer mogą użyć Tajnego Klucza Wspólnego do zaszyfrowania transmisji danych, w tym przypadku wiadomości e-mail użytkownika.

TLS jest ważny, ponieważ większość serwerów e-mail i klientów poczty e-mail używa go do zapewnienia podstawowego poziomu szyfrowania wiadomości e-mail użytkowników.

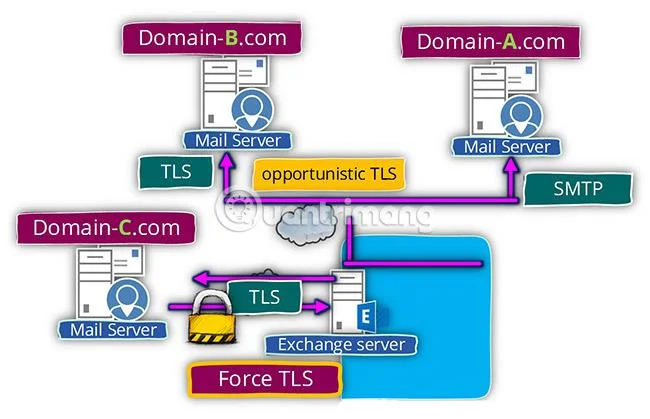

Oportunistyczny TLS i wymuszony TLS

![7 najpopularniejszych obecnie protokołów bezpieczeństwa poczty e-mail 7 najpopularniejszych obecnie protokołów bezpieczeństwa poczty e-mail]()

Oportunistyczny TLS to polecenie protokołu, które informuje serwer poczty e-mail, że klient poczty e-mail chce przekształcić istniejące połączenie w bezpieczne połączenie TLS.

Czasami klient poczty e-mail użytkownika użyje połączenia w postaci zwykłego tekstu zamiast postępować zgodnie z powyższym procesem uzgadniania, aby utworzyć bezpieczne połączenie. Oportunistyczny protokół TLS podejmie próbę zainicjowania uzgadniania protokołu TLS w celu utworzenia „tunelu”. Jeśli jednak uzgadnianie się nie powiedzie, Oportunistyczny TLS powróci do połączenia w postaci zwykłego tekstu i wyśle wiadomość e-mail bez szyfrowania.

Wymuszony TLS to konfiguracja protokołu, która wymusza, aby wszystkie „transakcje” e-mailowe korzystały z bezpiecznego standardu TLS. Jeśli wiadomość e-mail nie może dotrzeć z klienta poczty e-mail na serwer poczty e-mail, a następnie do odbiorcy wiadomości e-mail, wiadomość nie zostanie dostarczona.

2. Certyfikat cyfrowy

![7 najpopularniejszych obecnie protokołów bezpieczeństwa poczty e-mail 7 najpopularniejszych obecnie protokołów bezpieczeństwa poczty e-mail]()

Certyfikat cyfrowy to narzędzie szyfrujące, którego można używać do kryptograficznego zabezpieczania wiadomości e-mail. Certyfikat cyfrowy to rodzaj szyfrowania klucza publicznego.

Uwierzytelnianie umożliwia innym wysyłanie Ci wiadomości e-mail zaszyfrowanych przy użyciu wcześniej określonych publicznych kluczy szyfrowania, a także szyfrowanie wiadomości wysyłanych do innych osób. Certyfikat cyfrowy działa wówczas jak paszport powiązany z tożsamością internetową, a jego głównym zastosowaniem jest uwierzytelnianie tej tożsamości.

Posiadając Certyfikat Cyfrowy, klucz publiczny jest dostępny dla każdego, kto chce wysyłać Ci zaszyfrowane wiadomości. Szyfrują swój dokument za pomocą Twojego klucza publicznego, a Ty odszyfrujesz go za pomocą klucza prywatnego.

Certyfikaty cyfrowe mogą być używane przez osoby fizyczne, firmy, organizacje rządowe, serwery poczty e-mail i prawie wszystkie inne podmioty cyfrowe do uwierzytelniania tożsamości w Internecie.

3. Zapobiegaj fałszowaniu domen dzięki ramom zasad dotyczących nadawców

![7 najpopularniejszych obecnie protokołów bezpieczeństwa poczty e-mail 7 najpopularniejszych obecnie protokołów bezpieczeństwa poczty e-mail]()

Sender Policy Framework (SPF) to protokół uwierzytelniania, który teoretycznie chroni przed fałszowaniem domeny.

SPF wprowadza dodatkowe kontrole bezpieczeństwa, które pozwalają serwerowi określić, czy wiadomości pochodzą z domeny lub czy ktoś używa domeny do ukrycia swojej prawdziwej tożsamości. Domena to część Internetu posiadająca unikalną nazwę. Na przykład Quantrimang.com jest domeną.

Hakerzy i spamerzy często ukrywają swoje domeny, próbując przedostać się do systemu lub oszukać użytkowników, ponieważ z domeny można prześledzić lokalizację i właściciela lub przynajmniej sprawdzić, czy domena znajduje się na liście. Udając złośliwą wiadomość e-mail jako „zdrową” aktywną domenę, jest bardzo prawdopodobne, że użytkownicy nie będą podejrzliwi podczas klikania lub otwierania złośliwego załącznika.

Ramy zasad dotyczących nadawców składają się z trzech podstawowych elementów: struktury, metod uwierzytelniania i wyspecjalizowanych nagłówków wiadomości e-mail, które przekazują informacje.

4. Jak DKIM dba o bezpieczeństwo e-maili

![7 najpopularniejszych obecnie protokołów bezpieczeństwa poczty e-mail 7 najpopularniejszych obecnie protokołów bezpieczeństwa poczty e-mail]()

DomainKeys Identified Mail (DKIM) to protokół zabezpieczający przed manipulacją, który zapewnia bezpieczeństwo wysyłanych wiadomości podczas transmisji. DKIM wykorzystuje podpisy cyfrowe do sprawdzania, czy e-maile zostały wysłane z określonych domen. Ponadto sprawdza również, czy domena umożliwia wysyłanie wiadomości e-mail. DKIM jest rozszerzeniem SPF.

W praktyce DKIM ułatwia tworzenie „czarnych” i „białych list”.

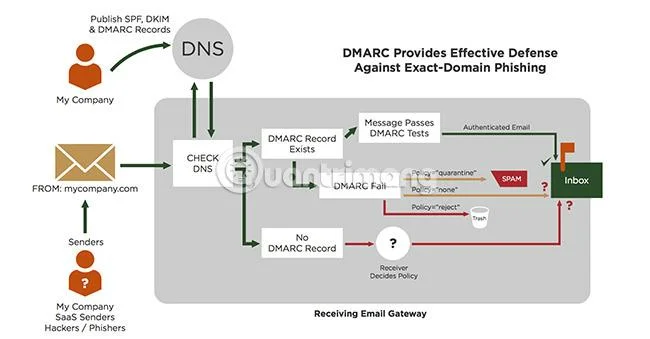

5. Co to jest DMARC?

![7 najpopularniejszych obecnie protokołów bezpieczeństwa poczty e-mail 7 najpopularniejszych obecnie protokołów bezpieczeństwa poczty e-mail]()

Następnym protokołem bezpieczeństwa poczty e-mail jest uwierzytelnianie, raportowanie i zgodność wiadomości w oparciu o domeny (DMARC). DMARC to system uwierzytelniania, który sprawdza standardy SPF i DKIM w celu ochrony przed nieuczciwymi działaniami pochodzącymi z domeny. DMARC jest ważną funkcją w walce z fałszowaniem domen. Jednakże stosunkowo niski wskaźnik przyjęcia oznacza, że podrabianie jest nadal powszechne.

DMARC działa poprzez zapobieganie fałszowaniu nagłówków adresu użytkownika. Robi to poprzez:

- Dopasuj nazwę domeny „nagłówek z” do nazwy domeny „koperta z”. Domena „koperta z” jest identyfikowana podczas testowania SPF.

- Dopasuj nazwę domeny „envelope from” do „d= domain name” znalezionej w podpisie DKIM.

DMARC instruuje dostawcę poczty e-mail, jak postępować z każdą przychodzącą wiadomością e-mail. Jeśli wiadomość nie spełnia standardów testów SPF i uwierzytelniania DKIM, zostanie odrzucona. DMARC to technologia, która pozwala domenom dowolnej wielkości chronić swoje nazwy domen przed fałszowaniem.

6. Kompleksowe szyfrowanie za pomocą S/MIME

![7 najpopularniejszych obecnie protokołów bezpieczeństwa poczty e-mail 7 najpopularniejszych obecnie protokołów bezpieczeństwa poczty e-mail]()

Bezpieczne/wielofunkcyjne rozszerzenia poczty internetowej (S/MIME) to sprawdzony, kompleksowy protokół szyfrowania. S/MIME koduje treść wiadomości e-mail przed jej wysłaniem, z wyłączeniem nadawcy, odbiorcy i innych części nagłówka wiadomości e-mail. Tylko odbiorca może odszyfrować wiadomość nadawcy.

S/MIME jest wdrażany przez klientów poczty e-mail, ale wymaga certyfikatu cyfrowego. Większość nowoczesnych klientów poczty e-mail obsługuje protokół S/MIME, ale użytkownicy nadal będą musieli sprawdzić, czy ich aplikacja i dostawca poczty e-mail obsługują konkretną obsługę.

7. Co to jest PGP/OpenPGP?

![7 najpopularniejszych obecnie protokołów bezpieczeństwa poczty e-mail 7 najpopularniejszych obecnie protokołów bezpieczeństwa poczty e-mail]()

Pretty Good Privacy (PGP) to kolejny znany od dawna kompleksowy protokół szyfrowania. Jednak użytkownicy częściej zetknęli się z jego odpowiednikiem typu open source, OpenPGP, i korzystali z niego.

OpenPGP to otwarta wersja protokołu szyfrowania PGP. Otrzymuje regularne aktualizacje, a użytkownicy znajdą go w wielu nowoczesnych aplikacjach i usługach. Podobnie jak w przypadku S/MIME, strony trzecie nadal mogą uzyskiwać dostęp do metadanych wiadomości e-mail, takich jak informacje o nadawcy i odbiorcy wiadomości e-mail.

Użytkownicy mogą dodać OpenPGP do swojej konfiguracji zabezpieczeń poczty e-mail, korzystając z jednej z następujących aplikacji:

- Windows: Użytkownicy Windows powinni rozważyć Gpg4Win.org.

- macOS: użytkownicy macOS powinni odwiedzić Gpgtools.org.

- Linux: Użytkownicy Linuksa powinni wybrać GnuPG.org.

- Android: Użytkownicy Androida powinni odwiedzić OpenKeychain.org.

- iOS: Użytkownicy iOS powinni wybrać PGP Everywhere. (pgpeverywhere.com)

Implementacja OpenPGP w każdym programie jest nieco inna. Każdy program ma innego programistę, który ustawia protokół OpenPGP tak, aby używał szyfrowania wiadomości e-mail. Są to jednak niezawodne programy szyfrujące, którym użytkownicy mogą powierzyć swoje dane.

OpenPGP to jeden z najłatwiejszych sposobów dodania szyfrowania na różnych platformach.

Protokoły bezpieczeństwa poczty e-mail są niezwykle ważne, ponieważ dodają warstwę zabezpieczeń do wiadomości e-mail użytkowników. Zasadniczo poczta e-mail jest podatna na ataki. SMTP nie ma wbudowanych zabezpieczeń, a wysyłanie wiadomości e-mail w postaci zwykłego tekstu (tj. bez żadnej ochrony i każdy, kto ją przechwyci, może przeczytać treść) jest bardzo ryzykowne, zwłaszcza jeśli zawiera poufne informacje.

Mamy nadzieję, że dokonasz właściwego wyboru!

Zobacz więcej: