Czasami podczas korzystania z komputera zobaczysz komunikat o treści takiej jak „ oprogramowanie antywirusowe wykrył, że właśnie pobrany plik zawiera wirusa”, a jednocześnie wiesz, że źródło Dane, które pobierasz, są całkowicie czyste! Nie martw się zbytnio, czasami oprogramowanie zabezpieczające również wyciąga błędne wnioski, to normalne, ale problem polega na tym, jak możemy mieć pewność, czy te dane są prawidłowe?Naprawdę bezpieczne, czy to po prostu błąd oprogramowania antywirusowego?

Fałszywie pozytywne (błąd fałszywego uwierzytelnienia) to częste zjawisko w oprogramowaniu zabezpieczającym. Fałszywe alarmy mają również pewne formy. Dzieje się tak wtedy, gdy programy antyszpiegowskie sprawiają, że użytkownicy błędnie myślą, że ich komputer jest atakowany przez złośliwy kod , podczas gdy w rzeczywistości nie ma żadnego problemu. Terminu „fałszywie pozytywny” można także użyć, gdy legalne aplikacje antyszpiegowskie zostaną błędnie zidentyfikowane jako zagrożenia. Oto kilka sposobów sprawdzenia, czy treść jest naprawdę bezpieczna.

Użyj VirusTotal, aby uzyskać więcej referencji

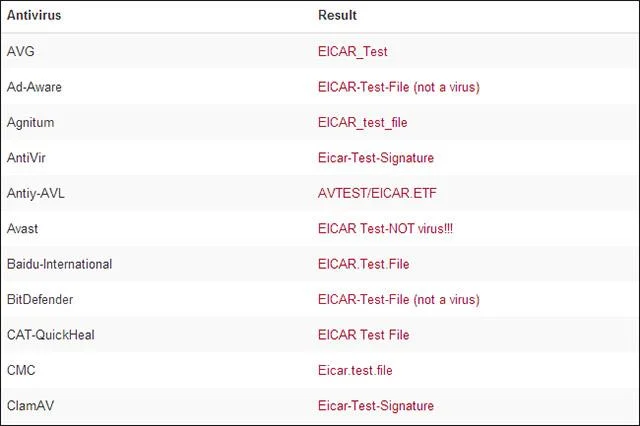

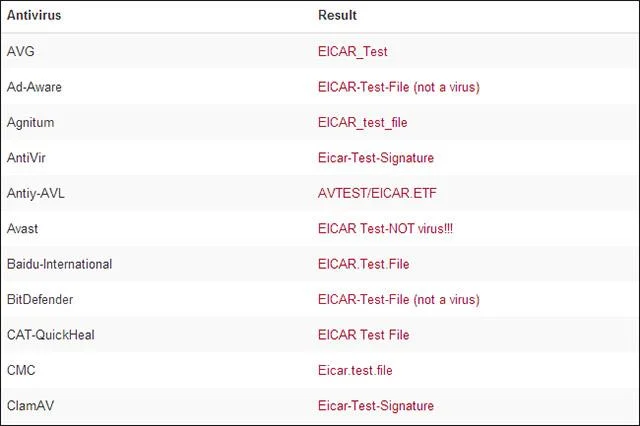

Różne programy antywirusowe będą w różny sposób oceniać bezpieczeństwo pliku. Innymi słowy, postrzeganie bezpieczeństwa błędnie uwierzytelnionego pliku będzie niespójne. Jeśli plik rzeczywiście zostanie błędnie zidentyfikowany, tylko kilka programów antywirusowych oznaczy plik jako niebezpieczny, podczas gdy inne uznają go za bezpieczny. Tutaj do akcji wkracza VirusTotal. VirusTotal to narzędzie, które pozwala nam przeskanować plik za pomocą 45 różnych programów antywirusowych, dzięki czemu możemy zsyntetyzować opinie programów antywirusowych na temat tego pliku, niezależnie od tego, czy są one spójne, czy nie. !

Jedyne, co musisz zrobić, to odwiedzić witrynę VirusTotal.com i przesłać plik potrzebny do uwierzytelnienia lub wprowadzić adres URL plików online. Jak wspomniano, VirusTotal automatycznie skanuje pliki za pomocą wielu różnych programów antywirusowych i informuje Cię o szczegółowej ocenie każdego programu na temat tego pliku.

Jak sprawdzić, czy plik jest bezpieczny przed pobraniem?

Jeśli chodzi o wyniki, jeśli większość programów antywirusowych uważa, że plik zawiera problem, to najprawdopodobniej rzeczywiście tak jest. Wręcz przeciwnie, jeśli tylko kilka programów antywirusowych uzna, że plik ten zawiera złośliwy kod, z dużym prawdopodobieństwem będzie to fałszywie pozytywny wynik. Należy jednak pamiętać, że informacje te służą wyłącznie celom informacyjnym i nie mogą zagwarantować, czy plik jest naprawdę całkowicie bezpieczny, czy nie.

Oceń wiarygodność źródła pobierania

Bardzo ważnym czynnikiem jest również ocena wiarygodności strony internetowej udostępniającej plik do pobrania . Jeśli plik został pobrany z niewiarygodnego źródła lub po prostu nie masz żadnych informacji o tej witrynie, prawdopodobieństwo, że plik zawiera złośliwe oprogramowanie jest dość wysokie. Zwłaszcza w przypadku treści przesyłanych pocztą elektroniczną będziesz musiał zachować jeszcze większą ostrożność.

Z drugiej strony, jeśli plik zostanie pobrany ze strony internetowej, której całkowicie ufasz, a zwłaszcza od renomowanego wydawcy, możesz całkowicie zignorować powiadomienie oprogramowania antywirusowego i używać go w zwykły sposób. Można powiedzieć, że w tym aspekcie kwestia sprawdzenia bezpieczeństwa pliku zależy od Ciebie, a nie od narzędzi zabezpieczających.

![Jak sprawdzić, czy plik został błędnie zidentyfikowany jako zawierający złośliwy kod? Jak sprawdzić, czy plik został błędnie zidentyfikowany jako zawierający złośliwy kod?]()

Jednak każda sytuacja jest możliwa, nie ma tutaj absolutnego potwierdzenia. Załóżmy na przykład, że witryna wydawcy mogła zostać przejęta. Taka sytuacja zdarza się rzadko, ale nie jest niemożliwa. Z drugiej strony, jeśli podczas pobierania plików pojawiają się błędy bez wczesnego ostrzeżenia ze strony programów zabezpieczających, jest to zły znak, najprawdopodobniej natknąłeś się na pobieranie zawierające złośliwe oprogramowanie. Krótko mówiąc, problem nadal polega na tym, czy masz pewność, że znajdujesz się na prawdziwej stronie wydawcy, a nie na fałszywej stronie stworzonej w celu nakłonienia Cię do pobrania złośliwego oprogramowania? Spróbuj sprawdzić wiarygodność pochodzenia pliku. Na przykład: Banki nigdy nie będą wysyłać programów dołączonych do wiadomości e-mail.

Sprawdź bazę danych złośliwego oprogramowania

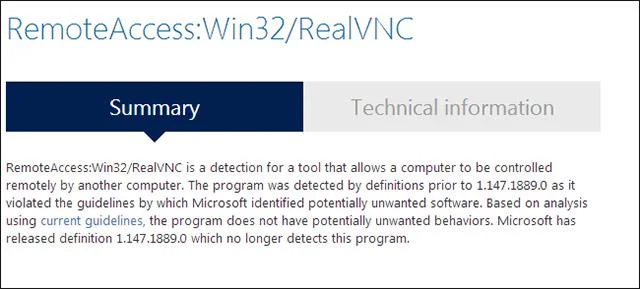

Kiedy oprogramowanie antywirusowe oznaczy złośliwe pliki, wyświetli konkretną nazwę typu złośliwego oprogramowania występującego w tym pliku. Wyszukaj w Internecie nazwy złośliwego oprogramowania, a znajdziesz łącza do witryn zawierających bazy danych złośliwego oprogramowania opracowane przez firmy zajmujące się bezpieczeństwem. Tutaj powiedzą Ci dokładnie, co zawiera plik i dlaczego został zablokowany.

![Jak sprawdzić, czy plik został błędnie zidentyfikowany jako zawierający złośliwy kod? Jak sprawdzić, czy plik został błędnie zidentyfikowany jako zawierający złośliwy kod?]()

W niektórych przypadkach legalne pliki mogą być również oznaczane jako złośliwe oprogramowanie i blokowane, ponieważ mogą być wykorzystywane do złośliwych celów. Na przykład niektóre programy antywirusowe będą blokować oprogramowanie serwera VNC. Oprogramowanie serwera VNC może zostać wykorzystane przez hakerów do uzyskania zdalnego dostępu do Twojego komputera, ale jest bezpieczne, jeśli wiesz, co robisz i zamierzasz zainstalować serwer VNC.

Bądź bardzo ostrożny!

Nie ma ogólnej metody ani jasnego sposobu, aby upewnić się, czy plik rzeczywiście został błędnie zidentyfikowany. Jedyne, co możemy zrobić, to zebrać dowody i zsyntetyzować informacje z wielu różnych źródeł, zanim będziemy mogli sformułować najbardziej optymalne prognozy. Krótko mówiąc, jeśli nie masz pewności, czy plik rzeczywiście został fałszywie uwierzytelniony, nie używaj go. Lepiej dmuchać na zimne!

Mam nadzieję, że zbudujesz świetny system ochrony!

Zobacz więcej: