Oprócz wirusów oprogramowanie ransomware stanowi również niebezpieczne zagrożenie dla systemów komputerowych i szybko rozprzestrzenia się na całym świecie. Aby częściowo zapobiec temu atakowi, na każdym komputerze niezbędnym narzędziem jest oprogramowanie anty-ransomware lub oprogramowanie antywirusowe .

Trend Micro RansomBuster to narzędzie do wykrywania podejrzanych plików lub oprogramowania na komputerach w celu powiadamiania użytkowników. Poza tym narzędzie posiada również funkcję blokowania rozprzestrzeniania się ransomeware, jeśli komputer jest zainfekowany ważnymi folderami. W poniższym artykule dowiesz się, jak używać Trend Micro RansomBuster na swoim komputerze.

Jak zapobiec oprogramowaniu ransomware na komputerze

Krok 1:

Kliknij poniższy link, aby pobrać i zainstalować oprogramowanie Trend Micro RansomBuster na swoim komputerze.

- https://ransombuster.trendmicro.com/

Krok 2:

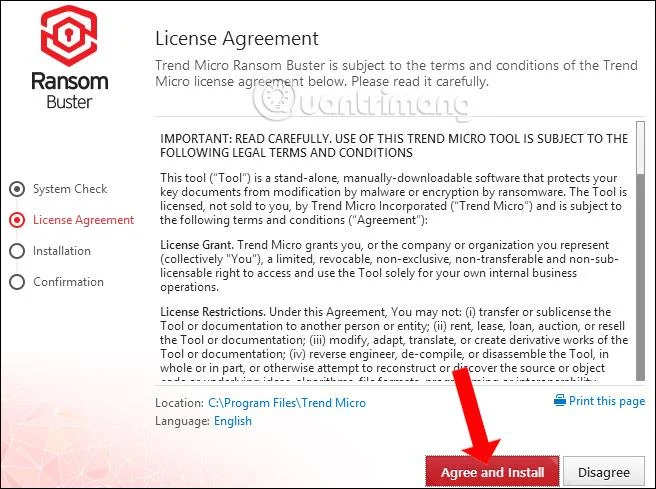

Poczekaj, aż narzędzie sprawdzające system, a następnie kliknij Zgadzam się i instaluję, aby zaakceptować warunki.

![Jak używać Trend Micro RansomBuster do blokowania oprogramowania ransomware Jak używać Trend Micro RansomBuster do blokowania oprogramowania ransomware]()

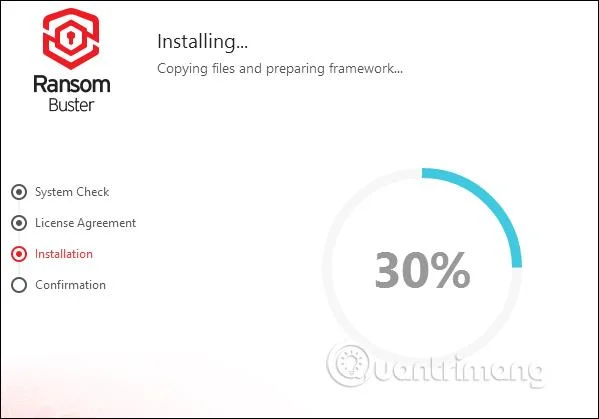

Poczekaj na zakończenie procesu instalacji oprogramowania Trend Micro RansomBuster.

![Jak używać Trend Micro RansomBuster do blokowania oprogramowania ransomware Jak używać Trend Micro RansomBuster do blokowania oprogramowania ransomware]()

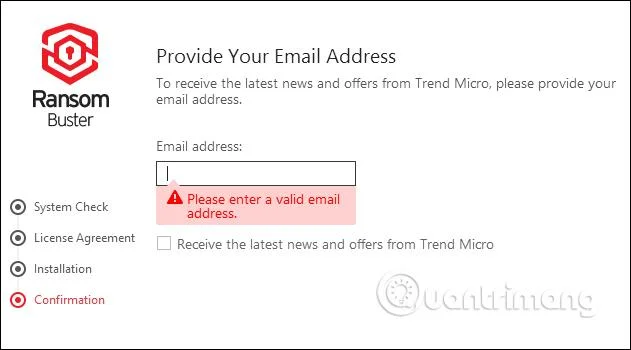

Narzędzie poprosi użytkowników o podanie adresu e-mail w celu potwierdzenia konta, a także otrzymania nowych informacji od producenta. Wpisz adres e-mail, a następnie kliknij przycisk Zakończ poniżej.

![Jak używać Trend Micro RansomBuster do blokowania oprogramowania ransomware Jak używać Trend Micro RansomBuster do blokowania oprogramowania ransomware]()

Krok 3:

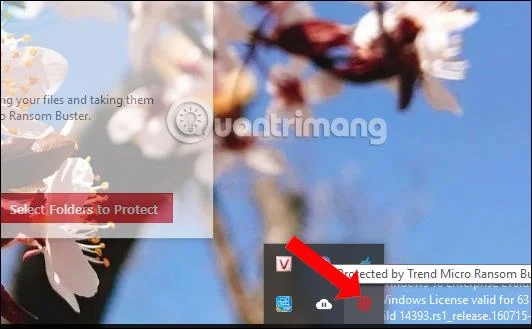

Program uruchomi się automatycznie po uruchomieniu i znajduje się w zasobniku systemowym komputera.

![Jak używać Trend Micro RansomBuster do blokowania oprogramowania ransomware Jak używać Trend Micro RansomBuster do blokowania oprogramowania ransomware]()

W głównym interfejsie oprogramowania kliknij opcję Wybierz foldery do ochrony . Domyślnie oprogramowanie chroni wszystkie pliki i foldery znajdujące się w folderze Dokumenty.

![Jak używać Trend Micro RansomBuster do blokowania oprogramowania ransomware Jak używać Trend Micro RansomBuster do blokowania oprogramowania ransomware]()

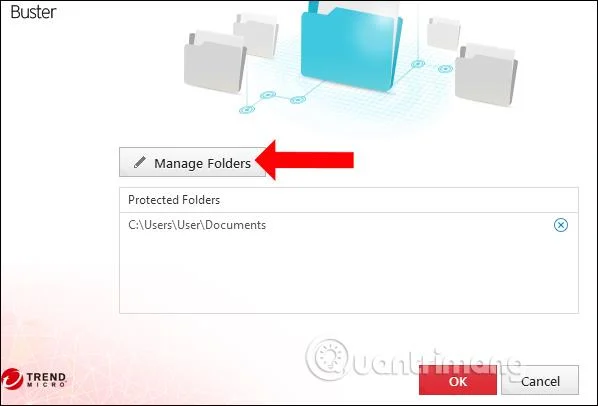

Aby dodać nowy folder kliknij Zarządzaj folderami .

![Jak używać Trend Micro RansomBuster do blokowania oprogramowania ransomware Jak używać Trend Micro RansomBuster do blokowania oprogramowania ransomware]()

Krok 4:

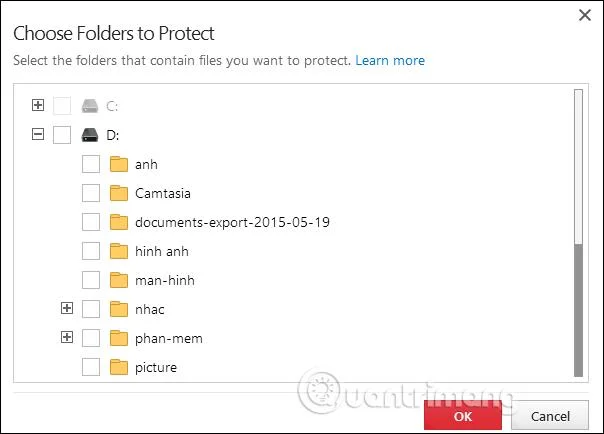

Wyświetla interfejs umożliwiający wybieranie folderów. Kliknij ikonę plusa, aby rozszerzyć wybór. Zaznacz pole , aby wybrać folder, który chcesz chronić, a następnie kliknij poniżej OK.

![Jak używać Trend Micro RansomBuster do blokowania oprogramowania ransomware Jak używać Trend Micro RansomBuster do blokowania oprogramowania ransomware]()

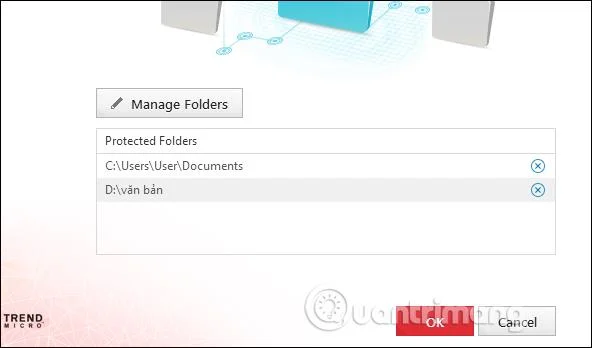

W rezultacie folder zostanie wyświetlony w interfejsie Trend Micro RansomBuster. Jeśli chcesz zniszczyć folder, który chcesz chronić, kliknij ikonę X. Kliknij OK, aby kontynuować

![Jak używać Trend Micro RansomBuster do blokowania oprogramowania ransomware Jak używać Trend Micro RansomBuster do blokowania oprogramowania ransomware]()

Krok 5:

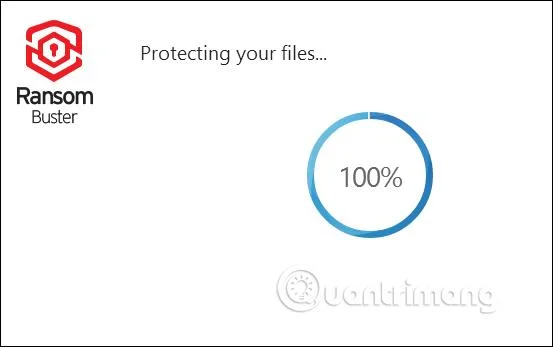

Następnie narzędzie przystąpi do ustawiania trybu zabezpieczeń dla wybranego folderu.

![Jak używać Trend Micro RansomBuster do blokowania oprogramowania ransomware Jak używać Trend Micro RansomBuster do blokowania oprogramowania ransomware]()

Całkowita liczba plików w zabezpieczonym folderze zostanie wyświetlona w interfejsie oprogramowania.

![Jak używać Trend Micro RansomBuster do blokowania oprogramowania ransomware Jak używać Trend Micro RansomBuster do blokowania oprogramowania ransomware]()

Krok 6:

Ponadto, jeśli ufasz określonym aplikacjom, możesz dodać uprawnienia umożliwiające tym aplikacjom dostęp do chronionych plików lub folderów w sekcji Lista zaufanych programów .

![Jak używać Trend Micro RansomBuster do blokowania oprogramowania ransomware Jak używać Trend Micro RansomBuster do blokowania oprogramowania ransomware]()

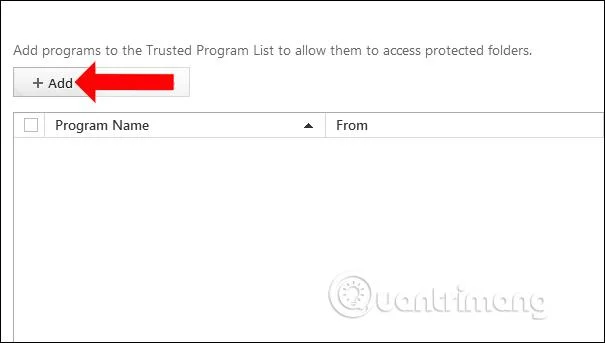

Krok 7:

Wyświetl interfejs dodawania aplikacji, naciśnij przycisk Dodaj .

![Jak używać Trend Micro RansomBuster do blokowania oprogramowania ransomware Jak używać Trend Micro RansomBuster do blokowania oprogramowania ransomware]()

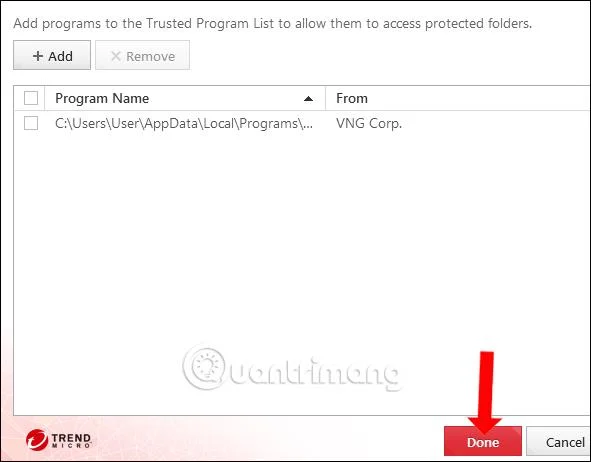

Kliknij przycisk Przeglądaj , aby znaleźć aplikację instalowaną na komputerze.

![Jak używać Trend Micro RansomBuster do blokowania oprogramowania ransomware Jak używać Trend Micro RansomBuster do blokowania oprogramowania ransomware]()

Użytkownik zobaczy wtedy plik instalacyjny aplikacji wyświetlony w folderze. Kliknij Gotowe, aby zapisać. Jeżeli chcesz usunąć zaufaną aplikację, wybierz plik i kliknij Usuń, aby go usunąć.

![Jak używać Trend Micro RansomBuster do blokowania oprogramowania ransomware Jak używać Trend Micro RansomBuster do blokowania oprogramowania ransomware]()

Trend Micro RansomBuster automatycznie będzie działać w tle w systemie, wyszukując dziwne oprogramowanie uzyskujące dostęp do chronionych plików lub folderów. Będziesz wtedy mieć więcej opcji blokowania dostępu aplikacji lub umieszczania tego programu w zaufanej aplikacji w celu uzyskania dostępu.

Zobacz więcej:

Życzę powodzenia!