Jeśli chcesz wysłać list, potrzebny jest adres odbiorcy. Adres jest cechą identyfikującą, która pomaga listonoszowi wiedzieć, gdzie należy wysłać list, dlatego adres musi być unikalny. Dwa domy nie mogą mieć tego samego adresu, w przeciwnym razie będzie zamieszanie.

Internet działa na podobnej zasadzie jak poczta. Zamiast wysyłać wiadomości, urządzenia wysyłają „pakiety danych”, a adres IP lub adres MAC określa, dokąd trafią te pakiety danych. W dzisiejszym artykule porozmawiamy o tym, jak te dwa adresy działają równolegle ze sobą.

Spis treści artykułu

Co to jest adres IP?

Adres IP (protokół internetowy) to numer identyfikacyjny elementu sprzętu sieciowego. Urządzenia w sieci mają różne adresy IP, podobne do adresów domowych lub firmowych. Urządzenia wykorzystują adresy IP do komunikacji między sobą w sieci.

Firma Quantrimang ma długi artykuł przypominający broszurę na temat adresów IP. Aby uzyskać bardziej szczegółowe informacje, przeczytaj artykuł: Co to jest adres IP?

Co to jest adres MAC?

Adres MAC identyfikuje unikalny „interfejs sieciowy” w urządzeniu. Chociaż adresy IP są przydzielane przez dostawcę usług internetowych i można je ponownie przypisać po podłączeniu lub rozłączeniu urządzenia, adres MAC jest powiązany z adapterem fizycznym i przypisany przez producenta.

Adres MAC to ciąg 12 cyfr, gdzie każda cyfra może być dowolną liczbą od 0 do 9 lub literą od A do F. Dla ułatwienia odczytu ciąg jest podzielony na bloki. Istnieją trzy popularne formaty, pierwszy format jest najpopularniejszy i preferowany:

- 68:7F:74:12:34:56

- 68-7F-74-12-34-56

- 687.F74.123.456

Pierwsze 6 cyfr (zwanych „przedrostkiem”) oznacza producenta adaptera, a ostatnie 6 cyfr stanowi unikalny identyfikator konkretnego adaptera. Adres MAC nie zawiera informacji o tym, do jakiej sieci jest podłączone urządzenie.

Jak adresy IP i adresy MAC działają w tandemie?

Most pomiędzy adresem MAC a adresem IP: ARP

Chociaż adresy MAC i adresy IP mają wiele różnic, nie działają one niezależnie od siebie. Protokół rozpoznawania adresów (ARP) jest mostem łączącym je. Protokół ten działa pomiędzy warstwą 2 i 3 w sieci lokalnej (LAN) . Mapuje adresy IPv4 na adresy MAC urządzeń sieciowych i odwrotnie.

Uwaga : IPv4 wykorzystuje protokół ARP. W nowszych sieciach IPv6 protokół Neighbor Discovery Protocol zapewnia równoważną funkcjonalność.

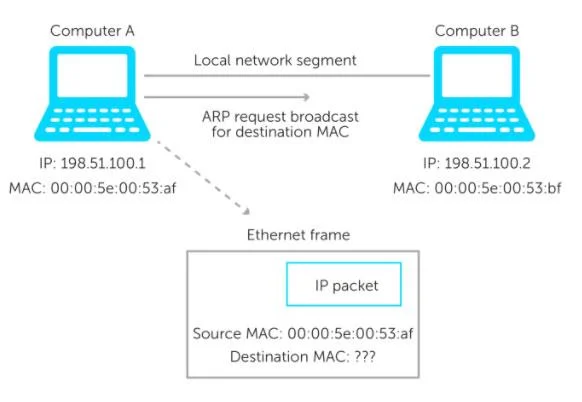

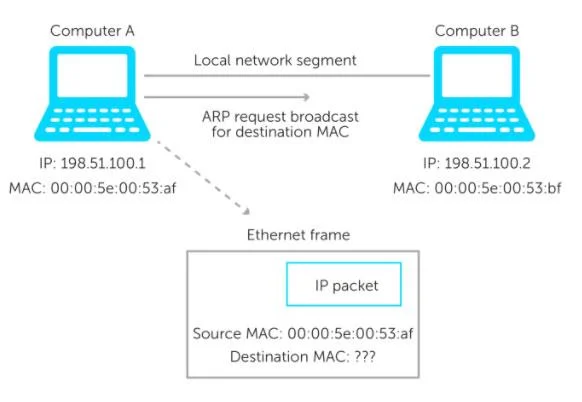

Oto jak to działa: Jedno urządzenie chce komunikować się z innym urządzeniem w segmencie sieci lokalnej. Umieszcza swoje żądanie zawierające zarówno źródłowy adres IP, jak i docelowy adres IP w jednym pakiecie IP. Ramka Ethernet następnie hermetyzuje pakiet IP. Ta ramka zawiera zarówno źródłowy, jak i docelowy adres MAC. Czasami jednak adres MAC urządzenia docelowego jest nieznany.

Przykład komputera A i komputera B

Komputer A chce wysłać pakiet IP do komputera B. Nie zna jednak adresu MAC komputera B. Komputer A wyemituje wówczas żądanie ARP, które zostanie odebrane przez wszystkie komputery w segmencie sieci lokalnej.

Zasadniczo żądanie brzmi: „To jest mój adres IP. To jest mój adres MAC. Szukam adresu MAC powiązanego z tym adresem IP. Jeśli ten adres IP jest Twój, odpowiedz i podaj mi swój adres MAC.

Jak ARP współpracuje z adresami IP i MAC

Komputer B odbiera żądanie ARP i zrobi dwie rzeczy.

Po pierwsze, każde urządzenie ma własną tablicę ARP. Za każdym razem, gdy komputer chce wysłać pakiet w sieci LAN, najpierw sprawdza swoją tablicę ARP. Jeśli wpis dotyczący komputera A nie istnieje jeszcze w tabeli Komputer B, zostanie utworzony nowy wpis. Adresy MAC i IP komputera A zostaną dodane na podstawie zawartości ramki.

Następnie zostanie wysłana odpowiedź ARP zawierająca adres IP i adres MAC. Komputer A otrzyma odpowiedź i doda informacje do swojej tablicy ARP. Mając odpowiedni adres MAC, komputer A może teraz wysyłać ramki Ethernet do komputera B.

Należy pamiętać, że chociaż każdy może łatwo wyszukać adres IP, innym osobom nie jest łatwo znaleźć adres MAC. Kiedy pakiet IP opuszcza sieć LAN i przechodzi przez router, jego nagłówek z adresem MAC jest odrzucany. Dlatego nikt spoza sieci LAN nigdy nie zobaczy Twojego adresu MAC w pakiecie IP (chyba, że aplikacja wyśle go jako dane).

Adresy MAC są stałe, natomiast adresy IP są dynamiczne

Ponieważ jest przypisany do karty sieciowej lub innego sprzętu, adres MAC nigdy sam się nie zmienia (ale wiele interfejsów sieciowych obsługuje zmianę adresu MAC). Z drugiej strony wiele adresów IP ma charakter dynamiczny i zmienia się okresowo w zależności od czasu lub charakterystyki konfiguracji sieci.

Każdy adres ma unikalną strukturę adresu

Adres MAC to 48-bitowy adres szesnastkowy. Zwykle składa się z 6 zestawów po 2 cyfry lub znaki oddzielone dwukropkami. Przykładowy adres MAC wyglądałby tak: 00:00:5e:00:53:af.

Wielu producentów kart sieciowych i innego sprzętu używa podobnego ciągu na początku adresu MAC wytwarzanych przez siebie produktów. Nazywa się to unikalnym identyfikatorem organizacyjnym (OUI). OUI to zazwyczaj pierwsze 3 bajty cyfry lub znaku. IEEE (Instytut Inżynierów Elektryków i Elektroników) zarządza OUI dla producentów.

Tymczasem adres IPv4 jest 32-bitową liczbą całkowitą przedstawioną w zapisie szesnastkowym. Bardziej powszechny format, zwany kwadrantem z kropkami lub dziesiętnym z kropkami, to xxxx, gdzie każde x może mieć dowolną wartość z zakresu od 0 do 255. Na przykład 192.0.2.146 jest prawidłową regułą adresu IPv4.

Umieszczone w różnych warstwach modelu OSI

Adresy MAC i adresy IP również znajdują się w różnych warstwach modelu OSI (Open Systems Interconnection). Model OSI to ramy koncepcyjne wykorzystujące siedem warstw abstrakcji do opisu wszystkich funkcji systemu telekomunikacyjnego. W modelu OSI podwarstwa MAC warstwy łącza danych (warstwa 2) implementuje adresy MAC. Tymczasem adres IP działa w warstwie sieciowej (warstwa 3) modelu.

Słabe strony adresów IP i adresów MAC

Pamiętasz, jak adres IP reprezentuje połączenie urządzenia z dostawcą usług internetowych? Co się stanie, jeśli drugie urządzenie połączy się z urządzeniem głównym i przekaże całą aktywność w Internecie za pośrednictwem tego urządzenia? W pozostałej części sieci aktywność drugiego urządzenia wydaje się być urządzeniem głównym.

W ten sposób ukrywasz swój adres IP przed innymi. Chociaż nie ma w tym nic złego, może to prowadzić do problemów z bezpieczeństwem. Na przykład złośliwy haker ukrywający się za jakimś serwerem proxy może bardzo utrudnić władzom jego wyśledzenie.

Kolejnym ryzykiem jest możliwość śledzenia adresów IP . Zdziwiłbyś się, co ktoś może zrobić, mając tylko Twój adres IP.

Istnieje również potencjalny problem konfliktów IP , gdy dwa lub więcej urządzeń ma ten sam adres IP. Dzieje się to głównie w obrębie sieci lokalnej, ale w obliczu rosnącego niedoboru adresów IPv4 może wkrótce rozprzestrzenić się na cały Internet.

Jeśli chodzi o adresy MAC, tak naprawdę musisz wiedzieć tylko jedną rzecz: bardzo łatwo jest zmienić adres MAC urządzenia . Jest to sprzeczne z celem unikalnego identyfikatora przypisanego przez producenta, ponieważ każdy może „sfałszować” adres MAC innej osoby. Sprawia to również, że funkcje takie jak filtry MAC są prawie bezużyteczne.

Niezależnie od tego adresy IP i adresy MAC są przydatne i ważne, więc nie znikną w najbliższym czasie. Mamy nadzieję, że teraz rozumiesz, czym one są, jak działają i dlaczego ich potrzebujesz.

Jeśli masz jakieś pytania lub masz inne wskazówki lub wyjaśnienia, podziel się z nami w sekcji komentarzy poniżej!

Zobacz więcej: