Hasło to ciąg znaków używany do uzyskania dostępu do poufnych informacji, sieci, urządzeń mobilnych lub komputerów. Dla większego bezpieczeństwa hasła są zazwyczaj dłuższe niż hasła i zawierają wiele słów tworzących hasło.

Hasła i frazy zabezpieczające zapobiegają dostępowi nieupoważnionych osób do plików, programów i innych zasobów. Kiedy tworzysz hasło lub hasło, powinieneś je wzmocnić, co oznacza, że będzie bardzo trudne do odgadnięcia lub złamania. Powinieneś używać silnych haseł do wszystkich kont użytkowników na swoim komputerze. Jeśli korzystasz z sieci w pracy, administrator sieci może wymagać użycia silnego hasła.

Uwaga : w sieciach bezprzewodowych klucz chroniony Wi-Fi (WPA) obsługuje użycie haseł. To hasło jest konwertowane na klucz używany do szyfrowania i nie można go zobaczyć.

Jak używać znaków ASCII do tworzenia silnych haseł

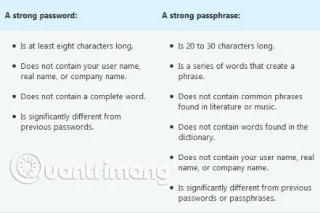

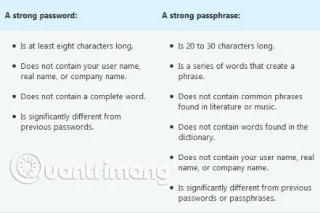

Co składa się na silne hasło lub hasło?

Silne hasła i hasła zawierają znaki jednego z 4 typów:

![Jak używać znaków ASCII do tworzenia silnych haseł Jak używać znaków ASCII do tworzenia silnych haseł]()

Hasło lub hasło może spełniać wszystkie powyższe kryteria i nadal być słabe. Na przykład Hello2U! spełnia wszystkie wymienione powyżej kryteria silnego hasła , ale nadal jest słaby, ponieważ zawiera całe słowo. H3ll0 2 U!, jest bardziej niezawodną alternatywą, ponieważ zastępuje niektóre litery w pełnych słowach cyframi i zawiera również spacje.

Wskazówki dotyczące zapamiętywania silnego hasła lub hasła

1. Utwórz akronim z łatwej do zapamiętania informacji. Wybierz na przykład wyrażenie, które ma dla Ciebie znaczenie, np. „Urodziny mojego syna są 12 grudnia 2004 r.”. Użyj skrótów tej frazy jako hasła. Na przykład możesz użyć hasła Msbi12/Dec,4 .

2. Zastąp cyfry, symbole i błędy ortograficzne literami lub słowami w zapadającym w pamięć zdaniu. Na przykład „Urodziny mojego syna są 12 grudnia 2004 r.” może zmienić się na Brthd8iz 12124 Mi$una i będzie to dobre hasło.

3. Powiąż swoje hasło lub hasło z ulubionym hobby lub sportem. Na przykład „Uwielbiam grać w badmintona” może mieć postać ILuv2PlayB@dm1nt()n.

4. Jeśli uważasz, że musisz zapisać swoje hasło lub hasło, aby je zapamiętać, nie oznaczaj go etykietą i trzymaj w bezpiecznym miejscu.

Twórz silniejsze hasła i frazy hasła, używając znaków ASCII

Można także tworzyć hasła i frazy zabezpieczające zawierające rozszerzone znaki ASCII. Używanie rozszerzonych znaków ASCII pomaga zwiększyć bezpieczeństwo hasła lub hasła, zwiększając liczbę dostępnych znaków, aby je wzmocnić. Przed użyciem rozszerzonych znaków ASCII upewnij się, że hasło i zawarte w nim hasło są zgodne z programami używanymi przez Ciebie lub Twoje miejsce pracy. Zachowaj szczególną ostrożność podczas używania rozszerzonych znaków ASCII w hasłach i hasłach, jeśli w miejscu pracy korzysta się z wielu systemów operacyjnych lub wersji systemu Windows .

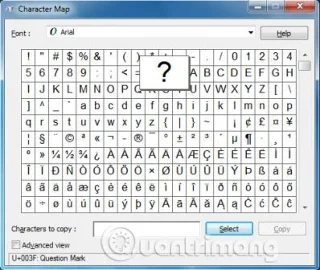

Rozszerzone znaki ASCII można znaleźć w Mapie Znaków. Niektórych rozszerzonych znaków ASCII nie należy używać w hasłach i hasłach. Nie używaj znaku, jeśli w prawym dolnym rogu okna dialogowego Mapa znaków nie zdefiniowano skrótu.

![Jak używać znaków ASCII do tworzenia silnych haseł Jak używać znaków ASCII do tworzenia silnych haseł]()

Zgodnie z powyższymi zaleceniami hasła do systemów Windows 7 lub Vista mogą mieć więcej niż 8 znaków. W rzeczywistości możesz utworzyć hasło o długości do 127 znaków. Jeśli jednak jesteś w sieci, w której znajdują się komputery z systemem Windows 95 lub Windows 98 , rozważ użycie hasła nie dłuższego niż 14 znaków. Jeśli Twoje hasło jest dłuższe niż 14 znaków, możesz nie mieć możliwości zalogowania się do sieci z komputerów z tymi systemami operacyjnymi.

Zobacz więcej: