Badacze zajmujący się bezpieczeństwem ujawnili niedawno nową technikę hakowania Wi-Fi , która ułatwia znalezienie haseł Wi-Fi do najnowocześniejszych routerów. Odkryta przez Jensa Steubego (nazywanego „Atom”) – twórcę słynnego narzędzia do łamania haseł Hashcat – podczas analizy nowo wydanego standardu bezpieczeństwa WPA3 metoda ta atakuje protokół sieci bezprzewodowej WPA /WPA2 z funkcją roamingu opartą na PMKID (Pairwise Master Key Identifier ).

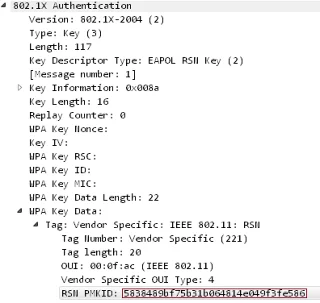

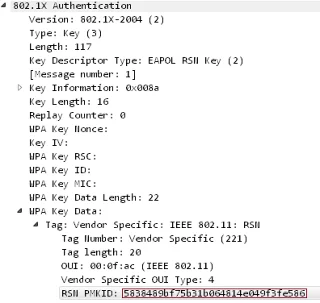

Ta nowa metoda hakowania Wi-Fi umożliwia atakującym odzyskanie hasła logowania PSK (klucz wstępny), aby włamać się do sieci Wi-Fi i podglądać aktywność w Internecie. Wcześniej atakujący musiał czekać, aż ktoś zaloguje się do sieci i uzyska uzgadnianie 4-kierunkowego uwierzytelniania EAPOL – protokołu uwierzytelniania sieciowego. Jednak dzięki nowej metodzie użytkownik nie musi już znajdować się w sieci docelowej, wystarczy to zrobić w RSN IE (Robust Security Network Information Element) przy użyciu pojedynczego protokołu EAPOL (Extensible Authentication Protocol over LAN) po wysłanie żądania z punktu dostępu.

Robust Security Network to protokół ustanawiający bezpieczną wymianę danych w sieci bezprzewodowej 802.11 i wykorzystujący PMKID – klucz niezbędny do nawiązania połączenia pomiędzy klientem a punktem dostępowym.

Jak zhakować Wi-Fi za pomocą PMKID

Krok 1: Osoba atakująca używa narzędzia takiego jak hcxdumptool (https://github.com/ZerBea/hcxdumptool) (wersja 4.2.0 lub nowsza), aby zażądać identyfikatora PMKID od docelowego punktu dostępu i umieścić otrzymaną ramkę w pliku.

$ ./hcxdumptool -o test.pcapng -i wlp39s0f3u4u5 --enable_status

Krok 2: Za pomocą narzędzia hcxcaptool (https://github.com/ZerBea/hcxtools) dane wyjściowe (format pcapng) ramki są konwertowane do formatu skrótu zatwierdzonego przez Hashcat.

$ ./hcxpcaptool -z test.16800 test.pcapng

Krok 3: Użyj narzędzia do łamania haseł Hashcat (https://github.com/hashcat/hashcat) (wersja 4.2.0 lub nowsza), aby uzyskać hasło WPA PSK i gotowe.

$ ./hashcat -m 16800 test.16800 -a 3 -w 3 '?l?l?l?l?l?lt!'

To jest hasło docelowej sieci bezprzewodowej. Czas trwania zależy od długości i złożoności hasła.

„Obecnie nie wiemy, u ilu dostawców lub routerów ta metoda będzie działać, ale uważamy, że będzie działać w sieciach 802.11i/p/q/r z włączonym przełączaniem sieci (tj. większości dzisiejszych routerów) ” – powiedział Steube.

Ponieważ hakowanie haseł ma miejsce tylko wtedy, gdy w sieci jest włączone przenoszenie haseł i wymaga od atakującego wypróbowania wielu błędnych haseł, zachęca się użytkowników do ochrony sieci za pomocą trudnych do odgadnięcia haseł. Ten typ hackowania nie działa również z protokołem bezpieczeństwa sieci bezprzewodowej nowej generacji WPA3 ze względu na „nowy protokół generowania klucza o nazwie Simultaneous Authentication of Equals (SAE)”.

Zobacz więcej: