DNS oznacza system nazw domen i pomaga przeglądarce znaleźć adres IP witryny internetowej, aby mogła załadować ją na Twój komputer. Pamięć podręczna DNS to plik u Twojego dostawcy usług internetowych lub na Twoim komputerze, który zawiera listę adresów IP często używanych witryn internetowych. W tym artykule wyjaśniono, czym są zatruwanie pamięci podręcznej DNS i fałszowanie pamięci podręcznej DNS.

Zatruwanie pamięci podręcznej DNS

Za każdym razem, gdy użytkownik wprowadzi adres URL witryny do swojej przeglądarki, przeglądarka skontaktuje się z lokalnym plikiem (pamięcią podręczną DNS), aby sprawdzić, czy są tam jakieś wpisy podobne do adresu IP witryny. Przeglądarki potrzebują adresów IP witryn internetowych, aby móc się z nimi połączyć. Nie można po prostu użyć adresu URL do bezpośredniego połączenia się z witryną. Musi być podłączony do odpowiedniego adresu IP IPv4 lub IPv6 . Jeżeli rekord tam się znajduje, przeglądarka internetowa go wykorzysta; w przeciwnym razie przejdzie do serwera DNS w celu uzyskania adresu IP. Nazywa się to wyszukiwaniem DNS.

Na Twoim komputerze lub serwerze DNS dostawcy usług internetowych tworzona jest pamięć podręczna DNS, dzięki czemu zmniejsza się ilość czasu spędzanego na sprawdzaniu DNS adresu URL. Zasadniczo pamięci podręczne DNS to małe pliki zawierające adresy IP różnych witryn internetowych powszechnie używanych na komputerach lub sieciach. Przed skontaktowaniem się z serwerem DNS komputery w sieci kontaktują się z serwerem lokalnym, aby sprawdzić, czy w pamięci podręcznej DNS znajdują się jakieś wpisy. Jeśli tak, komputer będzie z niego korzystał. W przeciwnym razie serwer skontaktuje się z serwerem DNS i pobierze ten adres IP. Następnie zaktualizuje lokalną pamięć podręczną DNS o najnowszy adres IP witryny.

Każdy wpis w pamięci podręcznej DNS jest ograniczony czasowo, w zależności od systemu operacyjnego i dokładności rozpoznawania DNS. Po wygaśnięciu, komputer lub serwer zawierający pamięć podręczną DNS skontaktuje się z serwerem DNS i zaktualizuje wpis, tak aby informacje były prawidłowe.

Są jednak ludzie, którzy chcą zatruć pamięć podręczną DNS w złośliwych celach.

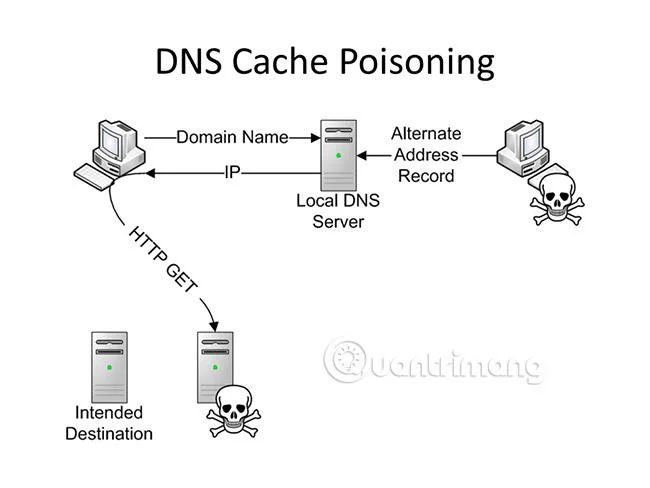

Zatruwanie pamięci podręcznej oznacza zmianę rzeczywistej wartości adresu URL. Na przykład cyberprzestępcy mogą stworzyć witrynę internetową wyglądającą jak xyz.com i zaimportować jej rekordy DNS do pamięci podręcznej DNS. Dlatego też, gdy wpiszesz xyz.com w pasku adresu przeglądarki, druga przeglądarka otrzyma adres IP fałszywej witryny i przeniesie Cię tam, zamiast do prawdziwej witryny. Nazywa się to farmingiem. Korzystając z tej metody, cyberprzestępcy mogą wykryć Twoje dane logowania i wiele innych informacji, takich jak dane karty, numer ubezpieczenia społecznego, numer telefonu itp., aby ukraść dane. Zatruwanie pamięci podręcznej DNS ma również na celu wprowadzenie złośliwego oprogramowania do komputera lub sieci. Gdy odwiedzasz fałszywą witrynę internetową zawierającą zainfekowaną pamięć podręczną DNS, przestępcy mogą zrobić, co im się podoba.

Czasami zamiast lokalnej pamięci podręcznej przestępcy mogą również skonfigurować fałszywe serwery DNS, aby w przypadku zapytania mogły emitować fałszywe adresy IP . Jest to wysoki poziom zatrucia DNS, który powoduje uszkodzenie większości pamięci podręcznych DNS w danym regionie, wpływając w ten sposób na większą liczbę użytkowników.

Fałszowanie pamięci podręcznej DNS

![Dowiedz się o fałszowaniu pamięci podręcznej DNS i zatruwaniu pamięci podręcznej DNS Dowiedz się o fałszowaniu pamięci podręcznej DNS i zatruwaniu pamięci podręcznej DNS]()

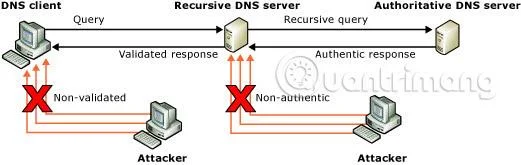

Spoofing DNS to rodzaj ataku polegający na podszywaniu się pod odpowiedzi serwera DNS w celu przedstawienia fałszywych informacji. Podczas ataku polegającego na fałszowaniu haker próbuje odgadnąć, że klient lub serwer DNS wysłał zapytanie DNS i oczekuje na odpowiedź DNS. Udany atak polegający na fałszowaniu wstawia fałszywą odpowiedź DNS do pamięci podręcznej serwera DNS. Proces ten nazywany jest zatruwaniem pamięci podręcznej. Fałszywy serwer DNS nie ma możliwości sprawdzenia, czy dane DNS są autentyczne i odpowie ze swojej pamięci podręcznej, używając sfałszowanych informacji.

Fałszowanie pamięci podręcznej DNS wydaje się podobne do zatruwania pamięci podręcznej DNS, ale jest niewielka różnica. Spoofing pamięci podręcznej DNS to zestaw metod stosowanych do zatruwania pamięci podręcznej DNS. Może to być wymuszone wejście na serwer sieci komputerowej w celu modyfikacji i kontrolowania pamięci podręcznej DNS. Może to spowodować skonfigurowanie fałszywego serwera DNS w celu wysyłania fałszywych odpowiedzi na zapytania. Istnieje wiele sposobów zatruwania pamięci podręcznej DNS, a jednym z typowych sposobów jest fałszowanie pamięci podręcznej DNS.

Środki zapobiegające zatruwaniu pamięci podręcznej DNS

![Dowiedz się o fałszowaniu pamięci podręcznej DNS i zatruwaniu pamięci podręcznej DNS Dowiedz się o fałszowaniu pamięci podręcznej DNS i zatruwaniu pamięci podręcznej DNS]()

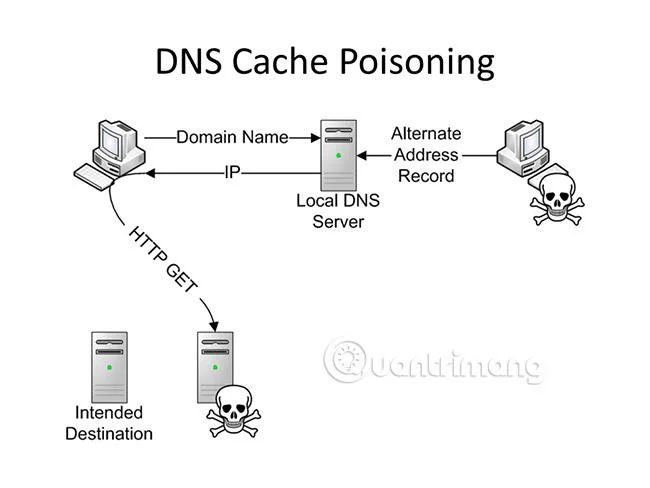

Nie ma wielu metod, które mogą zapobiec zatruwaniu pamięci podręcznej DNS. Najlepszym podejściem jest skalowanie systemu zabezpieczeń, tak aby żaden atakujący nie mógł złamać zabezpieczeń sieci i wpłynąć na lokalną pamięć podręczną DNS. Korzystanie z dobrej zapory sieciowej może wykryć ataki polegające na zatruwaniu pamięci podręcznej DNS. Regularne czyszczenie pamięci podręcznej DNS jest również opcją, którą możesz rozważyć.

Oprócz skalowania systemów zabezpieczeń administratorzy powinni aktualizować swój sprzęt i oprogramowanie, aby zapewnić bezpieczeństwo istniejących systemów. System operacyjny powinien być naprawiony za pomocą najnowszych aktualizacji i nie powinien zawierać żadnych linków wychodzących stron trzecich. Serwer musi stanowić jedyny interfejs pomiędzy siecią a Internetem i musi być chroniony przez dobrą zaporę sieciową .

Relacje zaufania serwerów w sieci należy zwiększyć, aby nie żądały one żadnego innego serwera w celu rozpoznania DNS . W ten sposób tylko serwery posiadające oryginalne certyfikaty mogą komunikować się z serwerami sieciowymi podczas rozpoznawania serwerów DNS.

Przedział czasu dla każdego wpisu w pamięci podręcznej DNS powinien być krótki, aby rekordy DNS były częściej pobierane i aktualizowane. Może to również oznaczać dłuższe przerwy podczas łączenia się ze stronami internetowymi (tylko okazjonalnie), ale zmniejszy ryzyko użycia zanieczyszczonej pamięci podręcznej.

Blokowanie pamięci podręcznej DNS powinno być skonfigurowane na 90% lub więcej w systemie Windows. Blokowanie pamięci podręcznej w systemie Windows Server pozwala kontrolować, czy informacje w pamięci podręcznej DNS zostaną nadpisane.

Użyj puli gniazd DNS , ponieważ umożliwia ona serwerowi DNS losowe korzystanie z portu źródłowego podczas wysyłania zapytań DNS. Zapewnia to zwiększone bezpieczeństwo przed atakami polegającymi na zatruwaniu pamięci podręcznej (według TechNet).

Rozszerzenia zabezpieczeń systemu nazw domen (DNSSEC) — rozszerzenia zabezpieczeń systemu nazw domen — to zestaw rozszerzeń dla systemu Windows Server, które dodają dodatkowe zabezpieczenia protokołu DNS.

Zobacz więcej: