Jednym ze sposobów na przyspieszenie działania komputera jest regularne korzystanie z oprogramowania antywirusowego , skanowania antywirusowego lub oprogramowania antyszpiegującego . Istnieje wiele programów chroniących komputer przed szkodliwymi agentami, przed rojanami, rootkitami i programami rejestrującymi naciśnięcia klawiszy , np. SpyHunter.

SpyHunter wykorzystuje zaawansowaną technologię, aby chronić Twój komputer przed niebezpiecznymi zagrożeniami. Użytkownicy narzędzia zobaczą, że wszystkie operacje są zoptymalizowane i automatycznie skonfigurują skuteczne metody wyszukiwania i usuwania złośliwego kodu. Gdy tylko na komputerze zostanie wykryte zagrożenie, SpyHunter natychmiast powiadomi użytkownika o konieczności kontynuowania postępowania.

W szczególności SpyHunter będzie stale aktualizować najnowsze złośliwe oprogramowanie, aby zapewnić skuteczne środki zapobiegawcze. W poniższym artykule dowiesz się, jak używać SpyHunter do usuwania oprogramowania szpiegującego z komputera.

Instrukcje usuwania oprogramowania szpiegującego i trojanów za pomocą SpyHunter

Krok 1:

Kliknij poniższy link, aby pobrać oprogramowanie SpyHunter na swój komputer.

Krok 2:

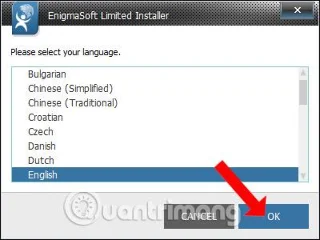

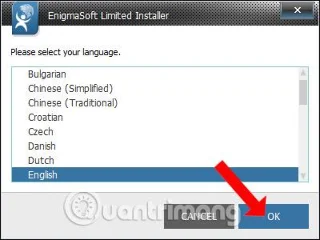

Kliknij plik exe, aby zainstalować SpyHunter na swoim komputerze. W pierwszym interfejsie użytkownik zobaczy, że domyślnym językiem instalacji jest angielski, kliknij OK.

Krok 3:

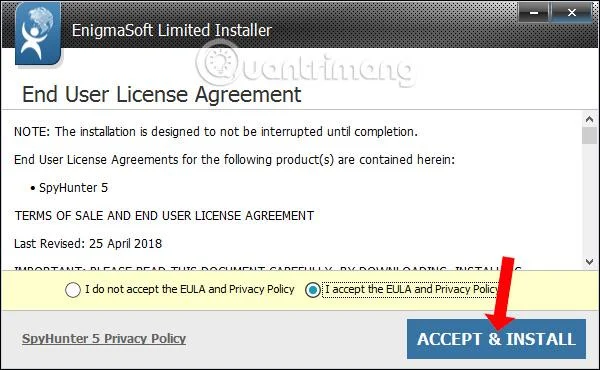

Następnie znajdują się ogólne informacje o oprogramowaniu SpyHunter, kliknij przycisk Kontynuuj .

Następnie wybierz opcję Akceptuję..., aby zaakceptować warunki producenta. Na koniec kliknij Zaakceptuj i zainstaluj, aby kontynuować instalację.

![Jak używać SpyHunter do usuwania oprogramowania szpiegującego i zapobiegania keyloggerom Jak używać SpyHunter do usuwania oprogramowania szpiegującego i zapobiegania keyloggerom]()

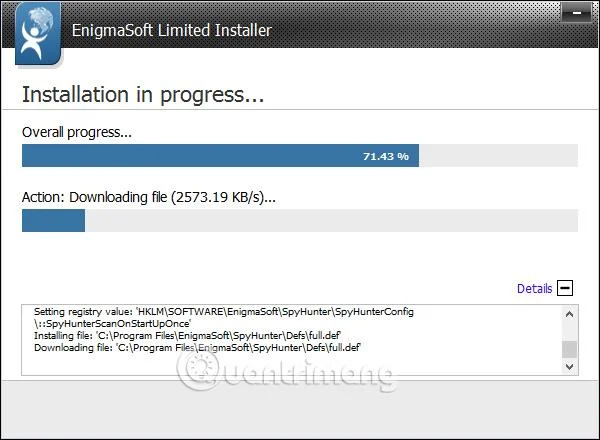

Proces instalacji SpyHunter na komputerze nastąpi natychmiast po tym. Kliknięcie przycisku Szczegóły spowoduje wyświetlenie szczegółów procesu instalacji programu. Po zakończeniu instalacji kliknij przycisk Zakończ, aby zakończyć.

![Jak używać SpyHunter do usuwania oprogramowania szpiegującego i zapobiegania keyloggerom Jak używać SpyHunter do usuwania oprogramowania szpiegującego i zapobiegania keyloggerom]()

Krok 4:

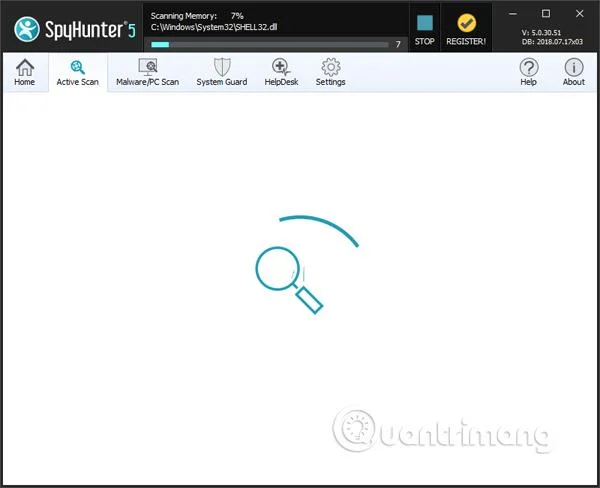

Interfejs SpyHunter automatycznie otworzy się na komputerze i rozpocznie proces aktualizacji najnowszych danych.

![Jak używać SpyHunter do usuwania oprogramowania szpiegującego i zapobiegania keyloggerom Jak używać SpyHunter do usuwania oprogramowania szpiegującego i zapobiegania keyloggerom]()

Po zakończeniu aktualizacji program automatycznie przeskanuje cały system na komputerze. To jest interfejs programu do automatycznego skanowania w SpyHunter. Uwaga dla czytelników , podczas procesu skanowania komputer będzie działał stosunkowo wolno. Dlatego przed uruchomieniem oprogramowania SpyHunter należy wyłączyć wszystkie programy działające na komputerze.

![Jak używać SpyHunter do usuwania oprogramowania szpiegującego i zapobiegania keyloggerom Jak używać SpyHunter do usuwania oprogramowania szpiegującego i zapobiegania keyloggerom]()

Krok 5:

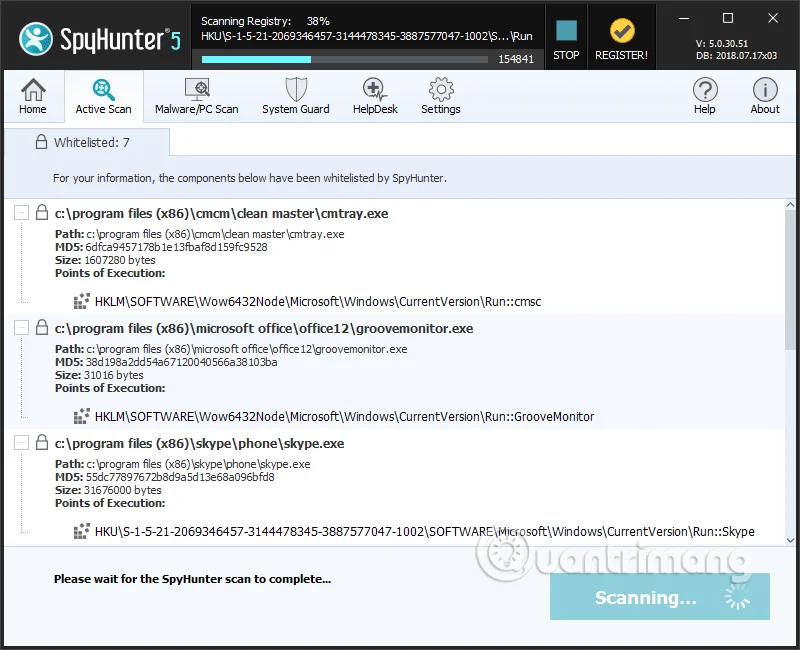

Podczas procesu skanowania oprogramowanie wyświetli zaufane pliki na białej liście SpyHunter .

![Jak używać SpyHunter do usuwania oprogramowania szpiegującego i zapobiegania keyloggerom Jak używać SpyHunter do usuwania oprogramowania szpiegującego i zapobiegania keyloggerom]()

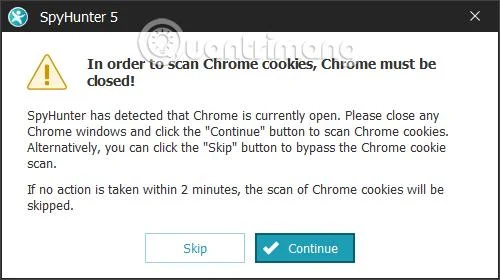

Narzędzie sprawdzi również wszystkie pliki cookies przeglądarki znajdujące się na komputerze. Jeśli pojawi się poniższy komunikat, kliknij Kontynuuj, aby wyłączyć przeglądarkę Chrome i skanować pliki cookie . Jeśli chcesz pominąć, kliknij Pomiń.

Szybko zapisuj całą pracę wykonaną w przeglądarce Chrome, ponieważ SpyHunter da Ci tylko 2 minuty, zanim automatycznie pominie skanowanie plików cookie w przeglądarce.

![Jak używać SpyHunter do usuwania oprogramowania szpiegującego i zapobiegania keyloggerom Jak używać SpyHunter do usuwania oprogramowania szpiegującego i zapobiegania keyloggerom]()

Krok 6:

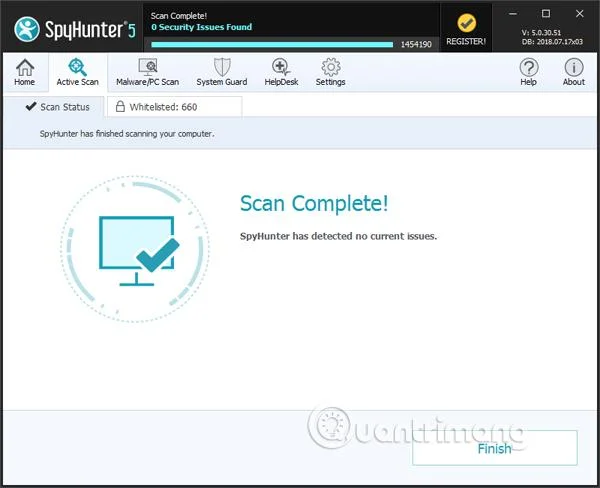

Po zeskanowaniu w tym samym interfejsie zobaczymy powiadomienie o niebezpiecznych problemach wpływających na system komputerowy. Jeśli interfejs wygląda jak na obrazku poniżej, komputer jest bezpieczny, bez oprogramowania szpiegującego i złośliwego oprogramowania.

W przypadku zagrożeń SpyHunter poprosi użytkownika o ponowne uruchomienie komputera w celu ich przetworzenia i usunięcia.

![Jak używać SpyHunter do usuwania oprogramowania szpiegującego i zapobiegania keyloggerom Jak używać SpyHunter do usuwania oprogramowania szpiegującego i zapobiegania keyloggerom]()

Krok 7:

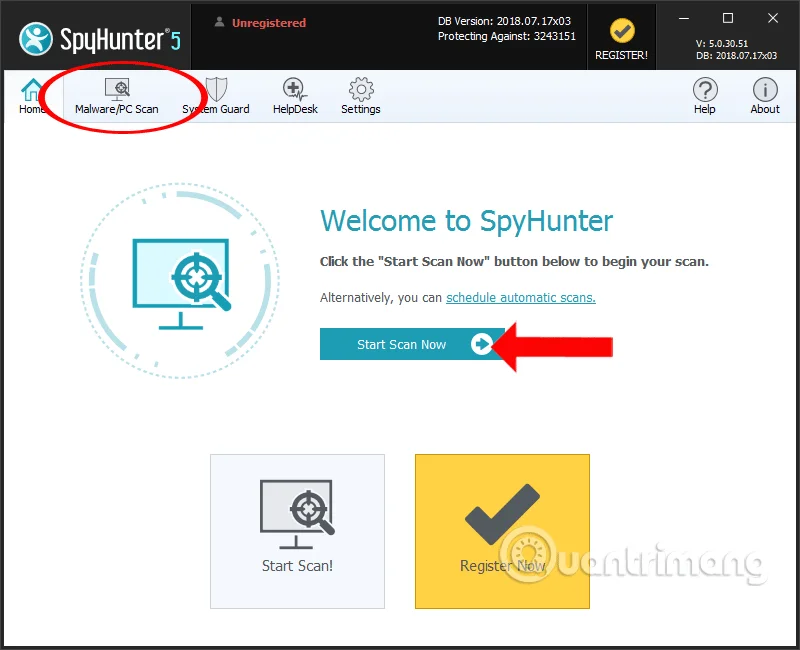

W przypadku przyszłych uruchomień SpyHunter nie będzie miał sekcji Aktywne skanowanie . Kliknij opcję Sart Scan teraz lub kliknij sekcję Skanowanie złośliwego oprogramowania/komputera.

![Jak używać SpyHunter do usuwania oprogramowania szpiegującego i zapobiegania keyloggerom Jak używać SpyHunter do usuwania oprogramowania szpiegującego i zapobiegania keyloggerom]()

Krok 8:

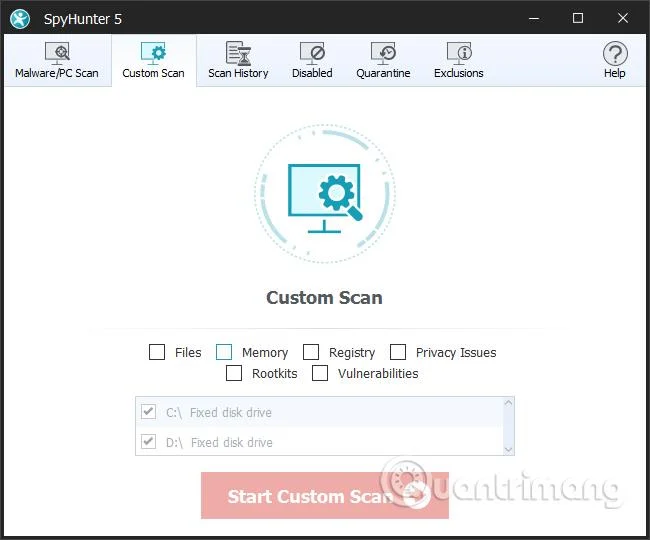

W nowym interfejsie użytkownicy zobaczą następujące elementy.

Skanowanie niestandardowe służy do wybierania zawartości, którą chcesz przeskanować, takiej jak pamięć, rejestr, problemy z bezpieczeństwem,...

![Jak używać SpyHunter do usuwania oprogramowania szpiegującego i zapobiegania keyloggerom Jak używać SpyHunter do usuwania oprogramowania szpiegującego i zapobiegania keyloggerom]()

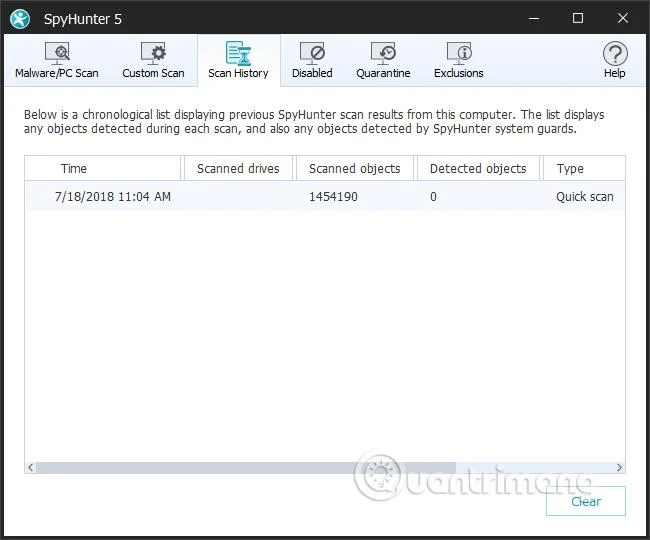

Historia skanowania zawierająca historię przeprowadzonych skanowań systemu. Tutaj zobaczymy całkowitą liczbę przeskanowanych plików, liczbę problematycznych plików i typ skanowania systemu. Kliknij opcję Wyczyść, jeśli historia skanowania jest obszerna.

![Jak używać SpyHunter do usuwania oprogramowania szpiegującego i zapobiegania keyloggerom Jak używać SpyHunter do usuwania oprogramowania szpiegującego i zapobiegania keyloggerom]()

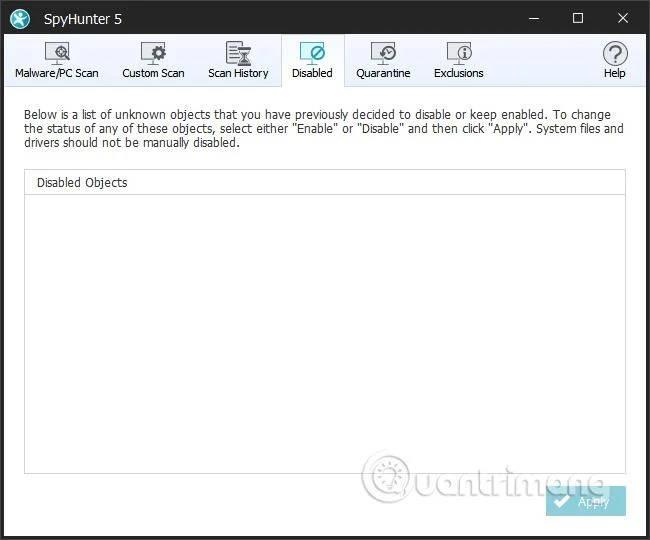

Wyłączone dla nieznanych plików wykrytych na Twoim komputerze, więc możesz wybrać opcję Włącz, jeśli ufasz plikowi, lub Wyłącz, aby usunąć.

![Jak używać SpyHunter do usuwania oprogramowania szpiegującego i zapobiegania keyloggerom Jak używać SpyHunter do usuwania oprogramowania szpiegującego i zapobiegania keyloggerom]()

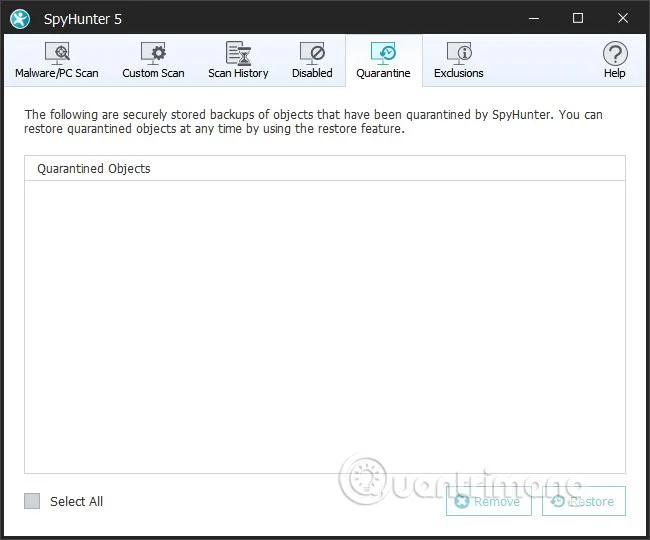

Kwarantanna będzie miejscem przechowywania podejrzanych osób, „odizolowanym” od systemu w celu zapewnienia bezpieczeństwa. Możesz wybrać opcję Usuń, aby całkowicie usunąć, lub Przywróć, aby odzyskać plik.

![Jak używać SpyHunter do usuwania oprogramowania szpiegującego i zapobiegania keyloggerom Jak używać SpyHunter do usuwania oprogramowania szpiegującego i zapobiegania keyloggerom]()

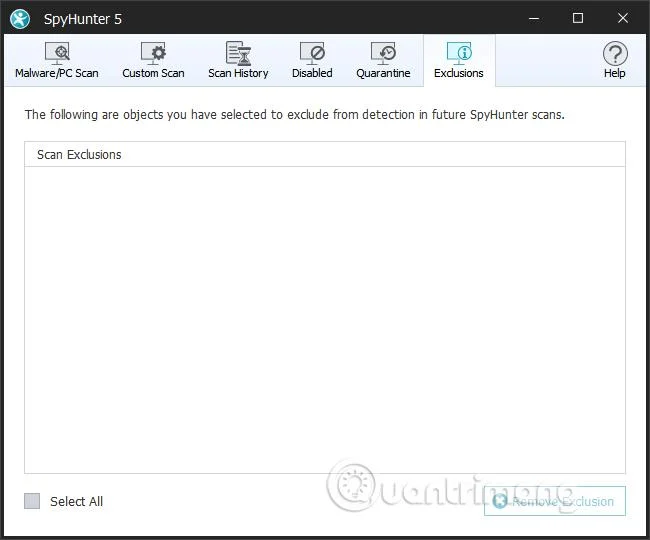

Wykluczenia to obiekty, którym ufasz i których nie chcesz sprawdzać w SpyHunter.

![Jak używać SpyHunter do usuwania oprogramowania szpiegującego i zapobiegania keyloggerom Jak używać SpyHunter do usuwania oprogramowania szpiegującego i zapobiegania keyloggerom]()

Krok 8:

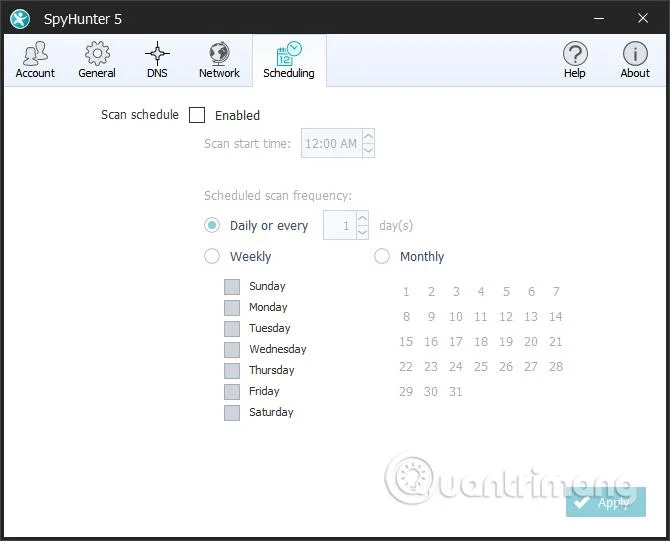

Wróć do sekcji Strona główna i kliknij opcję Zaplanuj automatyczne skanowanie , aby zaplanować skanowanie komputera.

![Jak używać SpyHunter do usuwania oprogramowania szpiegującego i zapobiegania keyloggerom Jak używać SpyHunter do usuwania oprogramowania szpiegującego i zapobiegania keyloggerom]()

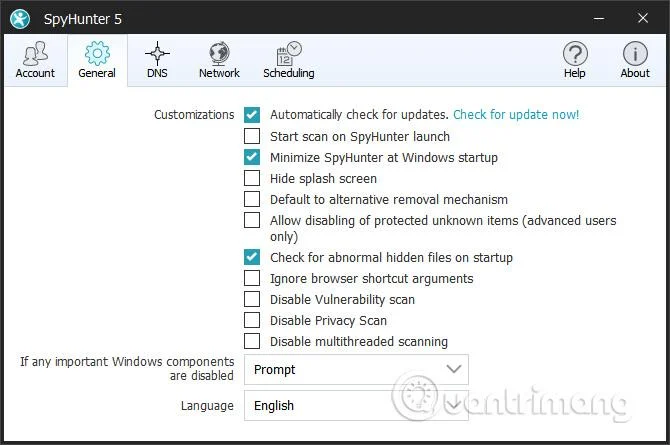

Ponadto po kliknięciu sekcji Ogólne pojawią się opcje przeskanowania komputera w poszukiwaniu oprogramowania.

![Jak używać SpyHunter do usuwania oprogramowania szpiegującego i zapobiegania keyloggerom Jak używać SpyHunter do usuwania oprogramowania szpiegującego i zapobiegania keyloggerom]()

Powyżej opisano, jak używać oprogramowania SpyHunter do sprawdzania systemu komputerowego w celu wykrycia zagrożeń, które mogą zagrozić systemowi, takich jak złośliwe oprogramowanie, oprogramowanie szpiegujące, keyloggery, rojany lub rootkity. Przy pierwszym użyciu oprogramowanie automatycznie przeskanuje komputer. Następnym razem użytkownicy będą mogli wybrać treść, którą chcą sprawdzić.

Zobacz więcej:

Życzę powodzenia!